设计安全系统不仅需要编写健壮的代码,更需要清晰的架构愿景。当开发人员与安全工程师协作时,他们常常难以将抽象的安全需求转化为具体的系统结构。这时,统一建模语言(UML)类图就变得不可或缺。它们提供了一种标准化的视觉语言,在实现开始之前就能描绘出实体、关系和行为。通过使用UML类图进行安全协议设计,团队可以尽早识别潜在漏洞,保障数据完整性,并确保认证和加密机制在逻辑上是合理的。

本指南探讨如何构建反映安全约束的详细类模型。我们将研究如何表示敏感数据、管理访问控制,并在不提前暴露实现细节的情况下建模加密操作。目标是创建一个既能作为设计文档,又能作为安全审计轨迹的蓝图。

🧩 为何在安全架构中使用UML?

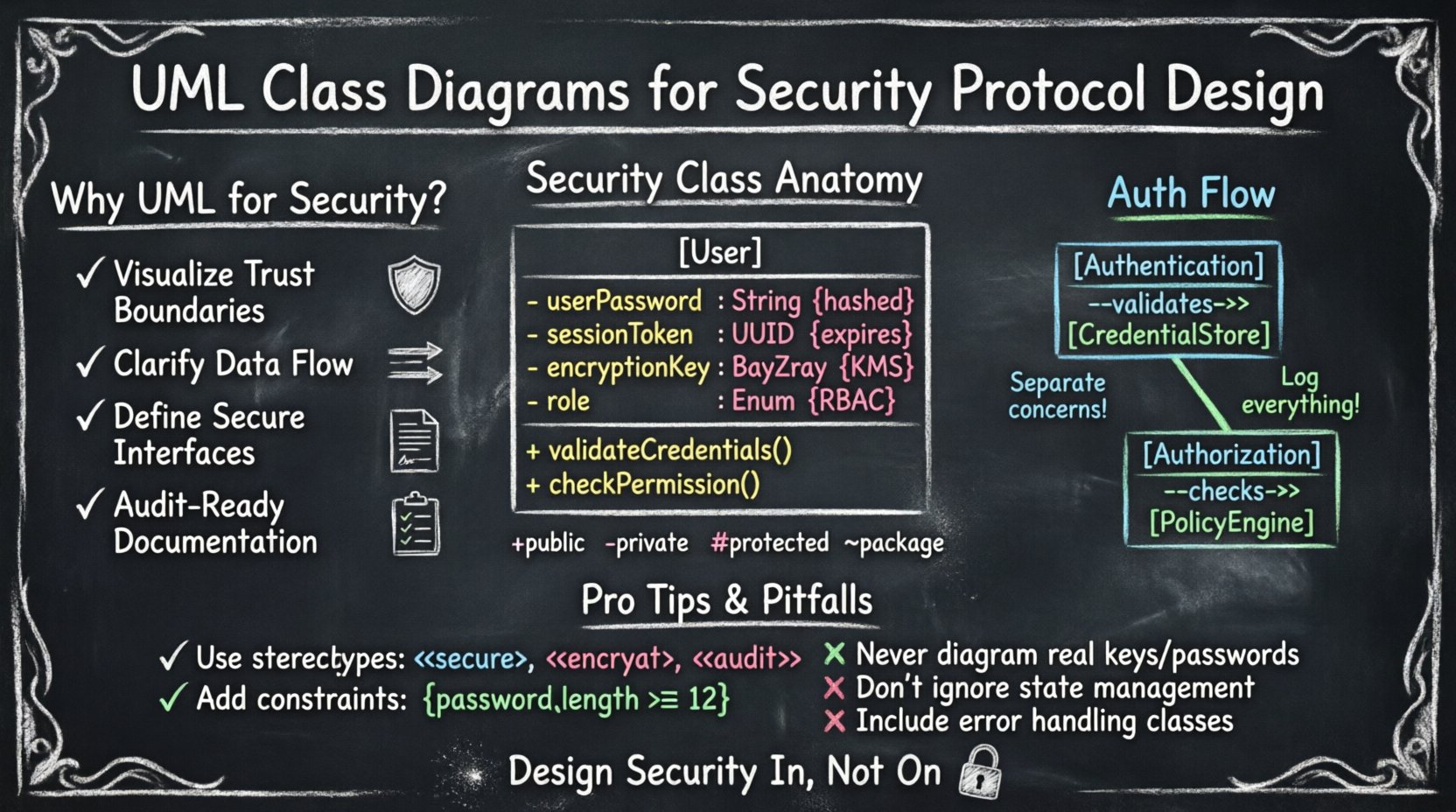

安全常常被视为附加功能,而非基础要素。然而,将安全融入类结构,可确保保护机制内生于系统之中。在这一背景下,UML图具有多项独特优势:

- 可视化信任边界:图表有助于区分受信任的内部组件与不可信的外部输入。这种分离对于明确验证应发生的位置至关重要。

- 明确数据流:类之间的关系展示了信息在对象之间如何流动。追踪这一流程有助于识别敏感数据可能被暴露或误处理的位置。

- 定义接口:安全协议通常依赖于严格的接口。UML能清晰地定义这些契约,确保只有授权的方法可被访问。

- 文档化:静态图表作为安全设计的永久记录。这对合规性审计和未来的维护至关重要。

🔑 安全类的核心组件

在建模安全协议时,标准类需要具备特定的属性和方法来处理敏感操作。一个典型的安全部分类可能代表用户、会话或加密密钥。每个组件都必须精确定义,以避免歧义。

属性与安全含义

类图中的属性代表对象的状态。在安全背景下,属性的类型和可见性决定了其风险等级。下表展示了常见属性如何映射到安全概念。

| 属性名称 | UML类型 | 安全影响 |

|---|---|---|

userPassword |

字符串 |

必须进行哈希处理;绝不能以明文形式存储。 |

sessionToken |

UUID |

需要设置过期时间并进行安全存储。 |

encryptionKey |

字节数组 |

必须由密钥管理系统进行保护。 |

role |

枚举 |

控制访问级别和授权规则。 |

上次登录时间 |

日期时间 |

有助于异常检测和锁定策略。 |

请注意,数据类型和名称同样重要。存储一个日期时间用于登录尝试,可以实现针对暴力破解的保护逻辑,而一个字节数组用于密钥则意味着需要处理二进制数据。

🔐 建模身份验证和授权

身份验证用于验证身份,而授权则确定一个身份可以执行什么操作。这些过程应建模为不同的类,以保持关注点分离。这种分离可以防止逻辑错误,例如已认证的用户意外获得提升的权限。

身份验证类

该身份验证类通常负责验证凭据。它不应自行存储凭据,而应与专用的凭据存储进行交互。这种设计确保敏感数据被隔离。

- 方法:

验证凭据(),颁发令牌(),撤销会话(). - 依赖项:

凭据存储,令牌管理器. - 约束:输入参数必须验证格式和长度,以防止注入攻击。

授权类

该 授权类会根据用户角色评估策略。它通常与一个 访问控制列表 或一个 策略引擎.

- 方法:

checkPermission(),grantRole(),auditAccess(). - 依赖项:

用户,资源,策略规则. - 约束:决策应被记录。这支持不可否认性。

🔒 处理加密元素

加密很复杂。密钥或初始化向量管理不当可能会危及整个系统。UML类图可以帮助您可视化加密材料的生命周期。您可以显式地建模 密码对象和一个 密钥库.

密钥管理类

一个密钥管理器类充当获取和轮换密钥的中心点。它不应暴露原始密钥材料,而是暴露在内部使用密钥执行操作的方法。

- 封装: 密钥应为私有属性。

- 可见性: 像

encryptData()这样的方法应为公共的,而getKeyMaterial()应为私有或不存在。 - 生命周期: 包括像

expirationDate这样的属性,以强制执行密钥轮换策略。

初始化向量和随机数

许多协议要求每次加密操作都使用唯一的值。将这些值建模为属性有助于确保它们被正确生成。

| 类 | 属性 | 约束 |

|---|---|---|

会话 |

随机数 |

每个会话必须唯一。 |

事务 |

iv |

必须是随机且不可预测的。 |

日志条目 |

时间戳 |

必须与服务器时间同步。 |

通过明确列出这些属性,开发人员会被提醒实现必要的逻辑。从图中省略这些属性通常会导致代码中出现安全漏洞。

🛡️ 可见性与封装

UML 中的可见性修饰符(public、private、protected)不仅仅是关于代码组织;它们是安全控制手段。它们定义了系统内部信任的边界。

| 修饰符 | UML 符号 | 安全用途 |

|---|---|---|

| 公共 | + |

用于必须由外部系统调用的接口。应谨慎使用。 |

| 私有 | - |

用于密钥、令牌或内部状态等敏感数据。 |

| 受保护 | # |

用于仅由子类访问的数据。在继承层次结构中非常有用。 |

| 包 | ~ |

用于在特定模块或命名空间内共享的数据。 |

在设计安全协议时,应默认将所有状态设为私有可见性。仅通过定义明确的方法暴露功能。这一原则被称为信息隐藏,可减少攻击面。

🔗 关系与交互

类并非孤立存在。它们之间的关系决定了安全策略在整个系统中如何被实施。理解这些连接对于维护完整性至关重要。

组合与继承

组合意味着强所有权。如果父对象被销毁,子对象也将不复存在。这在安全场景中非常理想。

- 组合: 在以下情况使用:

会话拥有一个令牌如果会话结束,该令牌将无效。 - 继承:在定义通用安全行为时使用。例如,一个

SecureConnection可能继承自NetworkConnection,并添加加密功能。

关联与依赖

关联表示一个类使用另一个类。依赖是一种较弱的关系,表示临时使用。

- 依赖:一个

Logger依赖于SecurityEvent类。如果移除日志记录器,事件逻辑仍然成立。 - 关联:一个

User与Role存在关联关系,该关系持续存在并定义访问权限。

🏷️ 构造型与约束

标准的UML元素是通用的。为了使其适用于安全领域,可使用构造型和约束。这些注释增加了语义含义,而不会使图表变得杂乱。

使用构造型

构造型是用尖括号(<< >>)包围的关键词。它们用于对类或属性进行分类。

<<secure>>:标记一个处理敏感操作的类。<<encrypt>>:表示包含加密数据的属性。<<audit>>: 标记一个必须记录以符合合规要求的属性。<<不可变>>: 表示创建后无法更改的值。

使用约束

约束用花括号({ })书写。它们定义了必须满足的规则。

- {

pre: 密码长度 >= 12}: 确保最小复杂度。 - {

post: 令牌有效 == true}: 确保令牌在创建时有效。 - {

constraint: 会话超时 < 3600}: 限制会话时长。

这些约束充当设计师和开发者之间的契约。它们在代码审查期间作为检查清单使用。

⚠️ 常见的建模陷阱

即使经验丰富的架构师在建模安全时也会犯错。意识到这些陷阱有助于避免它们。

- 泄露秘密: 永远不要在图中放置实际的密钥值或密码。使用通用占位符,如

密钥材料. - 过度抽象: 不要创建过于通用的类。一个

数据类过于模糊。使用用户数据或交易数据来定义具体的安全需求。 - 忽略状态: 安全性通常取决于状态。表示付款的类必须跟踪其状态(待处理、已完成、失败),以防止双重支付或重放攻击。

- 缺少错误处理: 图表通常只展示顺利的路径。应包含用于错误处理的类,例如

SecurityException或AccessDenied,以展示系统如何应对故障。 - 静态分析盲点: 确保静态方法不会意外访问包含敏感数据的实例变量。如果静态类持有全局状态,请将其标记为

<<singleton>>,以表明其持有全局状态。

📋 协议文档的最佳实践

只有在被维护并被理解的情况下,图表才有用。遵循这些实践,以保持你的安全模型有效。

- 版本控制: 将图表视为代码。将其存储在版本控制系统中,以跟踪随时间的变化。

- 定期审查: 将安全架构师纳入代码审查流程。他们应验证实现是否与UML模型一致。

- 清晰的图例: 为你的构造型和约束定义图例。不同团队可能对符号有不同的解读。

- 分层: 如果系统较为复杂,可将图表拆分为多个层次。分别为认证、数据存储和网络通信创建独立的图表。

- 一致性: 使用一致的命名规范。如果在一个图表中使用

User,则在另一个图表中不应使用Account来表示同一概念。

🚀 展望未来

在设计阶段融入安全性是一种主动措施,能够节省时间和资源。UML类图提供了使这些决策明确所需的结构。通过仔细定义属性、方法和关系,你可以创建一个指导安全开发的蓝图。

请记住,图表是一种沟通工具。它弥合了抽象安全策略与具体代码之间的差距。当你精确建模时,你减少了歧义;当你减少歧义时,你降低了风险。这种方法确保安全性不是事后补救,而是系统架构的固有特性。

继续磨练你的建模技能。随着新安全模式的出现,及时将其融入。在文档中暴露信息时要保持警惕。只要保持纪律并注重细节,UML 就会成为追求安全软件设计的强大助力。