Projetar sistemas seguros exige mais do que apenas escrever código robusto; exige uma visão arquitetônica clara. Quando desenvolvedores e engenheiros de segurança colaboram, frequentemente enfrentam dificuldades para traduzir requisitos de segurança abstratos em estruturas de sistema concretas. É aqui que os diagramas de classes UML tornam-se indispensáveis. Eles fornecem uma linguagem visual padronizada para mapear entidades, relacionamentos e comportamentos antes do início da implementação. Ao utilizar diagramas de classes UML para o design de protocolos de segurança, as equipes conseguem identificar vulnerabilidades potenciais desde cedo, garantir a integridade dos dados e assegurar que os mecanismos de autenticação e criptografia sejam logicamente sólidos.

Este guia explora como construir modelos de classes detalhados que reflitam restrições de segurança. Analisaremos como representar dados sensíveis, gerenciar controle de acesso e modelar operações criptográficas sem expor detalhes de implementação prematuramente. O objetivo é criar uma planta que sirva tanto como documento de design quanto como rastro de auditoria de segurança.

🧩 Por que usar UML na Arquitetura de Segurança?

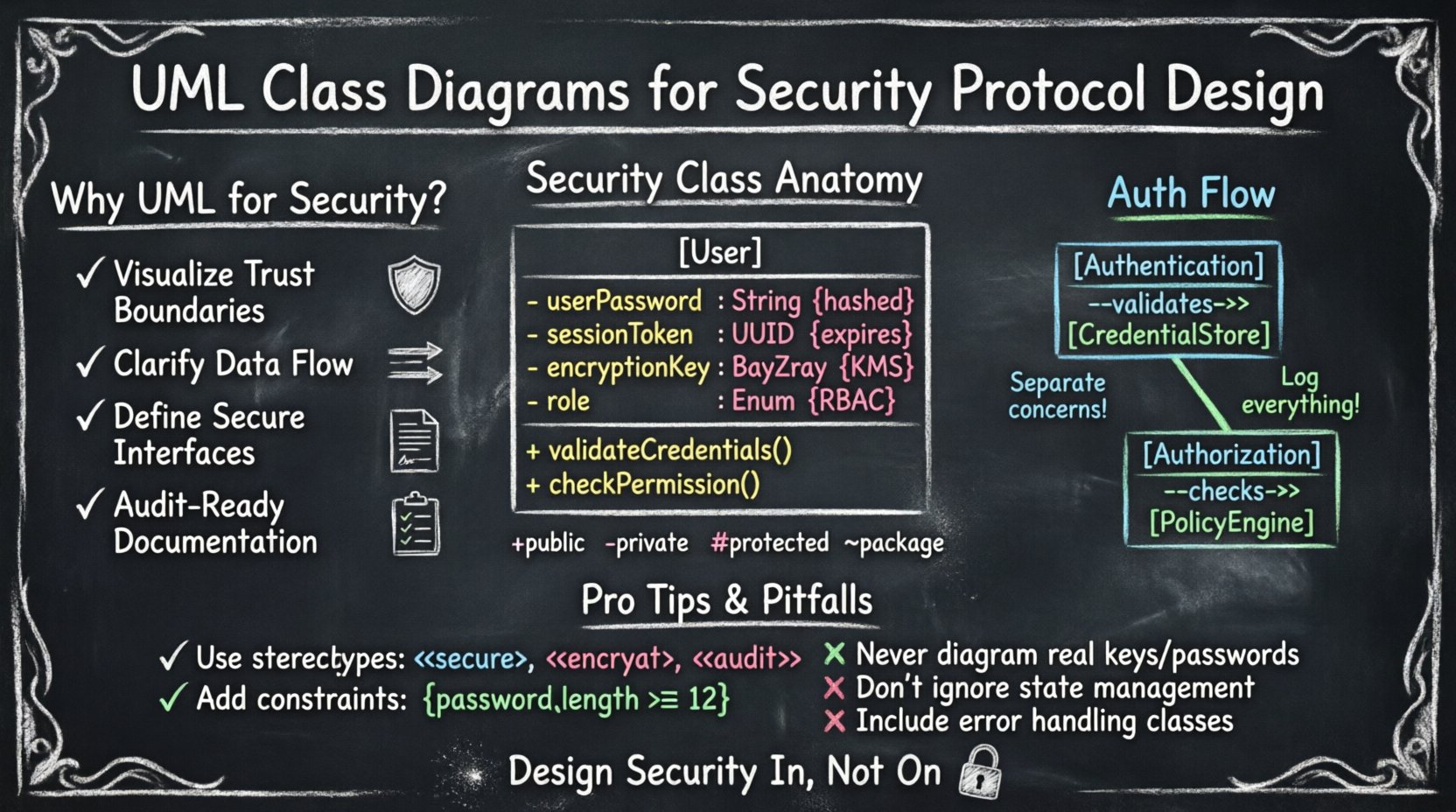

A segurança é frequentemente tratada como um recurso adicional, em vez de um elemento fundamental. No entanto, integrar a segurança à estrutura de classes garante que a proteção seja intrínseca ao sistema. Os diagramas UML oferecem várias vantagens distintas neste contexto:

- Visualização de Fronteiras de Confiança: Diagramas ajudam a distinguir entre componentes internos confiáveis e entradas externas não confiáveis. Essa separação é crítica para definir onde a validação deve ocorrer.

- Clareza no Fluxo de Dados: As relações de classe mostram como as informações se movem entre objetos. Rastrear esse fluxo ajuda a identificar onde dados sensíveis poderiam ser expostos ou mal manipulados.

- Definição de Interfaces: Protocolos de segurança frequentemente dependem de interfaces rígidas. O UML define esses contratos de forma clara, garantindo que apenas métodos autorizados sejam acessíveis.

- Documentação: Um diagrama estático serve como um registro permanente do design de segurança. Isso é vital para auditorias de conformidade e manutenção futura.

🔑 Componentes Principais de uma Classe de Segurança

Ao modelar protocolos de segurança, classes padrão precisam de atributos e métodos específicos para lidar com operações sensíveis. Uma classe de segurança típica pode representar um usuário, uma sessão ou uma chave criptográfica. Cada componente deve ser definido com precisão para evitar ambiguidades.

Atributos e Significado de Segurança

Atributos em um diagrama de classes representam o estado de um objeto. Em um contexto de segurança, o tipo e a visibilidade de um atributo determinam seu nível de risco. Abaixo está uma tabela ilustrando como atributos comuns se relacionam com conceitos de segurança.

| Nome do Atributo | Tipo UML | Implicação de Segurança |

|---|---|---|

userPassword |

String |

Deve ser hash; nunca armazenado em texto claro. |

sessionToken |

UUID |

Requer tempo de expiração e armazenamento seguro. |

encryptionKey |

ByteArray |

Deve ser protegido por um Sistema de Gerenciamento de Chaves. |

role |

Enum |

Controla níveis de acesso e regras de autorização. |

ultimaHoraEntrada |

DateTime |

Útil para detecção de anomalias e políticas de bloqueio. |

Observe que o tipo de dados é tão importante quanto o nome. Armazenar um DateTime para tentativas de login permite lógica relacionada à proteção contra força bruta, enquanto um ByteArray para chaves implica requisitos de manipulação binária.

🔐 Modelagem de Autenticação e Autorização

A autenticação verifica a identidade, enquanto a autorização determina o que uma identidade pode fazer. Esses processos devem ser modelados como classes distintas para manter a separação de responsabilidades. Essa separação evita erros lógicos em que um usuário autenticado possa acidentalmente obter privilégios elevados.

A Classe de Autenticação

A Autenticação classe geralmente lida com a verificação de credenciais. Ela não deve armazenar credenciais diretamente, mas sim interagir com um ArmazenamentoDeCredenciais. Esse design garante que os dados sensíveis sejam isolados.

- Métodos:

validarCredenciais(),emitirToken(),revogarSessao(). - Dependências:

ArmazenamentoDeCredenciais,GerenciadorDeToken. - Restrições:Os parâmetros de entrada devem ser validados quanto ao formato e ao comprimento para evitar ataques de injeção.

A Classe de Autorização

A Autorização classe avalia políticas com base nos papéis do usuário. Ela é frequentemente vinculada a um Lista de Controle de Acesso ou um Motor de Políticas.

- Métodos:

checkPermission(),grantRole(),auditAccess(). - Dependências:

Usuário,Recurso,Regra de Política. - Restrições:As decisões devem ser registradas. Isso apoia a não repúdio.

🔒 Manipulação de Elementos Criptográficos

Criptografia é complexa. O mau gerenciamento de chaves ou vetores de inicialização pode comprometer todo um sistema. Diagramas de classes UML permitem visualizar o ciclo de vida dos materiais criptográficos. Você pode modelar explicitamente a relação entre um Cifra objeto e um KeyStore.

Classes de Gerenciamento de Chaves

Um KeyManager classe atua como um ponto central para recuperar e rotacionar chaves. Ela não deve expor o material bruto da chave. Em vez disso, expõe métodos que realizam operações usando a chave internamente.

- Encapsulamento: A chave deve ser um atributo privado.

- Visibilidade: Métodos como

encryptData()devem ser públicos, enquantogetKeyMaterial()deve ser privado ou inexistente. - Ciclo de Vida: Inclua atributos como

dataExpiracaopara impor políticas de rotação de chaves.

Vetores de Inicialização e Nonces

Muitos protocolos exigem valores únicos para cada operação de criptografia. Modelar esses valores como atributos ajuda a garantir que sejam gerados corretamente.

| Classe | Atributo | Restrição |

|---|---|---|

Sessão |

nonce |

Deve ser único por sessão. |

Transação |

iv |

Deve ser aleatório e imprevisível. |

LogEntry |

horário |

Deve ser sincronizado com o horário do servidor. |

Ao listar explicitamente esses atributos, os desenvolvedores são lembrados de implementar a lógica necessária. Omiti-los do diagrama frequentemente leva a falhas de segurança no código.

🛡️ Visibilidade e Encapsulamento

Modificadores de visibilidade no UML (público, privado, protegido) não são apenas sobre organização de código; são controles de segurança. Eles definem a fronteira de confiança dentro do sistema.

| Modificador | Símbolo UML | Uso em Segurança |

|---|---|---|

| Público | + |

Para interfaces que devem ser chamadas por sistemas externos. Use com cautela. |

| Privado | - |

Para dados sensíveis como chaves, tokens ou estado interno. |

| Protegido | # |

Para dados acessíveis apenas por subclasses. Útil em hierarquias de herança. |

| Pacote | ~ |

Para dados compartilhados dentro de um módulo ou namespace específico. |

Ao projetar protocolos de segurança, defina como padrão visibilidade privada para todo o estado. Exponha apenas funcionalidades por meio de métodos bem definidos. Esse princípio, conhecido como ocultação de informações, reduz a superfície de ataque.

🔗 Relações e Interações

Classes não existem em isolamento. Suas relações definem como as políticas de segurança são aplicadas em todo o sistema. Compreender essas conexões é vital para manter a integridade.

Composição vs. Herança

A composição implica propriedade forte. Se o objeto pai for destruído, o objeto filho deixa de existir. Isso é ideal em contextos de segurança.

- Composição: Use quando um

Sessãopossui umToken. Se a sessão terminar, o token é inválido. - Herança: Use quando definindo comportamentos de segurança comuns. Por exemplo, um

ConexãoSegurapode herdar deConexãoRede, adicionando capacidades de criptografia.

Associação e Dependência

A associação mostra que uma classe usa outra. A dependência é uma relação mais fraca, indicando uso temporário.

- Dependência: Um

Loggerdepende da classeEventoSegurançaclasse. Se o logger for removido, a lógica do evento ainda permanece válida. - Associação: Um

Usuáriotem uma associação comPapel. Essa relação persiste e define direitos de acesso.

🏷️ Estereótipos e Restrições

Elementos padrão UML são genéricos. Para torná-los específicos para segurança, use estereótipos e restrições. Essas anotações adicionam significado semântico sem atrapalhar o diagrama.

Usando Estereótipos

Estereótipos são palavras-chave cercadas por aspas francesas (<< >>). Eles categorizam classes ou atributos.

<<seguro>>: Marca uma classe que manipula operações sensíveis.<<criptografar>>: Indica um atributo que contém dados criptografados.<<auditoria>>: Marca um atributo que deve ser registrado para conformidade.<<imutável>>: Indica um valor que não pode ser alterado após a criação.

Usando Restrições

As restrições são escritas entre chaves ({ }). Elas definem regras que devem ser satisfeitas.

- {

pré: password.length >= 12}: Garante a complexidade mínima. - {

pós: token.isValid == true}: Garante que o token seja válido na criação. - {

restrição: session.timeout < 3600}: Limita a duração da sessão.

Essas restrições atuam como um contrato entre o designer e o desenvolvedor. Elas servem como uma lista de verificação durante revisões de código.

⚠️ Armadilhas Comuns na Modelagem

Mesmo arquitetos experientes cometem erros ao modelar segurança. Estar ciente dessas armadilhas ajuda a evitá-las.

- Vazamento de Segredos: Nunca coloque valores reais de chaves ou senhas no diagrama. Use marcadores genéricos como

MaterialChave. - Superabstração: Não crie classes que sejam muito genéricas. Uma

Dadosclasse é muito vaga. UseDadosUsuarioouDadosTransacaopara definir requisitos específicos de segurança. - Ignorar Estado: A segurança muitas vezes depende do estado. Uma classe que representa um pagamento deve rastrear seu estado (pendente, concluído, falhado) para evitar gastos duplicados ou ataques de reprodução.

- Tratamento de Erros Ausente: Diagramas muitas vezes mostram caminhos felizes. Inclua classes para tratamento de erros, como

SecurityExceptionouAccessDenied, para mostrar como o sistema reage a falhas. - Cegueira da Análise Estática: Certifique-se de que métodos estáticos não acessem inadvertidamente variáveis de instância que contenham dados sensíveis. Marque classes estáticas como

<<singleton>>se elas mantêm estado global.

📋 Melhores Práticas para Documentação de Protocolos

Um diagrama só é útil se for mantido e compreendido. Siga estas práticas para manter seus modelos de segurança eficazes.

- Controle de Versão: Trate diagramas como código. Armazene-os em sistemas de controle de versão para rastrear mudanças ao longo do tempo.

- Revisões Regulares: Inclua arquitetos de segurança nos ciclos de revisão de código. Eles devem verificar se a implementação corresponde ao modelo UML.

- Legenda Clara: Defina uma legenda para seus estereótipos e restrições. Equipes diferentes podem interpretar símbolos de maneiras diferentes.

- Camadas: Se o sistema for complexo, divida o diagrama em camadas. Tenha um diagrama para autenticação, outro para armazenamento de dados e outro para comunicação de rede.

- Consistência: Use convenções de nomeação consistentes. Se você usar

Userem um diagrama, não useAccountem outro para o mesmo conceito.

🚀 Avançando

Integrar segurança na fase de design é uma medida proativa que economiza tempo e recursos. Diagramas de classes UML fornecem a estrutura necessária para tornar essas decisões explícitas. Ao definir cuidadosamente atributos, métodos e relacionamentos, você cria um plano que orienta o desenvolvimento seguro.

Lembre-se de que um diagrama é uma ferramenta de comunicação. Ele fecha a lacuna entre políticas de segurança abstratas e código concreto. Quando você modela com precisão, reduz a ambiguidade. Quando reduz a ambiguidade, reduz o risco. Essa abordagem garante que a segurança não seja uma consideração posterior, mas uma característica intrínseca da arquitetura do sistema.

Continue a aprimorar suas habilidades de modelagem. Incorporar novos padrões de segurança à medida que surgirem. Mantenha-se atento à informação que expõe na documentação. Com disciplina e atenção aos detalhes, o UML torna-se um aliado poderoso na busca por um design de software seguro.