Projektowanie systemów bezpiecznych wymaga więcej niż tylko pisania solidnego kodu; wymaga jasnego wizjonerskiego podejścia architektonicznego. Gdy programiści i inżynierowie bezpieczeństwa współpracują, często mają trudności z przekształceniem abstrakcyjnych wymagań bezpieczeństwa w konkretne struktury systemu. To właśnie w tym miejscu diagramy klas UML stają się niezastąpione. Zapewniają one standardowy język wizualny do wykresu istotnych elementów, relacji i zachowań przed rozpoczęciem implementacji. Wykorzystując diagramy klas UML do projektowania protokołów bezpieczeństwa, zespoły mogą wczesnie wykrywać potencjalne luki, zapewniać integralność danych i upewniać się, że mechanizmy uwierzytelniania i szyfrowania są logicznie poprawne.

Ten przewodnik omawia, jak tworzyć szczegółowe modele klas odzwierciedlające ograniczenia bezpieczeństwa. Przeanalizujemy sposób przedstawiania danych poufnych, zarządzania kontrolą dostępu oraz modelowania operacji kryptograficznych bez wczesnego ujawniania szczegółów implementacji. Celem jest stworzenie szablonu, który pełniłby zarówno rolę dokumentu projektowego, jak i śledztwa bezpieczeństwa.

🧩 Dlaczego używać UML w architekturze bezpieczeństwa?

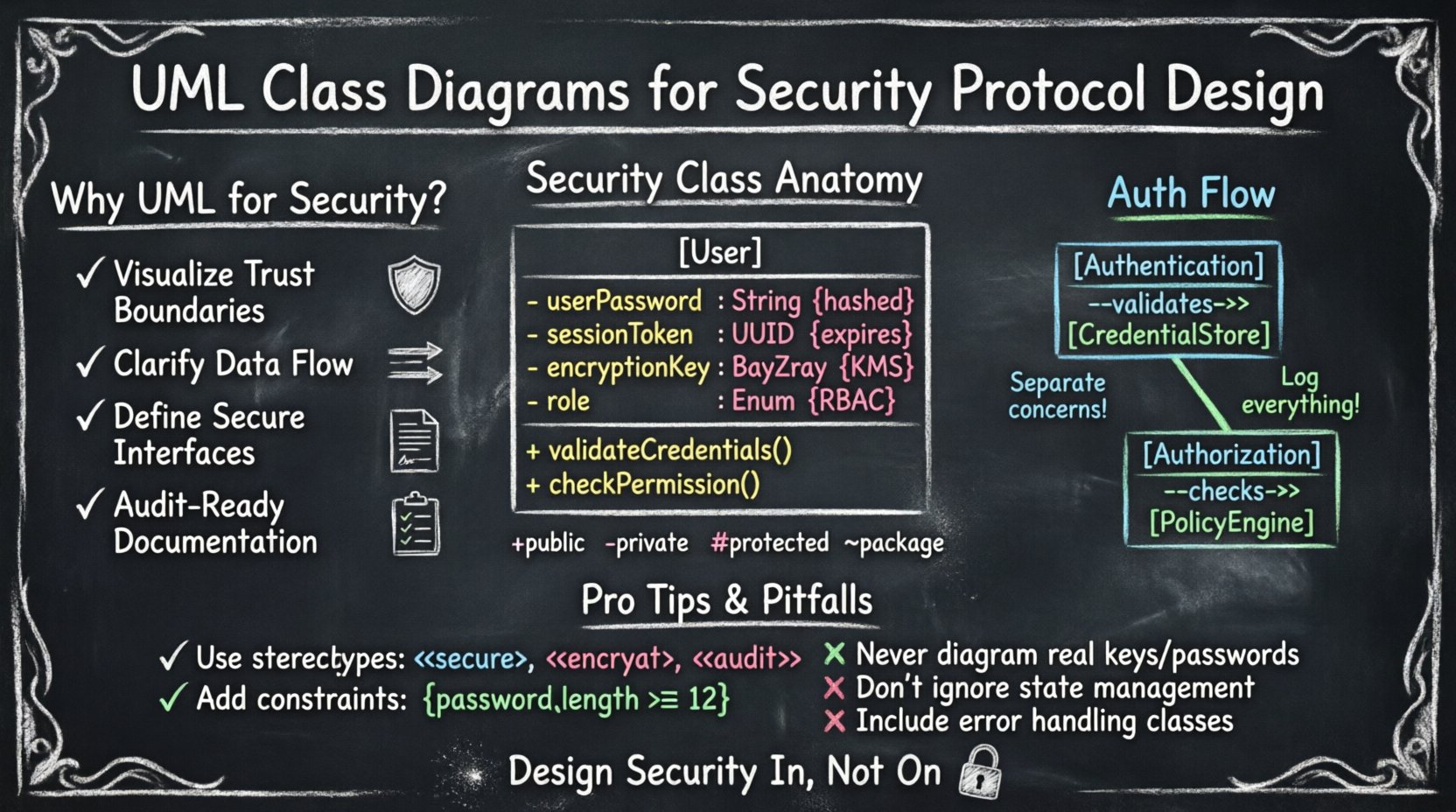

Bezpieczeństwo często traktowane jest jako dodatkowa funkcja, a nie podstawowy element. Jednak zintegrowanie bezpieczeństwa z budową klasy zapewnia, że ochrona jest inherentna dla systemu. Diagramy UML oferują w tym kontekście kilka istotnych zalet:

- Wizualizacja granic zaufania:Diagramy pomagają rozróżnić zaufane wewnętrzne składniki od niezaufanych zewnętrznych danych wejściowych. Ta separacja jest kluczowa do określenia, gdzie musi odbywać się weryfikacja.

- Ujednolicenie przepływu danych:Relacje klas pokazują, jak informacje przemieszczają się między obiektami. Śledzenie tego przepływu pomaga zidentyfikować miejsca, w których dane poufne mogą zostać ujawnione lub nieodpowiednio obsłużone.

- Definiowanie interfejsów:Protokoły bezpieczeństwa często opierają się na ściśle określonych interfejsach. UML jasno definiuje te kontrakty, zapewniając, że dostępne są tylko uprawnione metody.

- Dokumentacja:Statyczny diagram pełni rolę trwałego zapisu projektu bezpieczeństwa. Jest to kluczowe dla audytów zgodności i późniejszej konserwacji.

🔑 Kluczowe składniki klasy bezpieczeństwa

Podczas modelowania protokołów bezpieczeństwa standardowe klasy wymagają określonych atrybutów i metod do obsługi operacji poufnych. Typowa klasa bezpieczeństwa może reprezentować użytkownika, sesję lub klucz kryptograficzny. Każdy składnik musi być dokładnie zdefiniowany, aby uniknąć niejasności.

Atrybuty i ich znaczenie w kontekście bezpieczeństwa

Atrybuty w diagramie klas reprezentują stan obiektu. W kontekście bezpieczeństwa typ i widoczność atrybutu decydują o poziomie ryzyka. Poniżej znajduje się tabela ilustrująca, jak typowe atrybuty odnoszą się do koncepcji bezpieczeństwa.

| Nazwa atrybutu | Typ UML | Skutki bezpieczeństwa |

|---|---|---|

userPassword |

String |

Muszą być skonwertowane na skrót; nigdy nie mogą być przechowywane w postaci jawnej. |

sessionToken |

UUID |

Wymaga czasu wygaśnięcia oraz bezpiecznego przechowywania. |

encryptionKey |

ByteArray |

Muszą być chronione przez system zarządzania kluczami. |

role |

Wyliczenie |

Kontroluje poziomy dostępu i zasady autoryzacji. |

ostatnieCzasLogowania |

DateTime |

Polecamy do wykrywania anomalii i zasad blokowania. |

Zwróć uwagę, że typ danych jest równie ważny jak nazwa. Przechowywanie DateTime do prób logowania pozwala na logikę dotyczącą ochrony przed atakami siłowymi, podczas gdy ByteArray do kluczy oznacza wymagania dotyczące obsługi binarnej.

🔐 Modelowanie uwierzytelniania i autoryzacji

Uwierzytelnianie potwierdza tożsamość, a autoryzacja określa, co może zrobić dana tożsamość. Te procesy powinny być modelowane jako osobne klasy, aby zachować rozdzielenie odpowiedzialności. To rozdzielenie zapobiega błędom logicznym, w których zautoryzowany użytkownik może przypadkowo uzyskać podniesione uprawnienia.

Klasa uwierzytelniania

Klasa Uwierzytelnianie klasa zwykle obsługuje weryfikację poświadczeń. Nie powinna przechowywać poświadczeń samodzielnie, ale raczej współpracować z dedykowanym PrzechowalniaPoświadczeń. Ten projekt zapewnia, że dane poufne są izolowane.

- Metody:

validatePoświadczenia(),wydajToken(),odwołajSesję(). - Zależności:

PrzechowalniaPoświadczeń,MenadżerTokenów. - Ograniczenia:Parametry wejściowe muszą być weryfikowane pod kątem formatu i długości, aby zapobiec atakom wstrzyknięcia.

Klasa autoryzacji

Klasa Autoryzacja klasa ocenia zasady wobec ról użytkownika. Często jest powiązana z Listą kontroli dostępu lub z Silnikiem zasad.

- Metody:

checkPermission(),grantRole(),auditAccess(). - Zależności:

Użytkownik,Zasób,Zasada polityki. - Ograniczenia:Decyzje powinny być rejestrowane. Zapewnia to niemożliwość zaprzeczenia.

🔒 Obsługa elementów kryptograficznych

Kryptografia jest skomplikowana. Nieprawidłowe zarządzanie kluczami lub wektorami inicjalizacyjnymi może naruszyć całą system. Diagramy klas UML pozwalają wizualizować cykl życia materiału kryptograficznego. Można jawnie modelować relację między obiektem Cipher a Magazyn kluczy.

Klasy zarządzania kluczami

A Manager kluczy klasa działa jako punkt centralny do pobierania i rotowania kluczy. Nie powinna ujawniać surowych danych klucza. Zamiast tego udostępnia metody, które wykonują operacje przy użyciu klucza wewnętrznie.

- Uwzględnienie: Klucz powinien być prywatną atrybutem.

- Widoczność: Metody takie jak

encryptData()powinny być publiczne, podczas gdygetKeyMaterial()powinny być prywatne lub nieistniejące. - Cykl życia: Uwzględnij atrybuty takie jak

dataWygaśnięciaw celu wymuszania zasad rotacji kluczy.

Wektory inicjalizacyjne i nonce

Wiele protokołów wymaga unikalnych wartości dla każdej operacji szyfrowania. ModeLOWANIE ich jako atrybutów pomaga zapewnić ich poprawne generowanie.

| Klasa | Atrybut | Ograniczenie |

|---|---|---|

Sesja |

nonce |

Muszą być unikalne dla każdej sesji. |

Transakcja |

iv |

Muszą być losowe i nieprzewidywalne. |

Rejestr zdarzeń |

znacznik czasu |

Muszą być zsynchronizowane z czasem serwera. |

Wyraźnie wymieniając te atrybuty, programiści są przypomniani o implementacji wymaganego logiki. Pominięcie ich na schemacie często prowadzi do luk bezpieczeństwa w kodzie.

🛡️ Widoczność i hermetyzacja

Modyfikatory widoczności w UML (publiczne, prywatne, chronione) nie dotyczą tylko organizacji kodu; są to kontrole bezpieczeństwa. Określają one granice zaufania w obrębie systemu.

| Modyfikator | Symbol UML | Zastosowanie w zakresie bezpieczeństwa |

|---|---|---|

| Publiczne | + |

Dla interfejsów, które muszą być wywoływane przez zewnętrzne systemy. Używaj ostrożnie. |

| Prywatne | - |

Dla wrażliwych danych, takich jak klucze, tokeny lub stan wewnętrzny. |

| Chronione | # |

Dla danych dostępnych wyłącznie przez podklasy. Użyteczne w hierarchiach dziedziczenia. |

| Pakiet | ~ |

Dla danych współdzielonych w obrębie określonego modułu lub przestrzeni nazw. |

Podczas projektowania protokołów bezpieczeństwa domyślnie ustawiaj widoczność prywatną dla całego stanu. Udostępniaj funkcjonalność wyłącznie poprzez dobrze zdefiniowane metody. Ten zasada, znana jako ukrywanie informacji, zmniejsza powierzchnię ataku.

🔗 Relacje i interakcje

Klasy nie istnieją izolowane. Ich relacje definiują sposób stosowania zasad bezpieczeństwa w całym systemie. Zrozumienie tych połączeń jest kluczowe dla utrzymania integralności.

Kompozycja vs. Dziedziczenie

Kompozycja oznacza silne przynależność. Jeśli obiekt nadrzędny zostanie usunięty, obiekt potomny przestaje istnieć. Jest to idealne rozwiązanie w kontekście bezpieczeństwa.

- Kompozycja: Używaj, gdy

SesjaposiadaToken. Jeśli sesja się zakończy, token jest nieważny. - Dziedziczenie: Używaj przy definiowaniu wspólnych zachowań bezpieczeństwa. Na przykład, klasa

PołączenieBezpiecznemoże dziedziczyć poPołączenieSieciowe, dodając możliwości szyfrowania.

Związek i zależność

Związek pokazuje, że jedna klasa używa innej. Zależność to słabsze połączenie, wskazujące na tymczasowe wykorzystanie.

- Zależność: Klasa

Rejestratorzależy od klasyZdarzenieBezpieczeństwaklasy. Jeśli rejestrator zostanie usunięty, logika zdarzenia nadal będzie działać. - Związek: Klasa

Użytkownikma związek zRola. To połączenie jest trwałe i definiuje uprawnienia dostępu.

🏷️ Stereotypy i ograniczenia

Standardowe elementy UML są ogólne. Aby uczynić je specyficznymi dla bezpieczeństwa, używaj stereotypów i ograniczeń. Te adnotacje dodają znaczenie semantyczne bez zanieczyszczania diagramu.

Używanie stereotypów

Stereotypy to słowa kluczowe otoczone guillemetami (<< >>). Kategoryzują klasy lub atrybuty.

<<bezpieczny>>: Oznacza klasę, która obsługuje wrażliwe operacje.<<szyfruj>>: Wskazuje atrybut zawierający zaszyfrowane dane.<<audyt>>: Oznacza atrybut, który musi być zapisany w dzienniku w celu zgodności.<<niezmienialny>>: Wskazuje wartość, która nie może być zmieniona po utworzeniu.

Używanie ograniczeń

Ograniczenia są zapisywane w klamrach ({ }). Definiują zasady, które muszą być spełnione.

- {

pre: długość hasła >= 12}: Zapewnia minimalną złożoność. - {

post: token.isWażny == true}: Zapewnia, że token jest ważny podczas tworzenia. - {

ograniczenie: czas_oćwiczenia_sesji < 3600}: Ogranicza czas trwania sesji.

Te ograniczenia działają jak umowa między projektantem a deweloperem. Służą jako lista kontrolna podczas przeglądów kodu.

⚠️ Powszechne błędy modelowania

Nawet doświadczeni architekci popełniają błędy podczas modelowania bezpieczeństwa. Znajomość tych pułapek pomaga im uniknąć.

- Wyciekanie tajemnic: Nigdy nie umieszczaj rzeczywistych wartości kluczy ani haseł na diagramie. Używaj ogólnych miejsc zastępczych takich jak

MateriałKlucza. - Zbyt duża abstrakcja: Nie twórz klas, które są zbyt ogólne. Klasa

Danejest zbyt ogólna. UżyjDaneUżytkownikalubDaneTransakcjiaby określić konkretne wymagania dotyczące bezpieczeństwa. - Ignorowanie stanu: Bezpieczeństwo często zależy od stanu. Klasa reprezentująca płatność musi śledzić swój stan (oczekiwanie, zakończony, niepowodzenie), aby zapobiec podwójnemu wydatkowaniu lub atakom replay.

- Brak obsługi błędów:Diagramy często pokazują ścieżki sukcesu. Uwzględnij klasy obsługujące błędy, takie jak

SecurityExceptionlubAccessDenied, aby pokazać, jak system reaguje na błędy. - Niewidoczność analizy statycznej:Upewnij się, że metody statyczne nie przypadkowo uzyskują dostępu do zmiennych wystąpień zawierających poufne dane. Oznacz klasy statyczne jako

<<singleton>>jeśli przechowują stan globalny.

📋 Najlepsze praktyki dokumentowania protokołów

Diagram jest użyteczny tylko wtedy, gdy jest utrzymywany i zrozumiały. Postępuj zgodnie z tymi zasadami, aby zachować skuteczność swoich modeli bezpieczeństwa.

- Kontrola wersji:Traktuj diagramy jak kod. Przechowuj je w systemach kontroli wersji, aby śledzić zmiany w czasie.

- Regularne przeglądy:Uwzględnij architektów bezpieczeństwa w cyklach przeglądu kodu. Powinni sprawdzić, czy implementacja odpowiada modelowi UML.

- Jasna legenda:Zdefiniuj legendę dla swoich stereotypów i ograniczeń. Różne zespoły mogą inaczej interpretować symbole.

- Warstwowanie:Jeśli system jest złożony, podziel diagram na warstwy. Utwórz jeden diagram dla uwierzytelniania, drugi dla przechowywania danych i trzeci dla komunikacji sieciowej.

- Spójność:Używaj spójnych zasad nazewnictwa. Jeśli używasz

Userw jednym diagramie, nie używajAccountw innym diagramie dla tej samej koncepcji.

🚀 Postępowanie dalej

Zintegrowanie bezpieczeństwa w fazie projektowania to działanie proaktywne, które oszczędza czas i zasoby. Diagramy klas UML zapewniają strukturę niezbędną do jasnego wyrażenia tych decyzji. Poprzez dokładne zdefiniowanie atrybutów, metod i relacji tworzysz projekt, który kieruje rozwój zabezpieczony.

Pamiętaj, że diagram to narzędzie komunikacji. Łączy luki między abstrakcyjnymi politykami bezpieczeństwa a konkretnym kodem. Gdy modelujesz z precyzją, zmniejszasz niepewność. Gdy zmniejszasz niepewność, zmniejszasz ryzyko. Ten podejście zapewnia, że bezpieczeństwo nie jest myślą wtórną, ale wbudowaną cechą architektury systemu.

Wydłużaj doskonalenie swoich umiejętności modelowania. Włączaj nowe wzorce bezpieczeństwa w miarę ich pojawiania się. Bądź czujny pod względem informacji, które ujawniasz w dokumentacji. Dzięki dyscyplinie i uważnej pracy nad szczegółami UML staje się potężnym sojusznikiem w dążeniu do bezpiecznego projektowania oprogramowania.