Diseñar sistemas seguros requiere más que simplemente escribir código robusto; exige una visión arquitectónica clara. Cuando los desarrolladores y los ingenieros de seguridad colaboran, a menudo tienen dificultades para traducir requisitos de seguridad abstractos en estructuras de sistema concretas. Es aquí donde los diagramas de clases UML se vuelven indispensables. Proporcionan un lenguaje visual estandarizado para representar entidades, relaciones y comportamientos antes de que comience la implementación. Al utilizar diagramas de clases UML para el diseño de protocolos de seguridad, los equipos pueden identificar vulnerabilidades potenciales desde temprano, garantizar la integridad de los datos y asegurarse de que los mecanismos de autenticación y cifrado sean lógicamente sólidos.

Esta guía explora cómo construir modelos de clases detallados que reflejen las restricciones de seguridad. Examinaremos cómo representar datos sensibles, gestionar el control de acceso y modelar operaciones criptográficas sin revelar detalles de implementación prematuramente. El objetivo es crear una plantilla que sirva tanto como documento de diseño como rastro de auditoría de seguridad.

🧩 ¿Por qué usar UML para la arquitectura de seguridad?

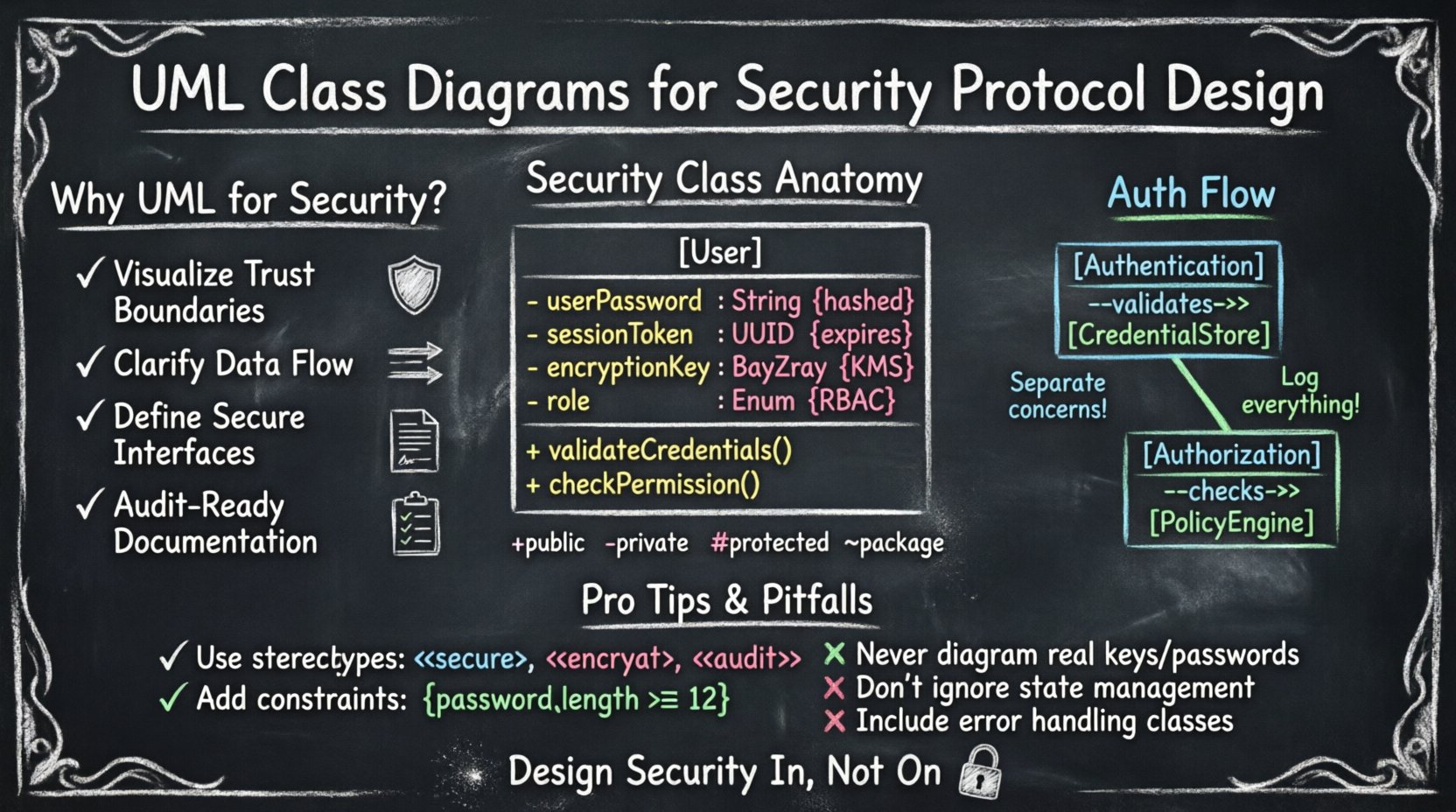

La seguridad a menudo se trata como una característica adicional en lugar de un elemento fundamental. Sin embargo, integrar la seguridad en la estructura de clases garantiza que la protección sea inherente al sistema. Los diagramas UML ofrecen varias ventajas distintas en este contexto:

- Visualización de límites de confianza:Los diagramas ayudan a distinguir entre componentes internos de confianza y entradas externas no confiables. Esta separación es crítica para definir dónde debe ocurrir la validación.

- Aclaración del flujo de datos:Las relaciones de clase muestran cómo se mueve la información entre objetos. Rastrear este flujo ayuda a identificar dónde los datos sensibles podrían exponerse o manipularse incorrectamente.

- Definición de interfaces:Los protocolos de seguridad a menudo dependen de interfaces estrictas. UML define estos contratos con claridad, asegurando que solo los métodos autorizados sean accesibles.

- Documentación:Un diagrama estático sirve como un registro permanente del diseño de seguridad. Esto es vital para auditorías de cumplimiento y mantenimiento futuro.

🔑 Componentes principales de una clase de seguridad

Al modelar protocolos de seguridad, las clases estándar necesitan atributos y métodos específicos para manejar operaciones sensibles. Una clase de seguridad típica podría representar a un usuario, una sesión o una clave criptográfica. Cada componente debe definirse con precisión para evitar ambigüedades.

Atributos y significado de seguridad

Los atributos en un diagrama de clases representan el estado de un objeto. En un contexto de seguridad, el tipo y la visibilidad de un atributo determinan su nivel de riesgo. A continuación se muestra una tabla que ilustra cómo los atributos comunes se relacionan con conceptos de seguridad.

| Nombre del atributo | Tipo UML | Implicación de seguridad |

|---|---|---|

userPassword |

Cadena |

Debe ser resumido; nunca almacenado en texto plano. |

sessionToken |

UUID |

Requiere tiempo de expiración y almacenamiento seguro. |

encryptionKey |

Matriz de bytes |

Debe estar protegido por un sistema de gestión de claves. |

rol |

Enum |

Controla los niveles de acceso y las reglas de autorización. |

lastLoginTime |

DateTime |

Útil para la detección de anomalías y las políticas de bloqueo. |

Observe que el tipo de datos es tan importante como el nombre. Almacenar un DateTime para intentos de inicio de sesión permite lógica relacionada con la protección contra fuerza bruta, mientras que un ByteArray para claves implica requisitos de manejo binario.

🔐 Modelado de autenticación y autorización

La autenticación verifica la identidad, mientras que la autorización determina lo que puede hacer una identidad. Estos procesos deben modelarse como clases distintas para mantener la separación de responsabilidades. Esta separación evita errores lógicos en los que un usuario autenticado podría obtener accidentalmente privilegios elevados.

La clase de autenticación

La Autenticación clase normalmente maneja la verificación de credenciales. No debería almacenar credenciales por sí misma, sino interactuar con un Almacén de credenciales. Este diseño asegura que los datos sensibles estén aislados.

- Métodos:

validateCredentials(),issueToken(),revokeSession(). - Dependencias:

Almacén de credenciales,Gestor de tokens. - Restricciones:Los parámetros de entrada deben validarse en cuanto a formato y longitud para prevenir ataques de inyección.

La clase de autorización

La Autorización clase evalúa políticas frente a los roles de usuario. A menudo está vinculada a un Lista de control de acceso o un Motor de políticas.

- Métodos:

checkPermission(),grantRole(),auditAccess(). - Dependencias:

Usuario,Recurso,Regla de política. - Restricciones:Las decisiones deben registrarse. Esto apoya la no repudación.

🔒 Manejo de elementos criptográficos

La criptografía es compleja. Mal manejar claves o vectores de inicialización puede comprometer todo un sistema. Los diagramas de clases UML te permiten visualizar el ciclo de vida de los elementos criptográficos. Puedes modelar explícitamente la relación entre un objeto Cifrado objeto y un Almacén de claves.

Clases de gestión de claves

Un Administrador de claves clase actúa como un punto central para recuperar y rotar claves. No debe exponer el material de clave en bruto. En cambio, expone métodos que realizan operaciones utilizando la clave internamente.

- Encapsulamiento: La clave debe ser un atributo privado.

- Visibilidad: Métodos como

encryptData()deben ser públicos, mientras quegetKeyMaterial()deben ser privados o inexistente. - Ciclo de vida: Incluya atributos como

fechaExpiracionpara hacer cumplir las políticas de rotación de claves.

Vectores de inicialización y números aleatorios

Muchos protocolos requieren valores únicos para cada operación de cifrado. Modelar estos como atributos ayuda a garantizar que se generen correctamente.

| Clase | Atributo | Restricción |

|---|---|---|

Sesión |

nonce |

Debe ser único por sesión. |

Transacción |

iv |

Debe ser aleatorio e impredecible. |

Entrada de registro |

marca de tiempo |

Debe estar sincronizado con la hora del servidor. |

Al listar explícitamente estos atributos, se recuerda a los desarrolladores que implementen la lógica requerida. Omitirlos en el diagrama con frecuencia conduce a fallos de seguridad en el código.

🛡️ Visibilidad y encapsulamiento

Los modificadores de visibilidad en UML (público, privado, protegido) no son solo sobre organización de código; son controles de seguridad. Definen el límite de confianza dentro del sistema.

| Modificador | Símbolo UML | Uso en seguridad |

|---|---|---|

| Público | + |

Para interfaces que deben ser llamadas por sistemas externos. Usar con precaución. |

| Privado | - |

Para datos sensibles como claves, tokens o estado interno. |

| Protegido | # |

Para datos accesibles únicamente por subclases. Útil en jerarquías de herencia. |

| Paquete | ~ |

Para datos compartidos dentro de un módulo o espacio de nombres específico. |

Al diseñar protocolos de seguridad, establezca de forma predeterminada la visibilidad privada para todo el estado. Exponga únicamente la funcionalidad a través de métodos bien definidos. Este principio, conocido como ocultamiento de información, reduce la superficie de ataque.

🔗 Relaciones e interacciones

Las clases no existen de forma aislada. Sus relaciones definen cómo se aplican las políticas de seguridad a través del sistema. Comprender estas conexiones es vital para mantener la integridad.

Composición frente a herencia

La composición implica una propiedad fuerte. Si el objeto padre se destruye, el objeto hijo deja de existir. Esto es ideal para contextos de seguridad.

- Composición:Úselo cuando un

Sesiónposee unToken. Si la sesión finaliza, el token es inválido. - Herencia:Úselo al definir comportamientos de seguridad comunes. Por ejemplo, una

ConexiónSegurapodría heredar deConexiónRed, añadiendo capacidades de cifrado.

Asociación y Dependencia

La asociación muestra que una clase utiliza otra. La dependencia es una relación más débil, que indica uso temporal.

- Dependencia: Una

Registradordepende de la claseEventoSeguridadclase. Si se elimina el registrador, la lógica del evento sigue siendo válida. - Asociación: Una

Usuariotiene una asociación conRol. Esta relación persiste y define los derechos de acceso.

🏷️ Estereotipos y Restricciones

Los elementos estándar de UML son genéricos. Para hacerlos específicos para la seguridad, use estereotipos y restricciones. Estas anotaciones añaden significado semántico sin ensuciar el diagrama.

Uso de estereotipos

Los estereotipos son palabras clave encerradas entre guillemetes (<< >>). Categorizan clases o atributos.

<<seguro>>: Marca una clase que maneja operaciones sensibles.<<cifrar>>: Indica un atributo que contiene datos cifrados.<<auditoría>>: Marca un atributo que debe registrarse para cumplir con los requisitos.<<inmutable>>: Indica un valor que no puede modificarse después de su creación.

Uso de restricciones

Las restricciones se escriben entre llaves ({ }). Definen reglas que deben cumplirse.

- {

pre: password.length >= 12}: Asegura la complejidad mínima. - {

post: token.isValid == true}: Asegura que el token sea válido al crearse. - {

constraint: session.timeout < 3600}: Limita la duración de la sesión.

Estas restricciones actúan como un contrato entre el diseñador y el desarrollador. Sirven como una lista de verificación durante las revisiones de código.

⚠️ Errores comunes en el modelado

Incluso arquitectos con experiencia cometen errores al modelar la seguridad. Ser consciente de estos errores ayuda a evitarlos.

- Exposición de secretos: Nunca coloque valores reales de claves o contraseñas en el diagrama. Use marcadores genéricos como

MaterialClave. - Sobreactualización: No cree clases que sean demasiado genéricas. Una

Datosclase es demasiado ambigua. UseDatosUsuariooDatosTransacciónpara definir requisitos de seguridad específicos. - Ignorar estado: La seguridad depende a menudo del estado. Una clase que representa un pago debe rastrear su estado (pendiente, completado, fallido) para evitar gastos dobles o ataques de reproducción.

- Manejo de errores ausente:Los diagramas muestran con frecuencia los caminos óptimos. Incluya clases para el manejo de errores, como

SecurityExceptionoAccessDenied, para mostrar cómo reacciona el sistema ante fallas. - Ceguera del análisis estático:Asegúrese de que los métodos estáticos no accedan inadvertidamente a variables de instancia que contengan datos sensibles. Marque las clases estáticas como

<<singleton>>si contienen estado global.

📋 Mejores prácticas para la documentación de protocolos

Un diagrama solo es útil si se mantiene y se entiende. Siga estas prácticas para mantener sus modelos de seguridad efectivos.

- Control de versiones:Trate los diagramas como código. Guárdelos en sistemas de control de versiones para rastrear los cambios con el tiempo.

- Revisiones regulares:Incluya a arquitectos de seguridad en los ciclos de revisión de código. Deben verificar que la implementación coincida con el modelo UML.

- Leyenda clara:Defina una leyenda para sus estereotipos y restricciones. Diferentes equipos podrían interpretar los símbolos de forma distinta.

- Capas:Si el sistema es complejo, divida el diagrama en capas. Tenga un diagrama para la autenticación, otro para el almacenamiento de datos y otro para la comunicación de red.

- Consistencia:Utilice convenciones de nomenclatura consistentes. Si utiliza

Useren un diagrama, no utiliceAccounten otro para el mismo concepto.

🚀 Avanzando

Integrar la seguridad en la fase de diseño es una medida proactiva que ahorra tiempo y recursos. Los diagramas de clases UML proporcionan la estructura necesaria para hacer explícitas estas decisiones. Al definir con cuidado atributos, métodos y relaciones, crea un plano que guía el desarrollo seguro.

Recuerde que un diagrama es una herramienta de comunicación. Cierra la brecha entre las políticas de seguridad abstractas y el código concreto. Cuando modela con precisión, reduce la ambigüedad. Cuando reduce la ambigüedad, reduce el riesgo. Este enfoque asegura que la seguridad no sea una consideración posterior, sino una característica inherente de la arquitectura del sistema.

Sigue perfeccionando tus habilidades de modelado. Incorpora nuevos patrones de seguridad a medida que surjan. Mantente alerta respecto a la información que expones en la documentación. Con disciplina y atención al detalle, UML se convierte en un aliado poderoso en la búsqueda de un diseño de software seguro.