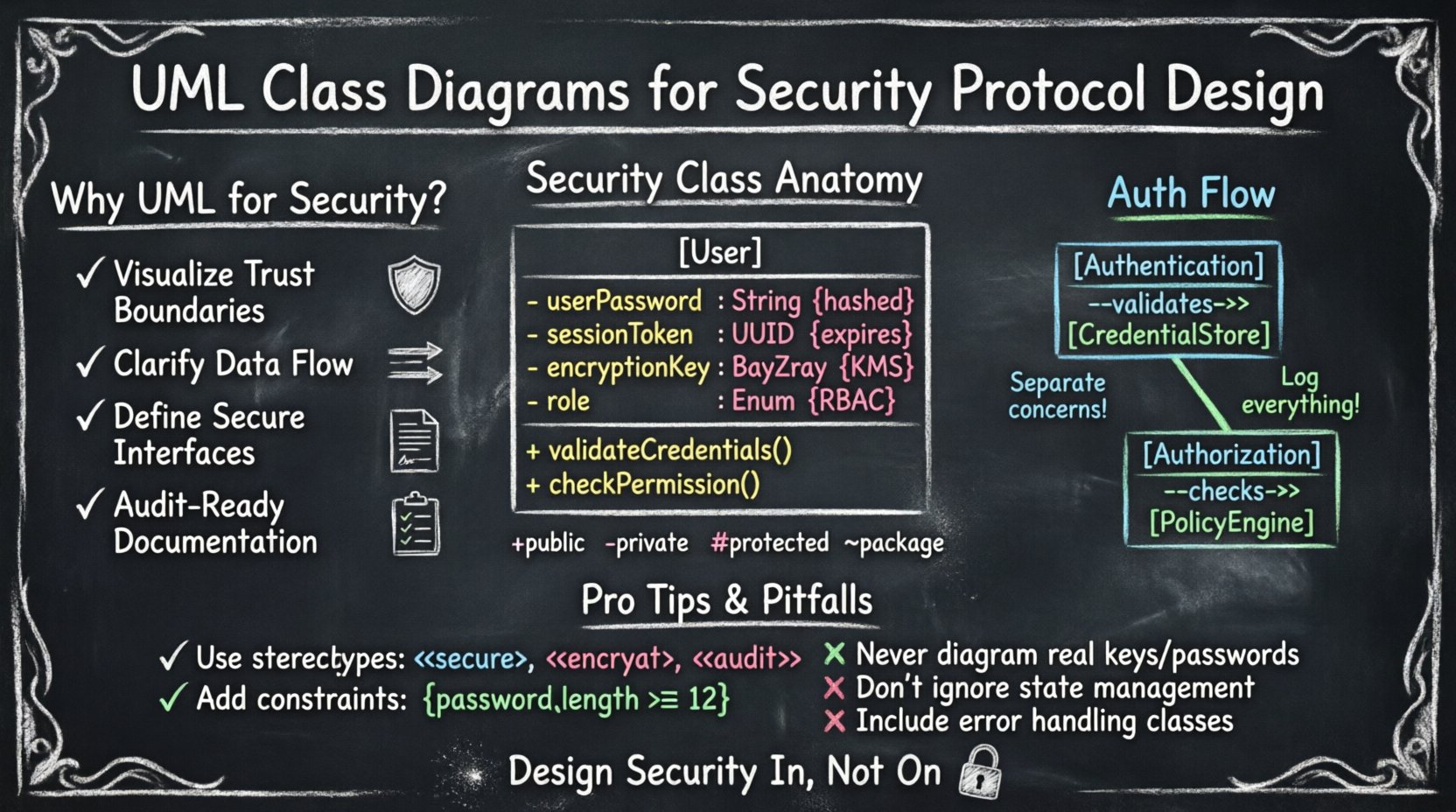

Thiết kế các hệ thống an toàn đòi hỏi nhiều hơn chỉ việc viết mã nguồn mạnh mẽ; nó đòi hỏi một tầm nhìn kiến trúc rõ ràng. Khi các nhà phát triển và kỹ sư bảo mật hợp tác, họ thường gặp khó khăn trong việc chuyển đổi các yêu cầu bảo mật trừu tượng thành các cấu trúc hệ thống cụ thể. Đây chính là lúc sơ đồ lớp UML trở nên không thể thiếu. Chúng cung cấp một ngôn ngữ trực quan chuẩn hóa để mô tả các thực thể, mối quan hệ và hành vi trước khi triển khai bắt đầu. Bằng cách sử dụng sơ đồ lớp UML cho thiết kế giao thức bảo mật, các đội nhóm có thể phát hiện sớm các lỗ hổng tiềm tàng, đảm bảo tính toàn vẹn dữ liệu và đảm bảo rằng các cơ chế xác thực và mã hóa là hợp lý về mặt logic.

Hướng dẫn này khám phá cách xây dựng các mô hình lớp chi tiết phản ánh các ràng buộc bảo mật. Chúng ta sẽ xem xét cách biểu diễn dữ liệu nhạy cảm, quản lý kiểm soát truy cập và mô hình hóa các thao tác mã hóa mà không tiết lộ chi tiết triển khai quá sớm. Mục tiêu là tạo ra một bản vẽ phác thảo vừa đóng vai trò là tài liệu thiết kế, vừa là dấu vết kiểm toán bảo mật.

🧩 Tại sao nên sử dụng UML cho kiến trúc bảo mật?

Bảo mật thường được coi là một tính năng bổ sung thay vì yếu tố nền tảng. Tuy nhiên, tích hợp bảo mật vào cấu trúc lớp đảm bảo rằng tính bảo vệ là bản chất của hệ thống. Sơ đồ UML mang lại nhiều lợi thế rõ rệt trong bối cảnh này:

- Trực quan hóa các ranh giới tin cậy:Các sơ đồ giúp phân biệt giữa các thành phần nội bộ đáng tin cậy và các đầu vào bên ngoài không đáng tin cậy. Sự phân tách này rất quan trọng để xác định nơi mà việc xác thực phải diễn ra.

- Làm rõ luồng dữ liệu:Các mối quan hệ lớp cho thấy cách thông tin di chuyển giữa các đối tượng. Việc theo dõi luồng này giúp xác định nơi dữ liệu nhạy cảm có thể bị tiết lộ hoặc xử lý sai.

- Xác định giao diện:Các giao thức bảo mật thường phụ thuộc vào các giao diện nghiêm ngặt. UML định nghĩa rõ ràng các hợp đồng này, đảm bảo rằng chỉ có các phương thức được ủy quyền mới có thể truy cập.

- Tài liệu:Một sơ đồ tĩnh đóng vai trò là bản ghi vĩnh viễn về thiết kế bảo mật. Điều này rất quan trọng cho các cuộc kiểm toán tuân thủ và bảo trì trong tương lai.

🔑 Các thành phần cốt lõi của một lớp bảo mật

Khi mô hình hóa các giao thức bảo mật, các lớp tiêu chuẩn cần có các thuộc tính và phương thức cụ thể để xử lý các thao tác nhạy cảm. Một lớp bảo mật điển hình có thể đại diện cho người dùng, phiên làm việc hoặc khóa mã hóa. Mỗi thành phần phải được định nghĩa chính xác để tránh hiểu lầm.

Thuộc tính và ý nghĩa bảo mật

Các thuộc tính trong sơ đồ lớp đại diện cho trạng thái của một đối tượng. Trong bối cảnh bảo mật, kiểu và mức độ hiển thị của một thuộc tính xác định mức độ rủi ro của nó. Dưới đây là bảng minh họa cách các thuộc tính phổ biến tương ứng với các khái niệm bảo mật.

| Tên thuộc tính | Loại UML | Hệ quả bảo mật |

|---|---|---|

userPassword |

Chuỗi |

Phải được băm; không bao giờ được lưu dưới dạng văn bản thuần túy. |

sessionToken |

UUID |

Yêu cầu thời gian hết hạn và lưu trữ an toàn. |

encryptionKey |

Mảng byte |

Phải được bảo vệ bởi Hệ thống quản lý khóa. |

role |

Enum |

Kiểm soát các mức truy cập và các quy tắc ủy quyền. |

lastLoginTime |

DateTime |

Hữu ích cho việc phát hiện bất thường và các chính sách khóa tài khoản. |

Lưu ý rằng loại dữ liệu quan trọng không kém gì tên. Việc lưu trữ một DateTime cho các lần thử đăng nhập cho phép lập luận về bảo vệ chống tấn công brute-force, trong khi một ByteArray cho khóa ngụ ý các yêu cầu xử lý nhị phân.

🔐 Mô hình hóa Xác thực và Ủy quyền

Xác thực xác minh danh tính, trong khi ủy quyền xác định danh tính đó có thể làm gì. Các quy trình này nên được mô hình hóa dưới dạng các lớp riêng biệt để duy trì sự tách biệt trách nhiệm. Sự tách biệt này ngăn ngừa các lỗi logic nơi người dùng đã xác thực có thể vô tình nhận được đặc quyền nâng cao.

Lớp Xác thực

Lớp Xác thực lớp thường xử lý xác minh thông tin xác thực. Nó không nên lưu trữ thông tin xác thực trực tiếp mà thay vào đó tương tác với một Kho lưu trữ Thông tin xác thực. Thiết kế này đảm bảo dữ liệu nhạy cảm được tách biệt.

- Phương thức:

validateCredentials(),issueToken(),revokeSession(). - Phụ thuộc:

Kho lưu trữ Thông tin xác thực,Quản lý Token. - Ràng buộc:Các tham số đầu vào phải được xác thực về định dạng và độ dài để ngăn chặn các cuộc tấn công chèn mã.

Lớp ủy quyền

Lớp Ủy quyềnlớp đánh giá các chính sách dựa trên vai trò người dùng. Nó thường được liên kết với một Danh sách kiểm soát truy cập hoặc một Động cơ chính sách.

- Phương thức:

checkPermission(),grantRole(),auditAccess(). - Phụ thuộc:

Người dùng,Nguồn lực,Quy tắc chính sách. - Ràng buộc:Các quyết định phải được ghi lại. Điều này hỗ trợ tính không thể phủ nhận.

🔒 Xử lý các thành phần mật mã

Mật mã học là một lĩnh vực phức tạp. Việc quản lý sai khóa hoặc các vectơ khởi tạo có thể làm tổn hại đến toàn bộ hệ thống. Các sơ đồ lớp UML cho phép bạn trực quan hóa vòng đời của dữ liệu mật mã. Bạn có thể mô hình hóa rõ ràng mối quan hệ giữa một đối tượng Mã hóa và một Kho lưu trữ khóa.

Lớp quản lý khóa

Một Quản lý khóalớp hoạt động như một điểm trung tâm để truy xuất và xoay vòng khóa. Nó không nên tiết lộ dữ liệu khóa thô. Thay vào đó, nó cung cấp các phương thức thực hiện các thao tác sử dụng khóa bên trong.

- Bao đóng:Khóa nên là một thuộc tính riêng tư.

- Độ hiển thị:Các phương thức như

encryptData()nên là công khai, trong khigetKeyMaterial()nên là riêng tư hoặc không tồn tại. - Chu kỳ sống:Bao gồm các thuộc tính như

expirationDateđể thực thi các chính sách xoay vòng khóa.

Vector khởi tạo và nonce

Nhiều giao thức yêu cầu các giá trị duy nhất cho mỗi thao tác mã hóa. Mô hình hóa chúng như các thuộc tính giúp đảm bảo chúng được tạo ra đúng cách.

| Lớp | Thuộc tính | Ràng buộc |

|---|---|---|

Phiên |

nonce |

Phải duy nhất cho mỗi phiên. |

Giao dịch |

iv |

Phải ngẫu nhiên và không thể dự đoán được. |

Bản ghi nhật ký |

mốc thời gian |

Phải được đồng bộ hóa với thời gian máy chủ. |

Bằng cách liệt kê rõ ràng các thuộc tính này, các nhà phát triển sẽ được nhắc nhở phải triển khai logic cần thiết. Việc bỏ qua chúng trong sơ đồ thường dẫn đến các lỗi bảo mật trong mã nguồn.

🛡️ Tính hiển thị và đóng gói

Các bộ chọn tính hiển thị trong UML (public, private, protected) không chỉ liên quan đến tổ chức mã nguồn; chúng là các biện pháp kiểm soát bảo mật. Chúng xác định ranh giới niềm tin bên trong hệ thống.

| Bộ chọn | Ký hiệu UML | Sử dụng bảo mật |

|---|---|---|

| Công khai | + |

Dành cho các giao diện phải được gọi bởi các hệ thống bên ngoài. Sử dụng cẩn trọng. |

| Riêng tư | - |

Dành cho dữ liệu nhạy cảm như khóa, mã thông báo hoặc trạng thái nội bộ. |

| Bảo vệ | # |

Dành cho dữ liệu chỉ có thể truy cập bởi các lớp con. Hữu ích trong các cấu trúc kế thừa. |

| Gói | ~ |

Dành cho dữ liệu được chia sẻ trong một mô-đun hoặc không gian tên cụ thể. |

Khi thiết kế các giao thức bảo mật, mặc định hãy sử dụng tính hiển thị riêng tư cho tất cả trạng thái. Chỉ công khai chức năng thông qua các phương thức được định nghĩa rõ ràng. Nguyên tắc này, được gọi là ẩn thông tin, giúp giảm diện tích tấn công.

🔗 Các mối quan hệ và tương tác

Các lớp không tồn tại một cách cô lập. Các mối quan hệ của chúng xác định cách các chính sách bảo mật được thực thi trên toàn hệ thống. Hiểu rõ những kết nối này là điều cần thiết để duy trì tính toàn vẹn.

Thành phần hóa so với Kế thừa

Thành phần hóa ngụ ý quyền sở hữu mạnh mẽ. Nếu đối tượng cha bị hủy, đối tượng con cũng sẽ không còn tồn tại. Điều này lý tưởng cho các bối cảnh bảo mật.

- Thành phần hóa: Sử dụng khi một

Phiênsở hữu mộtChứng thực. Nếu phiên kết thúc, token sẽ không hợp lệ. - Kế thừa:Sử dụng khi định nghĩa các hành vi bảo mật chung. Ví dụ, một

Kết nốiBảo mậtcó thể kế thừa từKết nốiMạng, thêm khả năng mã hóa.

Liên kết và Phụ thuộc

Liên kết cho thấy một lớp sử dụng lớp khác. Phụ thuộc là mối quan hệ yếu hơn, cho thấy việc sử dụng tạm thời.

- Phụ thuộc: Một

BộGhiNhậtKýphụ thuộc vào lớpSựKiệnBảoMậtlớp. Nếu bộ ghi nhật ký bị xóa, logic sự kiện vẫn được duy trì. - Liên kết: Một

NgườiDùngcó liên kết vớiVaiTrò. Mối quan hệ này tồn tại lâu dài và xác định quyền truy cập.

🏷️ Các kiểu dáng và ràng buộc

Các phần tử UML tiêu chuẩn mang tính chung. Để làm chúng cụ thể hóa cho bảo mật, hãy sử dụng các kiểu dáng và ràng buộc. Những chú thích này thêm ý nghĩa ngữ nghĩa mà không làm rối sơ đồ.

Sử dụng kiểu dáng

Các kiểu dáng là các từ khóa được đóng trong dấu guillemets (<< >>). Chúng phân loại các lớp hoặc thuộc tính.

<<bảomật>>: Đánh dấu một lớp xử lý các thao tác nhạy cảm.<<mãhóa>>: Chỉ ra một thuộc tính chứa dữ liệu đã được mã hóa.<<kiểmtra>>: Đánh dấu một thuộc tính phải được ghi lại để tuân thủ.<<không thể thay đổi>>: Chỉ ra một giá trị không thể thay đổi sau khi tạo.

Sử dụng các ràng buộc

Các ràng buộc được viết trong dấu ngoặc nhọn ({ }). Chúng xác định các quy tắc phải được đáp ứng.

- {

pre: password.length >= 12}: Đảm bảo độ phức tạp tối thiểu. - {

post: token.isValid == true}: Đảm bảo token hợp lệ ngay khi được tạo. - {

constraint: session.timeout < 3600}: Giới hạn thời lượng phiên.

Các ràng buộc này hoạt động như một hợp đồng giữa nhà thiết kế và nhà phát triển. Chúng đóng vai trò như danh sách kiểm tra trong quá trình kiểm tra mã nguồn.

⚠️ Những sai lầm phổ biến khi mô hình hóa

Ngay cả các kiến trúc sư có kinh nghiệm cũng mắc sai lầm khi mô hình hóa bảo mật. Nhận thức được những sai lầm này giúp tránh được chúng.

- Rò rỉ bí mật: Không bao giờ đặt các giá trị khóa thực tế hay mật khẩu vào sơ đồ. Sử dụng các chỗ trống chung như

KeyMaterial. - Quá mức trừu tượng: Không tạo các lớp quá chung chung. Một lớp

Datalà quá mơ hồ. Sử dụngUserDatahoặcTransactionDatađể xác định các yêu cầu bảo mật cụ thể. - Bỏ qua trạng thái: Bảo mật thường phụ thuộc vào trạng thái. Một lớp đại diện cho thanh toán phải theo dõi trạng thái của nó (đang chờ, hoàn tất, thất bại) để ngăn chặn việc chi tiêu kép hoặc các cuộc tấn công lặp lại.

- Thiếu xử lý lỗi:Các sơ đồ thường thể hiện các đường đi thuận lợi. Hãy bao gồm các lớp xử lý lỗi, chẳng hạn như

SecurityExceptionhoặcAccessDenied, để thể hiện cách hệ thống phản ứng với các lỗi. - Sự mù quáng trong phân tích tĩnh: Đảm bảo rằng các phương thức tĩnh không vô tình truy cập các biến thể hiện chứa dữ liệu nhạy cảm. Đánh dấu các lớp tĩnh là

<<singleton>>nếu chúng lưu trữ trạng thái toàn cục.

📋 Các thực hành tốt nhất cho tài liệu giao thức

Một sơ đồ chỉ hữu ích nếu nó được duy trì và được hiểu rõ. Tuân theo các thực hành này để giữ cho mô hình bảo mật của bạn hiệu quả.

- Kiểm soát phiên bản:Xem sơ đồ như mã nguồn. Lưu trữ chúng trong hệ thống kiểm soát phiên bản để theo dõi các thay đổi theo thời gian.

- Đánh giá định kỳ:Bao gồm các kiến trúc sư bảo mật trong các chu kỳ kiểm tra mã nguồn. Họ cần xác minh rằng việc triển khai phù hợp với mô hình UML.

- Chú thích rõ ràng:Xác định một chú thích cho các kiểu dáng và ràng buộc của bạn. Các đội khác nhau có thể hiểu các ký hiệu theo cách khác nhau.

- Phân lớp:Nếu hệ thống phức tạp, hãy chia sơ đồ thành các lớp. Tạo một sơ đồ cho xác thực, một sơ đồ khác cho lưu trữ dữ liệu và một sơ đồ khác cho giao tiếp mạng.

- Tính nhất quán:Sử dụng quy ước đặt tên nhất quán. Nếu bạn dùng

Usertrong một sơ đồ, đừng dùngAccounttrong sơ đồ khác cho cùng một khái niệm.

🚀 Tiến bước về phía trước

Tích hợp bảo mật vào giai đoạn thiết kế là một biện pháp chủ động giúp tiết kiệm thời gian và nguồn lực. Các sơ đồ lớp UML cung cấp cấu trúc cần thiết để làm rõ các quyết định này. Bằng cách xác định cẩn thận các thuộc tính, phương thức và mối quan hệ, bạn tạo ra một bản vẽ phác họa định hướng cho phát triển an toàn.

Hãy nhớ rằng một sơ đồ là công cụ giao tiếp. Nó cầu nối khoảng cách giữa các chính sách bảo mật trừu tượng và mã nguồn cụ thể. Khi bạn mô hình hóa một cách chính xác, bạn giảm thiểu sự mơ hồ. Khi bạn giảm thiểu sự mơ hồ, bạn giảm thiểu rủi ro. Cách tiếp cận này đảm bảo rằng bảo mật không phải là điều sau cùng, mà là đặc điểm được tích hợp sẵn trong kiến trúc hệ thống.

Tiếp tục hoàn thiện kỹ năng mô hình hóa của bạn. Tích hợp các mẫu bảo mật mới khi chúng xuất hiện. Luôn cảnh giác về thông tin bạn tiết lộ trong tài liệu. Với kỷ luật và sự chú ý đến chi tiết, UML trở thành một người bạn đồng hành mạnh mẽ trong nỗ lực thiết kế phần mềm an toàn.