Проектирование безопасных систем требует больше, чем просто написание надежного кода; это требует четкого архитектурного видения. Когда разработчики и инженеры по безопасности работают вместе, они часто сталкиваются с трудностями при переводе абстрактных требований к безопасности в конкретные структуры системы. Именно здесь диаграммы классов Unified Modeling Language (UML) становятся незаменимыми. Они предоставляют стандартизированный визуальный язык для отображения сущностей, отношений и поведения до начала реализации. Используя диаграммы классов UML при проектировании протоколов безопасности, команды могут выявлять потенциальные уязвимости на ранних этапах, обеспечивать целостность данных и гарантировать логическую корректность механизмов аутентификации и шифрования.

В этом руководстве рассматривается, как создавать детальные модели классов, отражающие ограничения безопасности. Мы изучим, как представлять конфиденциальные данные, управлять контролем доступа и моделировать криптографические операции без преждевременного раскрытия деталей реализации. Цель — создать чертеж, который будет служить одновременно документом проектирования и следом аудита безопасности.

🧩 Зачем использовать UML для архитектуры безопасности?

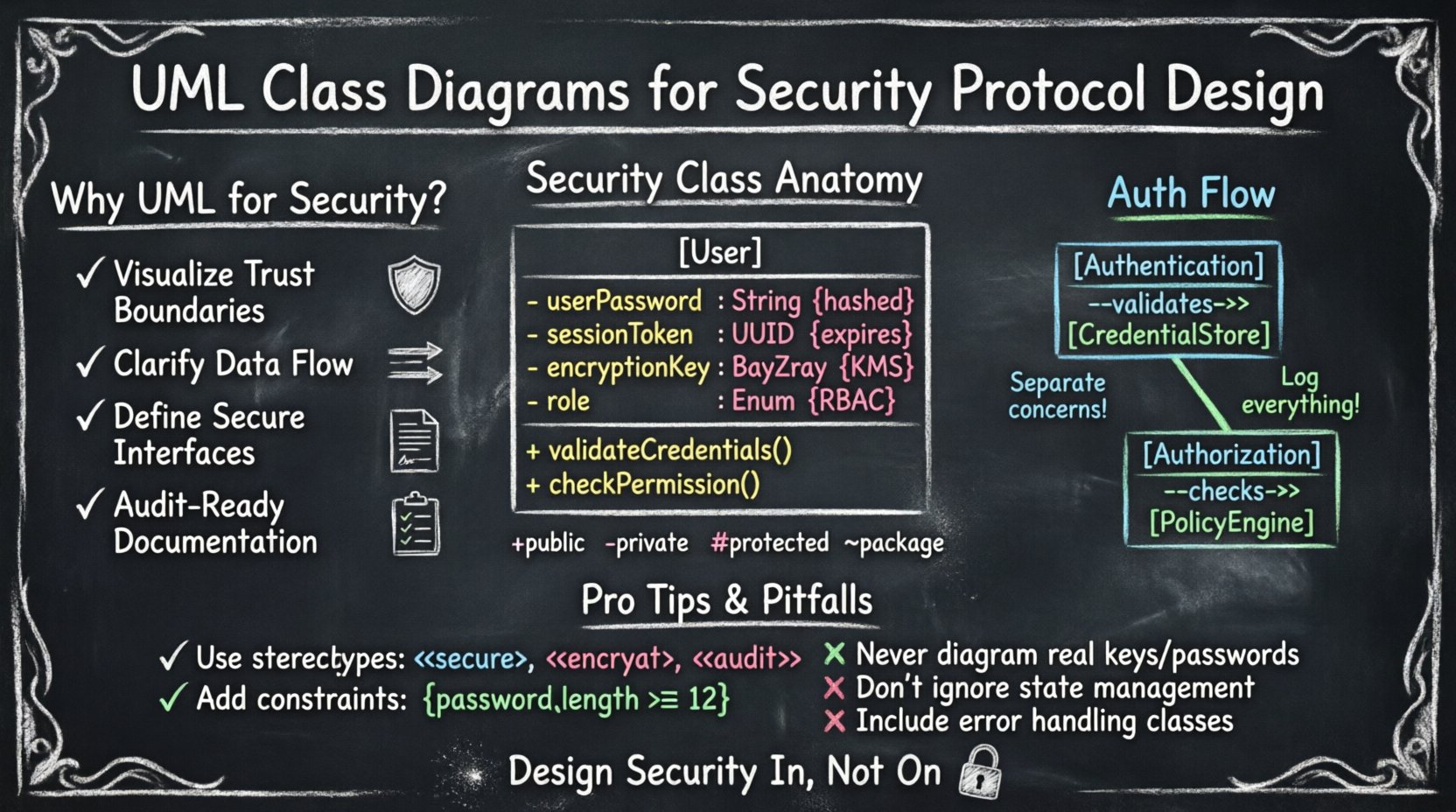

Безопасность часто рассматривается как дополнительная функция, а не как основополагающий элемент. Однако интеграция безопасности в структуру классов гарантирует, что защита является неотъемлемой частью системы. Диаграммы UML предлагают несколько существенных преимуществ в этом контексте:

- Визуализация границ доверия:Диаграммы помогают различать доверенные внутренние компоненты и ненадежные внешние входные данные. Это разделение критически важно для определения мест, где должна происходить проверка.

- Уточнение потока данных:Связи между классами показывают, как информация перемещается между объектами. Отслеживание этого потока помогает выявить, где конфиденциальные данные могут быть раскрыты или неправильно обработаны.

- Определение интерфейсов:Протоколы безопасности часто полагаются на строгие интерфейсы. UML четко определяет эти контракты, обеспечивая, что доступны только авторизованные методы.

- Документирование:Статическая диаграмма служит постоянной записью проекта безопасности. Это критически важно для аудита соответствия и будущего сопровождения.

🔑 Основные компоненты класса безопасности

При моделировании протоколов безопасности стандартные классы должны иметь специфические атрибуты и методы для обработки чувствительных операций. Типичный класс безопасности может представлять пользователя, сессию или криптографический ключ. Каждый компонент должен быть определен с точностью, чтобы избежать неоднозначности.

Атрибуты и их смысл в контексте безопасности

Атрибуты на диаграмме классов представляют состояние объекта. В контексте безопасности тип и видимость атрибута определяют его уровень риска. Ниже приведена таблица, иллюстрирующая, как распространенные атрибуты соответствуют концепциям безопасности.

| Имя атрибута | Тип UML | Безопасностный аспект |

|---|---|---|

userPassword |

Строка |

Должен быть хеширован; никогда не хранится в открытом виде. |

sessionToken |

UUID |

Требует времени истечения срока действия и безопасного хранения. |

encryptionKey |

Массив байтов |

Должен быть защищен системой управления ключами. |

role |

Перечисление |

Управляет уровнями доступа и правилами авторизации. |

последнее время входа |

DateTime |

Полезно для обнаружения аномалий и политик блокировки. |

Обратите внимание, что тип данных имеет такое же значение, как и имя. Хранение DateTime для попыток входа позволяет реализовать логику защиты от подбора пароля, в то время как ByteArray для ключей указывает на требования к обработке бинарных данных.

🔐 Моделирование аутентификации и авторизации

Аутентификация проверяет личность, а авторизация определяет, что может делать эта личность. Эти процессы следует моделировать как отдельные классы, чтобы сохранить разделение ответственности. Это разделение предотвращает ошибки логики, при которых аутентифицированный пользователь может случайно получить повышенные привилегии.

Класс аутентификации

Класс Аутентификация класс обычно отвечает за проверку учетных данных. Он не должен хранить учетные данные сам, а должен взаимодействовать с выделенным CredentialStore. Такой подход обеспечивает изоляцию чувствительных данных.

- Методы:

validateCredentials(),issueToken(),revokeSession(). - Зависимости:

CredentialStore,TokenManager. - Ограничения:Параметры ввода должны проверяться на формат и длину, чтобы предотвратить атаки внедрения.

Класс авторизации

Класс Авторизация класс оценивает политики по отношению к ролям пользователей. Он часто связан с списком контроля доступа или с двигателем политики.

- Методы:

checkPermission(),grantRole(),auditAccess(). - Зависимости:

Пользователь,Ресурс,Правило политики. - Ограничения:Решения должны быть зафиксированы в журнале. Это обеспечивает невозможность отказа от действий.

🔒 Обработка криптографических элементов

Криптография сложна. Неправильное управление ключами или векторами инициализации может привести к нарушению всей системы. Диаграммы классов UML позволяют визуализировать жизненный цикл криптографического материала. Вы можете явно моделировать связь между объектом Шифр объектом и Хранилище ключей.

Классы управления ключами

А KeyManager класс выступает в качестве центральной точки для получения и смены ключей. Он не должен предоставлять необработанный материал ключа. Вместо этого он предоставляет методы, выполняющие операции с использованием ключа внутренне.

- Инкапсуляция: Ключ должен быть приватным атрибутом.

- Видимость: Методы, такие как

encryptData()должны быть публичными, в то время какgetKeyMaterial()должны быть приватными или отсутствовать. - Цикл жизни: Включите атрибуты, такие как

expirationDateдля обеспечения политики смены ключей.

Векторы инициализации и нонсы

Многие протоколы требуют уникальных значений для каждой операции шифрования. Моделирование этих значений как атрибутов помогает обеспечить их правильное генерирование.

| Класс | Атрибут | Ограничение |

|---|---|---|

Сессия |

nonce |

Должен быть уникальным для каждой сессии. |

Транзакция |

iv |

Должен быть случайным и непредсказуемым. |

Запись журнала |

метка времени |

Должно быть синхронизировано со временем сервера. |

Явно перечисляя эти атрибуты, разработчики напоминают себе о необходимости реализации необходимой логики. Игнорирование их на диаграмме часто приводит к уязвимостям безопасности в коде.

🛡️ Видимость и инкапсуляция

Модификаторы видимости в UML (public, private, protected) не просто относятся к организации кода; они являются средствами обеспечения безопасности. Они определяют границу доверия внутри системы.

| Модификатор | Символ UML | Использование в целях безопасности |

|---|---|---|

| Публичный | + |

Для интерфейсов, которые должны вызываться внешними системами. Используйте с осторожностью. |

| Приватный | - |

Для чувствительных данных, таких как ключи, токены или внутреннее состояние. |

| Защищённый | # |

Для данных, доступных только подклассам. Полезно в иерархиях наследования. |

| Пакет | ~ |

Для данных, разделяемых внутри конкретного модуля или пространства имён. |

При проектировании протоколов безопасности по умолчанию используйте приватную видимость для всех состояний. Делайте функциональность доступной только через чётко определённые методы. Этот принцип, известный как скрытие информации, уменьшает поверхность атаки.

🔗 Связи и взаимодействия

Классы не существуют изолированно. Их взаимосвязи определяют, как политики безопасности реализуются на всей системе. Понимание этих связей критически важно для поддержания целостности.

Составление против наследования

Составление подразумевает сильную принадлежность. Если родительский объект уничтожается, дочерний объект перестаёт существовать. Это идеально подходит для контекстов безопасности.

- Составление: Используйте, когда

СессиявладеетТокен. Если сессия завершена, токен недействителен. - Наследование: Используйте при определении общих поведений безопасности. Например, класс

SecureConnectionможет наследовать отNetworkConnection, добавляя возможности шифрования.

Ассоциация и зависимость

Ассоциация показывает, что один класс использует другой. Зависимость — более слабая связь, указывающая на временно используемое взаимодействие.

- Зависимость: Класс

Loggerзависит от классаSecurityEventкласса. Если логгер будет удалён, логика события остаётся актуальной. - Ассоциация: Класс

Userимеет ассоциацию сRole. Эта связь сохраняется и определяет права доступа.

🏷️ Стереотипы и ограничения

Стандартные элементы UML являются общими. Чтобы сделать их специфичными для безопасности, используйте стереотипы и ограничения. Эти аннотации добавляют семантическое значение, не загромождая диаграмму.

Использование стереотипов

Стереотипы — это ключевые слова, заключённые в угловые скобки (<< >>). Они классифицируют классы или атрибуты.

<<secure>>: Отмечает класс, который обрабатывает чувствительные операции.<<encrypt>>: Указывает атрибут, содержащий зашифрованные данные.<<audit>>: Отмечает атрибут, который должен быть записан для соблюдения требований.<<неизменяемый>>: Указывает на значение, которое нельзя изменить после создания.

Использование ограничений

Ограничения записываются в фигурных скобках ({ }). Они определяют правила, которые должны быть соблюдены.

- {

pre: длина пароля >= 12}: Обеспечивает минимальную сложность. - {

post: токен является валидным == true}: Обеспечивает валидность токена при создании. - {

ограничение: время ожидания сессии < 3600}: Ограничивает продолжительность сессии.

Эти ограничения выступают в качестве контракта между дизайнером и разработчиком. Они служат чек-листом во время проверки кода.

⚠️ Распространённые ошибки при моделировании

Даже опытные архитекторы допускают ошибки при моделировании безопасности. Осознание этих ошибок помогает избежать их.

- Утечка секретов: Никогда не размещайте реальные значения ключей или пароли на диаграмме. Используйте общие заглушки, такие как

КлючевыеМатериалы. - Чрезмерная абстракция: Не создавайте слишком общие классы. Класс

Данныеслишком расплывчат. ИспользуйтеПользовательскиеДанныеилиДанныеОперациичтобы определить конкретные требования к безопасности. - Пренебрежение состоянием: Безопасность часто зависит от состояния. Класс, представляющий платеж, должен отслеживать свое состояние (ожидание, завершено, неудачно), чтобы предотвратить двойное расходование или атаки повторного воспроизведения.

- Отсутствует обработка ошибок: Диаграммы часто показывают оптимистичные пути. Включите классы для обработки ошибок, такие как

SecurityExceptionилиAccessDenied, чтобы показать, как система реагирует на сбои. - Слепота статического анализа: Убедитесь, что статические методы случайно не обращаются к экземплярным переменным, содержащим конфиденциальные данные. Обозначьте статические классы как

<<singleton>>если они хранят глобальное состояние.

📋 Лучшие практики документирования протокола

Диаграмма полезна только в том случае, если она поддерживается и понимается. Следуйте этим практикам, чтобы сохранить эффективность ваших моделей безопасности.

- Контроль версий: Обращайтесь с диаграммами как с кодом. Храните их в системах контроля версий, чтобы отслеживать изменения с течением времени.

- Регулярные проверки: Включите архитекторов безопасности в циклы проверки кода. Они должны проверять, соответствует ли реализация модели UML.

- Четкая легенда: Определите легенду для ваших стереотипов и ограничений. Разные команды могут по-разному интерпретировать символы.

- Слоистость: Если система сложная, разделите диаграмму на слои. Сделайте одну диаграмму для аутентификации, другую — для хранения данных, и третью — для сетевого взаимодействия.

- Согласованность: Используйте единые соглашения об именовании. Если вы используете

Userна одной диаграмме, не используйтеAccountна другой диаграмме для того же понятия.

🚀 Движение вперед

Интеграция безопасности на этапе проектирования — это проактивная мера, которая экономит время и ресурсы. Диаграммы классов UML предоставляют структуру, необходимую для явного определения этих решений. Тщательно определяя атрибуты, методы и отношения, вы создаете чертеж, который направляет безопасную разработку.

Помните, что диаграмма — это инструмент коммуникации. Она устраняет разрыв между абстрактными политиками безопасности и конкретным кодом. Когда вы моделируете с точностью, вы уменьшаете неоднозначность. Когда вы уменьшаете неоднозначность, вы снижаете риск. Такой подход гарантирует, что безопасность не является после мысленным дополнением, а встроенным признаком архитектуры системы.

Продолжайте совершенствовать свои навыки моделирования. Включайте новые паттерны безопасности по мере их появления. Будьте бдительны в отношении информации, которую вы раскрываете в документации. При дисциплине и внимании к деталям UML становится мощным союзником в стремлении к безопасному проектированию программного обеспечения.