Die Gestaltung sicherer Systeme erfordert mehr als nur robusten Code zu schreiben; es erfordert eine klare architektonische Vision. Wenn Entwickler und Sicherheitstechniker zusammenarbeiten, haben sie oft Schwierigkeiten, abstrakte Sicherheitsanforderungen in konkrete Systemstrukturen zu übersetzen. Hier werden UML-Klassendiagramme unverzichtbar. Sie bieten eine standardisierte visuelle Sprache, um Entitäten, Beziehungen und Verhaltensweisen zu erfassen, bevor die Implementierung beginnt. Durch die Verwendung von UML-Klassendiagrammen für die Sicherheitsprotokollgestaltung können Teams potenzielle Schwachstellen frühzeitig erkennen, die Datenintegrität sichern und sicherstellen, dass Authentifizierungs- und Verschlüsselungsmechanismen logisch einwandfrei sind.

Dieser Leitfaden untersucht, wie detaillierte Klassenmodelle erstellt werden, die Sicherheitsbeschränkungen widerspiegeln. Wir werden untersuchen, wie sensible Daten dargestellt, der Zugriffskontrolle verwaltet und kryptografische Operationen modelliert werden können, ohne Implementierungsdetails vorzeitig preiszugeben. Ziel ist es, eine Bauplanung zu erstellen, die sowohl als Entwurfsdokument als auch als Sicherheitsprüfungsprotokoll dient.

🧩 Warum UML für die Sicherheitsarchitektur verwenden?

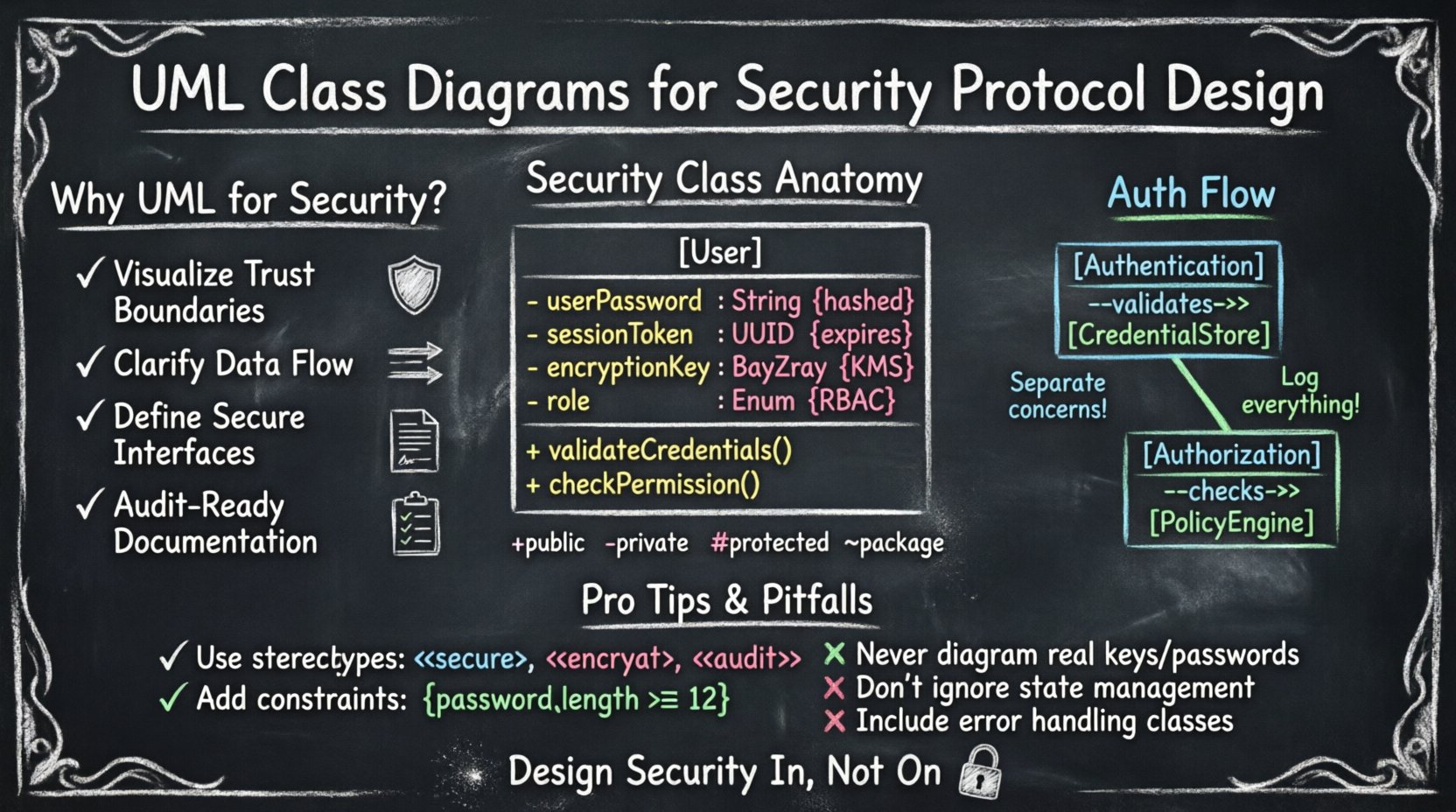

Sicherheit wird oft als Zusatzfunktion behandelt, anstatt als grundlegendes Element. Doch die Integration von Sicherheit in die Klassenstruktur stellt sicher, dass der Schutz inhärent im System verankert ist. UML-Diagramme bieten in diesem Kontext mehrere deutliche Vorteile:

- Visualisierung von Vertrauensgrenzen:Diagrams helfen dabei, zwischen vertrauenswürdigen internen Komponenten und nicht vertrauenswürdigen externen Eingaben zu unterscheiden. Diese Trennung ist entscheidend dafür, festzulegen, wo die Überprüfung stattfinden muss.

- Klärung des Datenflusses:Klassenbeziehungen zeigen, wie Informationen zwischen Objekten fließen. Die Verfolgung dieses Flusses hilft dabei, Stellen zu identifizieren, an denen sensible Daten möglicherweise preisgegeben oder falsch behandelt werden.

- Definition von Schnittstellen:Sicherheitsprotokolle beruhen oft auf strengen Schnittstellen. UML definiert diese Verträge klar, sodass nur autorisierte Methoden zugänglich sind.

- Dokumentation:Ein statisches Diagramm dient als dauerhafte Aufzeichnung der Sicherheitsarchitektur. Dies ist für Compliance-Prüfungen und zukünftige Wartung von entscheidender Bedeutung.

🔑 Kernkomponenten einer Sicherheitsklasse

Beim Modellieren von Sicherheitsprotokollen benötigen Standardklassen spezifische Attribute und Methoden, um sensible Operationen zu handhaben. Eine typische Sicherheitsklasse könnte einen Benutzer, eine Sitzung oder einen kryptografischen Schlüssel darstellen. Jeder Bestandteil muss präzise definiert werden, um Mehrdeutigkeiten zu vermeiden.

Attribute und Sicherheitsbedeutung

Attribute in einem Klassendiagramm stellen den Zustand eines Objekts dar. Im Sicherheitskontext bestimmen Art und Sichtbarkeit eines Attributs dessen Risikostufe. Im Folgenden finden Sie eine Tabelle, die zeigt, wie gängige Attribute Sicherheitskonzepten entsprechen.

| Attributname | UML-Typ | Sicherheitsfolge |

|---|---|---|

benutzerPasswort |

Zeichenkette |

Muss gehasht werden; niemals im Klartext gespeichert. |

sitzungsToken |

UUID |

Erfordert eine Ablaufzeit und sichere Speicherung. |

verschlüsselungsSchlüssel |

Byte-Array |

Muss durch ein Schlüsselverwaltungssystem geschützt werden. |

rolle |

Aufzählung |

Steuerung der Zugriffsebenen und Autorisierungsregeln. |

letzterAnmeldezeitpunkt |

DateTime |

Nützlich für die Erkennung von Anomalien und Sperrrichtlinien. |

Beachten Sie, dass der Datentyp genauso wichtig ist wie der Name. Die Speicherung einer DateTime für Anmeldeversuche ermöglicht Logik bezüglich des Schutzes vor Brute-Force-Angriffen, während eine ByteArray für Schlüssel impliziert Anforderungen an die Verarbeitung von Binärdaten.

🔐 Modellierung der Authentifizierung und Autorisierung

Die Authentifizierung überprüft die Identität, während die Autorisierung bestimmt, was eine Identität tun darf. Diese Prozesse sollten als separate Klassen modelliert werden, um die Trennung der Anliegen zu gewährleisten. Diese Trennung verhindert Logikfehler, bei denen ein authentifizierter Benutzer versehentlich erhöhte Berechtigungen erlangen könnte.

Die Authentifizierungs-Klasse

Die Authentifizierung -Klasse verarbeitet typischerweise die Überprüfung von Anmeldeinformationen. Sie sollte die Anmeldeinformationen selbst nicht speichern, sondern stattdessen mit einem speziellen Anmeldeinformationenspeicher. Dieses Design stellt sicher, dass sensible Daten isoliert werden.

- Methoden:

validateAnmeldeinformationen(),tokenAusstellen(),SitzungAufheben(). - Abhängigkeiten:

Anmeldeinformationenspeicher,TokenManager. - Einschränkungen:Eingabeparameter müssen auf Format und Länge überprüft werden, um Einfügeangriffe zu verhindern.

Die Autorisierungs-Klasse

Die AutorisierungKlasse bewertet Richtlinien anhand von Benutzerrollen. Sie ist oft mit einer Zugriffssteuerungsliste oder einer Richtlinienmotor.

- Methoden:

checkPermission(),grantRole(),auditAccess(). - Abhängigkeiten:

Benutzer,Ressource,Richtlinienregel. - Einschränkungen:Entscheidungen sollten protokolliert werden. Dies unterstützt die Nichtabstreitbarkeit.

🔒 Umgang mit kryptografischen Elementen

Kryptographie ist komplex. Eine falsche Handhabung von Schlüsseln oder Initialisierungsvektoren kann ein gesamtes System gefährden. UML-Klassendiagramme ermöglichen es Ihnen, den Lebenszyklus kryptografischer Materialien zu visualisieren. Sie können die Beziehung zwischen einem ChiffreObjekt und einer KeyStore.

Klassen zur Schlüsselverwaltung

Eine KeyManagerKlasse fungiert als zentraler Punkt zum Abrufen und Rotieren von Schlüsseln. Sie sollte die rohen Schlüsselmaterialien nicht freigeben. Stattdessen stellt sie Methoden bereit, die Operationen intern mit dem Schlüssel ausführen.

- Kapselung: Der Schlüssel sollte ein privates Attribut sein.

- Sichtbarkeit: Methoden wie

encryptData()sollten öffentlich sein, währendgetKeyMaterial()sollte privat oder nicht vorhanden sein. - Lebenszyklus: Fügen Sie Attribute wie

expirationDateein, um Schlüsselrotation-Richtlinien durchzusetzen.

Initialisierungsvektoren und Nonces

Viele Protokolle erfordern eindeutige Werte für jede Verschlüsselungsoperation. Die Modellierung dieser als Attribute hilft sicherzustellen, dass sie korrekt generiert werden.

| Klasse | Attribute | Einschränkung |

|---|---|---|

Sitzung |

nonce |

Muss pro Sitzung eindeutig sein. |

Transaktion |

iv |

Muss zufällig und nicht vorhersagbar sein. |

Protokolleintrag |

Zeitstempel |

Muss mit der Serverzeit synchronisiert werden. |

Durch die explizite Aufzählung dieser Attribute werden Entwickler daran erinnert, die erforderliche Logik zu implementieren. Das Weglassen sie aus dem Diagramm führt oft zu Sicherheitslücken im Code.

🛡️ Sichtbarkeit und Kapselung

Sichtbarkeitsmodifizierer in UML (public, private, protected) dienen nicht nur der Codeorganisation; sie sind Sicherheitskontrollen. Sie definieren die Vertrauensgrenze innerhalb des Systems.

| Modifizierer | UML-Symbol | Sicherheitsverwendung |

|---|---|---|

| Öffentlich | + |

Für Schnittstellen, die von externen Systemen aufgerufen werden müssen. Vorsichtig verwenden. |

| Privat | - |

Für sensible Daten wie Schlüssel, Tokens oder internen Zustand. |

| Geschützt | # |

Für Daten, die nur von Unterklassen zugänglich sind. Nützlich in Vererbungshierarchien. |

| Paket | ~ |

Für Daten, die innerhalb eines bestimmten Moduls oder Namensraums geteilt werden. |

Beim Entwurf von Sicherheitsprotokollen sollte standardmäßig private Sichtbarkeit für alle Zustände verwendet werden. Exponiere Funktionen nur über gut definierte Methoden. Dieses Prinzip, bekannt als Informationsverbergung, verringert die Angriffsfläche.

🔗 Beziehungen und Interaktionen

Klassen existieren nicht isoliert. Ihre Beziehungen definieren, wie Sicherheitsrichtlinien über das gesamte System hinweg durchgesetzt werden. Das Verständnis dieser Verbindungen ist entscheidend für die Aufrechterhaltung der Integrität.

Zusammensetzung vs. Vererbung

Zusammensetzung impliziert starke Eigentümerschaft. Wenn das übergeordnete Objekt zerstört wird, existiert das Kindobjekt nicht mehr. Dies ist ideal für Sicherheitskontexte.

- Zusammensetzung: Verwenden, wenn ein

Sitzungbesitzt eineToken. Wenn die Sitzung endet, ist der Token ungültig. - Vererbung: Verwenden Sie dies beim Definieren gemeinsamer Sicherheitsverhalten. Zum Beispiel ein

SichereVerbindungkönnte vonNetzwerkverbindung, wodurch Verschlüsselungsfunktionen hinzugefügt werden.

Assoziation und Abhängigkeit

Assoziation zeigt an, dass eine Klasse eine andere verwendet. Abhängigkeit ist eine schwächere Beziehung, die temporäre Nutzung anzeigt.

- Abhängigkeit: Eine

Loggerhängt von derSicherheitsereignisKlasse ab. Wenn der Logger entfernt wird, bleibt die Ereignislogik erhalten. - Assoziation: Eine

Benutzerhat eine Assoziation mitRolle. Diese Beziehung bleibt bestehen und definiert Zugriffsrechte.

🏷️ Stereotypen und Beschränkungen

Standard-UML-Elemente sind generisch. Um sie für Sicherheit spezifisch zu machen, verwenden Sie Stereotypen und Beschränkungen. Diese Anmerkungen fügen semantische Bedeutung hinzu, ohne das Diagramm zu verunreinigen.

Verwendung von Stereotypen

Stereotypen sind Schlüsselwörter, die in Guillemets (<< >>) eingeschlossen sind. Sie kategorisieren Klassen oder Attribute.

<<sicher>>: Markiert eine Klasse, die sensible Operationen behandelt.<<verschlüsseln>>: Zeigt ein Attribut an, das verschlüsselte Daten enthält.<<audit>>: Markiert ein Attribut, das zur Einhaltung der Vorschriften protokolliert werden muss.<<unveränderlich>>: Gibt einen Wert an, der nach der Erstellung nicht mehr geändert werden kann.

Verwenden von Einschränkungen

Einschränkungen werden in geschweiften Klammern ({ }) geschrieben. Sie definieren Regeln, die erfüllt werden müssen.

- {

vor: password.length >= 12}: Stellt die Mindestkomplexität sicher. - {

nach: token.isValid == true}: Stellt sicher, dass der Token bei der Erstellung gültig ist. - {

Einschränkung: session.timeout < 3600}: Begrenzt die Sitzungsdauer.

Diese Einschränkungen wirken als Vertrag zwischen Designer und Entwickler. Sie dienen als Prüfliste während der Codeüberprüfungen.

⚠️ Häufige Modellierungsfallen

Selbst erfahrene Architekten machen Fehler bei der Modellierung von Sicherheit. Die Kenntnis dieser Fallen hilft, sie zu vermeiden.

- Geheimnisse preisgeben: Stellen Sie niemals tatsächliche Schlüsselwerte oder Passwörter in das Diagramm. Verwenden Sie generische Platzhalter wie

Schlüsselmaterial. - Überabstraktion: Erstellen Sie keine Klassen, die zu allgemein sind. Eine

Daten-Klasse ist zu unbestimmt. Verwenden SieBenutzerdatenoderTransaktionsdatenum spezifische Sicherheitsanforderungen zu definieren. - Zustand ignorieren: Sicherheit hängt oft vom Zustand ab. Eine Klasse, die eine Zahlung darstellt, muss ihren Zustand (ausstehend, abgeschlossen, fehlgeschlagen) verfolgen, um Doppelverwendung oder Wiedergabeangriffe zu verhindern.

- Fehlende Fehlerbehandlung:Diagramme zeigen oft die glücklichen Pfade. Fügen Sie Klassen für die Fehlerbehandlung hinzu, wie z. B.

SecurityExceptionoderAccessDenied, um zu zeigen, wie das System auf Ausfälle reagiert. - Blindheit bei statischer Analyse: Stellen Sie sicher, dass statische Methoden versehentlich keine Instanzvariablen zugreifen, die vertrauliche Daten enthalten. Markieren Sie statische Klassen als

<<singleton>>wenn sie einen globalen Zustand halten.

📋 Best Practices für die Dokumentation von Protokollen

Ein Diagramm ist nur dann nützlich, wenn es gepflegt und verstanden wird. Folgen Sie diesen Praktiken, um Ihre Sicherheitsmodelle wirksam zu halten.

- Versionskontrolle: Behandeln Sie Diagramme wie Code. Speichern Sie sie in Versionskontrollsystemen, um Änderungen im Laufe der Zeit nachzuverfolgen.

- Regelmäßige Überprüfungen: Beteiligen Sie Sicherheitsarchitekten an den Code-Reviews. Sie sollten sicherstellen, dass die Implementierung dem UML-Modell entspricht.

- Klare Legende: Definieren Sie eine Legende für Ihre Stereotypen und Einschränkungen. Verschiedene Teams könnten Symbole unterschiedlich interpretieren.

- Schichtung: Wenn das System komplex ist, teilen Sie das Diagramm in Schichten auf. Erstellen Sie ein Diagramm für die Authentifizierung, ein anderes für die Datenspeicherung und ein weiteres für die Netzwerkkommunikation.

- Konsistenz: Verwenden Sie konsistente Namenskonventionen. Wenn Sie in einem Diagramm

Userverwenden, verwenden Sie in einem anderen Diagramm nichtAccountfür dasselbe Konzept.

🚀 Vorwärts blicken

Die Integration von Sicherheit in die Entwurfsphase ist eine proaktive Maßnahme, die Zeit und Ressourcen spart. UML-Klassendiagramme bieten die Struktur, die benötigt wird, um diese Entscheidungen deutlich zu machen. Durch die sorgfältige Definition von Attributen, Methoden und Beziehungen erstellen Sie eine Bauplan, der die sichere Entwicklung leitet.

Denken Sie daran, dass ein Diagramm ein Kommunikationswerkzeug ist. Es schließt die Lücke zwischen abstrakten Sicherheitsrichtlinien und konkretem Code. Wenn Sie präzise modellieren, verringern Sie die Mehrdeutigkeit. Wenn Sie die Mehrdeutigkeit verringern, verringern Sie das Risiko. Dieser Ansatz stellt sicher, dass Sicherheit keine nachträgliche Überlegung ist, sondern eine inhärente Eigenschaft der Systemarchitektur.

Verfeinern Sie weiterhin Ihre Modellierungsfähigkeiten. Integrieren Sie neue Sicherheitsmuster, sobald sie auftauchen. Seien Sie wachsam bezüglich der Informationen, die Sie in der Dokumentation preisgeben. Mit Disziplin und Sorgfalt wird UML zu einem mächtigen Verbündeten bei der Suche nach sicherer Softwaregestaltung.