Concevoir des systèmes sécurisés exige plus que la rédaction de code robuste ; cela exige une vision architecturale claire. Lorsque les développeurs et les ingénieurs en sécurité collaborent, ils ont souvent du mal à traduire des exigences de sécurité abstraites en structures de système concrètes. C’est là que les diagrammes de classes UML deviennent indispensables. Ils fournissent un langage visuel standardisé pour représenter les entités, les relations et les comportements avant le début de l’implémentation. En utilisant des diagrammes de classes UML pour la conception de protocoles de sécurité, les équipes peuvent identifier les vulnérabilités potentielles dès le début, garantir l’intégrité des données et s’assurer que les mécanismes d’authentification et de chiffrement sont logiquement cohérents.

Ce guide explore la manière de construire des modèles de classes détaillés qui reflètent les contraintes de sécurité. Nous examinerons comment représenter les données sensibles, gérer le contrôle d’accès et modéliser les opérations cryptographiques sans révéler prématurément les détails d’implémentation. L’objectif est de créer un plan directeur qui sert à la fois de document de conception et de trace de sécurité.

🧩 Pourquoi utiliser UML pour l’architecture de sécurité ?

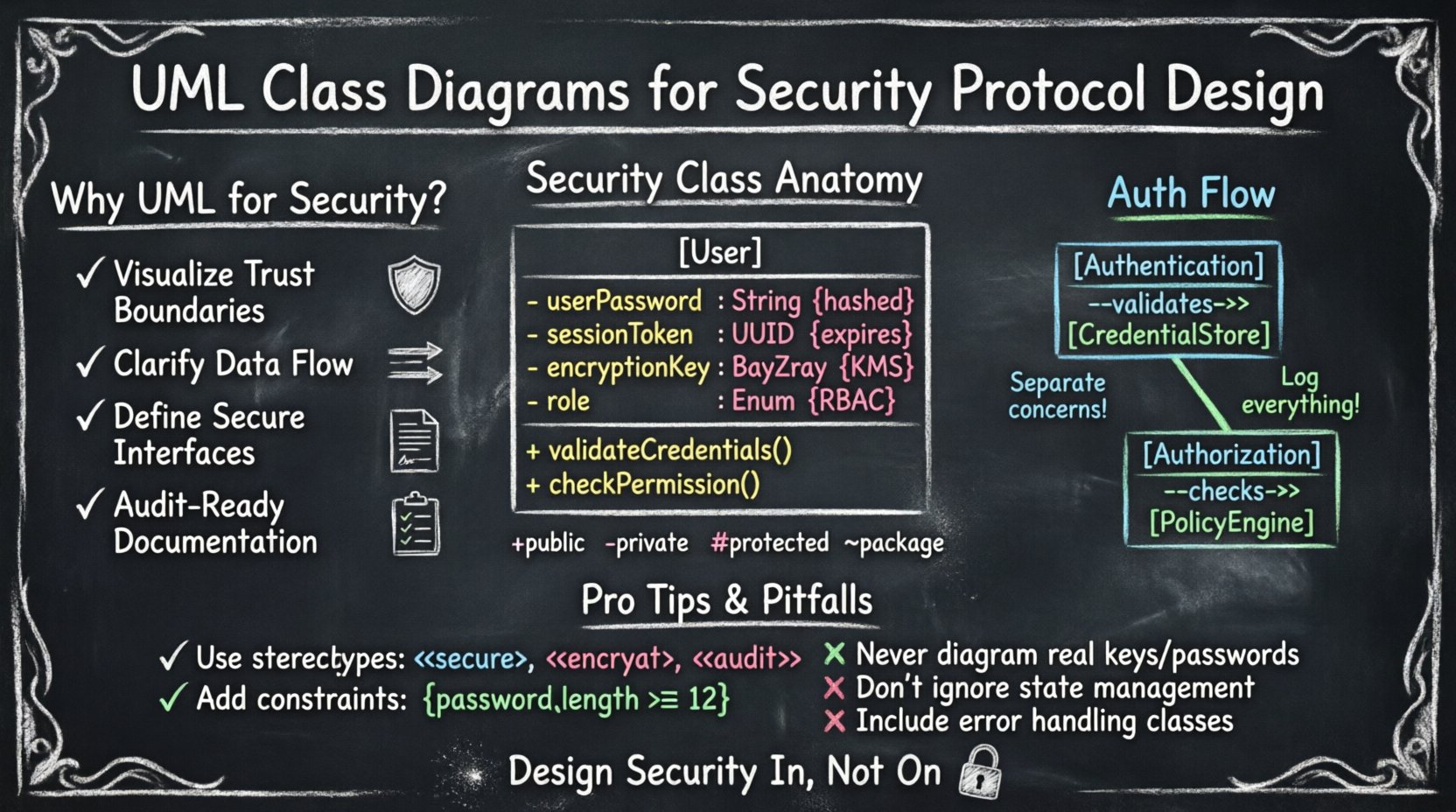

La sécurité est souvent traitée comme une fonctionnalité additionnelle plutôt que comme un élément fondamental. Toutefois, intégrer la sécurité dans la structure de classe garantit que la protection est inhérente au système. Les diagrammes UML offrent plusieurs avantages distincts dans ce contexte :

- Visualisation des frontières de confiance :Les diagrammes aident à distinguer entre les composants internes fiables et les entrées externes non fiables. Cette séparation est cruciale pour définir où la validation doit avoir lieu.

- Clarification du flux de données :Les relations de classe montrent comment l’information circule entre les objets. Suivre ce flux aide à identifier où les données sensibles pourraient être exposées ou mal gérées.

- Définition des interfaces :Les protocoles de sécurité reposent souvent sur des interfaces strictes. UML définit clairement ces contrats, garantissant que seules les méthodes autorisées sont accessibles.

- Documentation :Un diagramme statique sert de registre permanent de la conception de sécurité. Cela est essentiel pour les audits de conformité et la maintenance future.

🔑 Composants fondamentaux d’une classe de sécurité

Lors de la modélisation des protocoles de sécurité, les classes standards doivent disposer d’attributs et de méthodes spécifiques pour gérer les opérations sensibles. Une classe de sécurité typique peut représenter un utilisateur, une session ou une clé cryptographique. Chaque composant doit être défini avec précision afin d’éviter toute ambiguïté.

Attributs et signification en matière de sécurité

Les attributs dans un diagramme de classes représentent l’état d’un objet. Dans un contexte de sécurité, le type et la visibilité d’un attribut déterminent son niveau de risque. Le tableau ci-dessous illustre comment les attributs courants correspondent à des concepts de sécurité.

| Nom de l’attribut | Type UML | Implication en matière de sécurité |

|---|---|---|

userPassword |

Chaîne |

Doit être haché ; jamais stocké en clair. |

sessionToken |

UUID |

Exige un délai d’expiration et un stockage sécurisé. |

encryptionKey |

Tableau d’octets |

Doit être protégé par un système de gestion des clés. |

role |

Énum |

Contrôle les niveaux d’accès et les règles d’autorisation. |

dernièreHeureConnexion |

DateTime |

Utile pour la détection d’anomalies et les politiques de verrouillage. |

Notez que le type de données est aussi important que le nom. Stocker un DateTime pour les tentatives de connexion permet une logique concernant la protection contre les attaques par force brute, tandis qu’un TableauOctets pour les clés implique des exigences de traitement binaire.

🔐 Modélisation de l’authentification et de l’autorisation

L’authentification vérifie l’identité, tandis que l’autorisation détermine ce qu’une identité peut faire. Ces processus doivent être modélisés comme des classes distinctes afin de maintenir une séparation des préoccupations. Cette séparation empêche les erreurs de logique où un utilisateur authentifié pourrait accidentellement obtenir des privilèges élevés.

La classe d’authentification

La Authentification classe gère généralement la vérification des identifiants. Elle ne doit pas stocker les identifiants elle-même, mais interagir avec un StockageIdentifiants. Ce design garantit que les données sensibles sont isolées.

- Méthodes :

validerIdentifiants(),émettreJeton(),révoquerSession(). - Dépendances :

StockageIdentifiants,GestionnaireJeton. - Contraintes :Les paramètres d’entrée doivent être validés en ce qui concerne leur format et leur longueur afin d’éviter les attaques par injection.

La classe d’autorisation

La autorisation classe évalue les politiques par rapport aux rôles des utilisateurs. Elle est souvent associée à une liste de contrôle d'accès ou une moteur de politique.

- Méthodes :

checkPermission(),grantRole(),auditAccess(). - Dépendances :

Utilisateur,Ressource,Règle de politique. - Contraintes :Les décisions doivent être enregistrées. Cela permet de garantir l’absence de déni.

🔒 Gestion des éléments cryptographiques

La cryptographie est complexe. Une mauvaise gestion des clés ou des vecteurs d’initialisation peut compromettre l’ensemble du système. Les diagrammes de classes UML vous permettent de visualiser le cycle de vie des éléments cryptographiques. Vous pouvez modéliser explicitement la relation entre un objet Cipher objet et un KeyStore.

Classes de gestion des clés

Un KeyManager classe agit comme un point central pour récupérer et faire tourner les clés. Elle ne doit pas exposer les données brutes de la clé. À la place, elle expose des méthodes qui effectuent des opérations en utilisant la clé de manière interne.

- Encapsulation : La clé doit être un attribut privé.

- Visibilité : Les méthodes telles que

encryptData()doivent être publiques, tandis quegetKeyMaterial()doivent être privées ou inexistantes. - Cycle de vie : Inclure des attributs tels que

dateExpirationpour appliquer des politiques de rotation des clés.

Vecteurs d’initialisation et nonces

De nombreux protocoles exigent des valeurs uniques pour chaque opération de chiffrement. Modéliser ces éléments comme des attributs aide à garantir qu’ils sont générés correctement.

| Classe | Attribut | Contrainte |

|---|---|---|

Session |

nonce |

Doit être unique par session. |

Transaction |

iv |

Doit être aléatoire et imprévisible. |

LogEntry |

horodatage |

Doit être synchronisé avec l’heure du serveur. |

En listant explicitement ces attributs, les développeurs sont rappelés d’implémenter la logique requise. Omettre ces éléments du diagramme conduit souvent à des failles de sécurité dans le code.

🛡️ Visibilité et encapsulation

Les modificateurs de visibilité en UML (public, privé, protégé) ne concernent pas seulement l’organisation du code ; ce sont des contrôles de sécurité. Ils définissent la frontière de confiance au sein du système.

| Modificateur | Symbole UML | Utilisation en matière de sécurité |

|---|---|---|

| Public | + |

Pour les interfaces qui doivent être appelées par des systèmes externes. À utiliser avec précaution. |

| Privé | - |

Pour des données sensibles telles que les clés, les jetons ou l’état interne. |

| Protégé | # |

Pour des données accessibles uniquement par les sous-classes. Utile dans les hiérarchies d’héritage. |

| Paquet | ~ |

Pour des données partagées au sein d’un module ou d’un espace de noms spécifique. |

Lors de la conception de protocoles de sécurité, privilégiez par défaut la visibilité privée pour tout état. Exposez uniquement les fonctionnalités à travers des méthodes bien définies. Ce principe, connu sous le nom de masquage de l’information, réduit la surface d’attaque.

🔗 Relations et interactions

Les classes n’existent pas en isolation. Leurs relations définissent la manière dont les politiques de sécurité sont appliquées à travers le système. Comprendre ces connexions est essentiel pour maintenir l’intégrité.

Composition vs. Héritage

La composition implique une possession forte. Si l’objet parent est détruit, l’objet enfant cesse d’exister. Cela est idéal dans les contextes de sécurité.

- Composition : Utilisez lorsque un

Sessionpossède unJeton. Si la session se termine, le jeton est invalide. - Héritage : Utilisez lors de la définition de comportements de sécurité communs. Par exemple, une

ConnexionSécuriséepourrait hériter deConnexionRéseau, en ajoutant des fonctionnalités de chiffrement.

Association et dépendance

L’association indique qu’une classe utilise une autre. La dépendance est une relation plus faible, indiquant une utilisation temporaire.

- Dépendance : Une

Loggerdépend de la classeSecurityEventclasse. Si le logger est supprimé, la logique de l’événement reste valide. - Association : Une

Utilisateura une association avecRôle. Cette relation persiste et définit les droits d’accès.

🏷️ Stéréotypes et contraintes

Les éléments UML standards sont génériques. Pour les rendre spécifiques à la sécurité, utilisez des stéréotypes et des contraintes. Ces annotations ajoutent une signification sémantique sans encombrer le diagramme.

Utilisation des stéréotypes

Les stéréotypes sont des mots-clés encadrés par des guillemets (<< >>). Ils catégorisent les classes ou les attributs.

<<secure>>: Marque une classe qui gère des opérations sensibles.<<encrypt>>: Indique un attribut contenant des données chiffrées.<<audit>>: Marque un attribut qui doit être enregistré pour respecter les exigences.<<immutable>>: Indique une valeur qui ne peut pas être modifiée après sa création.

Utilisation des contraintes

Les contraintes sont écrites entre accolades ({ }). Elles définissent des règles qui doivent être respectées.

- {

pré : password.length >= 12}: Assure la complexité minimale. - {

post : token.isValid == true}: Assure que le jeton est valide lors de sa création. - {

contrainte : session.timeout < 3600}: Limite la durée de la session.

Ces contraintes agissent comme un contrat entre le concepteur et le développeur. Elles servent de liste de vérification lors des revues de code.

⚠️ Pièges courants dans la modélisation

Même les architectes expérimentés commettent des erreurs lors de la modélisation de la sécurité. Être conscient de ces pièges aide à les éviter.

- Fuite de secrets : Ne placez jamais de valeurs réelles de clés ou de mots de passe dans le diagramme. Utilisez des espaces réservés génériques comme

KeyMaterial. - Sur-abstraction : N’appelez pas de classes trop génériques. Une

Dataest trop vague. UtilisezUserDataouTransactionDatapour définir des exigences de sécurité spécifiques. - Ignorer l’état : La sécurité dépend souvent de l’état. Une classe qui représente un paiement doit suivre son état (en attente, terminé, échoué) pour éviter les doubles dépenses ou les attaques par rejeu.

- Gestion des erreurs manquante :Les diagrammes montrent souvent les parcours idéaux. Incluez des classes pour la gestion des erreurs, telles que

SecurityExceptionouAccessDenied, pour montrer comment le système réagit aux échecs. - Aveuglement de l’analyse statique : Assurez-vous que les méthodes statiques n’accèdent pas involontairement aux variables d’instance contenant des données sensibles. Marquez les classes statiques comme

<<singleton>>si elles détiennent un état global.

📋 Meilleures pratiques pour la documentation des protocoles

Un diagramme n’est utile que s’il est maintenu et compris. Suivez ces pratiques pour garder vos modèles de sécurité efficaces.

- Contrôle de version :Traitez les diagrammes comme du code. Stockez-les dans des systèmes de contrôle de version pour suivre les modifications au fil du temps.

- Revue régulière :Incluez les architectes de sécurité dans les cycles de revue de code. Ils doivent vérifier que l’implémentation correspond au modèle UML.

- Légende claire :Définissez une légende pour vos stéréotypes et contraintes. Des équipes différentes pourraient interpréter les symboles différemment.

- Partitionnement en couches :Si le système est complexe, divisez le diagramme en couches. Avoir un diagramme pour l’authentification, un autre pour le stockage des données, et un autre pour la communication réseau.

- Consistance :Utilisez des conventions de nommage cohérentes. Si vous utilisez

Userdans un diagramme, n’utilisez pasAccountdans un autre pour le même concept.

🚀 Vers l’avant

Intégrer la sécurité dans la phase de conception est une mesure proactive qui permet d’économiser du temps et des ressources. Les diagrammes de classes UML fournissent la structure nécessaire pour rendre ces décisions explicites. En définissant soigneusement les attributs, les méthodes et les relations, vous créez un plan directeur qui guide le développement sécurisé.

Souvenez-vous qu’un diagramme est un outil de communication. Il comble le fossé entre les politiques de sécurité abstraites et le code concret. Lorsque vous modélisez avec précision, vous réduisez l’ambiguïté. Lorsque vous réduisez l’ambiguïté, vous réduisez le risque. Cette approche garantit que la sécurité n’est pas une réflexion tardive, mais une caractéristique intégrée de l’architecture du système.

Poursuivez l’affinement de vos compétences en modélisation. Intégrez de nouveaux schémas de sécurité au fur et à mesure de leur apparition. Restez vigilant quant aux informations que vous exposez dans la documentation. Avec discipline et attention aux détails, le UML devient un allié puissant dans la quête d’une conception logicielle sécurisée.