सुरक्षित प्रणालियों का डिज़ाइन करने के लिए केवल मजबूत कोड लिखने से अधिक चाहिए; इसके लिए स्पष्ट आर्किटेक्चरल दृष्टिकोण की आवश्यकता होती है। जब विकासकर्ता और सुरक्षा � ingineers सहयोग करते हैं, तो वे अमूर्त सुरक्षा आवश्यकताओं को वास्तविक प्रणाली संरचना में बदलने में कठिनाई महसूस करते हैं। इसी बिंदु पर समन्वित मॉडलिंग भाषा (UML) क्लास डायग्राम अनिवार्य हो जाते हैं। इनके द्वारा वास्तुकला, संबंध और व्यवहार को वास्तविक निर्माण से पहले एक मानकीकृत दृश्य भाषा में चित्रित किया जा सकता है। सुरक्षा प्रोटोकॉल डिज़ाइन के लिए UML क्लास डायग्राम का उपयोग करके टीमें जल्दी से संभावित दोषों को पहचान सकती हैं, डेटा अखंडता को बनाए रख सकती हैं और यह सुनिश्चित कर सकती हैं कि प्रमाणीकरण और एन्क्रिप्शन तंत्र तार्किक रूप से सही हैं।

यह मार्गदर्शिका यह जांचती है कि सुरक्षा सीमाओं को दर्शाने वाले विस्तृत क्लास मॉडल कैसे बनाए जाएं। हम संवेदनशील डेटा को कैसे प्रतिनिधित्व करें, पहुंच नियंत्रण को कैसे प्रबंधित करें और सुरक्षा विवरण को बाहर न निकाले बिना क्रिप्टोग्राफिक ऑपरेशन को कैसे मॉडल करें, इस पर विचार करेंगे। लक्ष्य एक ब्लूप्रिंट बनाना है जो डिज़ाइन दस्तावेज़ और सुरक्षा ऑडिट ट्रेल दोनों के रूप में काम करे।

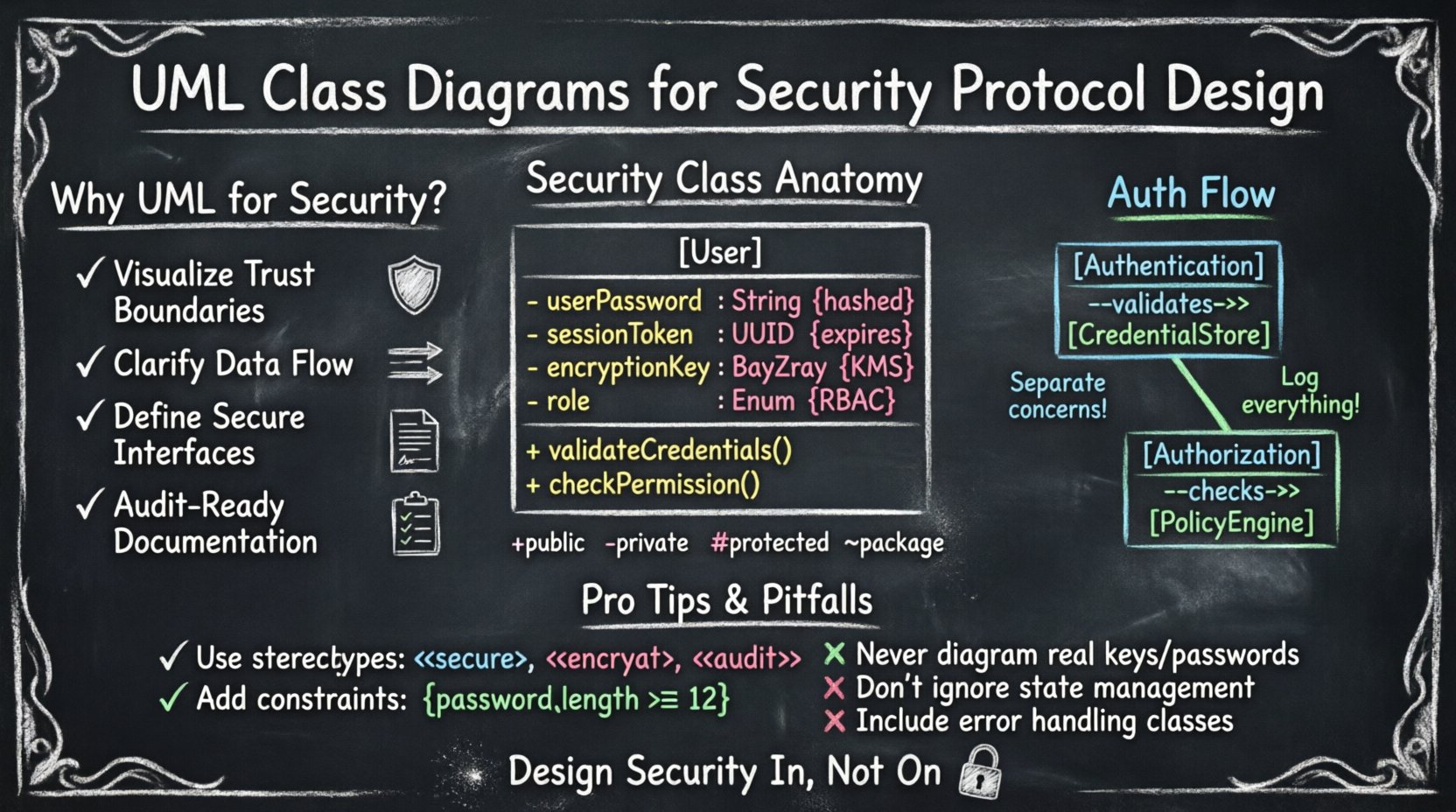

🧩 सुरक्षा आर्किटेक्चर के लिए UML का उपयोग क्यों करें?

सुरक्षा को अक्सर एक अतिरिक्त विशेषता के रूप में बनाया जाता है, बल्कि एक मूल तत्व के रूप में नहीं। हालांकि, क्लास संरचना में सुरक्षा को एकीकृत करने से यह सुनिश्चित होता है कि सुरक्षा प्रणाली में आंतरिक रूप से शामिल है। इस संदर्भ में UML डायग्राम कई अलग-अलग लाभ प्रदान करते हैं:

- विश्वास सीमाओं को दृश्य रूप से दर्शाना:डायग्राम भरोसेमंद आंतरिक घटकों और अविश्वसनीय बाहरी इनपुट के बीच अंतर करने में मदद करते हैं। यह विभाजन यह निर्धारित करने के लिए महत्वपूर्ण है कि कहाँ वैधता की आवश्यकता है।

- डेटा प्रवाह को स्पष्ट करना:क्लास संबंध बताते हैं कि जानकारी वस्तुओं के बीच कैसे आती है। इस प्रवाह का अनुसरण करने से यह पहचानने में मदद मिलती है कि संवेदनशील डेटा कहाँ खुले या गलत तरीके से संभाला जा सकता है।

- इंटरफेस को परिभाषित करना:सुरक्षा प्रोटोकॉल अक्सर सख्त इंटरफेस पर निर्भर करते हैं। UML इन अनुबंधों को स्पष्ट रूप से परिभाषित करता है, जिससे यह सुनिश्चित होता है कि केवल अधिकृत विधियाँ ही उपलब्ध हों।

- दस्तावेज़ीकरण:एक स्थिर डायग्राम सुरक्षा डिज़ाइन का स्थायी रिकॉर्ड होता है। यह संगतता ऑडिट और भविष्य के रखरखाव के लिए आवश्यक है।

🔑 सुरक्षा क्लास के मुख्य घटक

जब सुरक्षा प्रोटोकॉल का मॉडलिंग किया जाता है, तो मानक क्लास को संवेदनशील संचालन को संभालने के लिए विशिष्ट विशेषताएं और विधियां की आवश्यकता होती है। एक सामान्य सुरक्षा क्लास एक उपयोगकर्ता, सत्र या क्रिप्टोग्राफिक कुंजी का प्रतिनिधित्व कर सकता है। प्रत्येक घटक को स्पष्टता के साथ परिभाषित किया जाना चाहिए ताकि अस्पष्टता न हो।

विशेषताएं और सुरक्षा अर्थ

क्लास डायग्राम में विशेषताएं वस्तु की स्थिति का प्रतिनिधित्व करती हैं। सुरक्षा संदर्भ में, एक विशेषता के प्रकार और दृश्यता उसके जोखिम स्तर को निर्धारित करती है। नीचे एक तालिका दिखाती है कि सामान्य विशेषताएं सुरक्षा अवधारणाओं से कैसे मेल खाती हैं।

| विशेषता नाम | UML प्रकार | सुरक्षा प्रभाव |

|---|---|---|

उपयोगकर्ता_पासवर्ड |

स्ट्रिंग |

हैश किया जाना चाहिए; कभी भी सामान्य टेक्स्ट में स्टोर नहीं किया जाना चाहिए। |

सत्र_टोकन |

UUID |

मुदत समाप्ति समय और सुरक्षित भंडारण की आवश्यकता होती है। |

एन्क्रिप्शन_कुंजी |

बाइट_एरे |

कुंजी प्रबंधन प्रणाली द्वारा सुरक्षित किया जाना चाहिए। |

भूमिका |

संख्या |

पहुँच स्तरों और अधिकृति नियमों को नियंत्रित करता है। |

अंतिम_लॉगिन_समय |

तारीख़_समय |

असामान्यता के पता लगाने और लॉकआउट नीतियों के लिए उपयोगी। |

ध्यान दें कि डेटा के प्रकार का महत्व नाम के बराबर है। एक को संग्रहीत करना तारीख़_समय लॉगिन प्रयासों के लिए ब्रूट-फोर्स सुरक्षा के संबंध में तर्क की अनुमति देता है, जबकि एक बाइट_एरे कुंजियों के लिए बाइनरी हैंडलिंग की आवश्यकता को इंगित करता है।

🔐 प्रमाणीकरण और अधिकृति का मॉडलिंग

प्रमाणीकरण पहचान की पुष्टि करता है, जबकि अधिकृति यह तय करता है कि किसी पहचान के लिए क्या किया जा सकता है। इन प्रक्रियाओं को चिंता के विभाजन को बनाए रखने के लिए अलग-अलग क्लास के रूप में मॉडल किया जाना चाहिए। इस विभाजन से तर्क त्रुटियों को रोका जाता है जहां एक प्रमाणित उपयोगकर्ता गलती से उच्च अधिकार प्राप्त कर सकता है।

प्रमाणीकरण क्लास

द प्रमाणीकरण क्लास आमतौर पर प्रमाणपत्रों की पुष्टि के लिए जिम्मेदार होती है। इसे स्वयं प्रमाणपत्रों को संग्रहीत नहीं करना चाहिए, बल्कि एक निर्दिष्ट प्रमाणपत्र_स्टोर के साथ बातचीत करनी चाहिए। इस डिज़ाइन सुनिश्चित करता है कि संवेदनशील डेटा को अलग किया गया है।

- विधियाँ:

प्रमाणपत्र_सत्यापित(),टोकन_जारी_कर(),सत्र_रद्द_कर(). - निर्भरताएँ:

प्रमाणपत्र_स्टोर,टोकन_प्रबंधक. - प्रतिबंध:इनपुट पैरामीटर्स को फॉर्मेट और लंबाई के लिए वैलिडेट किया जाना चाहिए ताकि इंजेक्शन आक्रमणों को रोका जा सके।

प्राधिकरण वर्ग

द प्राधिकरण वर्ग उपयोगकर्ता भूमिकाओं के खिलाफ नीतियों का मूल्यांकन करता है। इसे अक्सर एक से जोड़ा जाता हैपहुंच नियंत्रण सूची या एकनीति इंजन.

- विधियाँ:

अनुमति जांचें(),भूमिका प्रदान करें(),पहुंच की समीक्षा करें(). - निर्भरताएँ:

उपयोगकर्ता,संसाधन,नीति नियम. - प्रतिबंध: निर्णयों को लॉग किया जाना चाहिए। इससे अस्वीकृति नहीं करने का समर्थन होता है।

🔒 क्रिप्टोग्राफिक तत्वों का प्रबंधन

क्रिप्टोग्राफी जटिल है। कुंजियों या प्रारंभीकरण वेक्टर के गलत प्रबंधन से पूरी प्रणाली को नुकसान पहुंच सकता है। UML वर्ग आरेख आपको क्रिप्टोग्राफिक सामग्री के जीवनचक्र को दृश्याकृत करने में सक्षम बनाते हैं। आप स्पष्ट रूप से एक के बीच संबंध को मॉडल कर सकते हैंसाइफर वस्तु और एककी स्टोर.

की प्रबंधन क्लासेस

एक की मैनेजर क्लास की के प्राप्त करने और घूमने के लिए केंद्रीय बिंदु के रूप में कार्य करती है। इसे रॉ की सामग्री को बाहर नहीं दिखाना चाहिए। इसके बजाय, इसे आंतरिक रूप से की के उपयोग से संचालन करने वाली विधियां प्रदान करनी चाहिए।

- एन्कैप्सुलेशन: की एक निजी विशेषता होनी चाहिए।

- दृश्यता: विधियां जैसे

डेटा एन्क्रिप्ट करें()सार्वजनिक होनी चाहिए, जबकिकी सामग्री प्राप्त करें()निजी होनी चाहिए या अस्तित्वहीन होनी चाहिए। - जीवनचक्र: जैसी विशेषताओं को शामिल करें

मुद्रा समाप्ति तिथिकी घूमने की नीतियों को लागू करने के लिए।

प्रारंभीक सदिश और नॉन्स

बहुत से प्रोटोकॉल के लिए प्रत्येक एन्क्रिप्शन संचालन के लिए अद्वितीय मान आवश्यक होते हैं। इन्हें विशेषताओं के रूप में मॉडल करने से यह सुनिश्चित करने में मदद मिलती है कि वे सही तरीके से उत्पन्न किए जाएं।

| क्लास | विशेषता | सीमा |

|---|---|---|

सत्र |

नॉन्स |

प्रत्येक सत्र के लिए अद्वितीय होना चाहिए। |

लेनदेन |

आईवी |

यादृच्छिक और अनुमानित नहीं होना चाहिए। |

लॉग प्रविष्टि |

समय-टैग |

सर्वर समय के साथ समायोजित किया जाना चाहिए। |

इन विशेषताओं को स्पष्ट रूप से सूचीबद्ध करके विकासकर्मियों को आवश्यक तर्क को लागू करने की याद दिलाई जाती है। आरेख से उनके लापता होने से आमतौर पर कोड में सुरक्षा कमजोरियाँ होती हैं।

🛡️ दृश्यता और एन्कैप्सुलेशन

UML (सार्वजनिक, निजी, सुरक्षित) में दृश्यता संशोधक केवल कोड संगठन के बारे में नहीं हैं; वे सुरक्षा नियंत्रण हैं। वे प्रणाली के भीतर विश्वास की सीमा को परिभाषित करते हैं।

| संशोधक | UML प्रतीक | सुरक्षा उपयोग |

|---|---|---|

| सार्वजनिक | + |

बाहरी प्रणालियों द्वारा बुलाए जाने वाले इंटरफेस के लिए। सावधानी से उपयोग करें। |

| निजी | - |

संवेदनशील डेटा जैसे कीज़, टोकन या आंतरिक स्थिति के लिए। |

| सुरक्षित | # |

उपवर्गों द्वारा ही प्राप्त किए जा सकने वाले डेटा के लिए। विरासत पदानुक्रम में उपयोगी। |

| पैकेज | ~ |

एक विशिष्ट मॉड्यूल या नामस्थान के भीतर साझा किए जाने वाले डेटा के लिए। |

जब सुरक्षा प्रोटोकॉल डिज़ाइन करते हैं, तो सभी अवस्थाओं के लिए निजी दृश्यता को डिफ़ॉल्ट बनाएं। केवल अच्छी तरह से परिभाषित विधियों के माध्यम से कार्यक्षमता को उजागर करें। इस सिद्धांत, जिसे सूचना छिपाने के रूप में जाना जाता है, हमले के क्षेत्र को कम करता है।

🔗 संबंध और बातचीत

वर्ग अकेले नहीं मौजूद होते हैं। उनके संबंध प्रणाली भर में सुरक्षा नीतियों के लागू करने के तरीके को परिभाषित करते हैं। इन जुड़ावों को समझना अखंडता बनाए रखने के लिए आवश्यक है।

संयोजन बनाम विरासत

संयोजन का अर्थ है मजबूत स्वामित्व। यदि मातृ वस्तु को नष्ट कर दिया जाता है, तो बच्चा वस्तु का अस्तित्व समाप्त हो जाता है। यह सुरक्षा संदर्भों के लिए आदर्श है।

- संयोजन: जब एक का उपयोग करें

सत्रएक का मालिक हैटोकन. यदि सत्र समाप्त हो जाता है, तो टोकन अमान्य हो जाता है। - विरासत: सामान्य सुरक्षा व्यवहार परिभाषित करते समय उपयोग करें। उदाहरण के लिए, एक

सुरक्षित संयोजनसे विरासत में ले सकता हैनेटवर्क संयोजन, एन्क्रिप्शन क्षमताएं जोड़ता है।

संबंध और निर्भरता

संबंध यह दर्शाता है कि एक क्लास दूसरे का उपयोग करती है। निर्भरता एक कमजोर संबंध है, जो अस्थायी उपयोग को इंगित करती है।

- निर्भरता: एक

लॉगरके निर्भर हैसुरक्षा घटनाक्लास। यदि लॉगर हटा दिया जाता है, तो घटना तर्क अभी भी बना रहता है। - संबंध: एक

उपयोगकर्ताके साथ एक संबंध हैभूमिका। यह संबंध बना रहता है और पहुंच अधिकारों को परिभाषित करता है।

🏷️ स्टेरियोटाइप्स और सीमाएं

मानक UML तत्व सामान्य हैं। उन्हें सुरक्षा के लिए विशिष्ट बनाने के लिए, स्टेरियोटाइप्स और सीमाओं का उपयोग करें। इन अनोटेशन्स आरेख को भारी नहीं बनाए बिना अर्थपूर्ण अर्थ जोड़ते हैं।

स्टेरियोटाइप्स का उपयोग करना

स्टेरियोटाइप्स गुइलेमेट्स (<< >>) में बंद की गई कीवर्ड हैं। वे क्लास या विशेषताओं को वर्गीकृत करते हैं।

<<सुरक्षित>>: एक क्लास को चिह्नित करता है जो संवेदनशील संचालन का प्रबंधन करती है।<<एन्क्रिप्ट>>: एक विशेषता को इंगित करता है जिसमें एन्क्रिप्टेड डेटा होता है।<<लेखापरीक्षण>>: एक ऐसी विशेषता को चिह्नित करता है जिसे संगठन के अनुपालन के लिए लॉग करना आवश्यक है।<<अपरिवर्तनीय>>: एक मान को चिह्नित करता है जिसे निर्माण के बाद बदला नहीं जा सकता।

प्रतिबंधों का उपयोग करना

प्रतिबंधों को कोष्ठकों में लिखा जाता है ({ }). ये ऐसे नियमों को परिभाषित करते हैं जिन्हें पूरा करना आवश्यक है।

- {

पूर्व: पासवर्ड.लंबाई >= 12}: न्यूनतम जटिलता सुनिश्चित करता है। - {

पश्चात: टोकन.वैध == सत्य}: यह सुनिश्चित करता है कि टोकन निर्माण के समय वैध हो। - {

प्रतिबंध: सत्र.समयसीमा < 3600}: सत्र की अवधि को सीमित करता है।

ये प्रतिबंध डिजाइनर और डेवलपर के बीच एक अनुबंध के रूप में कार्य करते हैं। इन्हें कोड समीक्षा के दौरान चेकलिस्ट के रूप में उपयोग किया जाता है।

⚠️ सामान्य मॉडलिंग की गलतियाँ

यहां तक कि अनुभवी वास्तुकार भी सुरक्षा के मॉडलिंग के दौरान गलतियां करते हैं। इन गलतियों के बारे में जागरूक होने से उन्हें बचने में मदद मिलती है।

- रहस्यों का उद्घाटन: कभी भी आरेख में वास्तविक कुंजी मान या पासवर्ड न रखें। जैसे कि सामान्य स्थानापन्न का उपयोग करें

कुंजी सामग्री. - अत्यधिक सामान्यीकरण: बहुत सामान्य वर्गों का निर्माण न करें। एक

डेटावर्ग बहुत अस्पष्ट है। विशिष्ट सुरक्षा आवश्यकताओं को परिभाषित करने के लिएउपयोगकर्ता डेटायालेनदेन डेटाविशिष्ट सुरक्षा आवश्यकताओं को परिभाषित करने के लिए उपयोग करें। - अवस्था के बारे में ध्यान न देना: सुरक्षा अक्सर राज्य पर निर्भर करती है। एक भुगतान का प्रतिनिधित्व करने वाला क्लास अपनी स्थिति (लंबित, पूर्ण, विफल) को ट्रैक करने के लिए आवश्यक है ताकि डबल-स्पेंडिंग या रीप्ले आक्रमण से बचा जा सके।

- गलती के हैंडलिंग की कमी: आरेख अक्सर सफल रास्ते दिखाते हैं। त्रुटि हैंडलिंग के लिए क्लासेस शामिल करें, जैसे कि

सुरक्षा त्रुटियापहुंच अस्वीकृत, ताकि यह दिखाया जा सके कि सिस्टम विफलताओं के प्रति कैसे प्रतिक्रिया करता है। - स्थिर विश्लेषण अंधापन: सुनिश्चित करें कि स्थिर विधियाँ अनजाने में संवेदनशील डेटा वाले इंस्टेंस वेरिएबल्स को एक्सेस न करें। स्थिर क्लासेस को चिह्नित करें जैसे कि

<<एकलता>>यदि वे ग्लोबल स्थिति रखते हैं।

📋 प्रोटोकॉल दस्तावेजीकरण के लिए सर्वोत्तम प्रथाएँ

एक आरेख केवल तभी उपयोगी होता है जब उसका रखरखाव किया जाता है और समझा जाता है। अपने सुरक्षा मॉडल को प्रभावी रखने के लिए इन प्रथाओं का पालन करें।

- संस्करण नियंत्रण: आरेखों को कोड के रूप में लें। उन्हें संस्करण नियंत्रण प्रणालियों में स्टोर करें ताकि समय के साथ परिवर्तनों को ट्रैक किया जा सके।

- नियमित समीक्षाएँ: कोड समीक्षा चक्रों में सुरक्षा वास्तुकारों को शामिल करें। उन्हें यह सत्यापित करना चाहिए कि कार्यान्वयन UML मॉडल के अनुरूप है।

- स्पष्ट प्रतीक सूची: अपने स्टेरियोटाइप्स और सीमाओं के लिए एक प्रतीक सूची तैयार करें। अलग-अलग टीमें प्रतीकों को अलग-अलग तरीके से व्याख्या कर सकती हैं।

- परतदारी: यदि सिस्टम जटिल है, तो आरेख को परतों में विभाजित करें। प्रमाणीकरण के लिए एक आरेख, डेटा भंडारण के लिए एक और नेटवर्क संचार के लिए एक और आरेख बनाएं।

- सांस्कृतिकता: संगत नामकरण प्रथाओं का उपयोग करें। यदि आप एक आरेख में

उपयोगकर्ताका उपयोग करते हैं, तो दूसरे आरेख मेंखाताके लिए उपयोग न करें, जब वही अवधारणा हो।

🚀 आगे बढ़ना

डिज़ाइन चरण में सुरक्षा को एकीकृत करना एक सक्रिय कदम है जो समय और संसाधनों को बचाता है। UML क्लास आरेख इन निर्णयों को स्पष्ट करने के लिए आवश्यक संरचना प्रदान करते हैं। गुणों, विधियों और संबंधों को ध्यान से परिभाषित करके, आप एक नक्शा बनाते हैं जो सुरक्षित विकास को मार्गदर्शन करता है।

याद रखें कि एक आरेख संचार का एक उपकरण है। यह संक्षिप्त सुरक्षा नीतियों और वास्तविक कोड के बीच के अंतर को पार करता है। जब आप सटीकता के साथ मॉडलिंग करते हैं, तो अस्पष्टता को कम करते हैं। जब आप अस्पष्टता को कम करते हैं, तो जोखिम को कम करते हैं। इस दृष्टिकोण से यह सुनिश्चित होता है कि सुरक्षा एक बाद की बात नहीं है, बल्कि सिस्टम वास्तुकला की एक निर्मित विशेषता है।

अपने मॉडलिंग कौशल को आगे बढ़ाते रहें। जैसे ही नए सुरक्षा पैटर्न उभरते हैं, उन्हें शामिल करें। दस्तावेज़ीकरण में आपके द्वारा उजागर की जाने वाली जानकारी के बारे में सतर्क रहें। अनुशासन और विस्तार से ध्यान देने के साथ, UML सुरक्षित सॉफ्टवेयर डिज़ाइन की खोज में एक शक्तिशाली सहयोगी बन जाता है।