設計安全系統不僅需要撰寫穩健的程式碼,更需要清晰的架構視野。當開發人員與安全工程師合作時,往往難以將抽象的安全需求轉化為具體的系統結構。這正是統一塑模語言(UML)類圖不可或缺的原因。它提供了一種標準化的視覺語言,在實作開始前即可規劃出實體、關係與行為。透過在安全協議設計中使用UML類圖,團隊能夠早期識別潛在漏洞,強制執行資料完整性,並確保驗證與加密機制在邏輯上是正確的。

本指南探討如何建立反映安全限制的詳細類模型。我們將檢視如何表示敏感資料、管理存取控制,並在不提前暴露實作細節的情況下模擬加密運作。目標是建立一份既能作為設計文件,也能作為安全審計追蹤的藍圖。

🧩 為何要在安全架構中使用UML?

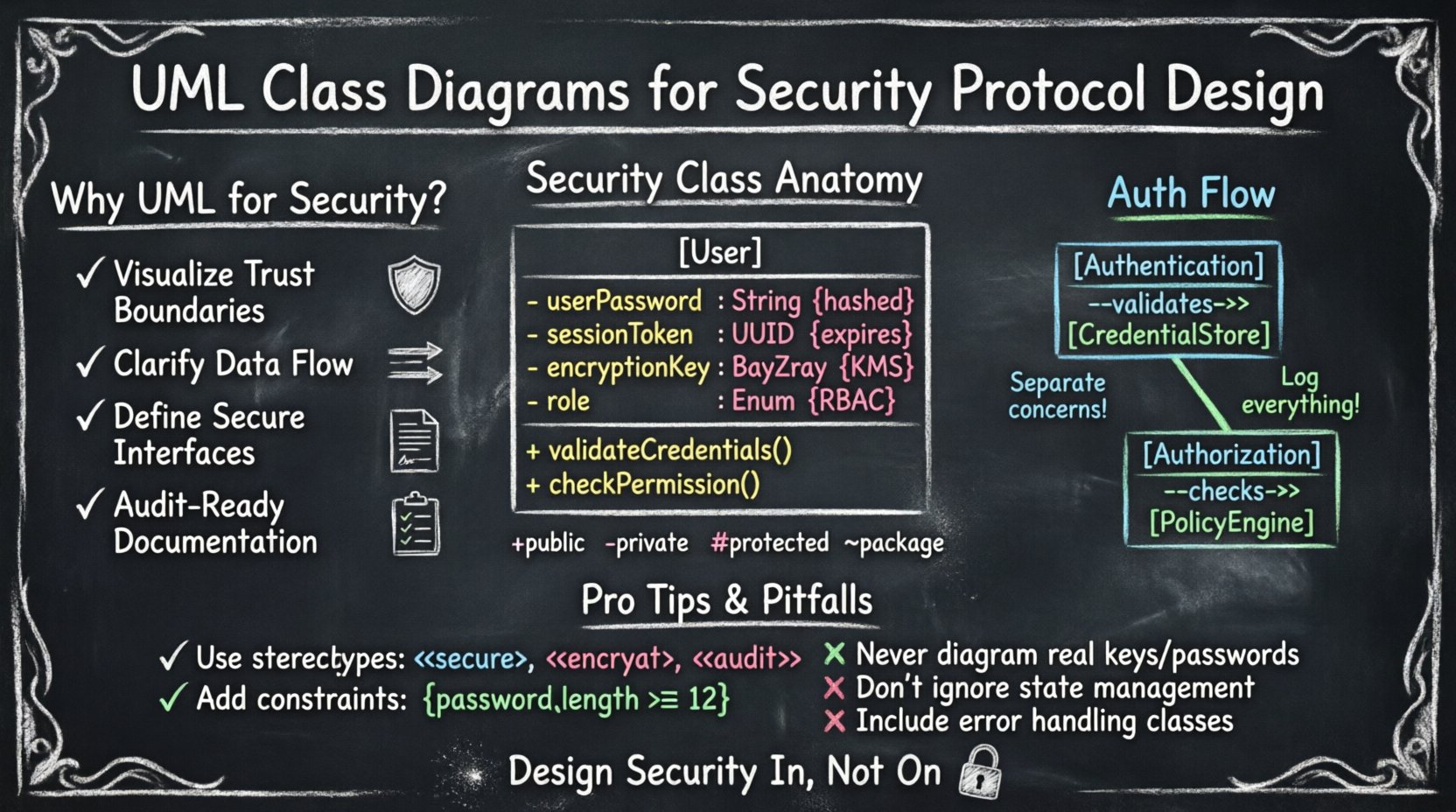

安全經常被視為附加功能,而非基礎要素。然而,將安全整合至類結構中,可確保保護機制內建於系統之中。在這個背景下,UML圖表提供了多項顯著優勢:

- 可視化信任邊界:圖表有助於區分受信任的內部組件與不可信的外部輸入。這種區分對於明確驗證應發生的位置至關重要。

- 釐清資料流:類別關係顯示資訊如何在物件之間流動。追蹤此流程有助於識別敏感資料可能被暴露或錯誤處理的位置。

- 定義介面:安全協議通常依賴嚴格的介面。UML能明確定義這些合約,確保僅有授權的方法可被存取。

- 文件化:靜態圖表可作為安全設計的永久紀錄。這對於合規性審計與未來維護至關重要。

🔑 安全類的核心元件

在模擬安全協議時,標準類別需要具備特定的屬性與方法,以處理敏感操作。典型的安全部類可能代表使用者、會話或加密金鑰。每個元件都必須精確定義,以避免歧義。

屬性與安全含義

類圖中的屬性代表物件的狀態。在安全背景下,屬性的類型與可見性決定了其風險等級。下表說明常見屬性如何對應至安全概念。

| 屬性名稱 | UML類型 | 安全影響 |

|---|---|---|

userPassword |

字串 |

必須進行雜湊處理;絕不可以明文儲存。 |

sessionToken |

UUID |

需要設定過期時間並進行安全儲存。 |

encryptionKey |

位元組陣列 |

必須由金鑰管理系統保護。 |

role |

列舉 |

控制存取層級和授權規則。 |

lastLoginTime |

DateTime |

對於異常檢測和鎖定政策很有用。 |

請注意,資料類型與名稱一樣重要。儲存一個DateTime用於登入嘗試,可支援暴力破解防護邏輯,而一個ByteArray用於金鑰則暗示需要處理二進位資料。

🔐 建模驗證與授權

驗證用於確認身份,而授權則決定該身份可以執行哪些操作。這些流程應被建模為獨立的類別,以維持關注點分離。這種分離可防止邏輯錯誤,例如已驗證的使用者意外獲得提升的權限。

驗證類別

這個驗證類別通常負責驗證憑證。它本身不應儲存憑證,而應與專用的憑證儲存區此設計確保敏感資料被隔離。

- 方法:

validateCredentials(),issueToken(),revokeSession(). - 相依性:

憑證儲存區,權杖管理員. - 限制:輸入參數必須針對格式和長度進行驗證,以防止注入攻擊。

授權類別

該 授權類別會根據使用者角色評估政策。它通常與一個 存取控制清單 或一個 政策引擎.

- 方法:

checkPermission(),grantRole(),auditAccess(). - 相依性:

使用者,資源,政策規則. - 限制:決策應被記錄。這可支援不可否認性。

🔒 處理加密元件

加密技術相當複雜。錯誤管理金鑰或初始化向量可能導致整個系統遭到破壞。UML 類別圖可讓您視覺化加密資料的生命周期。您可以明確地模擬 密碼 物件與一個 金鑰儲存.

金鑰管理類別

一個 金鑰管理員 類別作為取得和更換金鑰的中心點。它不應公開原始金鑰資料。相反地,它公開使用金鑰內部執行操作的方法。

- 封裝: 金鑰應為私有屬性。

- 可見性: 像

encryptData()應為公開,而getKeyMaterial()應為私有或不存在。 - 生命周期: 包含像

expirationDate以強制執行金鑰更換政策。

初始化向量與隨機數

許多協定要求每次加密操作都使用唯一值。將這些值建模為屬性,有助於確保它們被正確生成。

| 類別 | 屬性 | 約束 |

|---|---|---|

會話 |

隨機數 |

每個會話必須唯一。 |

交易 |

iv |

必須是隨機且不可預測的。 |

記錄項目 |

時間戳 |

必須與伺服器時間同步。 |

透過明確列出這些屬性,開發人員會被提醒實作必要的邏輯。若將它們從圖表中省略,通常會導致程式碼中出現安全漏洞。

🛡️ 可見性與封裝

UML 中的可見性修飾符(公開、私有、保護)不僅僅是關於程式碼組織;它們也是安全控制措施。它們定義了系統內信任邊界的範圍。

| 修飾符 | UML 符號 | 安全用途 |

|---|---|---|

| 公開 | + |

用於必須由外部系統呼叫的介面。應謹慎使用。 |

| 私有 | - |

用於敏感資料,例如金鑰、權杖或內部狀態。 |

| 保護 | # |

用於僅可由子類存取的資料。在繼承層次結構中非常有用。 |

| 套件 | ~ |

用於在特定模組或命名空間內共享的資料。 |

在設計安全協議時,預設所有狀態都應設為私有可見性。僅透過明確定義的方法暴露功能。此原則稱為資訊隱藏,可減少攻擊面。

🔗 關係與互動

類別並非孤立存在。它們的關係定義了系統中如何執行安全策略。理解這些連結對於維持完整性至關重要。

組合 vs. 繼承

組合表示強烈的所有權。若父物件被銷毀,子物件也會隨之消失。這在安全情境下非常理想。

- 組合: 當一個

會話擁有權杖如果會話結束,該權杖無效。 - 繼承:在定義常見的安全行為時使用。例如,一個

SecureConnection可能繼承自NetworkConnection,並增加加密功能。

關聯與依賴

關聯表示一個類使用另一個類。依賴是一種較弱的關係,表示暫時使用。

- 依賴:一個

Logger依賴於SecurityEvent類。如果移除記錄器,事件邏輯仍然成立。 - 關聯:一個

User與Role。此關係持續存在,並定義存取權限。

🏷️ 標記與約束

標準的UML元素是通用的。為了使其專屬於安全領域,請使用標記與約束。這些註解增加了語義意義,而不會使圖表混亂。

使用標記

標記是用尖括號(<< >>)包圍的關鍵字。它們用於分類類別或屬性。

<<secure>>:標記一個處理敏感操作的類別。<<encrypt>>:表示包含加密資料的屬性。<<audit>>: 标記一個必須記錄以符合規定的屬性。<<不可變更>>: 表示建立後無法更改的值。

使用約束條件

約束條件以大括號({ })書寫。它們定義了必須滿足的規則。

- {

pre: password.length >= 12}: 確保最低複雜度。 - {

post: token.isValid == true}: 確保令牌在建立時有效。 - {

constraint: session.timeout < 3600}: 限制會話持續時間。

這些約束條件如同設計師與開發人員之間的合約。它們在程式碼審查期間可作為檢查清單。

⚠️ 常見的建模陷阱

即使經驗豐富的架構師在建模安全時也會犯錯。了解這些陷阱有助於避免它們。

- 秘密外洩: 永遠不要在圖表中放置實際的金鑰值或密碼。請使用像這樣的通用佔位符:

KeyMaterial. - 過度抽象: 不要建立過於通用的類別。一個

Data類別過於模糊。請使用UserData或TransactionData來定義具體的安全需求。 - 忽略狀態: 安全性通常取決於狀態。代表付款的類別必須追蹤其狀態(待處理、已完成、失敗),以防止重複支出或重放攻擊。

- 遺漏的錯誤處理: 圖示通常只顯示順利的流程。應包含用於錯誤處理的類別,例如

SecurityException或AccessDenied,以顯示系統在發生失敗時的反應方式。 - 靜態分析盲點: 確保靜態方法不會意外存取包含敏感資料的執行個體變數。若類別持有全域狀態,應將其標記為

<<singleton>>,若其持有全域狀態。

📋 協定文件編寫的最佳實務

圖示只有在被維護且被理解時才具有價值。遵循這些實務,以確保您的安全模型持續有效。

- 版本控制:將圖示視為程式碼。將其儲存在版本控制系統中,以追蹤隨時間的變更。

- 定期審查: 將安全架構師納入程式碼審查週期。他們應驗證實作是否符合 UML 模型。

- 明確的圖例: 為您的造型符號與約束定義圖例。不同團隊可能對符號有不同解讀。

- 分層: 若系統較為複雜,可將圖示分為多層。分別製作驗證、資料儲存與網路通訊的圖示。

- 一致性: 使用一致的命名慣例。若您在一個圖示中使用

User,就不應在另一個圖示中使用Account來表示相同概念。

🚀 展望未來

在設計階段整合安全性是一項主動措施,可節省時間與資源。UML 類別圖提供必要的結構,使這些決策更加明確。透過仔細定義屬性、方法與關係,您將建立一份指導安全開發的藍圖。

請記住,圖示是一種溝通工具。它彌補了抽象的安全政策與具體程式碼之間的差距。當您精確建模時,便能減少模糊性;減少模糊性,就能降低風險。這種方法確保安全性不是事後補救,而是系統架構內建的特徵。

持續精進您的建模技能。隨著新安全模式的出現,及時融入。對文檔中暴露的資訊保持警覺。只要秉持紀律並注重細節,UML 就會成為追求安全軟體設計的強大盟友。