Architektura systemu bardzo zależy od jasnej dokumentacji, aby zapewnić zgodność składników oprogramowania z infrastrukturą fizyczną. Diagram wdrożenia UML pełni kluczową rolę w tym procesie, wizualizując środowiska sprzętowe i programowe, w których znajdują się aplikacje. Jednak tworzenie tych diagramów często jest bardziej złożone niż po prostu rysowanie prostokątów i linii. Wiele architektów wpada w pułapki, które zakrywają prawdziwą naturę systemu, co prowadzi do niepowodzeń wdrażania i zamieszania podczas konserwacji.

Ten przewodnik analizuje konkretne błędy, które często pojawiają się podczas tworzenia diagramów wdrożenia UML. Identyfikując te pułapki i stosując strategie korygujące, możesz tworzyć diagramy, które dokładnie odzwierciedlają Twoją infrastrukturę i ułatwiają płynniejsze działanie.

🧩 Zrozumienie podstawowych składników

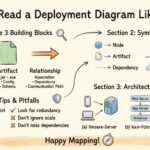

Zanim zaczniesz rozwiązywać błędy, konieczne jest ustanowienie podstawowego zrozumienia elementów, które są zaangażowane. Diagram wdrożenia składa się z trzech głównych konstrukcji:

- Węzły: Odnoszą się do zasobów obliczeniowych fizycznych lub wirtualnych. Przykłady to serwery, routery, urządzenia mobilne oraz instancje chmury.

- Składniki: Są fizycznymi reprezentacjami składników oprogramowania. Przykłady to pliki wykonywalne, biblioteki, schematy baz danych oraz pliki konfiguracyjne.

- Połączenia: Określają ścieżki komunikacji między węzłami i składnikami. Wskazują protokoły i nośniki używane do przesyłania danych.

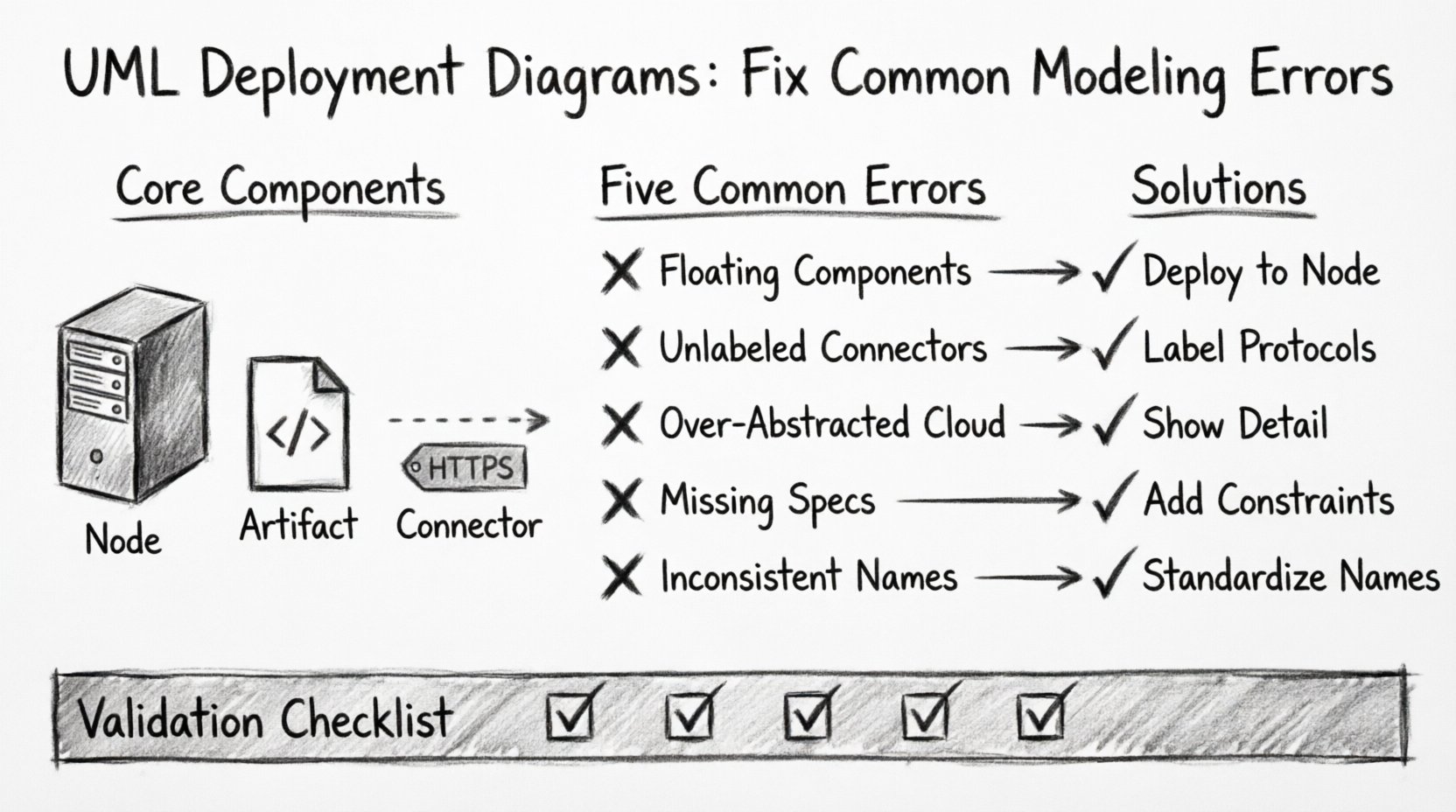

❌ Błąd 1: Pomylenie węzłów i składników

Jednym z najpowszechniejszych problemów jest nieprawidłowe rozpoznawanie relacji między węzłem a składnikiem. W wielu modelach architekci umieszczają składniki bezpośrednio na płótnie, nie przypisując ich do konkretnego węzła. Powoduje to niepewność co do rzeczywistego położenia oprogramowania.

Dlaczego to się dzieje

- Lepsze jest rysowanie składników unoszących się w przestrzeni niż rysowanie prostokątów dla każdego serwera.

- Brakuje jasności co do wdrożenia fizycznego w porównaniu do logicznego.

- Różnica między pojemnikiem (węzłem) a zawartością (składnikiem) jest pomijana.

Skutki

Gdy składniki nie są jawnie wdrażane na węzłach, zespoły operacyjne nie mogą określić wymagań sprzętowych. Powoduje to problemy podczas przydzielania zasobów, gdy są przypisywane nieodpowiednie zasoby. Zmniejsza również możliwość diagnozowania błędów, ponieważ nie jest określone miejsce wystąpienia awarii.

Rozwiązanie

- Zawsze łączyj składniki i składniki z konkretną instancją węzła.

- Używaj przerywanych linii, aby oznaczyć relacje wdrażania, wskazując od składnika do węzła.

- Rozróżnij definicję oprogramowania (składnik) i fizyczną instancję (składnik).

❌ Błąd 2: Ignorowanie protokołów komunikacji

Połączenia na diagramie wdrożenia często są rysowane jako ogólne linie bez etykiet. Choć to utrzymuje diagram w porządku, usuwa kluczowe informacje o tym, jak systemy się ze sobą komunikują. Linia między węzłem bazy danych a węzłem aplikacji sugeruje połączenie, ale nie określa metody.

Powszechne pominięcia

- Pozostawianie etykiet połączeń pustymi.

- Niepodawanie numerów portów.

- Ignorowanie protokołów bezpieczeństwa takich jak SSL lub SSH.

- Pomijanie różnicy między komunikacją synchroniczną a asynchroniczną.

Dlaczego protokoły mają znaczenie

Bezpieczeństwo sieci i jej wydajność bardzo dużo zależy od używanych protokołów. Diagram, który nie określa, czy komunikacja odbywa się przez HTTP, TCP/IP czy kolejkę komunikatów, może prowadzić do luk w zabezpieczeniach. Na przykład założenie niezaszyfrowanego ruchu tam, gdzie wymagana jest szyfrowanie, może spowodować naruszenie bezpieczeństwa danych.

Rozwiązanie

- Oznacz każdy połączenie nazwą protokołu.

- Włącz numery portów tam, gdzie ma to zastosowanie (np. 443 dla HTTPS).

- Używaj różnych stylów linii dla różnych typów ruchu (np. ciągła linia dla danych, kropkowana dla zarządzania).

- Wskazuj, czy połączenie jest szyfrowane lub uwierzytelniane.

❌ Błąd 3: Nadmierna abstrakcja topologii

Czasem architekci próbują zbyt mocno uprościć diagramy. Mogą przedstawić całą centralkę danych jako pojedynczy ikonę chmury. Choć to działa w przypadku ogólnych podsumowań dla kierownictwa, to zawodzi podczas implementacji technicznej. Szczegółowe diagramy wdrożenia wymagają poziomu szczegółowości, którego brakuje w ogólnych abstrakcjach.

Kiedy abstrakcja zawodzi

- Podczas definiowania konfiguracji balansowania obciążenia.

- Podczas określania mechanizmów nadmiarowości i przejścia awaryjnego.

- Podczas planowania segmentacji sieci.

- Podczas obliczania wymagań zasobów dla określonych usług.

Rozwiązanie

- Określ odbiorcę. Zespoły techniczne potrzebują szczegółów na poziomie węzłów; inwestorzy mogą potrzebować ogólnych widoków.

- Używaj zagnieżdżonych diagramów. Zachowaj główny diagram dla ogólnego przepływu, a twórz szczegółowe poddiagramy dla skomplikowanych węzłów.

- Jasno pokazuj zapory, bramy i balansery obciążenia jako odrębne węzły.

- Dokumentuj liczbę wystąpień dla kluczowych usług (np. 3 węzły serwera WWW).

❌ Błąd 4: Ignorowanie ograniczeń sprzętowych i programowych

Diagram wdrożenia nie powinien pokazywać tylko połączeń; powinien również pokazywać możliwość realizacji. Wiele modeli pomija ograniczenia, które decydują, czy system może faktycznie działać na zaproponowanym sprzęcie. Obejmują one wymagania dotyczące CPU, pamięci, pamięci masowej oraz systemu operacyjnego.

Brakujące ograniczenia

- Wersje systemów operacyjnych (np. Linux Ubuntu 22.04 vs. Windows Server 2019).

- Wymagane środowiska uruchomieniowe (np. Java JDK 17, .NET Core).

- Ograniczenia zasobów (np. 8 vCPU, 32 GB RAM).

- Wymagania dotyczące pojemności pamięci masowej dla baz danych.

Skutki

Bez tych ograniczeń skrypt wdrażania może się nie powieść. Zespół infrastruktury może przydzielić ogólny serwer, który nie ma potrzebnego systemu operacyjnego ani bibliotek środowiska uruchomieniowego. To prowadzi do opóźnień i ponownej pracy podczas fazy wdrażania.

Rozwiązanie

- Dodaj stereotypy właściwości do węzłów, aby określić specyfikację systemu operacyjnego i sprzętu.

- Powiąż artefakty z ich konkretnymi wymaganiami wersji.

- Zarejestruj zmienne środowiskowe lub pliki konfiguracyjne wymagane na poziomie węzła.

- Zawieraj notatki dotyczące wersji zależności dla wszystkich artefaktów oprogramowania.

❌ Błąd 5: Niespójne zasady nazewnictwa

Czytelność cierpi, gdy zasady nazewnictwa są niespójne. Jeden węzeł może mieć nazwę „Web_Server_01”, a inny „Frontend_Node_A”. Ta niespójność utrudnia wyszukiwanie na diagramie lub jego powiązanie z bazami danych zarządzania konfiguracją.

Typowe problemy z nazewnictwem

- Mieszanie skrótów i pełnych słów.

- Niezgodne używanie nazw środowisk (np. Dev, DEV, Development).

- Włączanie niepotrzebnych szczegółów w nazwie węzła (np. „Production-Web-Server-IP-192-168-1-10”).

- Brak standardu dla prefiksów lub sufiksów.

Rozwiązanie

- Ustanów standard nazewnictwa dla projektu.

- Używaj prefiksów dla środowisk (np. „prod-“, „dev-“).

- Używaj sufiksów dla ról (np. „-web”, „-db”, „-cache”).

- Unikaj danych dynamicznych (np. adresów IP) w nazwie statycznego diagramu.

- Upewnij się, że wszyscy członkowie zespołu stosują ten sam wzór.

📊 Lista kontrolna weryfikacji dla diagramów wdrażania

Aby upewnić się, że Twój diagram jest dokładny i użyteczny, przed zakończeniem modelu skorzystaj z poniższej tabeli jako przewodnika weryfikacji.

| Element weryfikacji | Poprawna metoda | Typowy błąd |

|---|---|---|

| Identyfikacja węzła | Każdy węzeł reprezentuje jednostkę przetwarzania fizyczną lub logiczną. | Węzły są mieszane z komponentami bez jasnych granic. |

| Umiejscowienie artefaktów | Artefakty są wdrażane na konkretne węzły za pomocą linii przerywanych. | Artefakty unoszą się swobodnie bez określonych miejsc wdrażania. |

| Łączność | Połączenia mają oznaczone protokoły i porty. | Linie są ogólne bez określonej specyfikacji ruchu. |

| Ograniczenia | Wymagania sprzętowe i programowe są dokumentowane na węzłach. | Wymagania zasobów są całkowicie pominięte. |

| Spójność | Nazewnictwo podlega ścisłej, uniwersalnej dla projektu zasadzie. | Nazewnictwo jest losowe lub niezgodne na diagramie. |

| Skalowalność | Wiele wystąpień jest pokazanych w celu równoważenia obciążenia. | Pojedyncze wystąpienia oznaczają brak nadmiarowości. |

🔄 Proces iteracyjnej poprawy

Diagramy wdrażania rzadko są idealne przy pierwszym podejściu. Rozwijają się wraz z zmianami architektury. Proces iteracyjnej poprawy pomaga utrzymać ich dokładność w czasie.

Krok 1: Wykonaj szkic topologii logicznej

Zacznij od zdefiniowania ogólnego przepływu danych. Zidentyfikuj główne strefy (np. DMZ, Wewnętrzna, Zewnętrzna). Umieść główne węzły w odpowiednich strefach.

Krok 2: Dodaj szczegóły fizyczne

Udoskonal węzły, dodając konkretne typy sprzętu lub instancji chmurowych. Dodaj systemy operacyjne i wymagane środowiska uruchomieniowe.

Krok 3: Zdefiniuj interakcje

Narysuj połączenia i oznacz je protokołami. Upewnij się, że wszystkie granice bezpieczeństwa są szanowane (np. zapory ogniowe między strefami).

Krok 4: Przejrzyj wobec rzeczywistości

Porównaj diagram z rzeczywistą infrastrukturą lub planem wdrażania. Zaktualizuj wszelkie rozbieżności. Ten krok zapewnia, że diagram pozostaje źródłem prawdy.

🛡️ Zasady bezpieczeństwa w modelowaniu

Bezpieczeństwo często jest rozważane jako ostatnia myśl przy tworzeniu diagramów, ale powinno być zintegrowane w fazie projektowania. Diagram wdrażania jest głównym narzędziem do audytów bezpieczeństwa i przeglądów testów przenikania.

Kluczowe elementy bezpieczeństwa do zamodelowania

- Zapory ogniowe:Jasno zaznacz granice, na których odbywa się filtrowanie ruchu.

- Szyfrowanie:Wskazuj, gdzie dane są szyfrowane w spoczynku i w trakcie przesyłania.

- Strefy uwierzytelniania:Pokaż, gdzie znajdują się systemy zarządzania tożsamością.

- Segmentacja sieci: Oddziel krytyczne bazy danych od serwerów internetowych.

Najlepsze praktyki

- Nie ujawniaj wewnętrznych adresów IP na publicznych diagramach.

- Używaj ogólnych nazw dla wrażliwych węzłów (np. „Auth_Service” zamiast „Kerberos_Server”).

- Jasno wyróżnij strefę DMZ (strefa demilitaryzowana).

- Upewnij się, że diagram odzwierciedla zasadę najmniejszych uprawnień.

📝 Obsługa dynamicznych środowisk

Nowoczesna infrastruktura często opiera się na dynamicznym skalowaniu, takim jak grupy automatycznego skalowania w środowiskach chmury. Statyczny diagram wdrożenia nie może łatwo przedstawić tej płynności. Można jednak zamodelować możliwość skalowania.

Modelowanie skalowalności

- Wskazuj minimalną i maksymalną liczbę wystąpień dla węzła.

- Pokaż balansowanie obciążenia rozprowadzające ruch między wieloma węzłami.

- Zarejestruj warunki wyzwalające skalowanie (np. progi zużycia CPU).

- Użyj notatek, aby wyjaśnić logikę automatycznego skalowania, która nie jest widoczna na statycznym widoku.

🔍 Konserwacja i kontrola wersji

Po zakończeniu diagramu musi być konserwowany. Używane diagramy są gorsze niż brak diagramów, ponieważ mylą zespół. Traktuj diagram jako żywy dokument wymagający kontroli wersji.

Strategie konserwacji

- Przechowuj diagramy w centralnym repozytorium razem z kodem źródłowym.

- Aktualizuj diagram za każdym razem, gdy wprowadzane są zmiany w infrastrukturze.

- Dołącz numer wersji i datę ostatniej aktualizacji do stopki diagramu.

- Przypisz odpowiedzialność za konserwację konkretnemu architektowi lub zespołowi.

🚀 Postępowanie z dokładnością

Unikanie typowych błędów modelowania wymaga dyscypliny i skupienia się na precyzji. Poprzez ścisłe określanie relacji między węzłami i artefaktami, oznaczanie ścieżek komunikacji oraz dokumentowanie ograniczeń tworzysz projekt wspierający pomyślne wdrożenie. Te diagramy są mostem między projektem a rzeczywistością. Gdy ten most jest solidny, dostarczanie oprogramowania staje się bardziej przewidywalne i niezawodne.

Skup się na szczegółach, które mają znaczenie: sprzęcie, protokołach i granicach bezpieczeństwa. Dobrze skonstruowany diagram wdrożenia zmniejsza niepewność i umożliwia całemu zespołowi zrozumienie architektury systemu. Kontynuuj doskonalenie swojego podejścia i upewnij się, że każdy prostokąt i linia ma jasne znaczenie w szerszym kontekście Twojej infrastruktury.