安全なシステムを設計するには、堅牢なコードを書くこと以上に、明確なアーキテクチャ的ビジョンが求められる。開発者とセキュリティエンジニアが協働する際、しばしば抽象的なセキュリティ要件を具体的なシステム構造に変換するのに苦労する。このような場面で、統合モデル言語(UML)のクラス図は不可欠となる。これらは、実装を開始する前に、エンティティ、関係性、振る舞いを可視化するための標準化された視覚的言語を提供する。セキュリティプロトコル設計にUMLクラス図を活用することで、チームは早期に潜在的な脆弱性を特定し、データ整合性を確保し、認証および暗号化メカニズムが論理的に整合していることを保証できる。

本ガイドは、セキュリティ制約を反映する詳細なクラスモデルを構築する方法を探求する。機密データの表現、アクセス制御の管理、実装の詳細を過剰に暴露せずに暗号化操作をモデル化する方法を検討する。目的は、設計文書としてだけでなく、セキュリティ監査の記録としても機能するブループリントを作成することである。

🧩 なぜセキュリティアーキテクチャにUMLを使うのか?

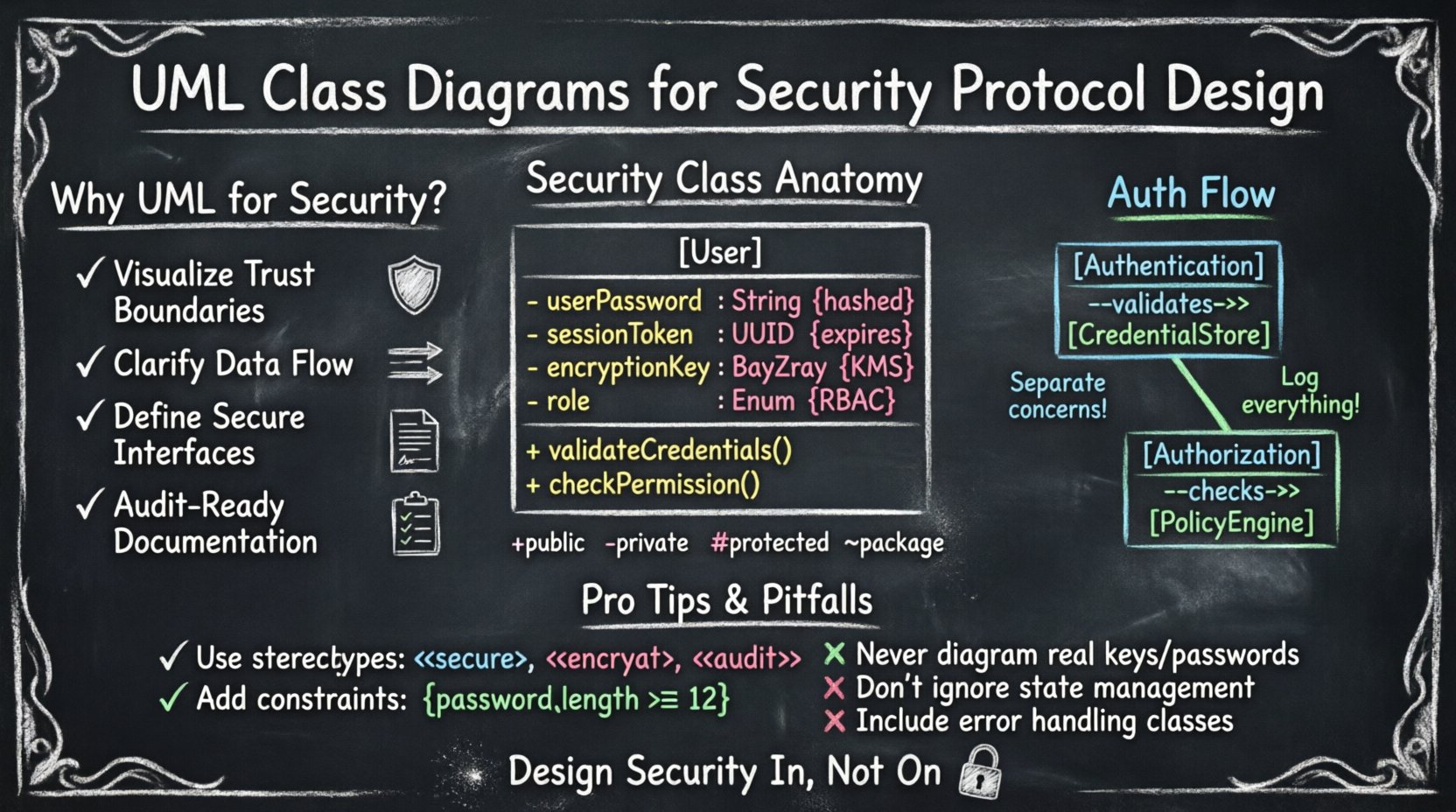

セキュリティはしばしば基礎的な要素ではなく、追加機能として扱われる。しかし、クラス構造にセキュリティを統合することで、保護機能がシステムそのものに内在するようになる。この文脈において、UML図はいくつかの明確な利点を提供する:

- 信頼境界の可視化:図は、信頼できる内部コンポーネントと信頼できない外部入力の違いを明確にする。この分離は、検証が行われるべき場所を定義する上で不可欠である。

- データフローの明確化:クラス関係は、情報がオブジェクト間でどのように移動するかを示す。このフローを追跡することで、機密データが暴露されるか、誤って扱われる可能性がある場所を特定できる。

- インターフェースの定義:セキュリティプロトコルはしばしば厳格なインターフェースに依存する。UMLはこれらの契約を明確に定義し、承認されたメソッドのみがアクセス可能であることを保証する。

- ドキュメント化:静的な図は、セキュリティ設計の永続的な記録として機能する。これは、コンプライアンス監査や将来の保守にとって不可欠である。

🔑 セキュリティクラスの核心的要素

セキュリティプロトコルをモデル化する際、標準的なクラスには、機密操作を処理するための特定の属性とメソッドが必要となる。典型的なセキュリティクラスは、ユーザー、セッション、または暗号鍵を表すことがある。各コンポーネントは曖昧さを避けるために正確に定義されなければならない。

属性とセキュリティ的意味

クラス図内の属性は、オブジェクトの状態を表す。セキュリティの文脈では、属性の型と可視性がリスクレベルを決定する。以下の表は、一般的な属性がセキュリティ概念にどのように対応するかを示している。

| 属性名 | UML型 | セキュリティ的影響 |

|---|---|---|

userPassword |

文字列 |

ハッシュ化しなければならない。平文で保存してはならない。 |

sessionToken |

UUID |

有効期限と安全な保存が必要。 |

encryptionKey |

バイト配列 |

キーマネジメントシステムによって保護されなければならない。 |

role |

列挙型 |

アクセスレベルおよび承認ルールを制御する。 |

lastLoginTime |

DateTime |

異常検出およびロックアウトポリシーに有用である。 |

データの型は名前と同じくらい重要であることに注意してください。ログイン試行用にDateTimeを保存することで、ブルートフォース保護に関する論理処理が可能になります。一方、キー用にByteArrayを保存することは、バイナリ処理の要件を意味する。

🔐 認証と承認のモデル化

認証は身元を検証するものであり、承認は身元が何ができるかを決定するものである。これらのプロセスは、関心の分離を維持するために別々のクラスとしてモデル化すべきである。この分離により、認証されたユーザーが誤って特権を向上させてしまうような論理エラーを防ぐことができる。

認証クラス

この認証クラスは通常、資格情報の検証を担当する。自ら資格情報を保存してはならないが、専用の資格情報ストアと連携するべきである。この設計により、機密データが隔離されることが保証される。

- メソッド:

validateCredentials(),issueToken(),revokeSession(). - 依存関係:

資格情報ストア,トークンマネージャ. - 制約:入力パラメータは、インジェクション攻撃を防ぐためにフォーマットと長さの検証が必要です。

承認クラス

この承認クラスはユーザーのロールに対してポリシーを評価します。これはしばしばアクセス制御リストまたはポリシー・エンジン.

- メソッド:

checkPermission(),grantRole(),auditAccess(). - 依存関係:

ユーザー,リソース,ポリシー規則. - 制約:意思決定はログに記録されるべきです。これにより否認防止がサポートされます。

🔒 暗号要素の取り扱い

暗号化は複雑です。鍵や初期化ベクトルを誤って管理すると、システム全体が危険にさらされる可能性があります。UMLクラス図を使用すると、暗号化素材のライフサイクルを可視化できます。暗号化オブジェクトとKeyStore.

キー管理クラス

A KeyManagerクラスは、キーの取得およびローテーションの中心となるポイントとして機能する。原始的なキー素材を公開してはならない。代わりに、キーを内部で使用して操作を実行するメソッドを公開するべきである。

- カプセル化: キーはプライベートな属性であるべきである。

- 可視性: 次のようなメソッドは

encryptData()はパブリックであるべきだが、getKeyMaterial()はプライベートであるか、存在しないべきである。 - ライフサイクル: 次のような属性を含める:

expirationDateキーのローテーションポリシーを強制するために。

初期化ベクトルとノンス

多くのプロトコルでは、各暗号化操作に対して一意の値が必要である。これらを属性としてモデル化することで、正しく生成されることを保証できる。

| クラス | 属性 | 制約 |

|---|---|---|

セッション |

ノンス |

各セッションごとに一意でなければならない。 |

トランザクション |

iv |

ランダムで予測不能でなければならない。 |

LogEntry |

タイムスタンプ |

サーバー時刻と同期されている必要があります。 |

これらの属性を明示的にリストすることで、開発者は必要なロジックを実装することを思い出させます。図からそれらを省略すると、コードにセキュリティ上の欠陥が生じることがよくあります。

🛡️ 可視性とカプセル化

UMLにおける可視性修飾子(public、private、protected)は、コードの整理だけのためのものではありません。セキュリティ制御であり、システム内の信頼の境界を定義します。

| 修飾子 | UML記号 | セキュリティ用途 |

|---|---|---|

| パブリック | + |

外部システムによって呼び出されなければならないインターフェースに使用します。注意して使用してください。 |

| プライベート | - |

キー、トークン、または内部状態などの機密データに使用します。 |

| プロテクト | # |

サブクラスのみがアクセス可能なデータに使用します。継承階層で有用です。 |

| パッケージ | ~ |

特定のモジュールまたは名前空間内で共有されるデータに使用します。 |

セキュリティプロトコルを設計する際は、すべての状態に対してデフォルトでプライベートな可視性を設定してください。機能は明確に定義されたメソッドを通じてのみ公開するようにします。この原則は情報隠蔽と呼ばれ、攻撃面を小さくします。

🔗 関係性と相互作用

クラスは孤立して存在しません。それらの関係性が、システム全体にわたるセキュリティポリシーの実行方法を定義します。これらの接続を理解することは、整合性を維持するために不可欠です。

コンポジション vs. 継承

コンポジションは強い所有関係を意味します。親オブジェクトが破棄されると、子オブジェクトも存在しなくなります。これはセキュリティの文脈において理想的です。

- コンポジション: ~が所有する場合に使用

セッションが所有するトークンセッションが終了すると、トークンは無効になります。 - 継承:共通のセキュリティ動作を定義する際に使用します。たとえば、

SecureConnectionは、NetworkConnectionを継承し、暗号化機能を追加します。

関連付けと依存関係

関連付けは、あるクラスが別のクラスを使用することを示します。依存関係は弱い関係であり、一時的な使用を示します。

- 依存関係: ある

LoggerはSecurityEventクラスに依存しています。ロガーが削除されても、イベントのロジックは依然として成立します。 - 関連付け: ある

UserはRoleとの関連付けを持ちます。この関係は持続し、アクセス権を定義します。

🏷️ ステレオタイプと制約

標準のUML要素は汎用的です。セキュリティに特化させるために、ステレオタイプと制約を使用します。これらの注釈は図を複雑にすることなく意味を追加します。

ステレオタイプの使用

ステレオタイプはギルメット記号(<< >>)で囲まれたキーワードです。クラスや属性を分類するために使用します。

<<secure>>:機密的な操作を処理するクラスを示します。<<encrypt>>:暗号化されたデータを含む属性を示します。<<audit>>: 合規性のためログに記録しなければならない属性を示します。<<不変>>: 作成後に変更できない値を示します。

制約の使用

制約は波かっこ({ })で記述されます。満たされなければならないルールを定義します。

- {

pre: password.length >= 12}: 最低限の複雑性を保証します。 - {

post: token.isValid == true}: 作成時にトークンが有効であることを保証します。 - {

constraint: session.timeout < 3600}: セッションの有効期間を制限します。

これらの制約は、デザイナーと開発者との間の契約の役割を果たします。コードレビュー時にチェックリストとして機能します。

⚠️ 一般的なモデル化の落とし穴

経験豊富なアーキテクトでさえ、セキュリティのモデル化においてミスを犯すことがあります。これらの落とし穴を認識することで、回避が可能になります。

- シークレットの漏洩: 図に実際のキー値やパスワードを記載してはいけません。代わりに「

KeyMaterial. - 抽象化しすぎ: あまりに一般的なクラスを作成してはいけません。たとえば「

Data」クラスはあまりに曖昧です。代わりに「UserData」または「TransactionData」を使用して、具体的なセキュリティ要件を定義してください。 - 状態の無視: セキュリティはしばしば状態に依存する。支払いを表すクラスは、二重払いまたはリプレイ攻撃を防ぐために、その状態(保留中、完了、失敗)を追跡しなければならない。

- エラー処理の欠如: ダイアグラムはしばしば正常系のパスを示す。エラー処理のためのクラスを含めるべきであり、例えば

SecurityExceptionまたはAccessDeniedなど、システムが障害にどう対応するかを示す。 - 静的解析の盲点: 静的メソッドが、機密データを含むインスタンス変数に誤ってアクセスしないようにする。グローバルな状態を保持する静的クラスには

<<singleton>>を付ける。

📋 プロトコル文書化のベストプラクティス

ダイアグラムは維持され、理解されていなければ有用ではない。セキュリティモデルを効果的に保つために、これらの実践を守る。

- バージョン管理: ダイアグラムをコードとして扱う。変更履歴を追跡するために、バージョン管理システムに保存する。

- 定期的なレビュー: セキュリティアーキテクトをコードレビューのサイクルに含める。実装がUMLモデルと一致しているかを確認するべきである。

- 明確な凡例: ステレオタイプと制約の凡例を定義する。異なるチームは記号を異なるように解釈する可能性がある。

- レイヤリング: システムが複雑な場合は、ダイアグラムをレイヤーに分ける。認証用の図、データ保存用の図、ネットワーク通信用の図をそれぞれ別々に作成する。

- 一貫性: 一貫した命名規則を使用する。ある図で

Userを使用するなら、別の図で同じ概念に対してAccountを使用してはならない。

🚀 今後のステップ

セキュリティを設計段階に組み込むことは、時間とリソースを節約する前向きな措置である。UMLクラス図は、これらの意思決定を明確にするために必要な構造を提供する。属性、メソッド、関係を慎重に定義することで、セキュアな開発を導くためのブループリントを作成できる。

ダイアグラムはコミュニケーションのためのツールであることを思い出そう。それは抽象的なセキュリティポリシーと具体的なコードの間のギャップを埋める。正確にモデル化すれば、曖昧さが減少する。曖昧さが減少すれば、リスクも減少する。このアプローチにより、セキュリティが後から考えるものではなく、システムアーキテクチャの内在的な特徴となることが保証される。

モデリングスキルをさらに磨き続けましょう。新しいセキュリティパターンが登場するたびにそれらを取り入れましょう。ドキュメントに公開する情報に対して常に注意を払いましょう。規律と細部への注意を心がけることで、UMLは安全なソフトウェア設計の実現に強力な味方になります。