Die Systemarchitektur beruht stark auf klaren Dokumentationen, um sicherzustellen, dass Softwarekomponenten mit der physischen Infrastruktur übereinstimmen. Ein UML-Bereitstellungsdiagramm dient als entscheidendes Artefakt in diesem Prozess und visualisiert die Hardware- und Softwareumgebungen, in denen Anwendungen laufen. Die Erstellung dieser Diagramme ist jedoch oft komplexer als nur Kästchen und Linien zu zeichnen. Viele Architekten geraten in Fallen, die die wahre Natur des Systems verschleiern und zu Bereitstellungsfehlern sowie Verwirrung während der Wartung führen.

Diese Anleitung untersucht die spezifischen Fehler, die bei der Erstellung von UML-Bereitstellungsdigrammen häufig auftreten. Indem Sie diese Fallen erkennen und korrigierende Strategien anwenden, können Sie Diagramme erstellen, die Ihre Infrastruktur genau widerspiegeln und eine reibungslosere Abwicklung ermöglichen.

🧩 Verständnis der zentralen Komponenten

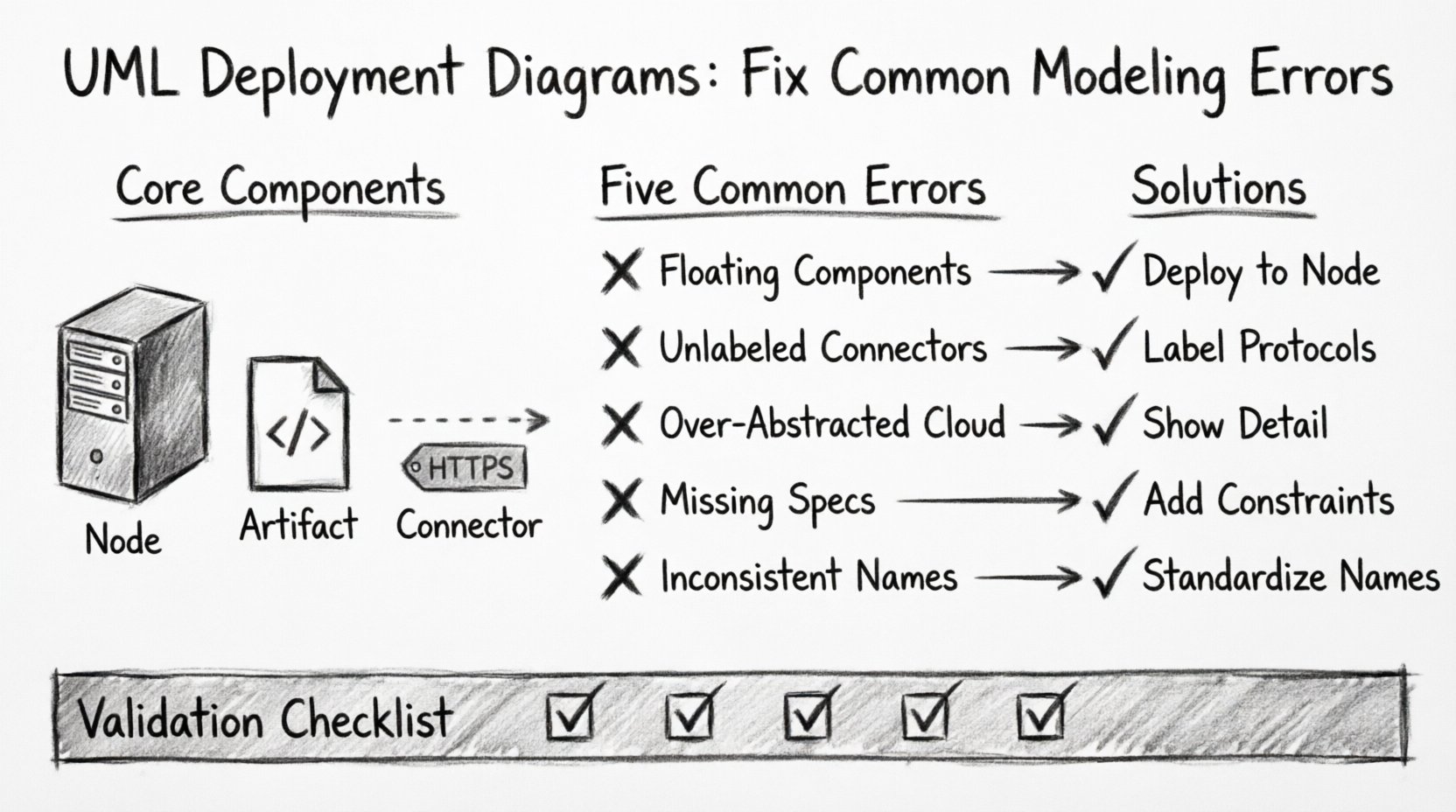

Bevor Fehler behoben werden, ist es unerlässlich, ein grundlegendes Verständnis der beteiligten Elemente zu erlangen. Ein Bereitstellungsdiagramm besteht aus drei Hauptkonstrukten:

- Knoten: Diese stellen physische oder virtuelle Rechenressourcen dar. Beispiele hierfür sind Server, Router, mobile Geräte und Cloud-Instanzen.

- Artikel: Diese sind physische Darstellungen von Softwarekomponenten. Beispiele hierfür sind ausführbare Dateien, Bibliotheken, Datenbankschemata und Konfigurationsdateien.

- Verbindungen: Diese definieren die Kommunikationspfade zwischen Knoten und Artikeln. Sie legen die Protokolle und Medien fest, die zur Datenübertragung verwendet werden.

❌ Fehler 1: Verwechseln von Knoten und Komponenten

Ein der verbreitetsten Probleme besteht darin, die Beziehung zwischen einem Knoten und einer Komponente falsch zu identifizieren. In vielen Modellen platzieren Architekten Komponenten direkt auf der Zeichenfläche, ohne sie einem bestimmten Knoten zuzuordnen. Dies erzeugt Unsicherheit darüber, wo die Software tatsächlich bereitgestellt ist.

Warum dies geschieht

- Es ist einfacher, Komponenten im Raum schweben zu lassen, als für jeden Server ein Kästchen zu zeichnen.

- Es besteht Unklarheit bezüglich der physischen gegenüber der logischen Bereitstellung.

- Der Unterschied zwischen dem Behälter (Knoten) und dem Inhalt (Komponente) wird übersehen.

Die Auswirkung

Wenn Komponenten nicht explizit auf Knoten bereitgestellt werden, können Betriebsteams die Hardwareanforderungen nicht feststellen. Dies führt zu Problemen bei der Bereitstellung, bei denen die falschen Ressourcen zugewiesen werden. Es erschwert zudem die Fehlersuche, da die Lage eines Ausfalls nicht definiert ist.

Die Lösung

- Ordnen Sie Artikel und Komponenten immer einer bestimmten Knoteninstanz zu.

- Verwenden Sie gestrichelte Linien, um Bereitstellungsbeziehungen anzuzeigen, die von der Komponente zum Knoten zeigen.

- Unterscheiden Sie zwischen der Softwaredefinition (Komponente) und der physischen Instanz (Artikel).

❌ Fehler 2: Ignorieren von Kommunikationsprotokollen

Verbindungen in einem Bereitstellungsdiagramm werden oft als generische Linien ohne Beschriftung gezeichnet. Obwohl dies das Diagramm übersichtlich hält, entfernt es kritische Informationen darüber, wie Systeme miteinander interagieren. Eine Linie zwischen einem Datenbankknoten und einem Anwendungsknoten impliziert eine Verbindung, gibt jedoch nicht an, welches Verfahren verwendet wird.

Häufige Fehler

- Das Hinterlassen von Verbindungsbeschriftungen leer.

- Das Nicht-Bezeichnen von Portnummern.

- Das Ignorieren von Sicherheitsprotokollen wie SSL oder SSH.

- Das Vernachlässigen des Unterschieds zwischen synchroner und asynchroner Kommunikation.

Warum Protokolle wichtig sind

Netzwerksicherheit und Leistung hängen stark von den verwendeten Protokollen ab. Eine Diagramm, das nicht angibt, ob die Kommunikation über HTTP, TCP/IP oder eine Nachrichtenwarteschlange erfolgt, kann zu Sicherheitslücken führen. Zum Beispiel kann die Annahme von unverschlüsseltem Datenverkehr, wo Verschlüsselung erforderlich ist, zu Datenlecks führen.

Die Lösung

- Beschriften Sie jeden Verbindungspunkt mit dem Protokollnamen.

- Fügen Sie Portnummern hinzu, wo angebracht (z. B. 443 für HTTPS).

- Verwenden Sie unterschiedliche Linienstile für verschiedene Arten von Datenverkehr (z. B. durchgezogen für Daten, gestrichelt für Verwaltung).

- Geben Sie an, ob die Verbindung verschlüsselt oder authentifiziert ist.

❌ Fehler 3: Übermäßige Abstraktion der Topologie

Manchmal versuchen Architekten, Diagramme zu sehr zu vereinfachen. Sie könnten einen gesamten Rechenzentrum als ein einzelnes Wolken-Symbol darstellen. Obwohl dies für hochrangige Zusammenfassungen geeignet ist, schlägt es bei der technischen Umsetzung fehl. Detaillierte Bereitstellungsdiagramme erfordern ein Maß an Detailliertheit, das hochgradige Abstraktionen fehlen.

Wenn Abstraktionen versagen

- Wenn Lastverteilungskonfigurationen definiert werden.

- Wenn Redundanz- und Failover-Mechanismen spezifiziert werden.

- Wenn die Netzwerksegmentierung geplant wird.

- Wenn die Ressourcenanforderungen für bestimmte Dienste berechnet werden.

Die Lösung

- Identifizieren Sie die Zielgruppe. Technische Teams benötigen Detailinformationen auf Knotenebene; Stakeholder könnten hochrangige Ansichten benötigen.

- Verwenden Sie verschachtelte Diagramme. Behalten Sie das Hauptdiagramm für den übergeordneten Fluss bei und erstellen Sie detaillierte Unterdigramme für komplexe Knoten.

- Zeigen Sie Firewalls, Gateways und Lastverteilungssysteme explizit als separate Knoten an.

- Dokumentieren Sie die Anzahl der Instanzen für kritische Dienste (z. B. 3 Web-Server-Knoten).

❌ Fehler 4: Vernachlässigung von Hardware- und Softwarebeschränkungen

Ein Bereitstellungsdiagramm sollte nicht nur die Verbindung zeigen; es sollte auch die Durchführbarkeit darstellen. Viele Modelle lassen die Beschränkungen weg, die bestimmen, ob ein System tatsächlich auf der vorgeschlagenen Hardware laufen kann. Dazu gehören CPU-, Speicher-, Speicherplatz- und Betriebssystemanforderungen.

Fehlende Beschränkungen

- Betriebssystemversionen (z. B. Linux Ubuntu 22.04 vs. Windows Server 2019).

- Erforderliche Laufzeitumgebungen (z. B. Java JDK 17, .NET Core).

- Ressourcenbegrenzungen (z. B. 8 vCPU, 32 GB RAM).

- Speicherkapazitätsanforderungen für Datenbanken.

Die Folge

Ohne diese Beschränkungen kann das Bereitstellungsskript fehlschlagen. Das Infrastrukturteam könnte einen generischen Server bereitstellen, der das erforderliche Betriebssystem oder Laufzeitbibliotheken fehlt. Dies führt zu Verzögerungen und Nacharbeit während der Bereitstellungsphase.

Die Lösung

- Fügen Sie Eigenschafts-Stereotypen zu Knoten hinzu, um Betriebssystem- und Hardware-Details zu definieren.

- Verknüpfen Sie Artefakte mit ihren spezifischen Versionsanforderungen.

- Dokumentieren Sie Umgebungsvariablen oder Konfigurationsdateien, die auf der Knotenebene benötigt werden.

- Fügen Sie Hinweise zu Abhängigkeitsversionen für alle Software-Artefakte hinzu.

❌ Fehler 5: Inkonsistente Namenskonventionen

Die Lesbarkeit leidet, wenn Namenskonventionen inkonsistent sind. Ein Knoten könnte „Web_Server_01“ genannt werden, während ein anderer „Frontend_Node_A“ heißt. Diese Inkonsistenz erschwert die Suche im Diagramm oder die Korrelation mit Konfigurationsverwaltungsdatenbanken.

Häufige Namensprobleme

- Mischen von Abkürzungen und vollständigen Wörtern.

- Inkonsistente Verwendung von Umgebungsnamen (z. B. Dev, DEV, Development).

- Einbeziehung unnötiger Details im Knotennamen (z. B. „Production-Web-Server-IP-192-168-1-10“).

- Fehlende Standardisierung von Präfixen oder Suffixen.

Die Lösung

- Legen Sie eine Namenskonvention für das Projekt fest.

- Verwenden Sie Präfixe für Umgebungen (z. B. „prod-“, „dev-“).

- Verwenden Sie Suffixe für Rollen (z. B. „-web“, „-db“, „-cache“).

- Vermeiden Sie dynamische Daten (wie IP-Adressen) im statischen Diagrammnamen.

- Stellen Sie sicher, dass alle Teammitglieder dasselbe Muster befolgen.

📊 Überprüfungsliste für Bereitstellungsdiagramme

Um sicherzustellen, dass Ihr Diagramm genau und nützlich ist, verwenden Sie die folgende Tabelle als Überprüfungsleitfaden, bevor Sie das Modell abschließen.

| Prüfpunkt | Richtige Vorgehensweise | Häufiger Fehler |

|---|---|---|

| Knotenidentifikation | Jeder Knoten steht für eine physische oder logische Verarbeitungseinheit. | Knoten werden mit Komponenten vermischt, ohne klare Grenzen. |

| Platzierung von Artefakten | Artefakte werden mithilfe gestrichelter Linien auf spezifische Knoten bereitgestellt. | Artefakte schweben frei ohne Bereitstellungsziele. |

| Konnektivität | Verbindungen haben beschriftete Protokolle und Ports. | Linien sind generisch und enthalten keine Verkehrsangaben. |

| Einschränkungen | Hardware- und Softwareanforderungen sind auf den Knoten dokumentiert. | Ressourcenanforderungen werden vollständig weggelassen. |

| Konsistenz | Die Benennung folgt einer strengen, projektweiten Konvention. | Die Benennung ist zufällig oder inkonsistent über das Diagramm hinweg. |

| Skalierbarkeit | Mehrere Instanzen werden für Lastverteilung gezeigt. | Einzelne Instanzen deuten auf keine Redundanz hin. |

🔄 Iterativer Verbesserungsprozess

Bereitstellungsdigramme sind selten beim ersten Versuch perfekt. Sie entwickeln sich weiter, je nachdem, wie sich die Architektur verändert. Ein iterativer Verbesserungsprozess hilft, die Genauigkeit im Laufe der Zeit aufrechtzuerhalten.

Schritt 1: Entwurf der logischen Topologie

Beginnen Sie damit, den übergeordneten Datenfluss zu definieren. Identifizieren Sie die Hauptzonen (z. B. DMZ, Intern, Extern). Plazieren Sie die primären Knoten in ihren jeweiligen Zonen.

Schritt 2: Hinzufügen physischer Details

Verfeinern Sie die Knoten, um spezifische Hardware- oder Cloud-Instanztypen einzuschließen. Fügen Sie Betriebssysteme und erforderliche Laufzeiten hinzu.

Schritt 3: Definition von Interaktionen

Zeichnen Sie die Verbindungen und beschriften Sie sie mit Protokollen. Stellen Sie sicher, dass alle Sicherheitsgrenzen beachtet werden (z. B. Firewalls zwischen Zonen).

Schritt 4: Überprüfung anhand der Realität

Vergleichen Sie das Diagramm mit der tatsächlichen Infrastruktur oder dem Bereitstellungsplan. Aktualisieren Sie alle Abweichungen. Dieser Schritt stellt sicher, dass das Diagramm weiterhin eine Quelle der Wahrheit bleibt.

🛡️ Sicherheitsaspekte bei der Modellierung

Sicherheit wird bei der Erstellung von Diagrammen oft als Nachgedanke behandelt, sollte aber in die Entwurfsphase integriert werden. Ein Bereitstellungsdiagramm ist ein primäres Werkzeug für Sicherheitsaudits und Penetrationstest-Bewertungen.

Wichtige Sicherheitsaspekte, die modelliert werden sollten

- Firewalls:Markieren Sie deutlich die Grenzen, an denen der Datenverkehr gefiltert wird.

- Verschlüsselung:Geben Sie an, wo Daten im Ruhezustand und im Übertragungszustand verschlüsselt sind.

- Authentifizierungs-Zonen:Zeigen Sie, wo Identitätsverwaltungssysteme lokalisiert sind.

- Netzwerksegmentierung:Trennen Sie kritische Datenbanken von öffentlich zugänglichen Webservern.

Best Practices

- Stellen Sie interne IP-Adressen nicht in öffentlichen Diagrammen offen.

- Verwenden Sie generische Namen für sensible Knoten (z. B. „Auth_Service“ anstelle von „Kerberos_Server“).

- Heben Sie die DMZ (Demilitarisierte Zone) deutlich hervor.

- Stellen Sie sicher, dass das Diagramm das Prinzip des geringsten Rechts widerspiegelt.

📝 Umgang mit dynamischen Umgebungen

Moderne Infrastrukturen stützen sich oft auf dynamische Skalierung, beispielsweise Auto-Scaling-Gruppen in Cloud-Umgebungen. Ein statisches Bereitstellungsdigramm kann diese Fluidität nicht leicht darstellen. Sie können jedoch die Skalierungsfähigkeit modellieren.

Modellierung der Skalierbarkeit

- Geben Sie die minimale und maximale Anzahl von Instanzen für einen Knoten an.

- Zeigen Sie den Lastverteiler, der den Datenverkehr über mehrere Knoten verteilt.

- Dokumentieren Sie die Auslöser für die Skalierung (z. B. Schwellenwerte für die CPU-Auslastung).

- Verwenden Sie Notizen, um die Logik der automatischen Skalierung zu erklären, die im statischen Bild nicht sichtbar ist.

🔍 Wartung und Versionskontrolle

Sobald ein Diagramm fertiggestellt ist, muss es gewartet werden. Veraltete Diagramme sind schlimmer als gar keine Diagramme, da sie das Team in die Irre führen. Behandeln Sie das Diagramm als lebendiges Dokument, das eine Versionskontrolle erfordert.

Wartungsstrategien

- Speichern Sie Diagramme in einer zentralen Repository zusammen mit dem Codebase.

- Aktualisieren Sie das Diagramm, sobald Infrastrukturänderungen bereitgestellt werden.

- Fügen Sie eine Versionsnummer und das Datum der letzten Aktualisierung in den Diagrammfuß hinzu.

- Weisen Sie die Verantwortung für die Wartung einem bestimmten Architekten oder Team zu.

🚀 Fortschritt mit Genauigkeit

Das Vermeiden häufiger Modellierungsfehler erfordert Disziplin und Fokus auf Präzision. Indem Sie die Beziehung zwischen Knoten und Artefakten streng definieren, Kommunikationspfade benennen und Beschränkungen dokumentieren, erstellen Sie eine Bauplan, der eine erfolgreiche Bereitstellung unterstützt. Diese Diagramme dienen als Brücke zwischen Design und Realität. Wenn diese Brücke stabil ist, wird die Bereitstellung von Software vorhersehbarer und zuverlässiger.

Konzentrieren Sie sich auf die Details, die zählen: die Hardware, die Protokolle und die Sicherheitsgrenzen. Ein gut konstruiertes Bereitstellungsdigramm reduziert Mehrdeutigkeit und befähigt das gesamte Team, die Systemarchitektur zu verstehen. Verfeinern Sie weiterhin Ihren Ansatz und stellen Sie sicher, dass jedes Feld und jede Linie in der größeren Kontext Ihrer Infrastruktur einen klaren Zweck erfüllt.