सिस्टम आर्किटेक्चर सॉफ्टवेयर कंपोनेंट्स के भौतिक इंफ्रास्ट्रक्चर के साथ मेल खाने की गारंटी देने के लिए स्पष्ट दस्तावेज़ीकरण पर बहुत निर्भर करता है। यूएमएल डिप्लॉयमेंट डायग्राम इस प्रक्रिया में एक महत्वपूर्ण तत्व के रूप में काम करता है, जो एप्लिकेशन के रहने वाले हार्डवेयर और सॉफ्टवेयर वातावरण को दर्शाता है। हालांकि, इन डायग्राम को बनाना आमतौर पर सिर्फ बॉक्स और लाइनें बनाने से अधिक जटिल होता है। बहुत से आर्किटेक्ट्स ऐसे फंदे में फंस जाते हैं जो सिस्टम की वास्तविक प्रकृति को छिपा देते हैं, जिससे डिप्लॉयमेंट विफलताएं और मेंटेनेंस के दौरान भ्रम होता है।

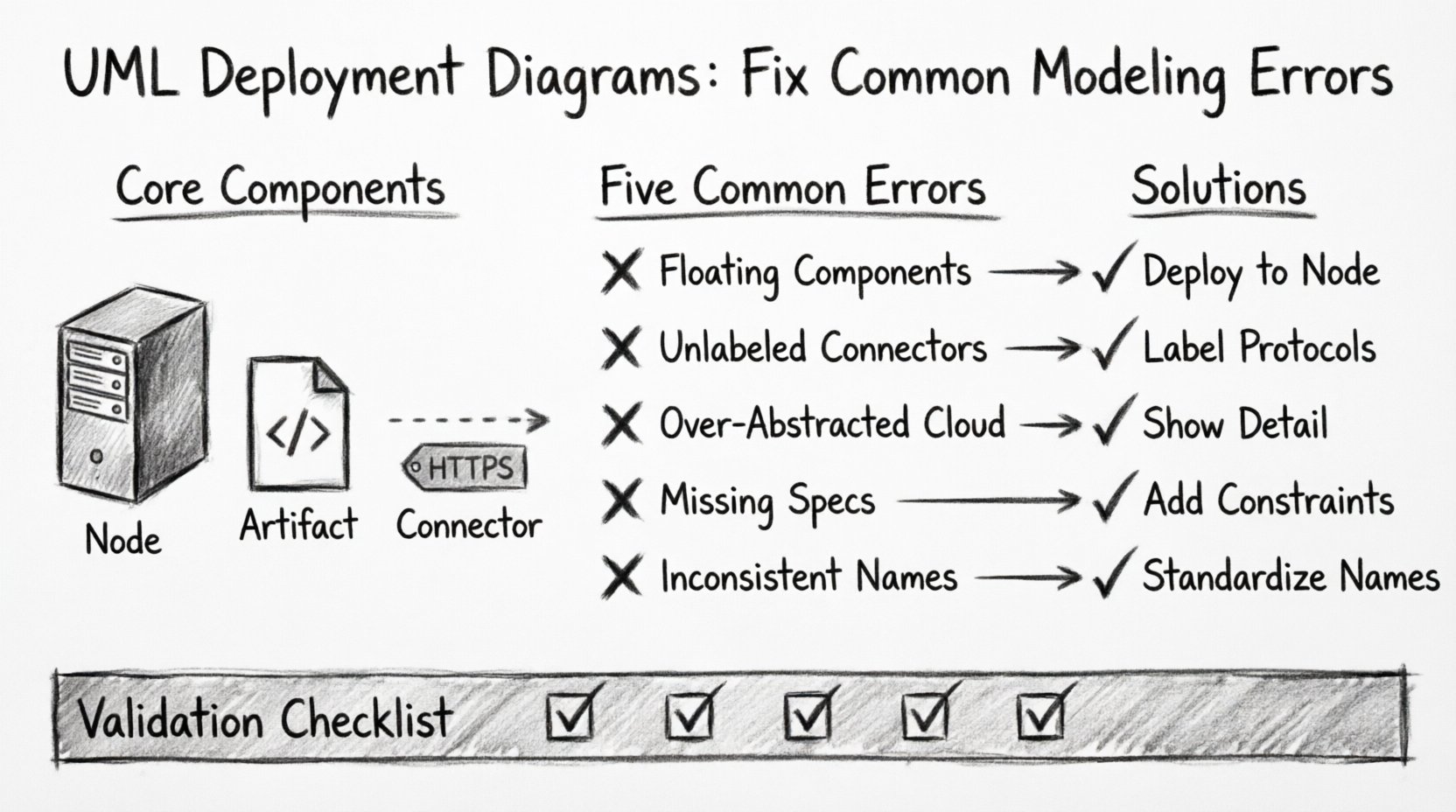

यह गाइड यूएमएल डिप्लॉयमेंट डायग्राम बनाते समय अक्सर आने वाली विशिष्ट त्रुटियों का अध्ययन करता है। इन त्रुटियों को पहचानने और सुधारात्मक रणनीतियों को लागू करने से आप ऐसे डायग्राम बना सकते हैं जो आपके इंफ्रास्ट्रक्चर को सही तरीके से दर्शाते हैं और सुचारु संचालन को सुविधा प्रदान करते हैं।

🧩 मूल घटकों को समझना

त्रुटियों को दूर करने से पहले, शामिल तत्वों के बेसलाइन समझ को स्थापित करना आवश्यक है। एक डिप्लॉयमेंट डायग्राम में तीन प्रमुख निर्माण होते हैं:

- नोड्स: ये भौतिक या आभासी गणना संसाधनों का प्रतिनिधित्व करते हैं। उदाहरण के लिए सर्वर, राउटर, मोबाइल उपकरण और क्लाउड इंस्टेंस हैं।

- कलाकृतियाँ: ये सॉफ्टवेयर कंपोनेंट्स के भौतिक प्रतिनिधित्व हैं। उदाहरण के लिए एक्जीक्यूटेबल फाइलें, लाइब्रेरीज़, डेटाबेस स्कीमा और कॉन्फ़िगरेशन फाइलें हैं।

- कनेक्टर्स: ये नोड्स और कलाकृतियों के बीच संचार मार्गों को परिभाषित करते हैं। इनमें डेटा स्थानांतरण के लिए उपयोग किए जाने वाले प्रोटोकॉल और मीडिया को निर्दिष्ट किया जाता है।

❌ त्रुटि 1: नोड्स और कंपोनेंट्स में भ्रम

सबसे व्यापक समस्याओं में से एक नोड और कंपोनेंट के बीच संबंध को गलत तरीके से पहचानना है। बहुत से मॉडल में, आर्किटेक्ट्स कंपोनेंट्स को सीधे कैनवास पर रखते हैं बिना उन्हें किसी विशिष्ट नोड से जोड़े। इससे यह अस्पष्टता उत्पन्न होती है कि सॉफ्टवेयर वास्तव में कहाँ स्थित है।

यह क्यों होता है

- हर सर्वर के लिए बॉक्स बनाने के बजाय अंतरिक्ष में तैरते हुए कंपोनेंट्स बनाना आसान होता है।

- भौतिक बनावट बनाम तार्किक डिप्लॉयमेंट के संबंध में स्पष्टता की कमी है।

- कंटेनर (नोड) और सामग्री (कंपोनेंट) के बीच अंतर को नजरअंदाज कर दिया जाता है।

प्रभाव

जब कंपोनेंट्स को नोड्स में स्पष्ट रूप से डिप्लॉय नहीं किया जाता है, तो ऑपरेशंस टीमें हार्डवेयर आवश्यकताओं को निर्धारित नहीं कर पाती हैं। इससे प्रोवीज़निंग के दौरान समस्याएं उत्पन्न होती हैं, जहां गलत संसाधन आवंटित किए जाते हैं। इसके अलावा त्रुटि के स्थान के अनिर्णय के कारण ट्रबलशूटिंग को जटिल बना देता है।

सुधार

- हमेशा कलाकृतियों और कंपोनेंट्स को एक विशिष्ट नोड इंस्टेंस से जोड़ें।

- डिप्लॉयमेंट संबंधों को दर्शाने के लिए डैश्ड लाइनों का उपयोग करें, जो कलाकृति से नोड की ओर इशारा करती हैं।

- सॉफ्टवेयर परिभाषा (कंपोनेंट) और भौतिक उदाहरण (कलाकृति) के बीच अंतर स्पष्ट करें।

❌ त्रुटि 2: संचार प्रोटोकॉल को नजरअंदाज करना

डिप्लॉयमेंट डायग्राम में कनेक्टर्स को अक्सर लेबल के बिना सामान्य रेखाओं के रूप में बनाया जाता है। यह डायग्राम को साफ रखता है, लेकिन यह सिस्टम के बीच बातचीत के बारे में महत्वपूर्ण जानकारी को हटा देता है। डेटाबेस नोड और एप्लिकेशन नोड के बीच एक रेखा कनेक्टिविटी का इशारा करती है, लेकिन इसमें तरीके को निर्दिष्ट नहीं करती है।

आम लापरवाहियाँ

- कनेक्टर लेबल को खाली छोड़ देना।

- पोर्ट संख्या निर्दिष्ट करने में विफलता।

- एसएसएल या एसएसएच जैसे सुरक्षा प्रोटोकॉल को नजरअंदाज करना।

- सिंक्रोनस और एसिंक्रोनस संचार के बीच अंतर करने का त्याग करना।

प्रोटोकॉल्स का महत्व क्यों है

नेटवर्क सुरक्षा और प्रदर्शन का बहुत अधिक निर्भरता प्रयोग किए गए प्रोटोकॉल्स पर होता है। एक आरेख जो नहीं बताता कि संचार HTTP, TCP/IP या मैसेज क्यू है, सुरक्षा की कमजोरी का कारण बन सकता है। उदाहरण के लिए, जब एन्क्रिप्शन की आवश्यकता होती है तो उसके बजाय अनएन्क्रिप्टेड ट्रैफिक के बारे में मान लेना डेटा लीक के कारण हो सकता है।

समाधान

- प्रत्येक कनेक्टर को प्रोटोकॉल के नाम से लेबल करें।

- जहां लागू हो, पोर्ट संख्या शामिल करें (उदाहरण के लिए HTTPS के लिए 443)।

- विभिन्न प्रकार के ट्रैफिक के लिए अलग-अलग लाइन शैलियों का उपयोग करें (उदाहरण के लिए, डेटा के लिए सॉलिड, प्रबंधन के लिए डॉटेड)।

- यह बताएं कि कनेक्शन एन्क्रिप्टेड है या प्रमाणित किया गया है।

❌ त्रुटि 3: टॉपोलॉजी को अत्यधिक सारांशित करना

कभी-कभी, वास्तुकार आरेखों को बहुत अधिक सरल बनाने की कोशिश करते हैं। वे पूरे डेटा सेंटर को एकल बादल आइकन के रूप में दर्शा सकते हैं। जब तक उच्च स्तर की एग्जीक्यूटिव सारांश के लिए यह काम करता है, लेकिन तकनीकी कार्यान्वयन के दौरान यह विफल हो जाता है। विस्तृत डेप्लॉयमेंट आरेखों को उच्च स्तर के सारांशों में कमी होने वाली विस्तृत विवरणता की आवश्यकता होती है।

जब सारांश विफल होता है

- जब लोड बैलेंसर कॉन्फ़िगरेशन को परिभाषित करते हैं।

- जब रिडंडेंसी और फेलओवर तंत्र को निर्दिष्ट करते हैं।

- जब नेटवर्क सेगमेंटेशन की योजना बनाते हैं।

- जब विशिष्ट सेवाओं के लिए संसाधन आवश्यकताओं की गणना करते हैं।

समाधान

- दर्शकों को पहचानें। तकनीकी टीमों को नोड-स्तरीय विवरण की आवश्यकता होती है; रुचि रखने वाले लोगों को उच्च स्तर के दृश्य की आवश्यकता हो सकती है।

- नेस्टेड आरेखों का उपयोग करें। मुख्य आरेख को उच्च स्तर के प्रवाह के लिए रखें, और जटिल नोड्स के लिए विस्तृत उप-आरेख बनाएं।

- फायरवॉल, गेटवे और लोड बैलेंसर को स्पष्ट रूप से अलग-अलग नोड्स के रूप में दिखाएं।

- महत्वपूर्ण सेवाओं के लिए उदाहरणों की संख्या का दस्तावेज़ीकरण करें (उदाहरण के लिए, 3 वेब सर्वर नोड्स)।

❌ त्रुटि 4: हार्डवेयर और सॉफ्टवेयर की सीमाओं के बारे में उपेक्षा करना

एक डेप्लॉयमेंट आरेख केवल कनेक्टिविटी दिखाने के लिए नहीं होना चाहिए; यह लागू करने योग्यता भी दिखानी चाहिए। बहुत से मॉडल उन सीमाओं को छोड़ देते हैं जो निर्धारित करती हैं कि क्या एक प्रणाली वास्तव में प्रस्तावित हार्डवेयर पर चल सकती है। इसमें CPU, मेमोरी, स्टोरेज और ऑपरेटिंग सिस्टम की आवश्यकताएं शामिल हैं।

अनुपस्थित सीमाएं

- ऑपरेटिंग सिस्टम संस्करण (उदाहरण के लिए, Linux Ubuntu 22.04 बनाम Windows Server 2019)।

- आवश्यक रनटाइम वातावरण (उदाहरण के लिए, Java JDK 17, .NET Core)।

- संसाधन सीमाएं (उदाहरण के लिए, 8 vCPU, 32GB RAM)।

- डेटाबेस के लिए स्टोरेज क्षमता की आवश्यकताएं।

परिणाम

इन सीमाओं के बिना, डेप्लॉयमेंट स्क्रिप्ट विफल हो सकती है। इंफ्रास्ट्रक्चर टीम एक सामान्य सर्वर की व्यवस्था कर सकती है जिसमें आवश्यक ऑपरेटिंग सिस्टम या रनटाइम लाइब्रेरी नहीं होती है। इससे डेप्लॉयमेंट चरण के दौरान देरी और पुनर्कार्य का परिणाम होता है।

समाधान

- OS और हार्डवेयर विशेषताओं को परिभाषित करने के लिए नोड्स पर प्रॉपर्टी स्टेरियोटाइप जोड़ें।

- कृपया कलाकृतियों को उनकी विशिष्ट संस्करण आवश्यकताओं से जोड़ें।

- नोड स्तर पर आवश्यक पर्यावरण चर या कॉन्फ़िगरेशन फ़ाइलों का विवरण दें।

- सभी सॉफ्टवेयर कलाकृतियों के निर्भरता संस्करणों पर नोट्स शामिल करें।

❌ त्रुटि 5: असंगत नामकरण प्रथाएँ

जब नामकरण प्रथाएँ असंगत होती हैं तो पठनीयता प्रभावित होती है। एक नोड का नाम “Web_Server_01” हो सकता है, जबकि दूसरे का “Frontend_Node_A” हो सकता है। ऐसी असंगतता आरेख को खोजने या इसे कॉन्फ़िगरेशन मैनेजमेंट डेटाबेस के साथ संबंधित करने में कठिनाई पैदा करती है।

आम नामकरण समस्याएँ

- संक्षिप्त रूपों और पूर्ण शब्दों का मिश्रण करना।

- पर्यावरण के नामों का असंगत उपयोग करना (जैसे, Dev, DEV, Development)।

- नोड के नाम में अनावश्यक विवरण शामिल करना (जैसे, “Production-Web-Server-IP-192-168-1-10”)।

- प्रीफिक्स या सफ़िक्स मानक की कमी।

समाधान

- परियोजना के लिए एक नामकरण मानक स्थापित करें।

- पर्यावरण के लिए प्रीफिक्स का उपयोग करें (जैसे, “prod-“, “dev-“)।

- भूमिकाओं के लिए सफ़िक्स का उपयोग करें (जैसे, “-web”, “-db”, “-cache”)।

- स्थिर आरेख के नाम में गतिशील डेटा (जैसे IP पते) से बचें।

- सुनिश्चित करें कि सभी टीम सदस्य एक ही पैटर्न का पालन करें।

📊 डेप्लॉयमेंट आरेखों के लिए सत्यापन चेकलिस्ट

अपने आरेख की सटीकता और उपयोगिता सुनिश्चित करने के लिए, मॉडल को अंतिम रूप देने से पहले निम्नलिखित तालिका का उपयोग सत्यापन मार्गदर्शिका के रूप में करें।

| जांच आइटम | सही दृष्टिकोण | आम गलती |

|---|---|---|

| नोड पहचान | प्रत्येक नोड एक भौतिक या तार्किक प्रसंस्करण इकाई का प्रतिनिधित्व करता है। | नोड्स को स्पष्ट सीमाओं के बिना घटकों के साथ मिलाया जाता है। |

| कलाकृति स्थापना | कलाकृतियों को निर्दिष्ट नोड्स पर डैश लाइनों के उपयोग से डेप्लॉय किया जाता है। | कलाकृतियाँ डेप्लॉयमेंट लक्ष्यों के बिना स्वतंत्र रूप से तैरती हैं। |

| कनेक्टिविटी | कनेक्टर्स में लेबल वाले प्रोटोकॉल और पोर्ट होते हैं। | रेखाएँ सामान्य हैं और कोई ट्रैफ़िक विवरण नहीं है। |

| सीमाएँ | हार्डवेयर और सॉफ्टवेयर की आवश्यकताएँ नोड्स पर दस्तावेज़ित की गई हैं। | संसाधन आवश्यकताएँ पूरी तरह से छोड़ दी गई हैं। |

| सांस्कृतिक समानता | नामकरण एक सख्त, प्रोजेक्ट-वाइड नियम का पालन करता है। | नामकरण यादृच्छिक है या आरेख में असंगत है। |

| स्केलेबिलिटी | लोड बैलेंसिंग के लिए कई प्रतियाँ दिखाई गई हैं। | एकल प्रतियाँ बिना आवर्धन के अर्थ हैं। |

🔄 पुनरावृत्तिक सुधार प्रक्रिया

डिप्लॉयमेंट आरेख पहली बार बहुत कम ही पूर्ण होते हैं। वे आर्किटेक्चर में बदलाव के साथ विकसित होते हैं। पुनरावृत्तिक सुधार प्रक्रिया समय के साथ सटीकता बनाए रखने में मदद करती है।

चरण 1: तार्किक टॉपोलॉजी तैयार करें

सबसे पहले डेटा के उच्च स्तर के प्रवाह को परिभाषित करें। प्रमुख क्षेत्रों (उदाहरण के लिए, DMZ, आंतरिक, बाहरी) की पहचान करें। प्राथमिक नोड्स को उनके संबंधित क्षेत्रों में रखें।

चरण 2: भौतिक विवरण जोड़ें

नोड्स को विशिष्ट हार्डवेयर या क्लाउड इंस्टेंस प्रकार शामिल करने के लिए सुधारें। ऑपरेटिंग सिस्टम और आवश्यक रनटाइम जोड़ें।

चरण 3: बातचीत को परिभाषित करें

कनेक्टर बनाएं और उन्हें प्रोटोकॉल के साथ लेबल करें। सुनिश्चित करें कि सभी सुरक्षा सीमाओं का सम्मान किया जाए (उदाहरण के लिए, क्षेत्रों के बीच फायरवॉल)।

चरण 4: वास्तविकता के विरुद्ध समीक्षा करें

आरेख की वास्तविक इंफ्रास्ट्रक्चर या डिप्लॉयमेंट योजना के साथ तुलना करें। किसी भी अंतर को अपडेट करें। इस चरण से यह सुनिश्चित होता है कि आरेख सच्चाई का स्रोत बना रहे।

🛡️ मॉडलिंग में सुरक्षा पर विचार

डायग्रामिंग में सुरक्षा अक्सर बाद में ध्यान में लाई जाती है, लेकिन इसे डिजाइन चरण में शामिल किया जाना चाहिए। डिप्लॉयमेंट आरेख सुरक्षा ऑडिट और पेनेट्रेशन टेस्टिंग समीक्षा के लिए प्राथमिक उपकरण है।

मॉडल करने के लिए मुख्य सुरक्षा तत्व

- फायरवॉल:स्पष्ट रूप से सीमाओं को चिह्नित करें जहां ट्रैफिक को फ़िल्टर किया जाता है।

- एन्क्रिप्शन:यह बताएं कि डेटा कहाँ आराम के दौरान और प्रवाह के दौरान एन्क्रिप्ट किया जाता है।

- प्रमाणीकरण क्षेत्र:यह दिखाएं कि पहचान प्रबंधन प्रणालियाँ कहाँ स्थित हैं।

- नेटवर्क सेगमेंटेशन:महत्वपूर्ण डेटाबेस को सार्वजनिक लाइन वाले वेब सर्वर से अलग करें।

शीर्ष व्यवहार

- सार्वजनिक आरेखों में आंतरिक IP पतों को उजागर न करें।

- संवेदनशील नोड्स के लिए सामान्य नामों का उपयोग करें (उदाहरण के लिए, “Auth_Service” के बजाय “Kerberos_Server”)।

- DMZ (असैनिक क्षेत्र) को स्पष्ट रूप से उजागर करें।

- यह सुनिश्चित करें कि आरेख सबसे कम अधिकार के सिद्धांत को दर्शाता हो।

📝 डायनामिक वातावरण का प्रबंधन

आधुनिक बुनियादी ढांचा अक्सर डायनामिक स्केलिंग पर निर्भर करता है, जैसे क्लाउड वातावरण में स्वचालित स्केलिंग समूह। एक स्थिर डिप्लॉयमेंट आरेख इस तरलता को आसानी से प्रदर्शित नहीं कर सकता है। हालांकि, आप स्केल करने की क्षमता को मॉडल कर सकते हैं।

स्केलेबिलिटी का मॉडलिंग

- एक नोड के लिए न्यूनतम और अधिकतम उदाहरणों की संख्या दर्शाएं।

- लोड बैलेंसर को बहुत सारे नोड्स के माध्यम से ट्रैफिक वितरित करते हुए दिखाएं।

- स्केलिंग के ट्रिगर्स का दस्तावेजीकरण करें (उदाहरण के लिए, CPU उपयोग के सीमा)।

- स्थिर दृश्य में दिखाई न देने वाले स्वचालित स्केलिंग तर्क को समझाने के लिए नोट्स का उपयोग करें।

🔍 रखरखाव और संस्करण नियंत्रण

एक आरेख पूरा होने के बाद, उसका रखरखाव करना आवश्यक है। अद्यतन नहीं किए गए आरेख बिना आरेख के भी बदतर हैं क्योंकि वे टीम को भ्रमित करते हैं। आरेख को एक जीवित दस्तावेज के रूप में मानें जिसका संस्करण नियंत्रण की आवश्यकता होती है।

रखरखाव रणनीतियाँ

- आरेखों को कोडबेस के साथ एक केंद्रीय भंडार में संग्रहीत करें।

- जब भी बुनियादी ढांचे में परिवर्तन डेप्लॉय किए जाते हैं, आरेख को अपडेट करें।

- आरेख के फुटर में संस्करण संख्या और अंतिम अपडेट तिथि शामिल करें।

- रखरखाव के लिए एक विशिष्ट वास्तुकार या टीम को मालिकाना हक दें।

🚀 सटीकता के साथ आगे बढ़ें

आम मॉडलिंग त्रुटियों से बचने के लिए अनुशासन और सटीकता पर ध्यान केंद्रित करना आवश्यक है। नोड्स और कलाकृतियों के बीच संबंध को सख्ती से परिभाषित करने, संचार मार्गों को लेबल करने और सीमाओं को दस्तावेजीकरण करने से आप एक नक्शा बनाते हैं जो सफल डिप्लॉयमेंट का समर्थन करता है। ये आरेख डिजाइन और वास्तविकता के बीच सेतु के रूप में कार्य करते हैं। जब यह सेतु मजबूत होता है, तो सॉफ्टवेयर के डिलीवरी की प्रक्रिया अधिक भविष्यवाणी योग्य और विश्वसनीय हो जाती है।

महत्वपूर्ण विवरणों पर ध्यान केंद्रित करें: हार्डवेयर, प्रोटोकॉल और सुरक्षा सीमाएं। एक अच्छी तरह से निर्मित डिप्लॉयमेंट आरेख अस्पष्टता को कम करता है और पूरी टीम को सिस्टम आर्किटेक्चर को समझने में सक्षम बनाता है। अपनी रणनीति को आगे बढ़ाते रहें, और सुनिश्चित करें कि प्रत्येक बॉक्स और रेखा अपने बुनियादी ढांचे के विस्तृत संदर्भ में स्पष्ट उद्देश्य को पूरा करे।