L’architecture système repose fortement sur une documentation claire afin de garantir que les composants logiciels s’alignent avec l’infrastructure physique. Un diagramme de déploiement UML constitue un élément essentiel dans ce processus, visualisant les environnements matériels et logiciels où résident les applications. Toutefois, la création de ces diagrammes est souvent plus complexe que la simple représentation de boîtes et de lignes. De nombreux architectes tombent dans des pièges qui masquent la véritable nature du système, entraînant des échecs de déploiement et une confusion lors de la maintenance.

Ce guide examine les erreurs spécifiques fréquemment rencontrées lors de la construction de diagrammes de déploiement UML. En identifiant ces pièges et en appliquant des stratégies correctives, vous pouvez produire des diagrammes qui reflètent fidèlement votre infrastructure et faciliter des opérations plus fluides.

🧩 Comprendre les composants fondamentaux

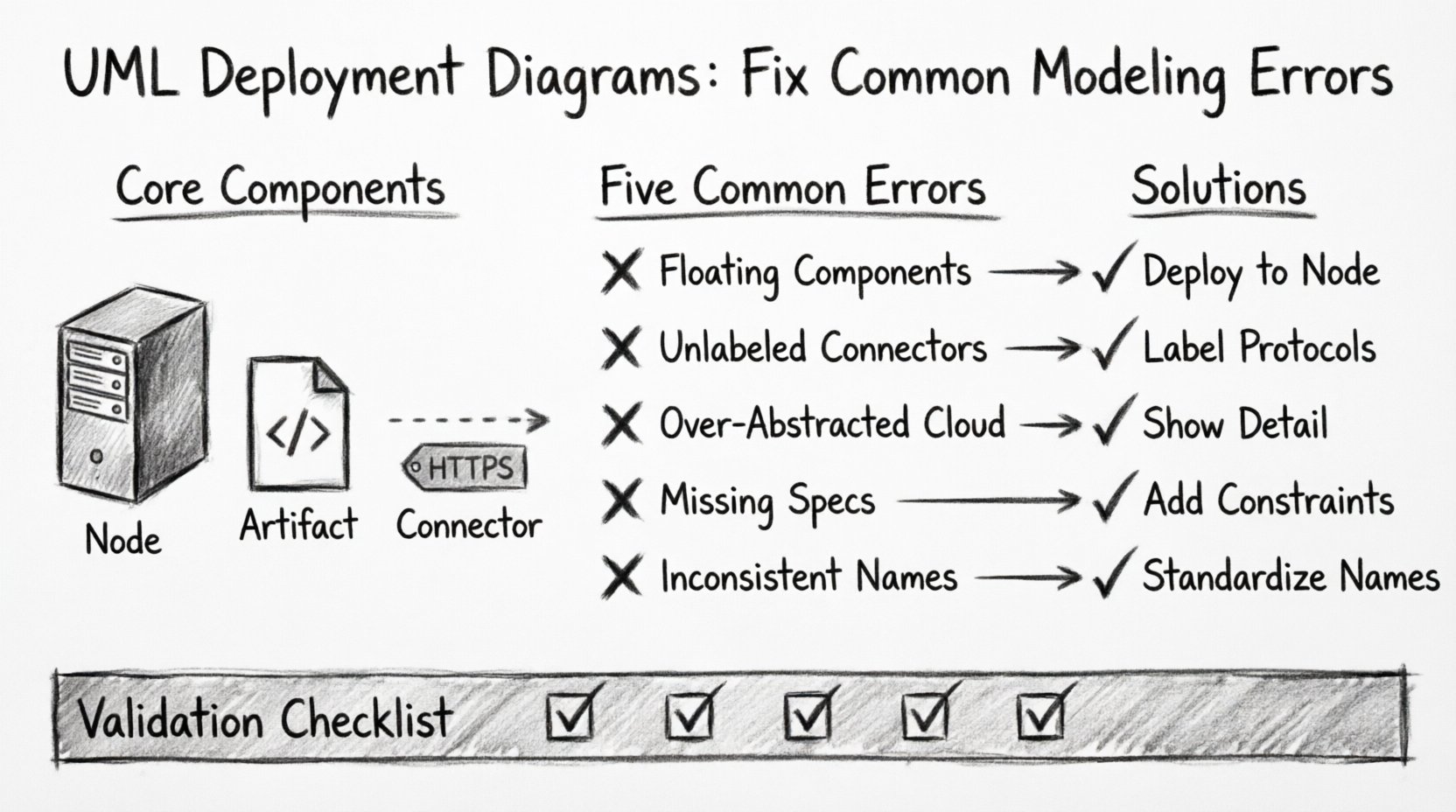

Avant de traiter les erreurs, il est essentiel d’établir une compréhension de base des éléments impliqués. Un diagramme de déploiement se compose de trois constructions principales :

- Nœuds : Ils représentent des ressources informatiques physiques ou virtuelles. Exemples : serveurs, routeurs, appareils mobiles et instances cloud.

- Artéfacts : Ce sont des représentations physiques de composants logiciels. Exemples : fichiers exécutables, bibliothèques, schémas de base de données et fichiers de configuration.

- Connecteurs : Ils définissent les voies de communication entre les nœuds et les artéfacts. Ils précisent les protocoles et les supports utilisés pour la transmission des données.

❌ Erreur 1 : Confusion entre nœuds et composants

L’une des erreurs les plus répandues consiste à mal identifier la relation entre un nœud et un composant. Dans de nombreux modèles, les architectes placent des composants directement sur la feuille sans les attribuer à un nœud spécifique. Cela crée une ambiguïté quant à l’emplacement réel du logiciel.

Pourquoi cela se produit-il

- Il est plus facile de dessiner des composants flottant dans l’espace que de dessiner une boîte pour chaque serveur.

- Il manque de clarté concernant le déploiement physique par rapport au déploiement logique.

- La distinction entre le conteneur (nœud) et le contenu (composant) est négligée.

L’impact

Lorsque les composants ne sont pas explicitement déployés sur des nœuds, les équipes opérationnelles ne peuvent pas déterminer les exigences matérielles. Cela entraîne des problèmes lors du provisionnement, où des ressources inappropriées sont attribuées. Cela complique également le dépannage, car l’emplacement d’une panne n’est pas défini.

La solution

- Associez toujours les artéfacts et les composants à une instance de nœud spécifique.

- Utilisez des lignes pointillées pour indiquer les relations de déploiement, en pointant depuis l’artéfact vers le nœud.

- Différenciez la définition logicielle (composant) de l’instance physique (artéfact).

❌ Erreur 2 : Ignorer les protocoles de communication

Les connecteurs dans un diagramme de déploiement sont souvent dessinés comme des lignes génériques sans étiquettes. Bien que cela garde le diagramme propre, cela supprime des informations critiques sur la manière dont les systèmes interagissent. Une ligne entre un nœud de base de données et un nœud d’application implique une connectivité, mais ne précise pas la méthode.

Oubli courants

- Laisser les étiquettes des connecteurs vides.

- Oublier de préciser les numéros de port.

- Ignorer les protocoles de sécurité tels que SSL ou SSH.

- Omettre de distinguer la communication synchrone de la communication asynchrone.

Pourquoi les protocoles comptent

La sécurité et les performances du réseau dépendent fortement des protocoles utilisés. Un schéma qui ne précise pas si la communication est HTTP, TCP/IP ou une file d’attente de messages peut entraîner des vulnérabilités de sécurité. Par exemple, supposer un trafic non chiffré là où le chiffrement est requis peut entraîner des fuites de données.

La solution

- Étiquetez chaque connecteur avec le nom du protocole.

- Incluez les numéros de port lorsque cela est pertinent (par exemple, 443 pour HTTPS).

- Utilisez des styles de lignes distincts pour les différents types de trafic (par exemple, plein pour les données, pointillé pour la gestion).

- Précisez si la connexion est chiffrée ou authentifiée.

❌ Erreur 3 : Trop d’abstraction de la topologie

Parfois, les architectes tentent de simplifier les schémas trop. Ils pourraient représenter un centre de données entier par une seule icône de nuage. Bien que cela fonctionne pour des synthèses exécutives de haut niveau, cela échoue lors de la mise en œuvre technique. Les schémas de déploiement détaillés exigent un niveau de granularité que les abstractions de haut niveau ne possèdent pas.

Quand l’abstraction échoue

- Lors de la définition des configurations du chargeur d’équilibre.

- Lors de la spécification des mécanismes de redondance et de basculement.

- Lors de la planification de la segmentation du réseau.

- Lors du calcul des exigences de ressources pour des services spécifiques.

La solution

- Identifiez votre public. Les équipes techniques ont besoin de détails au niveau des nœuds ; les parties prenantes peuvent avoir besoin de vues de haut niveau.

- Utilisez des schémas imbriqués. Gardez le schéma principal pour le flux de haut niveau, et créez des sous-schémas détaillés pour les nœuds complexes.

- Montrez explicitement les pare-feu, passerelles et chargeurs d’équilibre comme des nœuds distincts.

- Documentez le nombre d’instances pour les services critiques (par exemple, 3 nœuds de serveur Web).

❌ Erreur 4 : Omission des contraintes matérielles et logicielles

Un schéma de déploiement ne doit pas seulement montrer la connectivité ; il doit montrer la faisabilité. De nombreux modèles omettent les contraintes qui déterminent si un système peut réellement fonctionner sur le matériel proposé. Cela inclut les exigences en CPU, mémoire, stockage et système d’exploitation.

Contraintes manquantes

- Versions du système d’exploitation (par exemple, Linux Ubuntu 22.04 vs. Windows Server 2019).

- Environnements d’exécution requis (par exemple, Java JDK 17, .NET Core).

- Limites de ressources (par exemple, 8 vCPU, 32 Go de RAM).

- Exigences de capacité de stockage pour les bases de données.

La conséquence

Sans ces contraintes, le script de déploiement peut échouer. L’équipe d’infrastructure pourrait provisionner un serveur générique qui manque le système d’exploitation ou les bibliothèques d’exécution nécessaires. Cela entraîne des retards et des travaux supplémentaires pendant la phase de déploiement.

La solution

- Ajoutez des stéréotypes de propriété aux nœuds pour définir les spécifications du système d’exploitation et du matériel.

- Lier les artefacts à leurs exigences de version spécifiques.

- Documenter les variables d’environnement ou les fichiers de configuration nécessaires au niveau du nœud.

- Inclure des notes sur les versions des dépendances pour tous les artefacts logiciels.

❌ Erreur 5 : Conventions de nommage incohérentes

La lisibilité souffre lorsque les conventions de nommage sont incohérentes. Un nœud pourrait être nommé « Web_Server_01 », tandis qu’un autre est « Frontend_Node_A ». Cette incohérence rend difficile la recherche dans le diagramme ou sa corrélation avec les bases de données de gestion de configuration.

Problèmes courants de nommage

- Mélanger des abréviations et des mots complets.

- Utiliser les noms d’environnement de manière incohérente (par exemple, Dev, DEV, Development).

- Inclure des détails inutiles dans le nom du nœud (par exemple, « Production-Web-Server-IP-192-168-1-10 »).

- Absence de standard pour les préfixes ou suffixes.

La solution

- Établir une norme de nommage pour le projet.

- Utiliser des préfixes pour les environnements (par exemple, « prod- », « dev- »).

- Utiliser des suffixes pour les rôles (par exemple, « -web », « -db », « -cache »).

- Éviter les données dynamiques (comme les adresses IP) dans le nom du diagramme statique.

- S’assurer que tous les membres de l’équipe suivent le même schéma.

📊 Liste de contrôle de validation pour les diagrammes de déploiement

Pour garantir que votre diagramme est précis et utile, utilisez le tableau suivant comme guide de validation avant de finaliser le modèle.

| Élément à vérifier | Approche correcte | Erreur courante |

|---|---|---|

| Identification des nœuds | Chaque nœud représente une unité de traitement physique ou logique. | Les nœuds sont mélangés avec des composants sans limites claires. |

| Placement des artefacts | Les artefacts sont déployés sur des nœuds spécifiques à l’aide de lignes pointillées. | Les artefacts flottent librement sans cible de déploiement. |

| Connectivité | Les connecteurs portent des étiquettes indiquant les protocoles et les ports. | Les lignes sont génériques sans spécification de trafic. |

| Contraintes | Les exigences matérielles et logicielles sont documentées sur les nœuds. | Les exigences de ressources sont entièrement omises. |

| Consistance | La nomenclature suit une convention stricte et globale au projet. | La nomenclature est aléatoire ou incohérente à travers le diagramme. |

| Évolutivité | Plusieurs instances sont représentées pour l’équilibrage de charge. | Une seule instance implique l’absence de redondance. |

🔄 Processus itératif de raffinement

Les diagrammes de déploiement sont rarement parfaits du premier coup. Ils évoluent au fur et à mesure que l’architecture change. Un processus itératif de raffinement aide à maintenir leur précision au fil du temps.

Étape 1 : Ébauche de la topologie logique

Commencez par définir le flux de données au niveau élevé. Identifiez les zones principales (par exemple, DMZ, Interne, Externe). Placez les nœuds principaux dans leurs zones respectives.

Étape 2 : Ajout de détails physiques

Affinez les nœuds pour inclure des types spécifiques de matériel ou d’instances cloud. Ajoutez les systèmes d’exploitation et les environnements d’exécution requis.

Étape 3 : Définition des interactions

Tracez les connecteurs et étiquetez-les avec les protocoles. Assurez-vous que toutes les frontières de sécurité sont respectées (par exemple, pare-feu entre les zones).

Étape 4 : Vérification par rapport à la réalité

Comparez le diagramme avec l’infrastructure réelle ou le plan de déploiement. Mettez à jour toutes les incohérences. Cette étape garantit que le diagramme reste une source de vérité.

🛡️ Considérations de sécurité dans la modélisation

La sécurité est souvent une considération secondaire lors de la création de diagrammes, mais elle doit être intégrée dès la phase de conception. Un diagramme de déploiement est un outil principal pour les audits de sécurité et les revues de tests d’intrusion.

Éléments de sécurité clés à modéliser

- Pare-feux :Marquez clairement les frontières où le trafic est filtré.

- Chiffrement :Indiquez où les données sont chiffrées au repos et en transit.

- Zones d’authentification :Montrez où se trouvent les systèmes de gestion des identités.

- Segmentation du réseau :Séparez les bases de données critiques des serveurs web exposés au public.

Meilleures pratiques

- N’exposez pas les adresses IP internes dans les diagrammes publics.

- Utilisez des noms génériques pour les nœuds sensibles (par exemple, « Auth_Service » au lieu de « Kerberos_Server »).

- Mettez clairement en évidence la DMZ (Zone démilitarisée).

- Assurez-vous que le diagramme reflète le principe du moindre privilège.

📝 Gestion des environnements dynamiques

Les infrastructures modernes reposent souvent sur un dimensionnement dynamique, comme les groupes de mise à l’échelle automatique dans les environnements cloud. Un diagramme de déploiement statique ne peut pas facilement représenter cette fluidité. Toutefois, vous pouvez modéliser la capacité à évoluer.

Modélisation de la scalabilité

- Indiquez le nombre minimum et maximum d’instances pour un nœud.

- Montrez le chargeur répartissant le trafic sur plusieurs nœuds.

- Documentez les déclencheurs de mise à l’échelle (par exemple, seuils d’utilisation du CPU).

- Utilisez des notes pour expliquer la logique de mise à l’échelle automatique qui n’est pas visible dans la vue statique.

🔍 Maintenance et contrôle de version

Une fois un diagramme terminé, il doit être maintenu. Les diagrammes obsolètes sont pires que pas de diagrammes du tout, car ils induisent en erreur l’équipe. Traitez le diagramme comme un document vivant qui nécessite un contrôle de version.

Stratégies de maintenance

- Stockez les diagrammes dans un référentiel central aux côtés de la base de code.

- Mettez à jour le diagramme chaque fois qu’un changement d’infrastructure est déployé.

- Incluez un numéro de version et la date de dernière mise à jour dans le pied de page du diagramme.

- Attribuez la responsabilité de la maintenance à un architecte ou une équipe spécifique.

🚀 Avancer avec précision

Éviter les erreurs courantes de modélisation exige de la discipline et une attention portée à la précision. En définissant strictement les relations entre les nœuds et les artefacts, en étiquetant les chemins de communication et en documentant les contraintes, vous créez un plan directeur qui soutient un déploiement réussi. Ces diagrammes servent de pont entre la conception et la réalité. Lorsque ce pont est solide, la livraison du logiciel devient plus prévisible et fiable.

Concentrez-vous sur les détails qui comptent : le matériel, les protocoles et les frontières de sécurité. Un diagramme de déploiement bien construit réduit l’ambiguïté et permet à toute l’équipe de comprendre l’architecture du système. Continuez à affiner votre approche, et assurez-vous que chaque boîte et chaque ligne a une fonction claire dans le contexte plus large de votre infrastructure.