Die Erstellung einer einheitlichen Sicht auf hybride Infrastrukturen erfordert präzise architektonische Dokumentation. Wenn Systeme sich über öffentliche Cloud-Umgebungen und private Rechenzentren erstrecken, wird ein einziges Bereitstellungsdiagramm für die Stakeholder essenziell, um Datenfluss, Abhängigkeiten und physische Grenzen zu verstehen. Dieser Leitfaden beschreibt die Methodik zur Erstellung genauer Diagramme, die beide Umgebungen ohne Verwirrung darstellen. Durch Einhaltung standardisierter Modellierungsprinzipien stellen Sie Klarheit für Entwickler, Betriebsteams und Sicherheitsaudits sicher. 🛡️

Verständnis des hybriden Kontexts 🌐

Ein Bereitstellungsdiagramm visualisiert die physische oder virtuelle Hardware- und Softwarearchitektur eines Systems. Bei einem hybriden Modell bedeutet dies, Ressourcen darzustellen, die logisch unterschiedlich sind, aber funktional integriert sind. Die Herausforderung besteht darin, visuelle Konsistenz zu bewahren, während man zwischen dem verwalteten Charakter von Cloud-Diensten und der administrativen Kontrolle von On-Premise-Hardware unterscheidet. Ohne klare Unterscheidung kommuniziert das Diagramm Risiken, Latenz oder Eigentumsverhältnisse nicht korrekt.

Beim Modellieren dieser Umgebungen sollten Sie folgende Ziele im Auge behalten:

- Klarheit:Die Betrachter müssen sofort erkennen können, welche Komponenten in welcher Umgebung befinden.

- Genauigkeit:Die Topologie muss tatsächliche Netzwerkpfade und Verbindungsprotokolle widerspiegeln.

- Wartbarkeit:Das Diagramm sollte auch bei Änderungen der Infrastruktur im Laufe der Zeit gültig bleiben.

- Sicherheit:Grenzen wie Firewalls und Verschlüsselungszonen müssen explizit dargestellt werden.

Kernkomponenten des Diagramms 📊

Um eine robuste Darstellung zu erstellen, müssen Sie die Standardelemente definieren, die bei der UML-basierten Bereitstellungsmodellierung verwendet werden. Diese Elemente bilden das Vokabular Ihres Diagramms.

1. Knoten und Geräte

Knoten stellen die physischen oder virtuellen Ausführungs-Umgebungen dar. Bei einer hybriden Umgebung werden Knoten nach Standort und Verwaltungsart kategorisiert.

- Cloud-Knoten:Stellt eine virtuelle Maschine, einen Container oder eine serverlose Funktion dar, die von einem Drittanbieter bereitgestellt wird. Diese sind typischerweise kurzlebig oder dynamisch skalierbar.

- On-Premise-Knoten:Stellt physische Server, Mainframes oder lokale Virtualisierungs-Hosts dar, die von internen IT-Teams verwaltet werden. Diese haben oft feste Kapazitäten und Hardwareabhängigkeiten.

- Netzwerk-Knoten:Router, Switches und Lastverteilungseinheiten, die den Datenverkehr zwischen den beiden Umgebungen ermöglichen.

2. Artefakte

Artefakte stellen die physischen Softwarekomponenten dar, die auf den Knoten bereitgestellt sind. Beispiele hierfür sind ausführbare Dateien, Bibliotheken, Konfigurationsdateien oder Datenbankschemata. Stellen Sie sicher, dass Artefakte mit dem spezifischen Knoten verknüpft sind, auf dem sie sich befinden.

- Ausführbare Dateien:Binärdateien, die auf dem Betriebssystem ausgeführt werden.

- Datenbankdateien:Datenbanken, die auf Speichervolumen gespeichert sind.

- Konfiguration Skripts oder Dateien, die das Laufzeitverhalten definieren.

Visuelle Konventionen zur Unterscheidung 👁️

Konsistenz ist entscheidend für die Lesbarkeit. Da Sie sich nicht allein auf Farben für die Barrierefreiheit verlassen können, verwenden Sie Formen, Stereotypen und Rahmen, um Umgebungen zu unterscheiden.

Verwendung von Stereotypen

Wenden Sie spezifische Stereotypen auf Knotenformen an, um deren Herkunft anzugeben. Dies ist die formellste Art, Umgebungstypen innerhalb des Modellierungsstandards zu kennzeichnen.

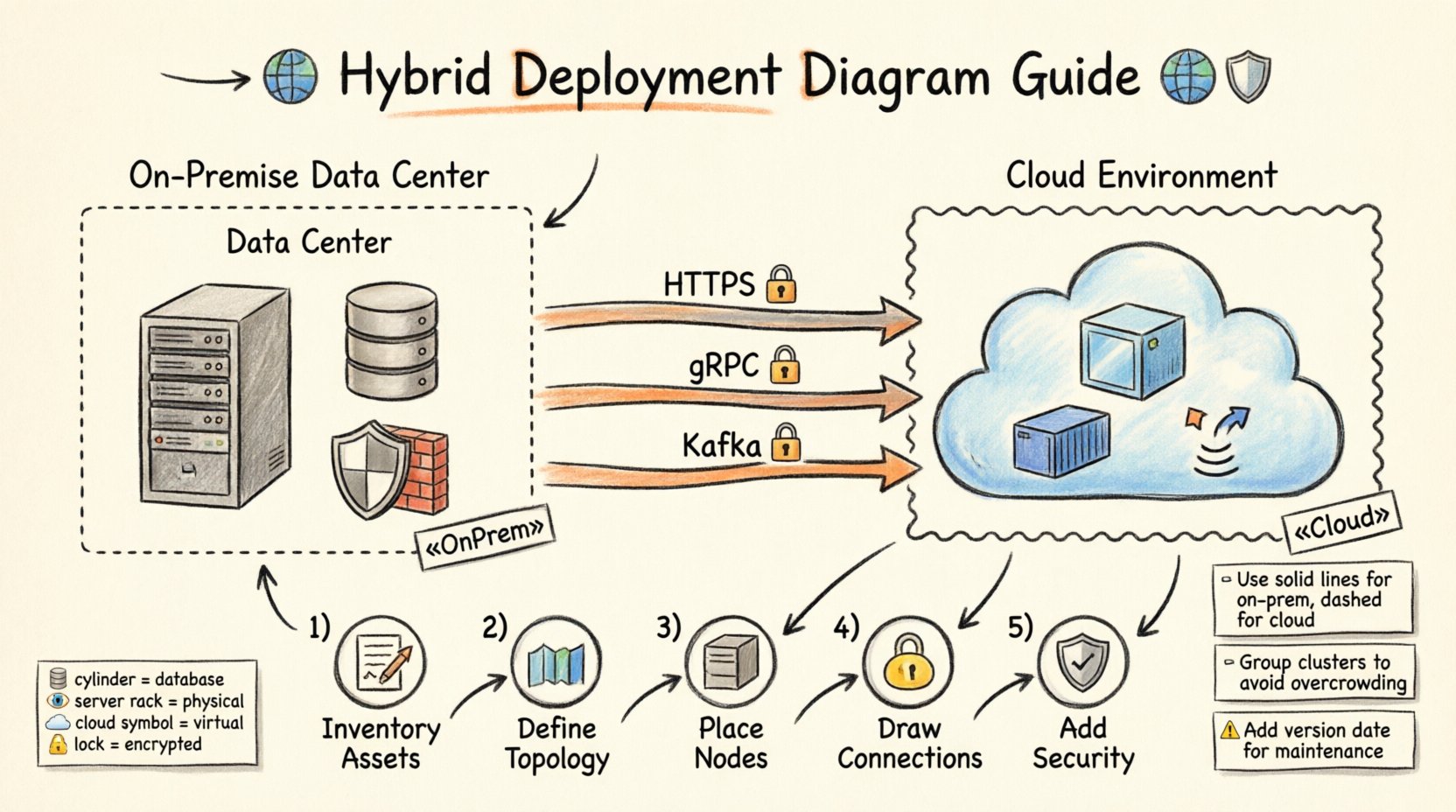

- Cloud-Stereotyp: Verwenden Sie eine Bezeichnung wie

«Cloud»oder«Public»auf dem Kasten, der den Cloud-Knoten darstellt. - On-Premise-Stereotyp: Verwenden Sie eine Bezeichnung wie

«Server»oder«OnPrem»auf dem Kasten, der die lokale Infrastruktur darstellt. - Grenzboxen: Gruppieren Sie Cloud-Knoten innerhalb einer größeren Grenzbox mit der Beschriftung „Cloud-Umgebung“ und On-Premise-Knoten innerhalb von „Rechenzentrum“.

Farb- und Formrichtlinien

Vermeiden Sie spezifische Werkzeuge, aber befolgen Sie allgemeine Gestaltungsprinzipien für die visuelle Hierarchie.

- Form: Verwenden Sie einen Zylinder für Datenbanken unabhängig von der Lage, platzieren Sie jedoch die Grenzbox um den Zylinder, um die Umgebung anzuzeigen.

- Rahmenstil: Verwenden Sie durchgezogene Linien für On-Premise-Verbindungen und gestrichelte Linien für Cloud-Verbindungen, um eine logische Netzwerk-Trennung zu implizieren.

- Symbole: Integrieren Sie Symbole wie einen Serverstapel für lokale Hardware und ein Wolken-Symbol für entfernte Dienste.

Modellierung von Verbindungen und Protokollen 📡

Die Linien, die Knoten verbinden, stellen Kommunikationspfade dar. In einem hybriden Modell überschreiten diese Pfade Sicherheitsgrenzen und Netzsegmente. Sie müssen das Protokoll und den Sicherheitskontext dieser Verbindungen dokumentieren.

Netzwerkprotokolle

Beschriften Sie Ihre Assoziationslinien mit dem verwendeten Kommunikationsprotokoll. Dies hilft Entwicklern, Latenzanforderungen und Kompatibilität zu verstehen.

- HTTP/HTTPS: Standard-Webverkehr. Geben Sie an, ob SSL/TLS erzwungen wird.

- gRPC/REST:Interne Kommunikation zwischen Microservices.

- Datenbankprotokolle:SQL, NoSQL oder spezifische Verbindungszeichenfolgen.

- Nachrichtenwarteschlangen:AMQP, Kafka oder proprietäre Nachrichtensysteme.

Bandbreite und Latenz

Nicht alle Verbindungen sind gleich. Eine Verbindung von einem lokalen Server zu einem lokalen Switch unterscheidet sich von einer Verbindung zu einer öffentlichen Cloud-Region. Berücksichtigen Sie, das Diagramm mit qualitativen Hinweisen zur Leistung zu versehen.

- Hohe Latenz:Markieren Sie Verbindungen, die das Internet überqueren, mit einer Notiz, die auf mögliche Verzögerungen hinweist.

- Hohe Bandbreite:Markieren Sie dedizierte Leitungen (wie Direct Connect oder Äquivalente von ExpressRoute) mit Indikatoren für höhere Durchsatzraten.

- Redundanz:Zeigen Sie mehrere Pfade für kritische Dienste an, um Failover-Fähigkeiten zu verdeutlichen.

Sicherheitsgrenzen und -zonen 🔒

Sicherheit ist bei der Modellierung hybrider Systeme von höchster Bedeutung. Ein Bereitstellungsdigramm sollte die Perimeter nicht verbergen. Zeichnen Sie die Grenzen explizit ein, die sensible Daten schützen.

Firewalls und Gateways

Platzieren Sie Firewall-Knoten am Rand der Netzwerkknoten. Zeigen Sie an, wo der Datenverkehr überprüft wird, bevor er in den internen Cloud- oder On-Premise-Bereich eingeht.

- Perimeter-Firewall:Schützt das On-Premise-Rechenzentrum vor externen Bedrohungen.

- Cloud-Gateway:Schützt die Cloud-Umgebung vor öffentlichem Internetverkehr.

- DMZ:Eine demilitarisierte Zone, in der öffentlich zugängliche Dienste untergebracht sind und von internen Datenbanken getrennt sind.

Verschlüsselung und Compliance

Geben Sie an, wo Daten verschlüsselt werden. Dies ist entscheidend für Compliance-Audits.

- In-Transit: Markieren Sie Linien mit einem Schlosssymbol, um die Verschlüsselung während der Übertragung anzuzeigen.

- Im Ruhezustand: Markieren Sie Speicher-Knoten mit einem Schlosssymbol, um die Verschlüsselung auf der Festplatte anzuzeigen.

- Compliance-Zonen: Verwenden Sie gestrichelte Linien, um Knoten zu gruppieren, die bestimmten Vorschriften unterliegen müssen (z. B. DSGVO, HIPAA).

Schritt-für-Schritt-Modellierungsprozess 📝

Befolgen Sie diesen strukturierten Ansatz, um Ihr Diagramm zu erstellen, ohne kritische Details zu übersehen.

Schritt 1: Inventar von Assets

Listen Sie vor dem Zeichnen alle Komponenten auf. Erstellen Sie eine Tabellenkalkulation oder eine Textliste aller beteiligten Server, Datenbanken und Dienste. Trennen Sie sie nach Umgebung.

- Listen Sie alle On-Premise-Server und ihre Rollen auf.

- Listen Sie alle Cloud-Instanzen und ihre Diensttypen (z. B. Rechenleistung, Speicher) auf.

- Identifizieren Sie alle Integrationen mit Drittanbietern.

Schritt 2: Topologie definieren

Zeichnen Sie die grobe Netzwerkanordnung. Entscheiden Sie, wo die Grenzen liegen. Plazieren Sie die On-Premise-Box auf der linken Seite und die Cloud-Box auf der rechten Seite, oder verwenden Sie eine vertikale Aufteilung je nach Komplexität.

- Zeichnen Sie die primäre Netzwerkgrenze.

- Zeichnen Sie die sekundäre Netzwerkgrenze für die Cloud.

- Markieren Sie den Verbindungs-Punkt zwischen ihnen (z. B. VPN, Peering).

Schritt 3: Knoten und Artefakte platzieren

Ziehen Sie Ihre Inventar-Elemente in die entsprechenden Grenzen. Stellen Sie sicher, dass Artefakte innerhalb der Knoten enthalten sind, zu denen sie bereitgestellt werden.

- Platzieren Sie Anwendungsbinärdateien auf den Rechenknoten.

- Platzieren Sie Datendateien auf den Speicherknoten.

- Platzieren Sie Konfigurationsdateien auf den Verwaltungsknoten.

Schritt 4: Verbindungen zeichnen

Zeichnen Sie Linien zwischen Knoten basierend auf dem Datenfluss. Fügen Sie Beschriftungen für Protokolle hinzu.

- Zeichnen Sie Linien für API-Aufrufe.

- Zeichnen Sie Linien für Datenbank-Replikationen.

- Zeichnen Sie Linien für Authentifizierungsabläufe.

Schritt 5: Sicherheitsanmerkungen hinzufügen

Überprüfen Sie das Diagramm auf Sicherheitslücken. Fügen Sie Beschriftungen für Verschlüsselung und Firewalls hinzu.

- Markieren Sie alle Internet-facing-Ports.

- Markieren Sie alle internen Ports nur.

- Stellen Sie sicher, dass sensible Datenpfade gesichert sind.

Häufige Fehler, die Sie vermeiden sollten ⚠️

Selbst erfahrene Architekten machen Fehler beim Modellieren hybrider Systeme. Seien Sie sich dieser häufigen Fehler bewusst.

1. Überfüllung des Diagramms

Versuchen Sie nicht, jeden einzelnen Server darzustellen. Gruppieren Sie ähnliche Server in Cluster oder logische Knoten. Ein Diagramm mit 50 einzelnen Feldern ist unlesbar.

- Gruppierung: Verwenden Sie einen einzelnen Knoten mit der Bezeichnung „Webserver-Cluster“ anstelle von fünf einzelnen Knoten.

- Abstraktion: Verbergen Sie interne Details eines Dienstes, es sei denn, sie sind im Kontext der Bereitstellung relevant.

2. Ignorieren der Daten-Synchronisation

Bei hybriden Modellen muss Daten oft zwischen Umgebungen bewegt werden. Wenn Sie die Replikation nicht darstellen, ist das Diagramm unvollständig.

- Zeigen Sie bidirektionale Pfeile für die Daten-Synchronisation an.

- Beschriften Sie die Häufigkeit der Synchronisation (z. B. „Echtzeit“, „Stündliche Batch-Verarbeitung“).

3. Vermischung logischer und physischer Ansichten

Ein Bereitstellungsdiagramm sollte physisch oder virtuell sein. Mischen Sie keine logischen Komponentendiagramme mit Bereitstellungsknoten. Behalten Sie den Fokus auf Hardware und Softwareinstallation bei.

- Zeigen Sie keine Klassendiagramme innerhalb von Bereitstellungsknoten an.

- Zeigen Sie keine Benutzerrollen an, es sei denn, sie werden durch eindeutige Hardware-Terminals dargestellt.

4. Veraltete Informationen

Die Cloud-Infrastruktur ändert sich schnell. Ein Diagramm aus sechs Monaten zurückliegender Zeit könnte veraltet sein.

- Versionsverwaltung: Fügen Sie eine Versionsnummer oder ein Datum zum Diagrammtitel hinzu.

- Überprüfungszyklus: Planen Sie regelmäßige Überprüfungen der Architekturdokumentation.

Vergleich von Modellierungsansätzen 📋

Verschiedene Teams bevorzugen möglicherweise unterschiedliche Detailgrade. Die folgende Tabelle fasst gängige Ansätze zusammen.

| Ansatz | Detailgrad | Empfohlen für | Einschränkung |

|---|---|---|---|

| Hoch-Level-Übersicht | Niedrig | Exekutivzusammenfassungen | Fehlt an technischen Details |

| Standard-Bereitstellung | Mittel | Entwicklungsteams | Kann Sicherheitsfeinheiten übersehen |

| Detaillierte Infrastruktur | Hoch | Betrieb & Sicherheit | Schwer langfristig zu pflegen |

| Logisches Hybrid | Gemischt | Architekturplanung | Spiegelt physische Grenzen nicht wider |

Pflege des Diagramms 🔄

Ein Bereitstellungsdiagramm ist ein lebendiges Dokument. Es erfordert Pflege, um nützlich zu bleiben. Behandle es wie Code.

Automatisierte Aktualisierungen

Sofern möglich, generiere Diagramme aus Infrastruktur-Code. Dadurch wird sichergestellt, dass die visuelle Darstellung dem tatsächlichen Zustand entspricht.

- Infrastruktur als Code: Verwende Skripte, um Ressourcendefinitionen zu parsen.

- Überwachungsdaten: Integriere mit Überwachungstools, um aktive Knoten anzuzeigen.

Dokumentationsstandards

Stelle einen Standard für Benennung und Beschriftung auf. Konsistenz verringert die kognitive Belastung für jeden, der das Diagramm liest.

- Benennungskonvention: Verwende

umgebung-rollen-id(z. B.prod-web-01). - Legende: Stellen Sie immer eine Legende bereit, die Symbole und Farben erklärt.

- Metadaten: Fügen Sie das Datum der letzten Aktualisierung und den Autor hinzu.

Schlussfolgerung zum hybriden Modellieren 🏁

Das Modellieren von Cloud- und On-Premise-Systemen in einem einzigen Bereitstellungsdiagramm ist eine notwendige Fähigkeit für moderne Architektur. Es schließt die Lücke zwischen physischer Hardware und virtuellen Diensten. Durch die Einhaltung standardisierter Konventionen, die Verwendung klarer Stereotypen und die Aufrechterhaltung strenger Sicherheitsgrenzen erstellen Sie ein Dokument, das sowohl technische als auch geschäftliche Anforderungen erfüllt. Dieser Ansatz stellt sicher, dass sowohl der CTO als auch der Junior-Entwickler das Systemumfeld verstehen. Denken Sie daran, das Diagramm aktuell zu halten und auf die physische Realität Ihrer Infrastruktur zu fokussieren. 🚀