Tworzenie spójnego obrazu infrastruktury hybrydowej wymaga dokładnej dokumentacji architektonicznej. Gdy systemy rozciągają się na publiczne środowiska chmurowe i prywatne centra danych, pojedynczy diagram wdrożenia staje się istotny dla stakeholderów, aby zrozumieć przepływ danych, zależności i granice fizyczne. Ten przewodnik przedstawia metodologię tworzenia dokładnych diagramów, które reprezentują oba środowiska bez zamieszania. Przestrzegając standardowych konwencji modelowania, zapewnisz jasność dla programistów, zespołów operacyjnych i audytorów bezpieczeństwa. 🛡️

Zrozumienie kontekstu hybrydowego 🌐

Diagram wdrożenia wizualizuje architekturę sprzętową i programową fizyczną lub wirtualną systemu. W modelu hybrydowym oznacza to przedstawienie zasobów, które są logicznie odseparowane, ale funkcjonalnie zintegrowane. Wyzwanie polega na utrzymaniu spójności wizualnej przy jednoczesnym rozróżnieniu między zarządzanym charakterem usług chmurowych a kontrolą administracyjną sprzętu lokalnego. Bez jasnego rozróżnienia diagram nie przekazuje ryzyka, opóźnień ani własności.

Podczas modelowania tych środowisk pamiętaj o następujących celach:

- Przejrzystość:Odbiorcy muszą natychmiast rozpoznać, które komponenty znajdują się w którym środowisku.

- Dokładność:Topologia musi odzwierciedlać rzeczywiste ścieżki sieciowe i protokoły łączenia.

- Utrzymywalność:Diagram powinien pozostawać aktualny mimo zmian infrastruktury w czasie.

- Bezpieczeństwo:Granice takie jak zapory ogniowe i strefy szyfrowania muszą być jasno pokazane.

Kluczowe elementy diagramu 📊

Aby stworzyć solidną reprezentację, musisz zdefiniować standardowe elementy używane w modelowaniu wdrożenia opartym na UML. Te elementy tworzą słownictwo Twojego diagramu.

1. Węzły i urządzenia

Węzły reprezentują środowiska wykonawcze fizyczne lub wirtualne. W konfiguracji hybrydowej węzły są kategoryzowane według lokalizacji i typu zarządzania.

- Węzeł chmurowy:Reprezentuje maszynę wirtualną, kontener lub funkcję bezserwerową hostowaną przez dostawcę zewnętrzny. Są one zazwyczaj tymczasowe lub skalowane dynamicznie.

- Węzeł lokalny:Reprezentuje serwery fizyczne, mainframe’y lub lokalne hosty wirtualizacji zarządzane przez wewnętrzne zespoły IT. Często mają stałą pojemność i zależności sprzętowe.

- Węzeł sieciowy:Router, przełączniki i balansery obciążenia, które umożliwiają ruch między oboma środowiskami.

2. Artefakty

Artefakty reprezentują fizyczne składniki oprogramowania wdrażane na węzłach. Przykłady to pliki wykonywalne, biblioteki, pliki konfiguracyjne lub schematy baz danych. Upewnij się, że artefakty są powiązane z konkretnym węzłem, na którym się znajdują.

- Pliki wykonywalne:Pliki binarne działające w systemie operacyjnym.

- Pliki baz danych:Magazyny danych znajdujące się na woluminach przechowywania.

- Konfiguracja Skrypty lub pliki definiujące zachowanie w czasie działania.

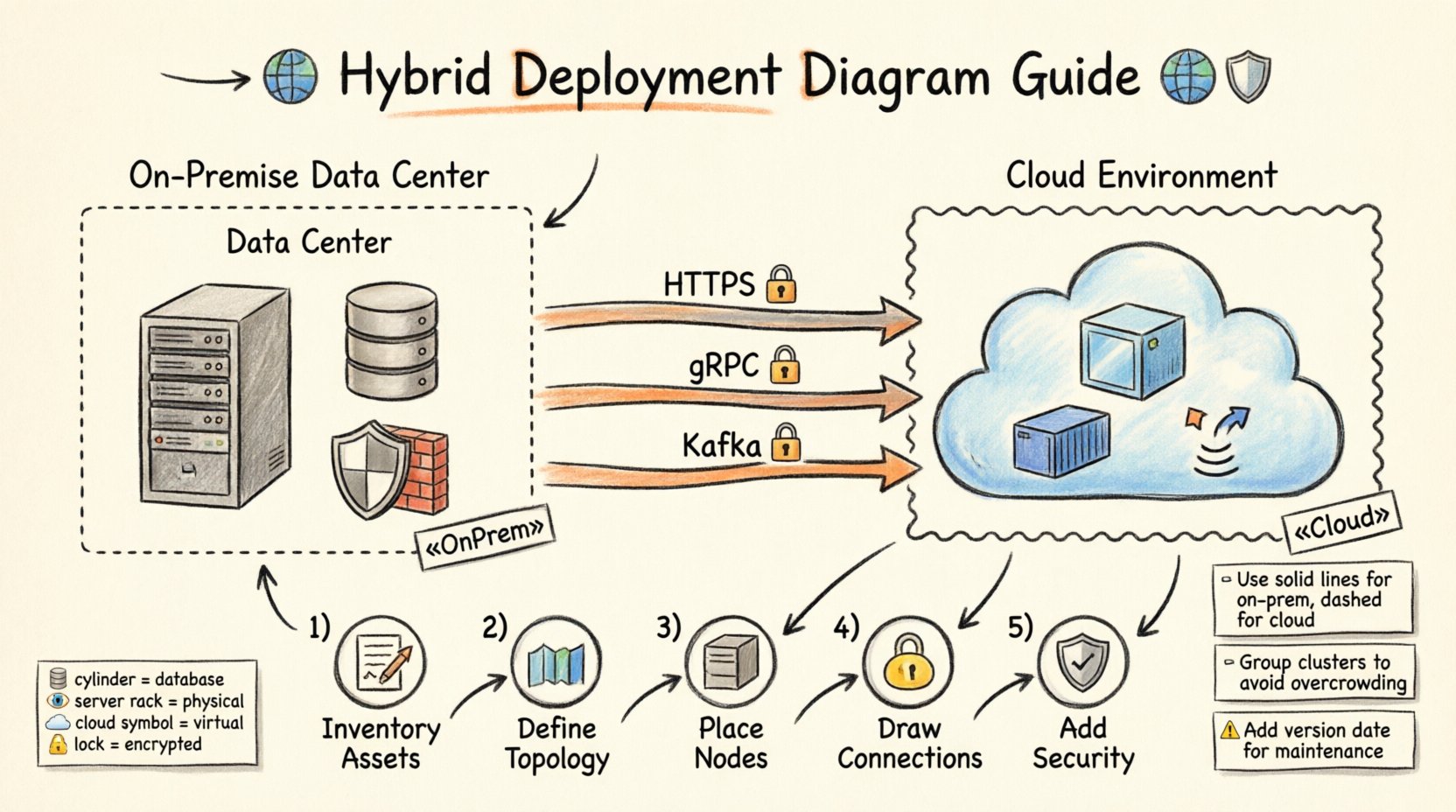

Wizualne konwencje do różnicowania 👁️

Spójność to klucz do czytelności. Ponieważ nie możesz polegać wyłącznie na kolorze pod kątem dostępności, używaj kształtów, stereotypów i obramowań, aby odróżniać środowiska.

Używanie stereotypów

Zastosuj konkretne stereotypy do kształtów węzłów, aby wskazać ich pochodzenie. Jest to najbardziej formalny sposób oznaczania typów środowisk w standardzie modelowania.

- Stereotyp chmury: Użyj etykiety takiej jak

«Chmura»lub«Publiczna»na pudełku reprezentującym węzeł chmury. - Stereotyp lokalny: Użyj etykiety takiej jak

«Serwer»lub«Lokalny»na pudełku reprezentującym infrastrukturę lokalną. - Pudełka graniczne: Zgrupuj węzły chmury w większym pudełku oznaczonym „Środowisko chmury” oraz węzły lokalne w „Centrum danych”.

Zasady kolorystyki i kształtów

Unikając konkretnych narzędzi, przestrzegaj ogólnych zasad projektowania hierarchii wizualnej.

- Kształt: Użyj walca dla baz danych niezależnie od lokalizacji, ale umieść pudełko graniczne wokół walca, aby pokazać środowisko.

- Styl obramowania: Używaj linii ciągłych dla połączeń lokalnych i przerywanych dla połączeń chmury, aby wskazać logiczne rozdzielenie sieci.

- Ikony: Włącz ikony, takie jak stojak serwerów dla sprzętu lokalnego i symbol chmury dla usług zdalnych.

Modelowanie łączności i protokołów 📡

Linie łączące węzły reprezentują ścieżki komunikacji. W modelu hybrydowym te ścieżki przekraczają granice bezpieczeństwa i odcinki sieciowe. Musisz zarejestrować protokół i kontekst bezpieczeństwa tych połączeń.

Protokoły sieciowe

Oznacz linie asociacji używanym protokołem komunikacji. Pomaga to programistom zrozumieć wymagania dotyczące opóźnień i zgodność.

- HTTP/HTTPS:Standardowy ruch internetowy. Wskaż, czy stosuje się SSL/TLS.

- gRPC/REST:Komunikacja między wewnętrznymi mikroserwisami.

- Protokoły baz danych:SQL, NoSQL lub konkretne ciągi połączeń.

- Kolejki komunikatów:AMQP, Kafka lub własny system komunikacji.

Przepustowość i opóźnienia

Nie wszystkie połączenia są równe. Połączenie z lokalnego serwera do lokalnego przełącznika różni się od połączenia z publiczną strefą chmury. Rozważ oznaczenie diagramu uwagami jakościowymi dotyczącymi wydajności.

- Wysokie opóźnienia:Zaznacz połączenia przechodzące przez internet notatką wskazującą potencjalne opóźnienia.

- Wysoka przepustowość:Zaznacz dedykowane linie (takie jak Direct Connect lub odpowiedniki ExpressRoute) wskaźnikami wyższej przepustowości.

- Zapasowość:Pokaż wiele ścieżek dla krytycznych usług, aby wskazać możliwości przejęcia pracy w przypadku awarii.

Granice bezpieczeństwa i strefy 🔒

Bezpieczeństwo ma pierwszeństwo przy modelowaniu systemów hybrydowych. Diagram wdrażania nie powinien ukrywać obwodu. Jasno narysuj granice chroniące poufne dane.

Zapory ogniowe i bramki

Umieść węzły zapory ogniowej na krawędzi segmentów sieci. Pokaż, gdzie ruch jest analizowany przed wejściem do wewnętrznej chmury lub strefy lokalnej.

- Zapora ogniowa brzegowa:Chroni lokalny centrum danych przed zagrożeniami zewnętrznymi.

- Bramka chmury:Chroni środowisko chmury przed ruchem internetowym publicznym.

- DMZ:Strefa demilitaryzowana, w której znajdują się usługi dostępne publicznie, oddzielone od wewnętrznych baz danych.

Szyfrowanie i zgodność

Wskaż, gdzie dane są szyfrowane. Jest to kluczowe dla audytów zgodności.

- W tranzycie: Oznacz linie ikoną zamka, aby pokazać szyfrowanie podczas przesyłania.

- W spoczynku: Oznacz węzły przechowywania ikoną zamka, aby pokazać szyfrowanie na dysku.

- Strefy zgodności: Użyj linii przerywanych, aby pogrupować węzły, które muszą spełniać określone przepisy (np. RODO, HIPAA).

Krok po kroku proces modelowania 📝

Postępuj zgodnie z tym uproszczonym podejściem, aby stworzyć swój diagram bez pominięcia istotnych szczegółów.

Krok 1: Inwentaryzacja zasobów

Zanim narysujesz, utwórz listę wszystkich komponentów. Utwórz arkusz kalkulacyjny lub listę tekstową każdego serwera, bazy danych i usługi zaangażowanej. Oddziel je według środowiska.

- Wylicz wszystkie serwery lokalne i ich role.

- Wylicz wszystkie instancje chmury i ich typy usług (np. obliczeniowe, przechowywanie).

- Zidentyfikuj wszystkie integracje z firmami trzecimi.

Krok 2: Określenie topologii

Narysuj ogólny układ sieci. Zdecyduj, gdzie znajdują się granice. Umieść pole lokalne po lewej, a pole chmury po prawej, albo użyj podziału pionowego w zależności od złożoności.

- Narysuj główną granicę sieci.

- Narysuj drugorzędna granicę sieci dla chmury.

- Oznacz punkt połączenia między nimi (np. VPN, Peering).

Krok 3: Umiejscowienie węzłów i artefaktów

Przeciągnij i upuść elementy z inwentarza do odpowiednich granic. Upewnij się, że artefakty znajdują się wewnątrz węzłów, do których są wdrażane.

- Umieść pliki binarne aplikacji na węzłach obliczeniowych.

- Umieść pliki danych na węzłach przechowywania.

- Umieść pliki konfiguracyjne na węzłach zarządzania.

Krok 4: Rysowanie połączeń

Narysuj linie między węzłami na podstawie przepływu danych. Dodaj etykiety dla protokołów.

- Narysuj linie dla wywołań interfejsu API.

- Narysuj linie dla replikacji bazy danych.

- Narysuj linie dla przepływów uwierzytelniania.

Krok 5: Dodawanie adnotacji bezpieczeństwa

Przejrzyj diagram pod kątem luk bezpieczeństwa. Dodaj etykiety dla szyfrowania i zapór ogniowych.

- Oznacz wszystkie porty skierowane do internetu.

- Zaznacz wszystkie porty tylko do wewnętrznych użytków.

- Upewnij się, że ścieżki danych poufnych są zabezpieczone.

Typowe pułapki do uniknięcia ⚠️

Nawet doświadczeni architekci popełniają błędy podczas modelowania systemów hybrydowych. Bądź na baczności przed tymi częstymi błędami.

1. Przeciążenie diagramu

Nie próbuj pokazywać każdego pojedynczego serwera. Grupuj podobne serwery w klastry lub węzły logiczne. Diagram z 50 osobnymi prostokątami jest nieczytelny.

- Grupowanie: Użyj pojedynczego węzła oznaczonego „Klastrowy serwer WWW”, zamiast pięciu osobnych węzłów.

- Abstrakcja: Ukryj wewnętrzne szczegóły usługi, chyba że są istotne dla kontekstu wdrażania.

2. Ignorowanie synchronizacji danych

W modelach hybrydowych dane często muszą przemieszczać się między środowiskami. Jeśli nie pokażesz replikacji, diagram będzie niekompletny.

- Pokaż strzałki dwukierunkowe dla synchronizacji danych.

- Oznacz częstotliwość synchronizacji (np. „Na żywo”, „Główny raz na godzinę”).

3. Mieszanie widoków logicznych i fizycznych

Diagram wdrażania powinien być fizyczny lub wirtualny. Nie mieszkaj diagramów komponentów logicznych z węzłami wdrażania. Zachowaj skupienie na sprzęcie i instalacji oprogramowania.

- Nie pokazuj diagramów klas wewnątrz węzłów wdrażania.

- Nie pokazuj ról użytkowników, chyba że są reprezentowane przez odrębne urządzenia sprzętowe.

4. Używanie przestarzałych informacji

Infrastruktura chmurowa zmienia się bardzo szybko. Diagram z sześciu miesięcy temu może być przestarzały.

- Wersjonowanie: Dodaj numer wersji lub datę do tytułu diagramu.

- Cykl przeglądu: Zaprojektuj regularne przeglądy dokumentacji architektury.

Porównanie podejść do modelowania 📋

Różne zespoły mogą preferować różne poziomy szczegółowości. Poniższa tabela podsumowuje typowe podejścia.

| Podejście | Poziom szczegółowości | Najlepsze do | Ograniczenie |

|---|---|---|---|

| Przegląd wysokiego poziomu | Niski | Podsumowania dla kierownictwa | Brakuje szczegółów technicznych |

| Standardowa wdrożenie | Średni | Zespoły deweloperskie | Może pominąć subtelności związane z bezpieczeństwem |

| Szczegółowa infrastruktura | Wysoki | Operacje i bezpieczeństwo | Trudne do utrzymania na długie lata |

| Hybryda logiczna | Pomieszane | Planowanie architektury | Nie odzwierciedla ograniczeń fizycznych |

Utrzymanie schematu 🔄

Diagram wdrożenia to dokument żywy. Wymaga utrzymania, aby pozostawać użytecznym. Traktuj go jak kod.

Automatyczne aktualizacje

Tam gdzie to możliwe, generuj schematy z kodu infrastruktury. Zapewnia to, że reprezentacja wizualna odpowiada rzeczywistemu stanowi.

- Infrastruktura jako kod: Używaj skryptów do analizy definicji zasobów.

- Dane monitoringu: Integruj z narzędziami monitoringu, aby pokazywać aktywne węzły.

Standardy dokumentacji

Ustanów standard nazewnictwa i etykietowania. Spójność zmniejsza obciążenie poznawcze dla każdego, kto czyta schemat.

- Zasady nazewnictwa: Używaj

środowisko-rola-id(np.prod-web-01). - Legenda: Zawsze dodaj legendę wyjaśniającą znaki i kolory.

- Metadane: Włącz datę ostatniej aktualizacji i autora.

Wnioski dotyczące modelowania hybrydowego 🏁

Modelowanie systemów chmurowych i lokalnych w jednym diagramie wdrożenia to konieczna umiejętność w nowoczesnym architektowaniu. Łączy ono przerwę między sprzętem fizycznym a usługami wirtualnymi. Przestrzegając standardowych zasad, używając jasnych stereotypów i utrzymując rygorystyczne granice bezpieczeństwa, tworzysz dokument spełniający zarówno potrzeby techniczne, jak i biznesowe. Ten podejście zapewnia, że każdy – od CTO po młodszego programisty – rozumie obraz systemu. Pamiętaj, aby diagram był aktualizowany i skupiał się na rzeczywistości fizycznej Twojej infrastruktury. 🚀