Die Systemarchitektur beruht stark auf visueller Kommunikation. Wenn Entwickler über Infrastruktur sprechen, benötigen sie eine standardisierte Sprache, um zu beschreiben, wie Softwarekomponenten mit der physischen oder virtuellen Umgebung interagieren. Die Unified Modeling Language (UML) bietet mehrere Diagrammtypen, aber das UML-Bereitstellungsdigramm hebt sich als das definitive Werkzeug zur Abbildung der physischen Ausführungsumgebung hervor. Dieser Leitfaden untersucht die Mechanik, Syntax und strategische Anwendung von Bereitstellungsdigrammen für eine robuste Systemgestaltung.

Das Verständnis dieses Diagrammtyps ist entscheidend, um die Lücke zwischen logischem Design und physischer Implementierung zu schließen. Es beantwortet die Frage: Wo läuft der Code tatsächlich? Durch die Visualisierung von Knoten, Artefakten und Verbindungen können Teams Engpässe identifizieren, Kapazitäten planen und sicherstellen, dass Sicherheitsprotokolle erfüllt sind, bevor ein einziger Codezeile in die Produktion bereitgestellt wird.

🔍 Was ist ein Bereitstellungsdigramm?

Ein Bereitstellungsdigramm stellt die physische Architektur eines Systems dar. Im Gegensatz zu Klassendiagrammen, die sich auf Struktur konzentrieren, oder Sequenzdiagrammen, die sich auf Interaktionen über die Zeit konzentrieren, fokussiert das Bereitstellungsdigramm auf Hardware- und Softwaretopologie. Es zeigt die Laufzeitinstanzen von Softwarekomponenten und die Hardware-Ressourcen, die zur Ausführung erforderlich sind.

- Physisch vs. Logisch: Obwohl es Hardware darstellt, abstrahiert es oft spezifische Modelle, um sich auf die Funktion zu konzentrieren. Ein generischer Serverknoten kann beispielsweise ein bestimmtes Rack oder eine Cloud-Instanz darstellen.

- Ausführungs-Umgebung: Es erfasst die Knoten, an denen Artefakte bereitgestellt werden, wie beispielsweise Webserver, Anwendungsserver und Datenbanken.

- Kommunikation: Es zeigt, wie diese Knoten miteinander verbunden sind, sei es über LAN, WAN oder das Internet.

Diese Visualisierung ist für DevOps-Ingenieure, Systemarchitekten und Entwickler unverzichtbar. Sie dient als Bauplan für das Infrastrukturteam, um Ressourcen bereitzustellen und die Netzwerkkonfiguration vorzunehmen.

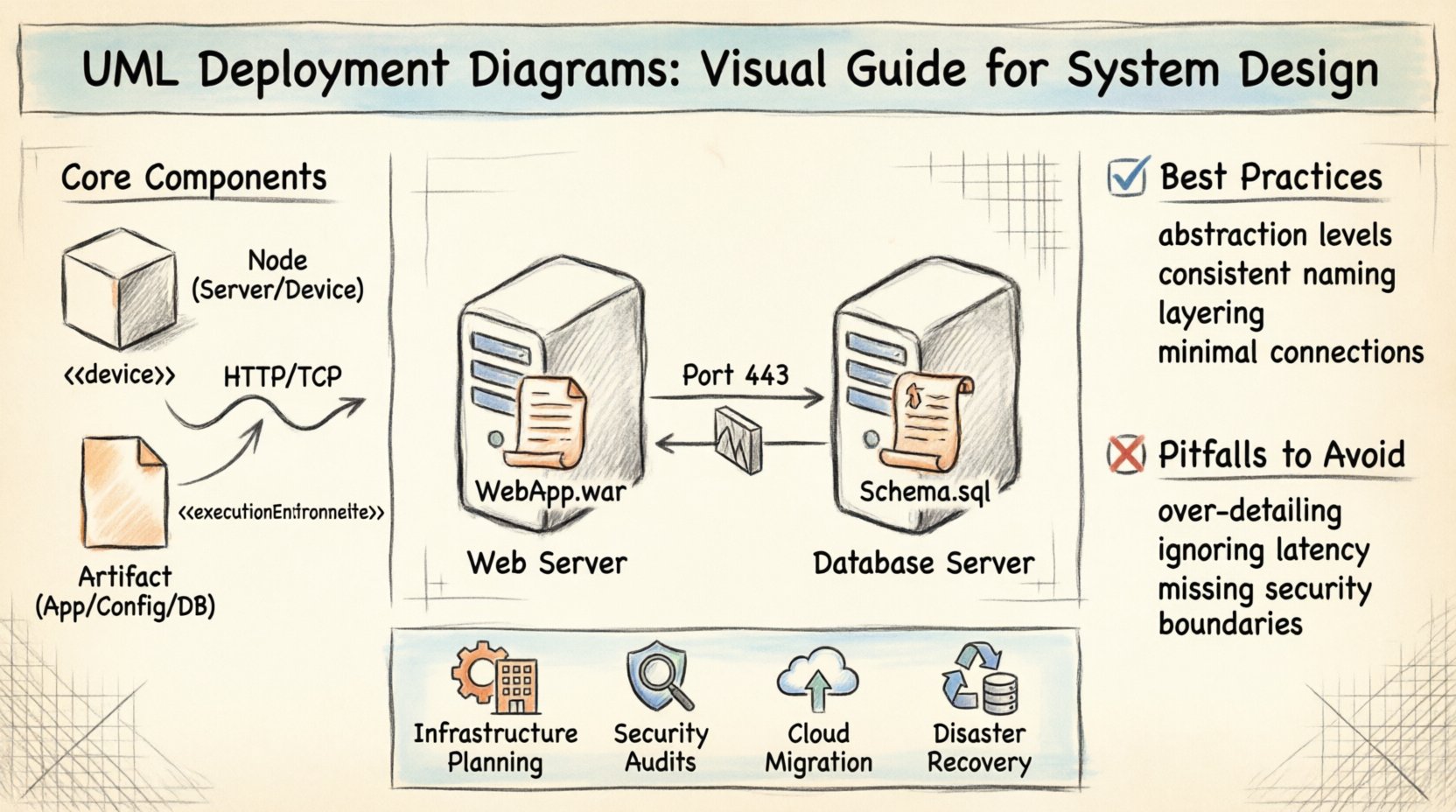

🧩 Kernkomponenten und Notation

Um diese Diagramme effektiv lesen und erstellen zu können, muss man die Standard-UMl-Notation verstehen. Das Diagramm besteht aus einer Reihe stereotyper Elemente. Jedes Element trägt eine spezifische semantische Bedeutung hinsichtlich des Systembetriebs.

1. Knoten

Ein Knoten ist eine rechnerische Ressource. Er stellt ein physisches oder virtuelles Verarbeitungselement dar. In der UML-Notation wird ein Knoten als 3D-Würfel dargestellt.

- Geräteknoten: Diese stellen physische Hardware wie Arbeitsstationen, Router oder Server dar. Sie werden typischerweise mit einem Gerätestereotype beschriftet.

- Ausführungs-Umgebung: Diese stellen die Softwareebene dar, die auf einem Gerät läuft, wie beispielsweise ein Betriebssystem oder ein Laufzeitcontainer. Sie definieren die Umgebungseinschränkungen für die darin platzierten Artefakte.

2. Artefakte

Artefakte stellen physische Teile von Informationen dar, die von einem Software-System verwendet oder erzeugt werden. Sie sind die greifbaren Lieferungen.

- Software-Artefakte:Ausführbare Dateien, Bibliotheken, Skripte oder Konfigurationsdateien.

- Datenbank-Artefakte:Schemata, gespeicherte Prozeduren oder Daten-Dumps.

- Dokumentation:Technische Handbücher oder API-Spezifikationen, die im System vorhanden sind.

Artifacts werden als Dokumentenform mit umgeklapptem Eckpunkt dargestellt. Sie sind oft innerhalb von Knoten verschachtelt, um anzuzeigen, welches Hardware-Element welche Dateien enthält.

3. Verbindungen

Verbindungen definieren die Kommunikationspfade zwischen Knoten. Sie sind nicht nur Linien; sie stellen Protokolle und Medientypen dar.

- Kommunikationspfade: Diese können physisch (Kabel) oder logisch (Netzwerkpfade) sein.

- Protokoll: Die Verbindung gibt oft das verwendete Protokoll an, beispielsweise HTTP, TCP/IP oder SSH.

📋 Vergleich der Bereitstellungselemente

| Element | Visuelle Form | Bedeutung | Beispiel |

|---|---|---|---|

| Knoten | 3D-Würfel | Rechenressource | Anwendungsserver, Datenbankserver |

| Artifakt | Dokument (umgeklappt) | Softwarekomponente | Web-App, .dll-Datei, SQL-Skript |

| Port | Kleines Rechteck | Interaktionspunkt | API-Endpunkt, Datenbankport |

| Schnittstelle | Lollipop oder Steckdose | Dienstvertrag | REST-API, JDBC-Treiber |

| Verbindungselement | Linie mit Beschriftung | Kommunikationspfad | HTTP-Verbindung, Netzwerkkabel |

🛠️ Bausteine: Knoten und Artefakte

Die Erstellung eines sinnvollen Diagramms erfordert die Unterscheidung zwischen dem Container (Knoten) und dem Inhalt (Artefakt). Die Verwechslung dieser führt zu Unklarheiten in der Gestaltung.

Knoten präzise definieren

Ein Knoten ist nicht nur ein Server; er ist eine Grenze. Er umschließt die Umgebung. Bei der Modellierung einer Mikrodienstarchitektur können mehrere Knoten unterschiedliche Dienste darstellen. Jeder Knoten sollte das Betriebssystem oder die Laufzeitumgebung angeben, falls diese die Bereitstellung beeinflussen.

- Hardware-Knoten: Stellen physische Maschinen dar. Unverzichtbar für On-Premise-Systeme.

- Software-Knoten: Stellen virtuelle Umgebungen dar. Unverzichtbar für cloud-native Designs, bei denen Container oder virtuelle Maschinen die Grenze bilden.

Beschriften Sie den Knoten immer eindeutig. Ein Label wie „Web-Server“ ist gut, aber „Linux-Web-Server (Port 80)“ ist besser. Präzision unterstützt das Infrastruktur-Team bei der Bereitstellung.

Verwaltung von Artefakten

Artefakte sind die Dateien, aus denen die Software besteht. In einem Bereitstellungsdiagramm werden nicht alle Dateien aufgelistet, sondern nur die kritischen Liefergegenstände.

- Ausführbare Datei: Die Hauptanwendungsbinärdatei.

- Konfiguration: Umgebungsspezifische Einstellungsdateien.

- Abhängigkeiten: Bibliotheken, die zum Ausführen der Anwendung erforderlich sind.

Die Gruppierung von Artefakten nach Funktion hilft beim Verständnis der Arbeitslast. Zum Beispiel klärt die Platzierung aller datenbankbezogenen Artefakte auf dem Datenbankknoten die Verantwortlichkeiten für die Datenspeicherung.

🔗 Verbindungen und Beziehungen

Der Wert eines Bereitstellungsdiagramms liegt oft in den Verbindungen. Diese Linien zeigen den Daten- und Steuerungsfluss zwischen den physischen Komponenten an.

Arten von Verbindungen

- Assoziation: Eine einfache Linie, die eine Beziehung anzeigt. Wird für logische Verbindungen verwendet.

- Abhängigkeit: Zeigt an, dass ein Knoten von einem anderen abhängt. Häufig verwendet für Datenbankzugriffe.

- Kommunikation: Definiert explizit das Protokoll. Wichtig für Sicherheits- und Leistungsanalyse.

Schnittstellen und Ports

Komplexe Systeme erfordern definierte Einstiegspunkte. Ports und Schnittstellen ermöglichen es Knoten, Funktionalität freizugeben.

- Ports: Stellen einen spezifischen Interaktionspunkt auf einem Knoten dar. Zum Beispiel Port 443 für HTTPS.

- Schnittstellen: Definieren den Vertrag. Ein Knoten könnte eine Schnittstelle benötigen, um zu funktionieren (z. B. eine Dateisystem-Schnittstelle), oder eine Schnittstelle bereitstellen, die andere nutzen können (z. B. eine API).

Die Verwendung der Lollipoptik für bereitgestellte Schnittstellen und der Steckdosennotation für erforderliche Schnittstellen hilft Lesern, die Datenflussrichtung zu verstehen, ohne Beschriftungen lesen zu müssen.

📋 Wann man Bereitstellungsdigramme verwenden sollte

Nicht jeder Entwurfsphase ist ein Bereitstellungsdiagramm erforderlich. Verwenden Sie es, wenn die physische Topologie relevant ist.

- Infrastrukturplanung: Bevor Server bereitgestellt werden, sollten die Anforderungen festgelegt werden.

- Sicherheitsprüfungen: Identifizieren Sie, wie Daten zwischen Knoten fließen, um sicherzustellen, dass Verschlüsselung und Firewall-Regeln angewendet werden.

- Migrationsprojekte:Visualisieren Sie den Umstieg von lokalen zu Cloud-Umgebungen.

- Notfallwiederherstellung:Verstehen Sie die Redundanz und Failover-Pfade zwischen Knoten.

- Kapazitätsplanung:Schätzen Sie die Ressourcenbedarfe basierend auf der Anzahl der Knoten und Verbindungen.

📐 Best Practices für eine klare Architektur

Ein unübersichtliches Diagramm verwirrt die Stakeholder. Halten Sie sich an diese Prinzipien, um Klarheit zu bewahren.

- Abstraktionsstufen:Mischen Sie nicht Hoch-Level-Infrastruktur mit Niedrig-Level-Dateidetails. Halten Sie das Diagramm auf Systemebene fokussiert, nicht auf Dateisystemebene.

- Konsistente Benennung:Verwenden Sie Standard-Benennungskonventionen für Knoten und Artefakte. Vermeiden Sie Abkürzungen, die nicht branchenüblich sind.

- Gruppierung:Verwenden Sie Rahmen oder Kompartimente, um verwandte Knoten zu gruppieren. Zum Beispiel eine „Frontend-Zone“ und eine „Backend-Zone“.

- Minimale Verbindungen:Vermeiden Sie sich kreuzende Linien. Ordnen Sie die Knoten logisch an, um visuelle Unübersichtlichkeit zu minimieren.

- Schichten: Ordnen Sie Knoten in Schichten (Darstellung, Geschäftslogik, Daten) an, um den logischen Ablauf visuell darzustellen.

🚫 Häufige Fehler, die Sie vermeiden sollten

Selbst erfahrene Architekten machen Fehler. Seien Sie sich dieser häufigen Fehler bewusst.

- Überdetaillierung: Die Auflistung jeder einzelnen .jar- oder .exe-Datei macht die Darstellung unleserlich. Konzentrieren Sie sich auf die Hauptkomponenten.

- Ignorieren der Netzwerkverzögerung: Das Zeichnen von Linien ohne Berücksichtigung der physischen Entfernung kann zu Leistungsproblemen führen. Geben Sie Netzwerktypen (LAN vs. WAN) an.

- Fehlende Sicherheitsgrenzen: Das Auslassen von Firewalls oder DMZs kann Sicherheitsrisiken verbergen. Markieren Sie Netzwerkgrenzen explizit.

- Statisch vs. Dynamisch: Bereitstellungsdigramme sind statisch. Versuchen Sie nicht, Laufzeitzustandsänderungen wie Skalierungsereignisse darzustellen, es sei denn, Sie verwenden spezifische Erweiterungs-Stereotypen.

- Ignorieren von Hardware-Beschränkungen: Das Nichtbeachten von Festplattenspeicher- oder Speicheranforderungen auf Knoten kann zu Bereitstellungsfehlern führen.

🔄 Beziehung zu anderen UML-Diagrammen

Das Bereitstellungsdigramm existiert nicht isoliert. Es integriert sich mit anderen Diagrammen, um ein vollständiges Systemmodell zu bilden.

Klassendiagramme

Klassendiagramme definieren die Codestruktur. Bereitstellungsdigramme zeigen, wo der kompilierte Code liegt. Ein Klassendiagramm könnte eine „Benutzer“-Klasse definieren, während das Bereitstellungsdigramm zeigt, wo die „Benutzerdienst“-Anwendung läuft.

Sequenzdiagramme

Sequenzdiagramme zeigen den Ablauf von Nachrichten. Bereitstellungsdigramme zeigen die Infrastruktur, die diese Nachrichten unterstützt. Sie können eine Folge von Aufrufen in einem Sequenzdiagramm zurückverfolgen zu den spezifischen Knoten im Bereitstellungsdigramm, die sie verarbeiten.

Komponentendiagramme

>

Komponentendiagramme definieren logische Module. Bereitstellungsdigramme weisen diese Module physischen Knoten zu. Ein Komponentendiagramm könnte ein „Authentifizierungsmodul“ zeigen, während das Bereitstellungsdigramm zeigt, dass es auf einem bestimmten lastverteilten Knoten bereitgestellt ist.

🚀 Schritte zum Erstellen Ihres ersten Diagramms

Befolgen Sie diesen Arbeitsablauf, um einen strukturierten Gestaltungsprozess sicherzustellen.

- Hardware identifizieren: Listen Sie alle physischen oder virtuellen Geräte auf, die am System beteiligt sind.

- Software identifizieren: Listen Sie die Anwendungen, Datenbanken und Dienste auf, die bereitgestellt werden sollen.

- Beziehungen abbilden: Zeichnen Sie Linien, die Geräte mit der Software verbinden, die sie hosten.

- Schnittstellen definieren: Geben Sie an, wie die Knoten miteinander kommunizieren (Ports, Protokolle).

- Einschränkungen überprüfen: Fügen Sie Notizen zu Sicherheit, Leistung oder Kapazitätsgrenzen hinzu.

- Validieren: Überprüfen Sie, ob alle Anforderungen aus dem Systemdesign erfüllt sind.

🌐 Modellierung von Cloud- und Hybrid-Infrastrukturen

Moderne Systeme erstrecken sich oft über mehrere Umgebungen. Cloud-Computing führt virtuelle Knoten ein, die sich anders verhalten als physische.

- Virtualisierung: Ein einzelner physischer Server kann mehrere virtuelle Maschinen hosten. Verwenden Sie verschachtelte Knoten, um diese Hierarchie darzustellen.

- Lastverteilung: Wichtig bei Cloud-Designs. Stellen Sie sie als Knoten dar, die den Datenverkehr auf Backend-Server verteilen.

- Regionen und Verfügbarkeitszonen: Bei einer globalen Bereitstellung geben Sie die räumliche Trennung an. Dies ist entscheidend für Latenz und Compliance.

- Verwaltete Dienste: Einige Komponenten werden von einem Anbieter verwaltet. Stellen Sie diese deutlich dar, um den Unterschied zwischen selbstverwalteter und verwalteter Infrastruktur zu verdeutlichen.

🛡️ Sicherheitsaspekte im Design

Sicherheit ist ein Erstklassig-Element im Bereitstellungsdesign. Das Diagramm sollte Sicherheitszonen widerspiegeln.

- DMZ (Demilitarisierte Zone): Zeigen Sie öffentlich zugängliche Knoten getrennt von internen Knoten an.

- Firewalls: Verwenden Sie spezifische Formen oder Beschriftungen, um Firewalls zwischen Netzwerkknoten zu kennzeichnen.

- Verschlüsselung: Geben Sie an, wo Daten im Übertragungsweg (an den Verbindungsleitungen) und im Ruhezustand (an den Speicherknoten) verschlüsselt sind.

- Authentifizierungspunkte: Kennzeichnen Sie Knoten, die die Identitätsverwaltung und Schlüsselverteilung übernehmen.

📈 Skalierbarkeit und Resilienz

Ein gutes Bereitstellungsdiagramm berücksichtigt Wachstum. Es ist nicht nur eine Momentaufnahme des aktuellen Zustands, sondern ein Plan für die Zukunft.

- Redundanz: Zeigen Sie mehrere Knoten für kritische Dienste an. Wenn einer ausfällt, übernimmt der andere.

- Horizontales Skalieren:Weisen Sie darauf hin, dass mehrere Instanzen eines Knotens existieren können.

- Failover-Pfade:Zeichnen Sie Ersatzverbindungen, um darzustellen, wie das System Netzwerkausfälle übersteht.

- Überwachung:Schließen Sie Knoten ein, die der Protokollierung und Überwachung gewidmet sind, um Sichtbarkeit zu gewährleisten.

🔍 Analyse des Diagramms auf Lücken

Sobald das Diagramm fertiggestellt ist, führen Sie eine Lückenanalyse durch.

- Einzelne Ausfallpunkte:Gibt es Knoten ohne Backup?

- Unnötige Komplexität:Können einige Verbindungen vereinfacht werden?

- Fehlende Abhängigkeiten:Gibt es erforderliche Komponenten, die nicht dargestellt sind?

- Compliance:Erfüllt die physische Anordnung die Gesetze zur Datenhoheit?

Diese Überprüfung stellt sicher, dass das Design robust ist, bevor die Umsetzung beginnt. Sie verlagert den Fokus von „Funktioniert es?“ zu „Funktioniert es zuverlässig unter Last?“

🏁 Letzte Überlegungen zur Systemmodellierung

Bereitstellungsdigramme sind eine Brücke zwischen Code und Realität. Sie verwandeln abstrakte Anforderungen in konkrete Infrastrukturpläne. Durch die Beherrschung dieser Notation erlangen Entwickler die Fähigkeit, komplexe architektonische Entscheidungen klar zu kommunizieren.

Denken Sie daran, dass Diagramme lebende Dokumente sind. Während sich das System weiterentwickelt, muss sich die Bereitstellungskarte ändern. Halten Sie sie aktuell, um ein genaues Verständnis des Systemzustands zu bewahren. Diese Praxis reduziert technische Schulden und vereinfacht die Fehlerbehebung, wenn Probleme in der Produktion auftreten.

Konzentrieren Sie sich auf Klarheit, Genauigkeit und Nutzen. Ein gut gezeichnetes Bereitstellungsdigramm ist ein Erfolgswerkzeug, kein bloßes bürokratisches Erfordernis. Es befähigt das gesamte Team, das System als ein zusammenhängendes Ganzes zu sehen.