In der Landschaft der Softwarearchitektur ist das Verständnis dafür, wie Systeme physisch funktionieren, genauso entscheidend wie das Verständnis ihrer logischen Struktur. Das UML-Bereitstellungsdiagramm dient als Brücke zwischen abstraktem Entwurf und konkreter Infrastruktur. Es kartiert die physische Architektur und beschreibt detailliert die Hardware, Netzwerke und Softwarekomponenten, aus denen die Laufzeitumgebung besteht. Für Entwickler und Architekten ist dieses Diagramm nicht einfach nur eine Zeichnung; es ist eine Bauplan für Stabilität, Skalierbarkeit und Sicherheit. 📈

Die Erstellung eines genauen Modells erfordert Präzision. Ein vager Diagramm führt zu Bereitstellungsfehlern, Sicherheitslücken und Wartungs-Alpträumen. Diese Anleitung bietet einen strukturierten Ansatz zur Modellierung von Bereitstellungsumgebungen. Sie konzentriert sich auf die wesentlichen Elemente, Beziehungen und eine strenge Prüfliste, um sicherzustellen, dass Ihre architektonische Dokumentation der Realität entspricht.

Das Fundament verstehen 🧩

Bevor Sie in die Prüfliste einsteigen, ist es entscheidend, zu verstehen, was ein Bereitstellungsdigramm ausmacht. Im Gegensatz zu Klassendiagrammen, die sich auf die Datenstruktur konzentrieren, oder Sequenzdiagrammen, die sich auf das Verhalten konzentrieren, konzentriert sich das Bereitstellungsdiagramm aufphysische Ausführung. Es beantwortet die Frage: „Wo läuft die Software?“

Diese Art von Diagramm ist besonders nützlich während der Bereitstellungsphase des Softwareentwicklungslebenszyklus. Es hilft DevOps-Teams, Systemadministratoren und Entwicklern, sich auf die Infrastrukturanforderungen abzustimmen. Es visualisiert:

- Die physische Topologie des Netzwerks.

- Die verfügbaren Hardware-Ressourcen (Server, Datenbanken, Gateways).

- Die auf diesen Ressourcen bereitgestellten Software-Artefakte.

- Die Kommunikationspfade zwischen Komponenten.

Grundelemente analysiert 📦

Genauigkeit beginnt mit korrekter Terminologie. Jedes Element im Diagramm hat eine spezifische Bedeutung. Falsche Bezeichnungen für ein Artefakt oder einen Knoten können zu Konfigurationsfehlern in der Produktionsumgebung führen.

| Element | Definition | Visuelle Darstellung |

|---|---|---|

| Knoten | Eine physische Rechenressource. Sie kann Hardware (Server, Router) oder eine Software-Laufzeitumgebung (Container, Betriebssystem) sein. | 3D-Würfel-Form |

| Artefakt | Eine physische Darstellung einer Softwarekomponente. Dazu gehören ausführbare Dateien, Bibliotheken, Datenbanken oder Konfigurationsdateien. | Dokumentform |

| Kommunikationspfad | Der Verbindungspfad zwischen Knoten. Er definiert das Protokoll und die Bandbreite, die für den Datenaustausch erforderlich sind. | Linie (gestrichelt oder durchgezogen) |

| Gerät | Stellt typischerweise ein physisches Gerät wie einen Computer, Router oder Mobiltelefon dar. | Geräte-Symbol |

| Ausführungs-Umgebung | Eine Softwareplattform, die die Artefakte hostet, beispielsweise eine Java-Virtual-Machine oder einen Webserver. | Kasten innerhalb eines Knotens |

Das Verständnis dieser Unterschiede verhindert den häufigen Fehler, einen Softwarecontainer als physischen Server zu behandeln. Beide sind Knoten, funktionieren aber innerhalb der Hierarchie unterschiedlich.

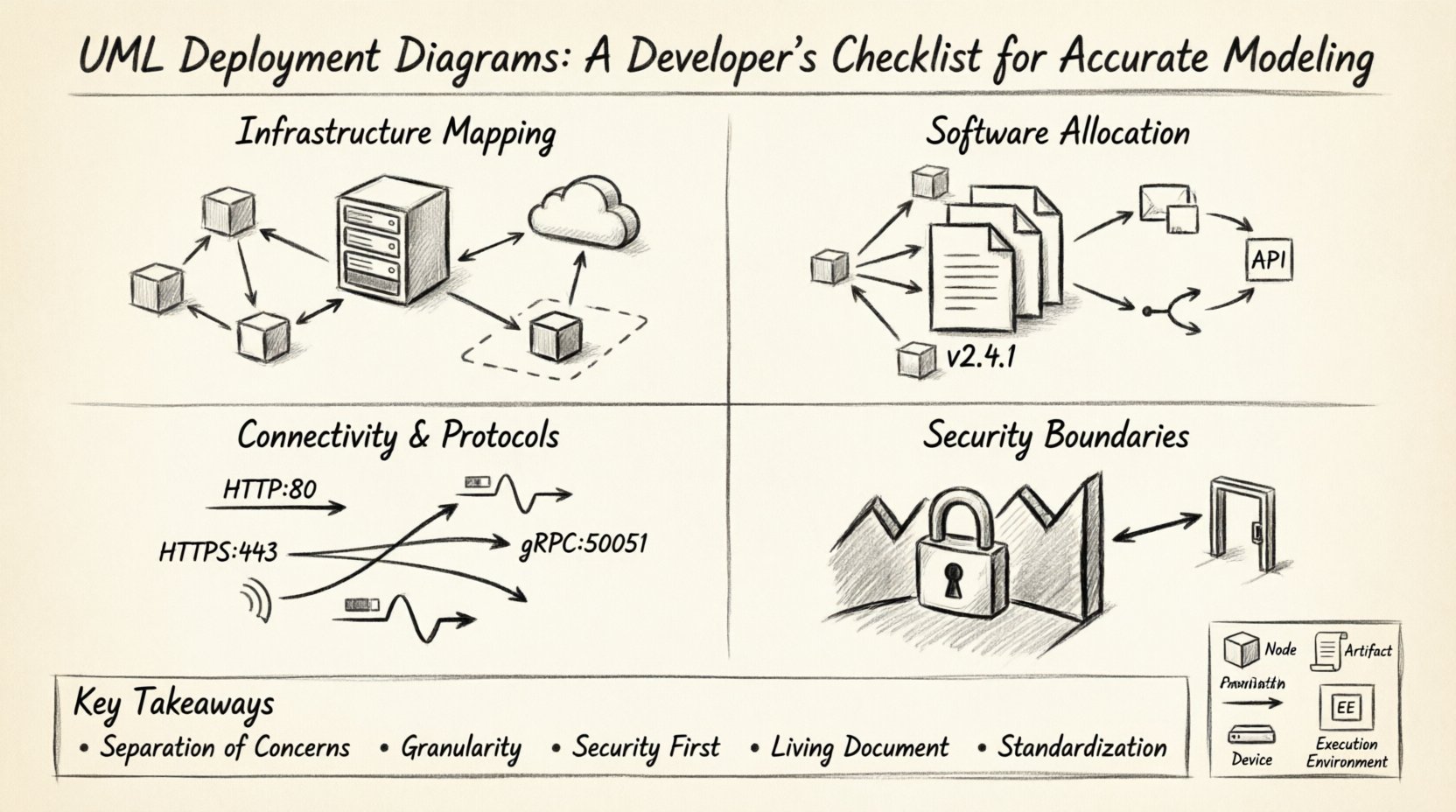

Die architektonische Überprüfungsliste ✅

Um sicherzustellen, dass Ihr Modell produktionsbereit ist, müssen Sie es anhand einer Reihe strenger Kriterien validieren. Diese Liste dient zur Nutzung in der Phase der Entwurfsüberprüfung. Sie umfasst Infrastruktur, Softwarezuweisung, Konnektivität und Sicherheit.

1. Infrastrukturabbildung 🏗️

Der erste Schritt besteht darin, die physische oder virtuelle Infrastruktur genau darzustellen. Nehmen Sie nicht an, dass das Diagramm mit dem Code übereinstimmt; überprüfen Sie es anhand der tatsächlichen Infrastructure-as-Code-Definitionen.

- Identifizieren Sie alle Knoten: Listen Sie jeden Server, jede Datenbankinstanz und jeden Gateway auf. Sind Edge-Geräte oder IoT-Sensoren beteiligt?

- Unterscheiden Sie physisch von virtuell: Markieren Sie virtuelle Maschinen, Container oder Bare-Metal-Server deutlich. Diese Unterscheidung beeinflusst die Ressourcenplanung.

- Beschreiben Sie die Hardware-Spezifikationen: Fügen Sie die Anforderungen an CPU, Speicher und Speicherplatz auf hochwertigen Knoten hinzu. Dies unterstützt die Kapazitätsplanung.

- Netzwerksegmente: Definieren Sie die Netzwerkgrenzen. Befinden sich Knoten in einer DMZ, einer privaten Subnetz oder einer öffentlichen Cloud-Region?

- Redundanz: Zeigt das Diagramm Failover-Knoten? Ein einzelner Ausfallpunkt im Diagramm sollte als Risiko markiert werden.

2. Softwarezuweisung 👨💻

Sobald die Hardware definiert ist, muss die Software korrekt platziert werden. Dieser Abschnitt stellt sicher, dass der Code dort läuft, wo er beabsichtigt ist.

- Weisen Sie Artefakte Knoten zu: Jede ausführbare Datei, jedes Skript oder jede Bibliothek sollte einem bestimmten Knoten zugeordnet werden. Vermeiden Sie schwebende Artefakte.

- Ausführungs-Umgebungen: Stellen Sie sicher, dass der Knoten das Artefakt unterstützt. Wenn ein Knoten als Linux-Server gekennzeichnet ist, überprüfen Sie, ob das Artefakt nicht speziell Windows erfordert.

- Versionskontrolle: Notieren Sie die Version der auf jedem Knoten laufenden Software. Verschiedene Knoten könnten während einer Migrierungsphase unterschiedliche Versionen ausführen.

- Middleware: Identifizieren Sie alle erforderlichen Middleware-Elemente, beispielsweise Nachrichtenwarteschlangen, Caching-Schichten oder API-Gateways. Diese sind kritische Artefakte.

- Konfigurationsdateien: Ignorieren Sie Konfigurations-Artefakte nicht. Umgebungsspezifische Einstellungen (dev, staging, prod) sollten sichtbar sein oder referenziert werden.

3. Konnektivität und Protokolle 🔄

Kommunikation ist das Lebensblut eines verteilten Systems. Die Verbindungen zwischen Ihren Knoten tragen mehr als nur Daten; sie tragen Sicherheitsimplikationen und Leistungsbeschränkungen.

- Protokolle angeben:Zeichnen Sie nicht einfach eine Linie. Beschriften Sie sie. Ist es HTTP, HTTPS, gRPC, AMQP oder TCP? Das Protokoll bestimmt die Sicherheit und Leistung.

- Portnummern:Bei kritischer Infrastruktur notieren Sie die Portnummern. Dies unterstützt die Konfiguration von Firewalls.

- Richtungsangabe:Verwenden Sie Pfeile, um den Datenfluss anzugeben. Ist die Datenbank für diesen Knoten schreibgeschützt? Sendet der Client Daten an den Server?

- Bandbreite:Bei Systemen mit hohem Datenverkehr markieren Sie die erforderliche Bandbreite. Dies verhindert Netzwerkengpässe.

- Latenzbeschränkungen:Wenn Echtzeitverarbeitung erforderlich ist, notieren Sie die erwarteten Latenzen zwischen den Knoten.

4. Sicherheitsgrenzen 🔒

Sicherheit sollte visuell modelliert werden. Ein Bereitstellungsdigramm, das Sicherheitszonen ignoriert, ist unvollständig.

- Firewalls:Zeichnen Sie Firewalls zwischen vertrauenswürdigen und nicht vertrauenswürdigen Netzwerken. Zeigen Sie, wo der Datenverkehr überprüft wird.

- Verschlüsselungsbereiche:Markieren Sie Bereiche, in denen Daten ruhend oder im Übertragungszustand verschlüsselt werden müssen.

- Authentifizierungspunkte:Wo erfolgt die Authentifizierung? Am Gateway, in der Anwendung oder in der Datenbank?

- Zugriffssteuerung:Notieren Sie, welche Knoten Zugriff auf sensible Datenknoten haben. Nicht jeder Webserver sollte direkt mit der zentralen Datenbank kommunizieren.

- Compliance:Wenn Vorschriften verlangen, dass Daten innerhalb einer bestimmten Region verbleiben müssen, markieren Sie diese Region im Diagramm.

Komplexität verwalten 🧱

Wenn Systeme wachsen, können Bereitstellungsdigramme überwältigend werden. Ein einzelnes Diagramm, das jeden Mikroservice, jede Datenbank und jeden Lastverteiler über eine globale Infrastruktur zeigt, ist unlesbar. Sie müssen die Komplexität durch Abstraktion verwalten.

1. Hierarchisches Modellieren

Verwenden Sie einen schichtbasierten Ansatz. Beginnen Sie mit einer Übersichtsebene, die die wichtigsten Regionen und kritischen Pfade zeigt. Erstellen Sie dann Unterdigramme für spezifische Cluster oder Dienste. Dadurch bleibt das Hauptdiagramm übersichtlich, während Details dort erhalten bleiben, wo sie benötigt werden.

- Globale Ansicht:Zeigen Sie Rechenzentren, Cloud-Regionen und wichtige Gateways.

- Clusteransicht: Zoomen Sie auf einen bestimmten Kubernetes-Cluster oder Serverfarm ein.

- Dienstansicht:Gehen Sie in die Bereitstellung eines bestimmten Mikrodienstes tiefer.

2. Aggregation

Gruppieren Sie ähnliche Knoten zusammen. Wenn Sie 50 identische Webserver haben, zeichnen Sie nicht 50 separate Knoten. Zeichnen Sie stattdessen einen Knoten mit der Beschriftung „Webserver-Cluster (50 Instanzen)“. Dadurch wird visueller Lärm reduziert, ohne die Genauigkeit bezüglich der Kapazität zu beeinträchtigen.

3. Standardisierung

Legen Sie eine Namenskonvention für alle Knoten und Artefakte fest. Verwenden Sie Präfixe wie „DB-“, „APP-“ oder „GW-“. Konsistenz verringert die kognitive Belastung beim Lesen des Diagramms. Vermeiden Sie mehrdeutige Namen wie „Server1“ oder „MainBox“.

Häufige Modellierungsfehler ⛔

Selbst erfahrene Architekten begehen Fehler. Die frühzeitige Erkennung dieser Fallen spart erhebliche Zeit während der Implementierung.

- Verwirrung zwischen logisch und physisch:Stellen Sie keine Softwareklassen auf einem Bereitstellungsknoten ab. Halten Sie das Klassendiagramm getrennt. Das Bereitstellungsdigramm befasst sich mit Dateien und Maschinen, nicht mit Objekten und Methoden.

- Ignorieren der Netzwerklatenz:Annahme, dass alle Knoten über ein lokales LAN verbunden sind. In Cloud-Umgebungen weisen Knoten in verschiedenen Regionen erhebliche Latenz auf.

- Übersehen von Abhängigkeiten:Vergessen, Abhängigkeiten zwischen Artefakten zu modellieren. Wenn Artefakt A Artefakt B zum Starten benötigt, sollte diese Beziehung klar sein.

- Statischer Zustand:Behandeln des Diagramms als einmalige Zeichnung. Systeme entwickeln sich weiter. Ein Diagramm, das nicht aktualisiert wird, wird irreführend.

- Fehlende externe Schnittstellen:Vergessen von Drittanbieterdiensten. Wenn Ihre Anwendung einen externen Zahlungsgateway aufruft, muss dieser externe Knoten dargestellt werden.

Integration mit anderen Modellen 🤖

Ein Bereitstellungsdigramm existiert nicht isoliert. Es interagiert mit anderen UML-Diagrammen, um ein vollständiges Bild des Systems zu liefern.

1. Mit Klassendiagrammen

Das Klassendiagramm definiert die interne Struktur der Software. Das Bereitstellungsdigramm definiert, wo diese Software läuft. Stellen Sie sicher, dass die Komponenten im Klassendiagramm als Artefakte im Bereitstellungsdigramm dargestellt werden. Diese Rückverfolgbarkeit stellt sicher, dass der Code mit dem Infrastrukturplan übereinstimmt.

2. Mit Sequenzdiagrammen

Sequenzdiagramme zeigen den Nachrichtenfluss. Das Bereitstellungsdigramm liefert den Kontext für diese Nachrichten. Wenn ein Sequenzdiagramm eine Nachricht von „Client“ an „Server“ zeigt, muss das Bereitstellungsdigramm den physischen Pfad anzeigen, den die Nachricht zurücklegt.

3. Mit Aktivitätsdiagrammen

Aktivitätsdiagramme zeigen den Arbeitsablauf. Das Bereitstellungsdigramm zeigt die Ressourcen, die zur Ausführung dieses Ablaufs erforderlich sind. Wenn beispielsweise ein Aktivitätsdiagramm einen Schritt „Bild verarbeiten“ zeigt, sollte das Bereitstellungsdigramm den GPU- oder Rechenknoten anzeigen, der diese Aufgabe bewältigen kann.

Wartung und Evolution 🔄

Software ist niemals statisch. Wenn sich die Anforderungen ändern, ändert sich auch die Infrastruktur. Das Bereitstellungsdigramm muss sich gemeinsam mit dem Codebase weiterentwickeln.

- Versionsverwaltung: Behandle das Diagramm wie Code. Speichere es in einem Versionskontrollsystem. Dadurch kannst du auf frühere Zustände zurückgreifen, falls eine Bereitstellung fehlschlägt.

- Automatisierte Aktualisierungen: Wo immer möglich, generiere das Diagramm aus Infrastrukturcode. Werkzeuge können Terraform- oder CloudFormation-Vorlagen analysieren, um das Diagramm automatisch zu aktualisieren.

- Überprüfungszyklen: Integriere Diagrammaktualisierungen in den Code-Review-Prozess. Wenn sich die Infrastruktur ändert, muss das Diagramm vor dem Merge aktualisiert werden.

- Dokumentationsverknüpfungen: Verknüpfe das Diagramm mit operativen Laufbüchern. Wenn ein Knoten als „Kritisch“ markiert ist, verknüpfe ihn mit dem Wiederherstellungsplan bei Katastrophen.

- Abstimmung mit Stakeholdern: Überprüfe das Diagramm regelmäßig mit den Betriebsteams. Sie kennen die Infrastruktur besser als Entwickler. Ihr Feedback stellt sicher, dass das Modell aktuell bleibt.

Fazit 🏁

Die Erstellung eines UML-Bereitstellungsdiagramms ist eine Übung in Klarheit und Präzision. Es erfordert ein tiefes Verständnis sowohl der zu entwickelnden Software als auch der Umgebung, in der sie laufen wird. Indem du eine strukturierte Checkliste befolgst, häufige Fehler vermeidest und das Modell über die Zeit pflegst, schaffst du ein wertvolles Gut für dein Team.

Dieses Diagramm dient als einziges Quellenverzeichnis für die Infrastruktur. Es reduziert Unklarheiten zwischen Entwicklung und Betrieb. Es verhindert Konfigurationsabweichungen. Und letztlich stellt es sicher, dass das System, das du baust, zuverlässig in der realen Welt funktioniert. Investiere die Zeit in eine genaue Modellierung, und der Bereitstellungsprozess wird reibungsloser und vorhersehbarer.

Denke daran, das Ziel ist nicht nur, ein Bild zu zeichnen. Das Ziel ist es, die physische Realität deines Systems zu kommunizieren. Verwende die hier bereitgestellte Checkliste, um deine Arbeit zu validieren. Stelle sicher, dass jeder Knoten, jedes Artefakt und jede Verbindung berücksichtigt ist. Mit einem soliden Bereitstellungsmodell legst du die Grundlage für eine widerstandsfähige und skalierbare Architektur.

Wichtige Erkenntnisse 👏

- Trennung der Verantwortlichkeiten: Halte die logische Gestaltung von der physischen Bereitstellung getrennt.

- Feinheit: Nutze Hierarchie, um Komplexität zu managen, ohne Details zu verlieren.

- Sicherheit zuerst: Modelle stets Grenzen und Verschlüsselungsbereiche.

- Lebendiges Dokument: Aktualisiere das Diagramm bei jeder Änderung der Infrastruktur.

- Standardisierung: Verwende konsistente Benennungen und Symbole zur Klarheit.