W świecie architektury oprogramowania zrozumienie sposobu fizycznego działania systemów jest równie ważne, jak zrozumienie ich struktury logicznej. Diagram wdrożenia UML pełni rolę mostu między abstrakcyjnym projektem a rzeczywistą infrastrukturą. Mapuje architekturę fizyczną, szczegółowo opisując sprzęt, sieci oraz składniki oprogramowania tworzące środowisko uruchomieniowe. Dla deweloperów i architektów ten diagram to nie tylko rysunek – to projekt zapewniający stabilność, skalowalność i bezpieczeństwo. 📈

Tworzenie dokładnego modelu wymaga precyzji. Niejasny diagram prowadzi do błędów wdrażania, luk w bezpieczeństwie oraz koszmarów utrzymaniowych. Ten przewodnik zapewnia strukturalny podejście do modelowania środowisk wdrażania. Skupia się na kluczowych elementach, relacjach oraz szczegółowej liście kontrolnej, aby upewnić się, że dokumentacja architektoniczna odzwierciedla rzeczywistość.

Zrozumienie podstaw 🧩

Zanim przejdziesz do listy kontrolnej, bardzo ważne jest zrozumienie, co stanowi diagram wdrożenia. W przeciwieństwie do diagramów klas, które skupiają się na strukturze danych, lub diagramów sekwencji, które skupiają się na zachowaniach, diagram wdrożenia skupia się nawykonywaniu fizycznym. Odpowiada na pytanie: „Gdzie działa oprogramowanie?”

Ten rodzaj diagramu jest szczególnie przydatny w fazie wdrażania cyklu życia oprogramowania. Pomaga zespołom DevOps, administratorom systemów i deweloperom zgodnie określić wymagania infrastrukturalne. Wizualizuje:

- Topologię fizyczną sieci.

- Dostępne zasoby sprzętowe (serwery, bazy danych, bramy).

- Artefakty oprogramowania wdrażane na tych zasobach.

- Ścieżki komunikacji między składnikami.

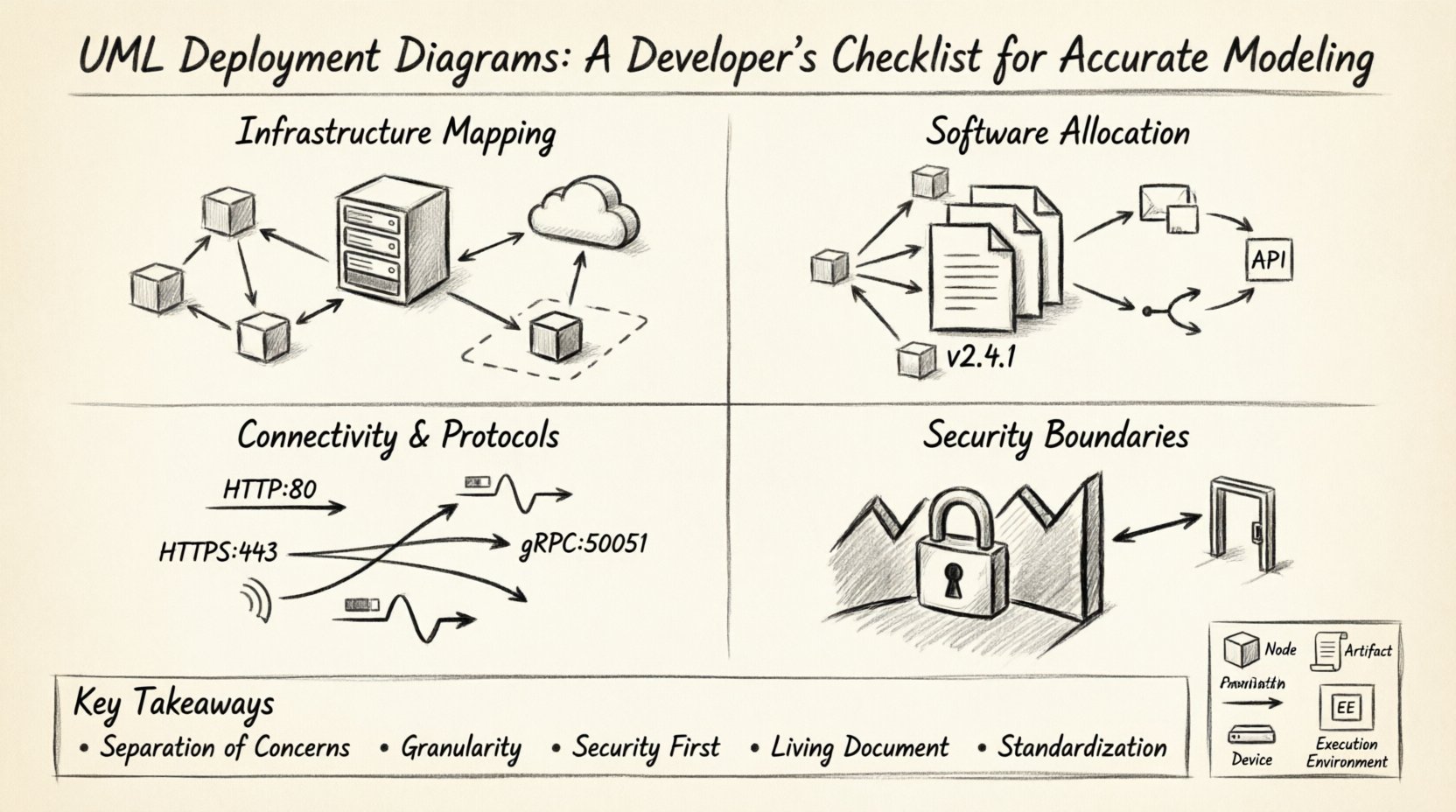

Analiza podstawowych elementów 📦

Dokładność zaczyna się od poprawnej terminologii. Każdy element na diagramie ma określone znaczenie. Niepoprawne oznaczenie artefaktu lub węzła może prowadzić do błędów konfiguracji w środowisku produkcyjnym.

| Element | Definicja | Wizualna reprezentacja |

|---|---|---|

| Węzeł | Zasób obliczeniowy fizyczny. Może to być sprzęt (serwer, router) lub środowisko uruchomieniowe oprogramowania (kontener, system operacyjny). | Kształt sześcianu 3D |

| Artefakt | Reprezentacja fizyczna składnika oprogramowania. Obejmuje pliki wykonywalne, biblioteki, bazy danych lub pliki konfiguracyjne. | Kształt dokumentu |

| Ścieżka komunikacji | Połączenie między węzłami. Określa protokół i przepustowość wymaganą do wymiany danych. | Linia (ciągła lub przerywana) |

| Urządzenie | Zazwyczaj reprezentuje urządzenie fizyczne, takie jak komputer, router lub telefon komórkowy. | Ikona urządzenia |

| Środowisko wykonania | Platforma oprogramowania, która hostuje artefakty, takie jak maszyna wirtualna Java lub serwer internetowy. | Pudełko w węźle |

Zrozumienie tych różnic zapobiega powszechnemu błędowi polegającemu na traktowaniu kontenera oprogramowania jak fizycznego serwera. Oba są węzłami, ale działają inaczej w hierarchii.

Kontrolna lista weryfikacji architektury ✅

Aby upewnić się, że Twój model jest gotowy do produkcji, musisz go zweryfikować wobec szeregu surowych kryteriów. Ta lista kontrolna została stworzona do użytku w fazie przeglądu projektu. Obejmuje infrastrukturę, przydział oprogramowania, łączność i bezpieczeństwo.

1. Mapowanie infrastruktury 🏗️

Pierwszym krokiem jest dokładne przedstawienie infrastruktury fizycznej lub wirtualnej. Nie zakładaj, że schemat odpowiada kodowi; zweryfikuj go na podstawie rzeczywistych definicji infrastruktury jako kodu.

- Zidentyfikuj wszystkie węzły: Wypisz każdy serwer, instancję bazy danych i bramę. Czy są zaangażowane urządzenia krawędziowe lub czujniki IoT?

- Rozróżnij fizyczne od wirtualnych: Jasno oznacz maszyny wirtualne, kontenery lub serwery typu bare-metal. Ta różnica ma wpływ na planowanie zasobów.

- Oznacz specyfikacje sprzętu: Włącz wymagania dotyczące CPU, pamięci i przechowywania na węzłach najwyższego poziomu. Pomaga to w planowaniu pojemności.

- Odcinki sieciowe: Zdefiniuj granice sieci. Czy węzły znajdują się w DMZ, prywatnej podsieci czy regionie chmury publicznej?

- Zapasy: Czy schemat pokazuje węzły przejściowe? Jeden punkt awarii na schemacie powinien być oznaczony jako ryzyko.

2. Przydział oprogramowania 👨💻

Po zdefiniowaniu sprzętu oprogramowanie musi zostać poprawnie umieszczone. Ten rozdział zapewnia, że kod działa tam, gdzie ma działać.

- Przypisz artefakty do węzłów: Każdy plik wykonywalny, skrypt lub biblioteka powinien być przypisany do konkretnego węzła. Unikaj pływających artefaktów.

- Środowiska wykonania: Upewnij się, że węzeł obsługuje artefakt. Jeśli węzeł jest oznaczony jako serwer Linux, sprawdź, czy artefakt nie wymaga specjalnie systemu Windows.

- Kontrola wersji: Zanotuj wersję oprogramowania działającego na każdym węźle. Różne węzły mogą działać w różnych wersjach podczas fazy migracji.

- Warstwa pośrednicząca: Zidentyfikuj wszelkie wymagane warstwy pośredniczące, takie jak kolejki komunikatów, warstwy buforowania lub bramy interfejsów API. Są to kluczowe artefakty.

- Pliki konfiguracji: Nie ignoruj artefaktów konfiguracyjnych. Ustawienia specyficzne dla środowiska (dev, staging, prod) powinny być widoczne lub odwoływane się do nich.

3. Łączność i protokoły 🔄

Komunikacja to życie systemu rozproszonego. Linie łączące twoje węzły przenoszą więcej niż tylko dane; niosą one implikacje bezpieczeństwa i ograniczenia wydajności.

- Określ protokoły:Nie rób tylko linii. Oznacz ją. Czy to HTTP, HTTPS, gRPC, AMQP czy TCP? Protokół decyduje o bezpieczeństwie i wydajności.

- Numery portów:W przypadku krytycznej infrastruktury zaznacz numery portów. Pomaga to w konfiguracji zapory ogniowej.

- Kierunek przepływu:Użyj strzałek, aby wskazać kierunek przepływu danych. Czy baza danych jest tylko do odczytu dla tego węzła? Czy klient przesyła dane do serwera?

- Przepustowość:W systemach o dużym ruchu dodaj oznaczenia wymaganej przepustowości. Zapobiega to zatorom w sieci.

- Ograniczenia opóźnień:Jeśli wymagana jest przetwarzanie w czasie rzeczywistym, zaznacz oczekiwane opóźnienia między węzłami.

4. Granice bezpieczeństwa 🔒

Bezpieczeństwo powinno być modelowane wizualnie. Diagram wdrożenia, który ignoruje strefy bezpieczeństwa, jest niekompletny.

- Zapory ogniowe:Narysuj zapory ogniowe między zaufanymi a niezaufanymi sieciami. Pokaż, gdzie ruch jest inspektyjowany.

- Strefy szyfrowania:Wyróżnij obszary, w których dane muszą być szyfrowane w stanie spoczynku lub w trakcie przesyłania.

- Miejsca uwierzytelniania:Gdzie odbywa się uwierzytelnianie? Czy na bramie, w aplikacji czy w bazie danych?

- Kontrola dostępu:Zaznacz, które węzły mają dostęp do węzłów z danymi poufnymi. Nie każdy serwer internetowy powinien komunikować się bezpośrednio z główną bazą danych.

- Zgodność:Jeśli przepisy wymagają, by dane pozostawały w określonym regionie, zaznacz ten region na diagramie.

Zarządzanie złożonością 🧱

Wraz z rozwojem systemów diagramy wdrożenia mogą stać się przesadnie złożone. Jeden diagram pokazujący każdy mikroserwis, bazę danych i balansowanie obciążenia na globalnej infrastrukturze jest nieczytelny. Musisz zarządzać złożonością poprzez abstrakcję.

1. Modelowanie hierarchiczne

Użyj podejścia warstwowego. Zacznij od ogólnego widoku pokazującego główne regiony i kluczowe ścieżki. Następnie stwórz diagramy podrzędne dla konkretnych klastrów lub usług. Zachowuje to główny diagram czytelny, zachowując szczegółowość tam, gdzie jest potrzebna.

- Widok globalny:Pokaż centra danych, regiony chmury oraz główne bramy.

- Widok klastra: Przybliż na konkretną klastrową platformę Kubernetes lub serwerownię.

- Widok usługi:Przejdź do szczegółów konkretnego wdrożenia mikrousługi.

2. Agregacja

Połącz podobne węzły razem. Jeśli masz 50 identycznych serwerów internetowych, nie rysuj 50 osobnych węzłów. Narysuj jeden węzeł oznaczony jako „Klastrowa grupa serwerów internetowych (50 wystąpień)”. Zmniejsza to zanieczyszczenie wizualne, zachowując przy tym dokładność dotyczącą pojemności.

3. Standardyzacja

Ustanów zasadę nazewnictwa dla wszystkich węzłów i artefaktów. Używaj prefiksów takich jak „DB-“, „APP-“ lub „GW-“. Spójność zmniejsza obciążenie poznawcze podczas czytania diagramu. Unikaj niejasnych nazw takich jak „Serwer1” lub „GłównySkrzynia”.

Powszechne błędy modelowania ⛔

Nawet doświadczeni architekci popełniają błędy. Wczesne rozpoznanie tych pułapek oszczędza znaczną ilość czasu podczas wdrażania.

- Mieszanie logiki i fizyki:Nie umieszczaj klas oprogramowania na węźle wdrażania. Zachowaj diagram klas osobno. Diagram wdrażania dotyczy plików i maszyn, a nie obiektów i metod.

- Ignorowanie opóźnień sieciowych: Zakładając, że wszystkie węzły są połączone przez lokalną sieć LAN. W środowiskach chmurowych węzły w różnych regionach mają istotne opóźnienia.

- Ignorowanie zależności: Zapominając o modelowaniu zależności między artefaktami. Jeśli artefakt A wymaga artefaktu B do uruchomienia, ta relacja powinna być jasna.

- Stan statyczny: Traktowanie diagramu jako jednorazowego rysunku. Systemy się rozwijają. Diagram, który nie jest aktualizowany, staje się mylący.

- Brakujące interfejsy zewnętrzne: Zapominając o usługach zewnętrznych. Jeśli Twoja aplikacja wywołuje zewnętrzny portal płatności, ten zewnętrzny węzeł musi zostać przedstawiony.

Integracja z innymi modelami 🤖

Diagram wdrażania nie istnieje samodzielnie. Współpracuje z innymi diagramami UML, aby przedstawić kompletny obraz systemu.

1. Z diagramami klas

Diagram klas definiuje wewnętrzną strukturę oprogramowania. Diagram wdrażania określa, gdzie to oprogramowanie się znajduje. Upewnij się, że składniki z diagramu klas są przedstawione jako artefakty na diagramie wdrażania. Ta śledzenie zapewnia, że kod odpowiada planowi infrastruktury.

2. Z diagramami sekwencji

Diagramy sekwencji pokazują przepływ wiadomości. Diagram wdrażania dostarcza kontekst dla tych wiadomości. Jeśli diagram sekwencji pokazuje wiadomość od „Klienta” do „Serwera”, diagram wdrażania musi pokazywać fizyczny przebieg tej wiadomości.

3. Z diagramami działań

Diagramy działań pokazują przepływ pracy. Diagram wdrażania pokazuje zasoby wymagane do wykonania tej pracy. Na przykład, jeśli diagram działań pokazuje krok „Przetwarzanie obrazu”, diagram wdrażania powinien pokazywać GPU lub węzeł obliczeniowy zdolny do wykonania tej operacji.

Utrzymanie i ewolucja 🔄

Oprogramowanie nigdy nie jest statyczne. Wraz z zmianą wymagań zmienia się infrastruktura. Diagram wdrażania musi ewoluować razem z kodem źródłowym.

- Wersjonowanie: Traktuj diagram jak kod. Przechowuj go w systemie kontroli wersji. Dzięki temu możesz wrócić do poprzednich stanów, jeśli wdrożenie nie powiedzie się.

- Automatyczne aktualizacje: Tam gdzie to możliwe, generuj diagram z kodu infrastruktury. Narzędzia mogą analizować szablony Terraform lub CloudFormation, aby automatycznie aktualizować diagram.

- Cykle przeglądu: Włącz aktualizacje diagramu do procesu przeglądu kodu. Jeśli zmienia się infrastruktura, diagram musi zostać zaktualizowany przed scaleniem.

- Linki do dokumentacji: Połącz diagram z instrukcjami operacyjnymi. Jeśli węzeł jest oznaczony jako „Krytyczny”, połącz go z planem odzyskiwania po awarii.

- Wyrównanie z zaangażowanymi stronami: Regularnie przeglądaj diagram wraz z zespołami operacyjnymi. Znają infrastrukturę lepiej niż programiści. Ich opinie zapewniają, że model pozostaje dokładny.

Wnioski 🏁

Tworzenie diagramu wdrożenia UML to ćwiczenie w przejrzystości i precyzji. Wymaga głębokiego zrozumienia zarówno oprogramowania, które budujesz, jak i środowiska, w którym będzie działać. Przestrzegając strukturalnego checklistu, unikając typowych pułapek i utrzymując model w czasie, tworzysz cenną wartość dla zespołu.

Ten diagram pełni rolę jedynego źródła prawdy dla infrastruktury. Zmniejsza niepewność między zespołem deweloperskim a operacyjnym. Zapobiega odchyleniu konfiguracji. I w końcu zapewnia, że system, który budujesz, będzie działał niezawodnie w świecie rzeczywistym. Inwestuj czas w dokładne modelowanie, a proces wdrażania stanie się płynniejszy i bardziej przewidywalny.

Pamiętaj, celem nie jest po prostu narysowanie obrazka. Celem jest przekazanie rzeczywistości fizycznej Twojego systemu. Użyj checklisty podanej tutaj, aby zweryfikować swoją pracę. Upewnij się, że każdy węzeł, artefakt i połączenie zostały uwzględnione. Dzięki solidnemu modelowi wdrożenia stworzysz podstawę dla architektury odpornych i skalowalnych.

Kluczowe wnioski 👏

- Oddzielenie odpowiedzialności: Zachowaj oddzielnie projekt logiki od fizycznego wdrażania.

- Szczegółowość: Używaj hierarchii do zarządzania złożonością bez utraty szczegółów.

- Bezpieczeństwo najpierw: Zawsze modeluj granice i strefy szyfrowania.

- Dokument żywy: Aktualizuj diagram za każdym razem, gdy zmienia się infrastruktura.

- Standardyzacja: Używaj spójnych nazw i symboli dla przejrzystości.