In der modernen Softwarearchitektur ist es entscheidend, zu verstehen, wie Code mit physischer Infrastruktur interagiert. Ein UML-Bereitstellungsdiagramm liefert die Baupläne für diese Interaktion. Es visualisiert die physischen Knoten, auf denen Softwareartefakte residieren, und wie sie miteinander kommunizieren. Dieser Leitfaden untersucht die Mechanik, Notation und praktische Anwendung von Bereitstellungsdiagrammen, ohne sich auf spezifische Werkzeuge oder Marketing-Blödsinn zu stützen.

🧩 Was ist ein Bereitstellungsdiagramm?

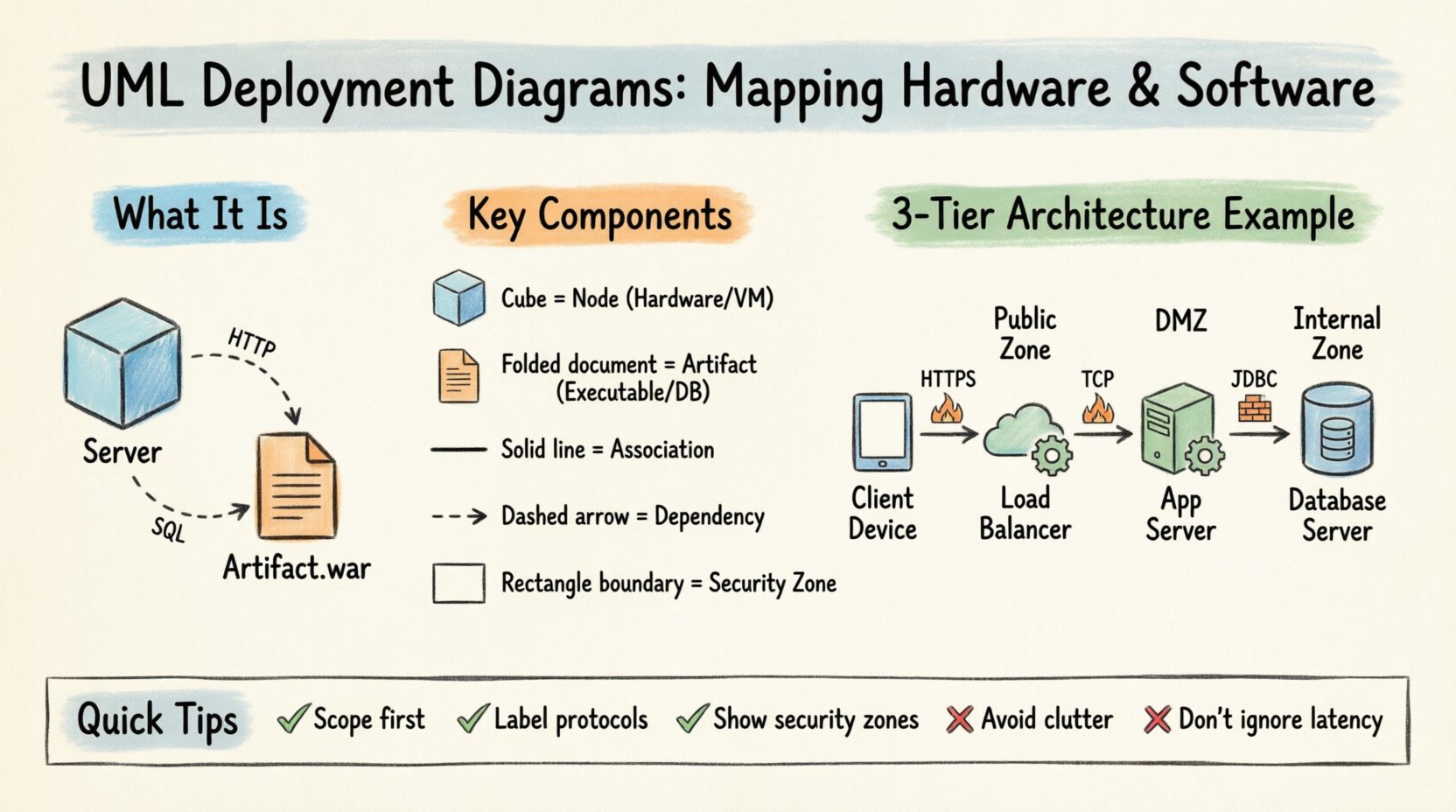

Ein Bereitstellungsdiagramm ist ein statisches Strukturdiagramm in der Unified Modeling Language (UML). Es beschreibt die physische Architektur eines Systems. Im Gegensatz zu Klassendiagrammen, die sich auf Logik konzentrieren, oder Ablaufdiagrammen, die sich auf Fluss konzentrieren, fokussiert das Bereitstellungsdiagramm die Topologie. Es beantwortet Fragen darüber, wo Komponenten sich befinden.

- Hardware-Darstellung: Server, Router, Arbeitsstationen und mobile Geräte.

- Software-Darstellung: Ausführbare Dateien, Bibliotheken, Datenbanken und Betriebssysteme.

- Konnektivität: Die Netzwerkverbindungen, die es diesen Entitäten ermöglichen, Daten auszutauschen.

Dieses Diagramm dient als Kommunikationsbrücke zwischen Entwicklern, Systemarchitekten und Betriebsteams. Es stellt sicher, dass alle sich vor Beginn der Implementierung auf die Umgebung einigen.

🔑 Schlüsselkomponenten und Notation

Um diese Diagramme effektiv lesen oder erstellen zu können, muss man die in der UML-Spezifikation verwendeten Standard-Symbole verstehen. Diese Symbole sind universell und hängen nicht von proprietären Softwareprodukten ab.

🖥️ Knoten (rechnerische Ressourcen)

Der primäre Baustein ist der Knoten. In der UML-Notation wird ein Knoten durch einen 3D-Würfel dargestellt. Er steht für eine rechnerische Ressource, die Artefakte hosten kann.

- Gerät: Ein Knoten, der ein physisches Hardwaregerät ist. Beispiele sind Laptops, Server oder Mobiltelefone.

- Ausführungs-Umgebung: Ein Knoten, der eine Umgebung für die Ausführung bereitstellt. Beispiele sind ein Betriebssystem, eine virtuelle Maschine oder ein Datenbankverwaltungssystem.

- Artefakt: Eine physische Darstellung von Software. Dazu gehören ausführbare Dateien, Dateien oder Datenspeicher.

📄 Artefakte

Artefakte sind die Softwarekomponenten, die auf die Knoten bereitgestellt werden. Sie werden als Dokumentensymbol (ein Rechteck mit umgeklappter Ecke) dargestellt.

- Ausführbare Dateien: Der kompilierte Code, der auf dem Server läuft.

- Bibliotheken: Gemeinsam genutzte Code-Module, die von der Anwendung benötigt werden.

- Datenbanken: Speicherstrukturen, die sich auf einem bestimmten Knoten befinden.

- Konfigurationsdateien: Einstellungen, die definieren, wie die Software in dieser Umgebung funktioniert.

🔗 Kommunikationspfade

Knoten müssen kommunizieren, um als System zu funktionieren. Die Verbindungsleitungen stellen das Kommunikationsmedium dar.

- Assoziation: Eine einfache Linie, die zeigt, dass eine Verbindung besteht.

- Abhängigkeit: Eine gestrichelte Linie mit einem Pfeil, der anzeigt, dass ein Knoten einen anderen benötigt.

- Nachrichtenfluss: Ein Pfeil, der die Richtung des Datenübertrags zeigt.

🛠️ Bausteine: Knoten und Artefakte

Die Erstellung eines Diagramms erfordert eine sorgfältige Auswahl von Knoten und Artefakten. Die Granularität ist entscheidend. Zu viel Detail erzeugt Unübersichtlichkeit; zu wenig führt zu Unklarheit.

Physische vs. logische Knoten

Bereitstellungsdigramme können auf zwei Abstraktionsstufen betrachtet werden.

- Physisch: Stellt echte Hardware dar. Man könnte einen bestimmten Rack-Server, eine Firewall-Box oder einen Client-Arbeitsplatz sehen.

- Logisch: Stellt funktionale Gruppierungen dar. Man könnte eine „Web-Ebene“ oder eine „Daten-Ebene“ sehen, ohne die genaue Hardware anzugeben.

Die Wahl der richtigen Ebene hängt vom Publikum ab. Betriebsteams benötigen physische Details. Entwickler könnten logische Gruppierungen bevorzugen.

Zuordnung von Artefakten zu Knoten

Artefakte müssen auf den Knoten platziert werden, die sie beherbergen. Diese Beziehung wird oft mit einer durchgezogenen Linie oder einer Verschachtelungsbeziehung dargestellt. Das Artefakt wird innerhalb des Knotens gezeichnet oder mit ihm verbunden.

Betrachten Sie eine Standard-Webanwendungsstruktur:

- Web-Server-Knoten: Beherbergt die HTML-Dateien, CSS und JavaScript.

- Anwendungsserver-Knoten: Beherbergt die Backend-Logik (z. B. Java-Archive oder Python-Skripte).

- Datenbank-Server-Knoten: Beherbergt die SQL-Dateien oder NoSQL-Datenspeicher.

🔗 Verbindungen und Abhängigkeiten

Die Konnektivität definiert die Fähigkeit des Systems. Die Linien zwischen Knoten sind nicht nur Linien; sie stellen Protokolle und Einschränkungen dar.

Netzwerkprotokolle

Während UML keine Namensgebung von Protokollen auf Linien vorschreibt, ist es eine bewährte Praxis, sie zu beschriften. Dies klärt, wie Daten fließen.

| Verbindungstyp | Häufiges Protokoll | Anwendungsfall |

|---|---|---|

| HTTP/HTTPS | Webanfragen | Browser zu Server |

| SQL/JDBC | Datenbankabfragen | Anwendungsserver zu Datenbankserver |

| Socket/SSH | Sichere Shell | Administrator zu Server |

| Dateiübertragung | FTP/SFTP | Sicherungssysteme |

Abhängigkeitsbeziehungen

Nicht alle Verbindungen sind gleich. Eine Abhängigkeitsbeziehung bedeutet, dass der Quellknoten ohne den Zielknoten nicht funktionieren kann. Zum Beispiel hängt der Anwendungsserver vom Datenbankserver ab. Wenn die Datenbank ausgefallen ist, kann die Anwendung keine Transaktionen verarbeiten.

📝 Schritt-für-Schritt-Anleitung zur Erstellung

Die Erstellung eines Bereitstellungsdiagramms erfordert einen systematischen Ansatz. Folgen Sie diesen Schritten, um Genauigkeit und Klarheit zu gewährleisten.

1. Bestimmen Sie den Umfang

Definieren Sie die Grenzen des Systems. Zeichnen Sie das gesamte Unternehmen oder nur einen bestimmten Mikrodienst auf? Der Umfang bestimmt das Maß an Detailgenauigkeit.

2. Inventarisierung der Hardware-Ressourcen

Listen Sie alle beteiligten physischen Geräte auf. Enthalten Sie:

- Anwendungsserver

- Lastverteiler

- Firewalls

- Client-Geräte

- Netzwerk-Switches

3. Inventar von Software-Artikeln

Liste die Softwarekomponenten, die bereitgestellt werden müssen. Enthält:

- Betriebssystemversion

- Middleware (z. B. Webserver-Software)

- Anwendungs-Executables

- Datenbank-Instanzen

4. Beziehungen definieren

Zeichnen Sie die Linien, die die Knoten verbinden. Geben Sie das Protokoll an, falls bekannt. Stellen Sie sicher, dass Pfeile in Richtung des primären Datenflusses zeigen.

5. Auf Vollständigkeit prüfen

Stellen Sie sicher, dass jedes Artefakt einen Platz hat. Überprüfen Sie, ob jeder Knoten logisch mit dem Rest des Netzwerks verbunden ist. Bestätigen Sie, dass Sicherheitszonen dargestellt sind.

🎨 Visuelle Standards und Layout

Ein Diagramm ist nutzlos, wenn es nicht lesbar ist. Die Einhaltung visueller Standards verbessert das Verständnis.

- Konsistenz:Verwenden Sie denselben Icon-Stil für ähnliche Knoten im gesamten Diagramm.

- Abstand:Lassen Sie Leerzeichen zwischen Knoten, um überlappende Linien zu vermeiden.

- Gruppierung:Verwenden Sie Unterknoten oder Grenzen, um verwandte Komponenten zu gruppieren.

- Beschriftung:Halten Sie Beschriftungen kurz. Verwenden Sie Textfelder für längere Beschreibungen, falls erforderlich.

Sicherheitszonen

Sicherheit ist ein entscheidender Aspekt der Bereitstellung. Verwenden Sie Grenzen, um Sicherheitszonen zu kennzeichnen.

- Öffentliche Zone:Von Internet aus erreichbar. Enthält Lastverteilungssysteme und Webserver.

- DMZ (Demilitarisierte Zone):Mittelvertrauenswürdig. Enthält Proxy-Server oder Gateways.

- Interne Zone:Vertrauenswürdig. Enthält Datenbanken und Backend-Logik.

Die Visualisierung dieser Zonen hilft Sicherheitsteams, potenzielle Schwachstellen in der Architektur zu erkennen.

🚫 Häufige Fehler, die vermieden werden sollten

Selbst erfahrene Architekten machen Fehler. Vermeiden Sie diese häufigen Fehler, um die Integrität des Diagramms zu gewährleisten.

- Überkomplizierung:Die Aufnahme jedes Mikrodienstes in ein einziges Diagramm macht es unlesbar. Teilen Sie Diagramme nach Funktion oder Ebene auf.

- Ignorieren der Latenz:Das Nicht-Veranschaulichen der Netzwerkentfernung. Eine lokale Datenbank unterscheidet sich von einer entfernten Cloud-Datenbank.

- Statischer Zustand:Bereitstellungsdigramme ändern sich. Stellen Sie sicher, dass sie aktualisiert werden, wenn sich die Infrastruktur ändert. Ein veraltetes Diagramm ist schlimmer als kein Diagramm.

- Fehlende Hardware:Nur auf Software fokussieren. Hardware-Beschränkungen (CPU, RAM) bestimmen oft die Leistungsfähigkeit der Software.

- Ungenaue Beschriftungen:Abkürzungen verwenden, die die Zielgruppe nicht versteht. Definieren Sie Begriffe, falls nötig.

☁️ Darstellung von Cloud im Vergleich zu On-Premise

Moderne Architekturen beinhalten oft hybride Umgebungen. Die Darstellung von Cloud-Ressourcen erfordert spezifische Überlegungen.

Cloud-Knoten

In Cloud-Umgebungen wird die Hardware abstrahiert. Ein „Server“ könnte eine virtuelle Instanz sein.

- Virtuelle Maschinen:Dargestellt als Knoten mit einem Cloud-Symbol oder einer Beschriftung.

- PaaS (Plattform als Dienst):Dargestellt als Ausführungs-Umgebungen ohne Angabe des Betriebssystems.

- SaaS (Software als Dienst):Dargestellt als externe Artefakte, die über das Netzwerk erreicht werden.

Netztopologie

Cloud-Diagramme enthalten oft Regionen und Verfügbarkeitszonen.

- Region:Ein geografisches Gebiet, das mehrere Rechenzentren enthält.

- Verfügbarkeitszone:Unterschiedliche Rechenzentren innerhalb einer Region.

Die Darstellung dieser Elemente stellt sicher, dass das System auf Redundanz und Katastrophenwiederherstellung ausgelegt ist.

🔄 Integration mit anderen UML-Modellen

Ein Bereitstellungsdiagramm existiert nicht isoliert. Es verbindet sich mit anderen UML-Diagrammen, um eine vollständige Systemübersicht zu bieten.

Beziehung zu Klassendiagrammen

Klassendiagramme definieren die Softwarestruktur. Bereitstellungsdiagramme definieren, wo diese Struktur ausgeführt wird. Ein Artefakt im Bereitstellungsdiagramm entspricht oft einer Klasse oder einem Paket im Klassendiagramm.

Beziehung zu Komponentendiagrammen

Komponentendiagramme zeigen die Softwaremodule. Bereitstellungsdiagramme zeigen die physischen Knoten. Das Komponentendiagramm verfeinert die „Artefakte“, die im Bereitstellungsdiagramm enthalten sind.

Beziehung zu Aktivitätsdiagrammen

Aktivitätsdiagramme zeigen den Ablauf von Aktionen. Bereitstellungsdiagramme liefern den Kontext dafür, wo diese Aktionen stattfinden. Zum Beispiel könnte eine Aktivität „Zahlung verarbeiten“ auf dem Knoten „Zahlungs-Server“ stattfinden.

🔍 Wartung und Lebenszyklus

Die Architektur ist nicht statisch. Sie entwickelt sich mit den Anforderungen und der Technologie weiter.

Versionskontrolle

Genau wie Code sollten auch Diagramme versioniert werden. Kennzeichnen Sie Diagramme mit Versionen, die der Softwareversion entsprechen. Dadurch können Teams alte und neue Architekturen während Audits vergleichen.

Automatisierte Generierung

In einigen Workflows werden Bereitstellungsdiagramme aus Konfigurationsdateien generiert. Während das manuelle Zeichnen Flexibilität bietet, stellt die automatisierte Generierung sicher, dass das Diagramm dem tatsächlichen Infrastrukturzustand entspricht. Dafür ist jedoch eine strenge Konfigurationsverwaltung erforderlich.

Überprüfungszyklen

Integrieren Sie die Überprüfung von Diagrammen in die Entwurfsphase des Projekts. Bevor Code geschrieben wird, muss der Bereitstellungsplan genehmigt werden. Dadurch wird teure Nacharbeit verhindert, wenn die Hardware falsch bereitgestellt wird.

📊 Zusammenfassung der Notationselemente

Zur schnellen Nachschlagemöglichkeit finden Sie hier eine Zusammenfassung der häufigsten Elemente, die bei dieser Art der Modellierung verwendet werden.

| Element | Form | Bedeutung |

|---|---|---|

| Knoten | Würfel | Hardware oder Ausführungs-Umgebung |

| Artefakt | Dokument-Symbol | Software-Datei oder Daten |

| Assoziation | Feste Linie | Physische Verbindung |

| Abhängigkeit | Punktierte Linie + Pfeil | Logische Anforderung |

| Grenze | Rechteck mit Beschriftung | Sicherheitszone oder Gruppierung |

🚀 Praktisches Beispiel-Szenario

Betrachten Sie ein Szenario, bei dem ein Unternehmen von einer Monolithenarchitektur zu einem verteilten System migriert.

- Phase 1 (Monolith):Ein einzelner Serverknoten, der Anwendung und Datenbank gemeinsam hostet.

- Phase 2 (Aufteilung):Anwendungsserverknoten und Datenbankserverknoten, getrennt durch eine Netzwerkverbindung.

- Phase 3 (Cloud):Lastverteilungsknoten, der den Datenverkehr an mehrere Anwendungsserverknoten in verschiedenen Regionen weiterleitet.

Jede Phase erfordert ein eigenes Bereitstellungsdiagramm. Der Übergang zwischen den Diagrammen dokumentiert die architektonische Entwicklung.

🔐 Sicherheitsaspekte

Sicherheit kann keine Nachüberlegung sein. Das Diagramm sollte Sicherheitsmaßnahmen widerspiegeln.

- Firewalls:Gezeichnet als Knoten, die den Datenverkehr zwischen Zonen filtern.

- Verschlüsselung:Beschriften Sie Linien mit „SSL/TLS“, um sichere Kommunikation anzugeben.

- Authentifizierung:Notieren Sie, wo Authentifizierungstoken validiert werden (z. B. auf dem Lastverteilungs- oder Anwendungsserver).

Durch die Visualisierung von Sicherheitsgrenzen können Architekten Einzelstörpunkte oder nicht gesicherte Datenpfade erkennen.

📈 Auswirkungen auf Skalierbarkeit

Bereitstellungsdiagramme helfen bei der Planung des Wachstums.

- Horizontales Skalieren:Hinzufügen weiterer Knoten desselben Typs. Das Diagramm zeigt mehrere identische Knoten, die an einen Lastverteiler angeschlossen sind.

- Vertikales Skalieren:Verbesserung der Hardware eines einzelnen Knotens. Das Diagramm könnte die Kapazitätsgrenzen des Knotens angeben.

Das Verständnis dieser Optionen hilft bei der Kapazitätsplanung. Das Diagramm dient als Karte für zukünftige Erweiterungen.

🤝 Vorteile der Zusammenarbeit

Schließlich erleichtern diese Diagramme die Zusammenarbeit.

- Entwickler:Wissen, wo der Code bereitgestellt werden soll.

- Betrieb:Wissen, wie Netzwerke konfiguriert werden.

- Management:Verstehen der Infrastrukturkosten.

Eine gemeinsame visuelle Sprache reduziert Missverständnisse. Sie bringt das Team in Übereinstimmung mit der physischen Realität des Software-Systems.