ハイブリッドインフラの統合ビューを作成するには、正確なアーキテクチャ文書が必要です。システムがパブリッククラウド環境とプライベートデータセンターの両方をまたぐ場合、ステークホルダーがデータフロー、依存関係、物理的境界を理解できるように、1つのデプロイメント図が不可欠になります。このガイドでは、両環境を混乱なく表現する正確な図を構築するための手法を説明します。標準的なモデル化規約に従うことで、開発者、運用チーム、セキュリティ監査担当者にとって明確な情報が保証されます。 🛡️

ハイブリッド環境の理解 🌐

デプロイメント図は、システムの物理的または仮想的なハードウェアおよびソフトウェアアーキテクチャを可視化します。ハイブリッドモデルでは、論理的に異なるが機能的に統合されたリソースを描くことを意味します。課題は、クラウドサービスの管理された性質とオンプレミスハードウェアの管理的制御を区別しつつ、視覚的な一貫性を保つことです。明確な区別がなければ、図はリスク、レイテンシ、所有権を正しく伝えることができません。

これらの環境をモデル化する際には、以下の目的を意識してください:

- 明確性:視聴者は、どのコンポーネントがどの環境にあるかを即座に認識できる必要があります。

- 正確性:トポロジーは、実際のネットワーク経路と接続プロトコルを正確に反映しなければなりません。

- 保守性:インフラが時間とともに変化しても、図が有効な状態を保つべきです。

- セキュリティ:ファイアウォールや暗号化領域などの境界は、明示的に表示しなければなりません。

図の核心となる要素 📊

強固な表現を構築するには、UMLベースのデプロイメントモデル化で使用される標準的な要素を定義する必要があります。これらの要素が図の語彙を構成します。

1. ノードとデバイス

ノードは、物理的または仮想的な実行環境を表します。ハイブリッド構成では、ノードはその場所と管理タイプによって分類されます。

- クラウドノード:第三者プロバイダーがホストする仮想マシン、コンテナ、またはサーバーレス関数を表します。これらは通常、一時的または動的にスケーリングされます。

- オンプレミスノード:社内ITチームが管理する物理サーバー、メインフレーム、またはローカル仮想化ホストを表します。これらはしばしば固定された容量とハードウェア依存性を持ちます。

- ネットワークノード:2つの環境間のトラフィックを促進するルーター、スイッチ、ロードバランサー。

2. アーティファクト

アーティファクトは、ノード上にデプロイされた物理的なソフトウェアコンポーネントを表します。実行可能ファイル、ライブラリ、構成ファイル、データベーススキーマなどが例です。アーティファクトが、その存在する特定のノードにリンクされていることを確認してください。

- 実行可能ファイル:オペレーティングシステム上で実行されるバイナリ。

- データベースファイル:ストレージボリューム上に存在するデータストア。

- 構成 実行時動作を定義するスクリプトまたはファイル。

区別に用いる視覚的規則 👁️

一貫性が読みやすさの鍵です。色だけに頼ることはアクセシビリティ上できないため、形状、ステレオタイプ、枠線を使って環境を区別してください。

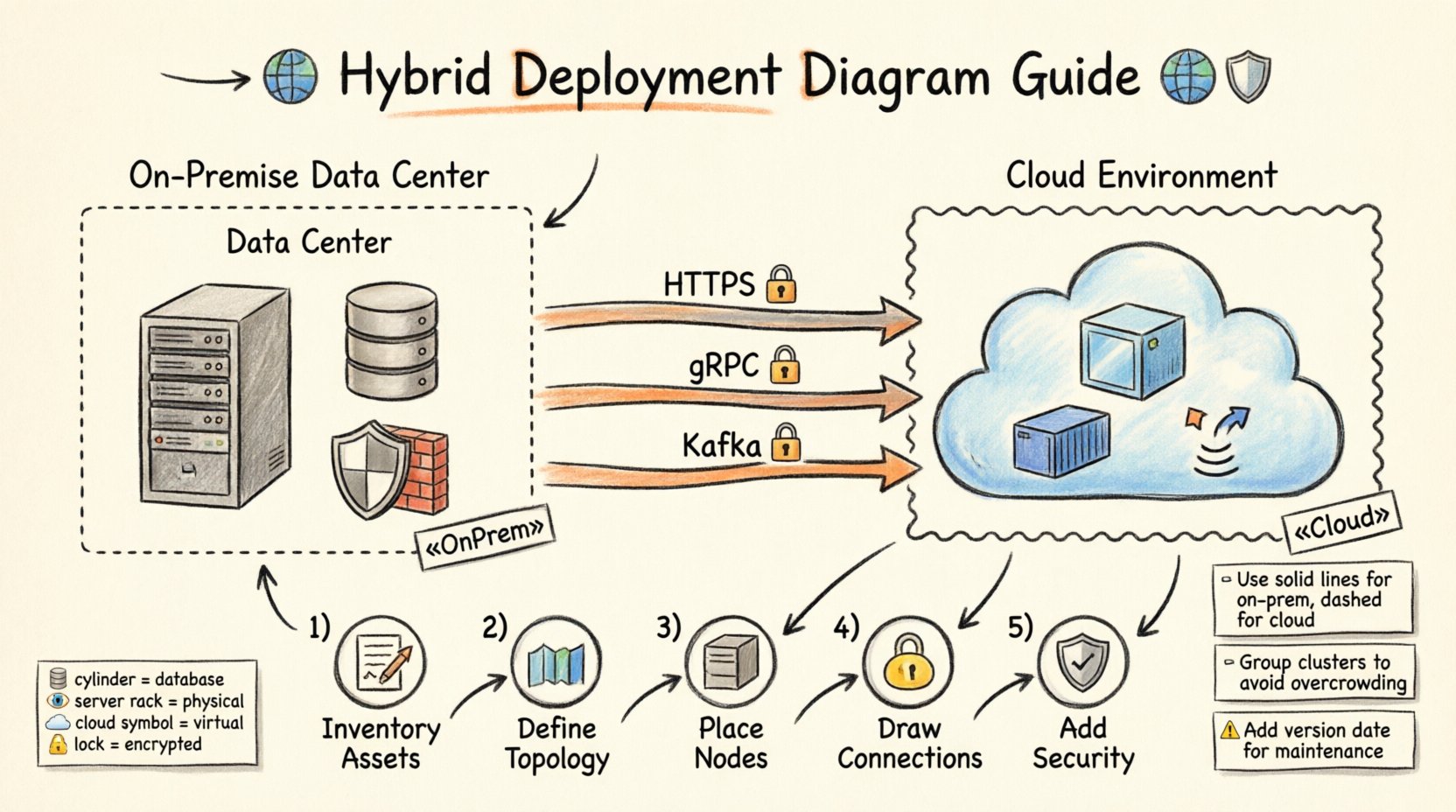

ステレオタイプの使用

ノードの形状に特定のステレオタイプを適用して、その起源を示します。これは、モデリング標準内で環境タイプを示す最も正式な方法です。

- クラウドステレオタイプ: 「

«Cloud»または«Public»」というラベルをクラウドノードを表すボックスに付ける。 - オンプレミスステレオタイプ: 「

«Server»または«OnPrem»」というラベルをローカルインフラを表すボックスに付ける。 - 境界ボックス: クラウドノードを「クラウド環境」とラベル付けされた大きな境界ボックス内に、オンプレミスノードを「データセンター」とラベル付けされた境界ボックス内にグループ化する。

色と形状のガイドライン

特定のツールを避ける一方で、視覚的階層の一般的な設計原則に従ってください。

- 形状: データベースには場所に関係なく円筒を使用してください。ただし、環境を示すために、円筒の周囲に境界ボックスを配置してください。

- 枠線のスタイル: オンプレミス接続には実線、クラウド接続には破線を使用して、論理的なネットワーク分離を示します。

- アイコン: ローカルハードウェアにはサーバーラック、リモートサービスにはクラウド記号などのアイコンを組み込みます。

接続性とプロトコルのモデリング 📡

ノードをつなぐ線は通信経路を表します。ハイブリッドモデルでは、これらの経路がセキュリティ境界やネットワークセグメントを越えます。これらのリンクのプロトコルおよびセキュリティコンテキストを文書化する必要があります。

ネットワークプロトコル

関連線に使用された通信プロトコルをラベル付けしてください。これにより開発者が遅延要件や互換性を理解しやすくなります。

- HTTP/HTTPS:標準のウェブトラフィック。SSL/TLSが強制されているかどうかを明記してください。

- gRPC/REST:内部マイクロサービス間の通信。

- データベースプロトコル:SQL、NoSQL、または特定の接続文字列。

- メッセージキュー:AMQP、Kafka、または独自のメッセージングシステム。

帯域幅と遅延

すべての接続が同等ではありません。ローカルサーバーからローカルスイッチへのリンクは、パブリッククラウド領域へのリンクとは異なります。性能に関する定性的な注記を図に付けることを検討してください。

- 高遅延:インターネットを横断する接続には、潜在的な遅延を示す注記を付けてください。

- 高帯域幅:専用回線(Direct ConnectやExpressRouteの同等品など)には、より高いスループットを示すインジケーターを付けてください。

- 冗長性:重要なサービスに対して複数の経路を示すことで、フェイルオーバー機能を示してください。

セキュリティ境界とゾーン 🔒

ハイブリッドシステムをモデル化する際、セキュリティは最も重要です。デプロイメント図は境界を隠してはいけません。機密データを保護する境界を明示的に描いてください。

ファイアウォールとゲートウェイ

ファイアウォールノードをネットワークセグメントの端に配置してください。トラフィックが内部クラウドまたはオンプレミスゾーンに入る前に検査される場所を示してください。

- 境界ファイアウォール:オンプレミスデータセンターを外部からの脅威から保護します。

- クラウドゲートウェイ:パブリックインターネットトラフィックからクラウド環境を保護します。

- DMZ:パブリック向けサービスが存在する非軍事区で、内部データベースから分離されています。

暗号化とコンプライアンス

データが暗号化される場所を示してください。これはコンプライアンス監査において重要です。

- 転送中: 送信中の暗号化を示すために、線にロックアイコンをマークしてください。

- 保存時: ディスク上の暗号化を示すために、ストレージノードにロックアイコンをマークしてください。

- コンプライアンスゾーン: 特定の規制(例:GDPR、HIPAA)に準拠しなければならないノードをグループ化するために、破線を使用してください。

ステップバイステップのモデリングプロセス 📝

この構造化されたアプローチに従って、重要な詳細を漏れなく含めた図を作成してください。

ステップ1:資産のインベントリ作成

図を描く前に、すべてのコンポーネントをリストアップしてください。関与するすべてのサーバー、データベース、サービスのスプレッドシートまたはテキストリストを作成し、環境ごとに分けてください。

- オンプレミスサーバーすべてとその役割をリストアップしてください。

- すべてのクラウドインスタンスとそのサービスタイプ(例:計算、ストレージ)をリストアップしてください。

- すべてのサードパーティ統合を特定してください。

ステップ2:トポロジーの定義

高レベルのネットワーク構成をスケッチしてください。境界の位置を決定してください。オンプレミスボックスを左、クラウドボックスを右に配置するか、複雑さに応じて垂直分割を使用してください。

- プライマリネットワーク境界を描いてください。

- クラウド用のセカンダリネットワーク境界を描いてください。

- それらの間の接続ポイントをマークしてください(例:VPN、ピアリング)。

ステップ3:ノードとアーティファクトの配置

インベントリアイテムを適切な境界にドラッグアンドドロップしてください。アーティファクトがデプロイされるノード内に収まっていることを確認してください。

- アプリケーションバイナリを計算ノードに配置してください。

- データファイルをストレージノードに配置してください。

- 構成ファイルを管理ノードに配置してください。

ステップ4:接続の描画

データフローに基づいてノード間の線を描いてください。プロトコルのラベルを追加してください。

- API呼び出しのための線を描いてください。

- データベースのレプリケーションのための線を描いてください。

- 認証フローのための線を描いてください。

ステップ5:セキュリティ注釈の追加

セキュリティの穴がないか図を確認してください。暗号化とファイアウォールのラベルを追加してください。

- すべてのインターネット向きのポートにマークを付けてください。

- 内部専用のポートをすべてマークする。

- 機密データの経路が保護されていることを確認する。

避けるべき一般的な落とし穴 ⚠️

経験豊富なアーキテクトでさえ、ハイブリッドシステムをモデル化する際に誤りを犯すことがある。これらの一般的な誤りに注意を払うべきである。

1. 図の過密化

すべてのサーバーを表示しようとしないでください。類似したサーバーをクラスターや論理ノードにグループ化する。50個の個別のボックスを持つ図は読み取れません。

- グループ化:5つの個別のノードの代わりに、「Web サーバークラスター」とラベル付けされた単一のノードを使用する。

- 抽象化:デプロイメントの文脈に関係しない限り、サービスの内部詳細を隠す。

2. データ同期を無視する

ハイブリッドモデルでは、データが環境間を移動する必要があることがよくある。レプリケーションを表示しない場合、図は不完全となる。

- データ同期には双方向の矢印を表示する。

- 同期の頻度をラベルで示す(例:「リアルタイム」、「毎時バッチ」)。

3. 論理的視点と物理的視点を混同する

デプロイメント図は物理的または仮想的であるべきである。論理的コンポーネント図をデプロイメントノードと混同してはならない。ハードウェアおよびソフトウェアのインストールに焦点を当てる。

- デプロイメントノード内にクラス図を表示しない。

- ユーザーの役割を表示するのは、それらが明確なハードウェア端末によって表現されている場合に限る。

4. 古い情報

クラウドインフラは急速に変化する。6か月前の図はすでに陳腐化している可能性がある。

- バージョン管理:図のタイトルにバージョン番号または日付を追加する。

- レビュー周期:アーキテクチャドキュメントの定期的なレビューをスケジュールする。

モデル化アプローチの比較 📋

異なるチームは異なる詳細度を好む可能性がある。以下の表は一般的なアプローチを要約している。

| アプローチ | 詳細度 | 最適な用途 | 制限事項 |

|---|---|---|---|

| ハイレベルな概要 | 低 | 経営者向け要約 | 技術的な詳細が不足している |

| 標準的なデプロイメント | 中 | 開発チーム | セキュリティの細部を逃す可能性がある |

| 詳細なインフラ構造 | 高 | 運用およびセキュリティ | 長期的に維持するのが難しい |

| 論理的なハイブリッド | 混合 | アーキテクチャ計画 | 物理的な制限を反映していない |

図の維持 🔄

デプロイメント図は動的な文書です。有用な状態を保つためには維持管理が必要です。コードとして扱いましょう。

自動更新

可能な限り、インフラコードから図を生成しましょう。これにより、視覚的な表現が実際の状態と一致することを保証できます。

- インフラをコードとして:スクリプトを使用してリソース定義を解析する。

- モニタリングデータ:モニタリングツールと統合して、アクティブなノードを表示する。

ドキュメントの標準

命名およびラベル付けの標準を確立する。一貫性があることで、図を読む誰にとっても認知負荷が軽減される。

- 命名規則: 使用:

env-role-id(例:”prod-web-01). - 凡例:記号や色の意味を説明する凡例を必ず含めてください。

- メタデータ:最終更新日と作成者を含めてください。

ハイブリッドモデリングの結論 🏁

単一のデプロイメント図でクラウドとオンプレミスのシステムをモデリングすることは、現代のアーキテクチャにおいて必須のスキルです。物理的なハードウェアと仮想サービスの間のギャップを埋めます。標準的な規約に従い、明確なスタereotypeを使用し、厳格なセキュリティ境界を維持することで、技術的およびビジネス上のニーズを満たす文書を作成できます。このアプローチにより、CTOからジュニア開発者まで、すべての人がシステムの状況を理解できるようになります。図を常に最新の状態に保ち、インフラの物理的な現実に焦点を当てるようにしてください。 🚀