Technische Diagramme dienen als Bauplan für die Software-Infrastruktur. Sie sind die Kommunikationsbrücke zwischen Architekten, Entwicklern und Betriebsteams. Ein Abwicklungsdiagramm, das an Genauigkeit fehlt, kann jedoch erhebliche Schwierigkeiten bei der Umsetzung verursachen. Viele Organisationen investieren Zeit in die Erstellung visueller Darstellungen ihrer Systeme, doch diese Diagramme erfassen oft nicht den vollen Umfang der Umgebung.

Diese Anleitung behandelt die häufigen Lücken in Abwicklungsdiagrammen. Sie bietet einen strukturierten Ansatz zur Identifizierung fehlender Elemente und zur Umsetzung von Korrekturen. Durch Fokus auf Genauigkeit und Vollständigkeit können Teams Fehler bei der Bereitstellung reduzieren und die Systemzuverlässigkeit verbessern.

Warum Abwicklungsdiagramme oft versagen 📉

Ein Abwicklungsdiagramm zeigt die physischen Hardwarekomponenten oder Cloud-Ressourcen, auf denen Software-Artefakte ausgeführt werden. Es zeigt Knoten, Kommunikationspfade und die Verteilung von Komponenten. Trotz ihrer Bedeutung leiden diese Diagramme häufig unter Übervereinfachung.

Mehrere Faktoren tragen zu diesem Problem bei:

- Abstraktionsüberlastung:Architekten setzen oft logische Oberflächen gegenüber physischen Details bevor, wodurch kritische Infrastrukturangaben ausgelassen werden.

- Dynamische Umgebungen:Die Cloud-Infrastruktur ändert sich schnell. Ein statisches Diagramm wird schnell veraltet, wenn es nicht gepflegt wird.

- Kommunikationslücken:Entwickler mögen die spezifischen Anforderungen der Betriebsteams nicht verstehen, was zu fehlenden Konfigurationsdetails führt.

- Veraltete Annahmen:Teams verlassen sich auf mentale Modelle des Systems statt auf dokumentierte Beweise.

Wenn diese Lücken bestehen, entsteht Unsicherheit. Betriebstechniker müssen Vermutungen über Server-Spezifikationen oder Netzwerkprotokolle anstellen, was zu Leistungsengpässen oder Sicherheitslücken führen kann.

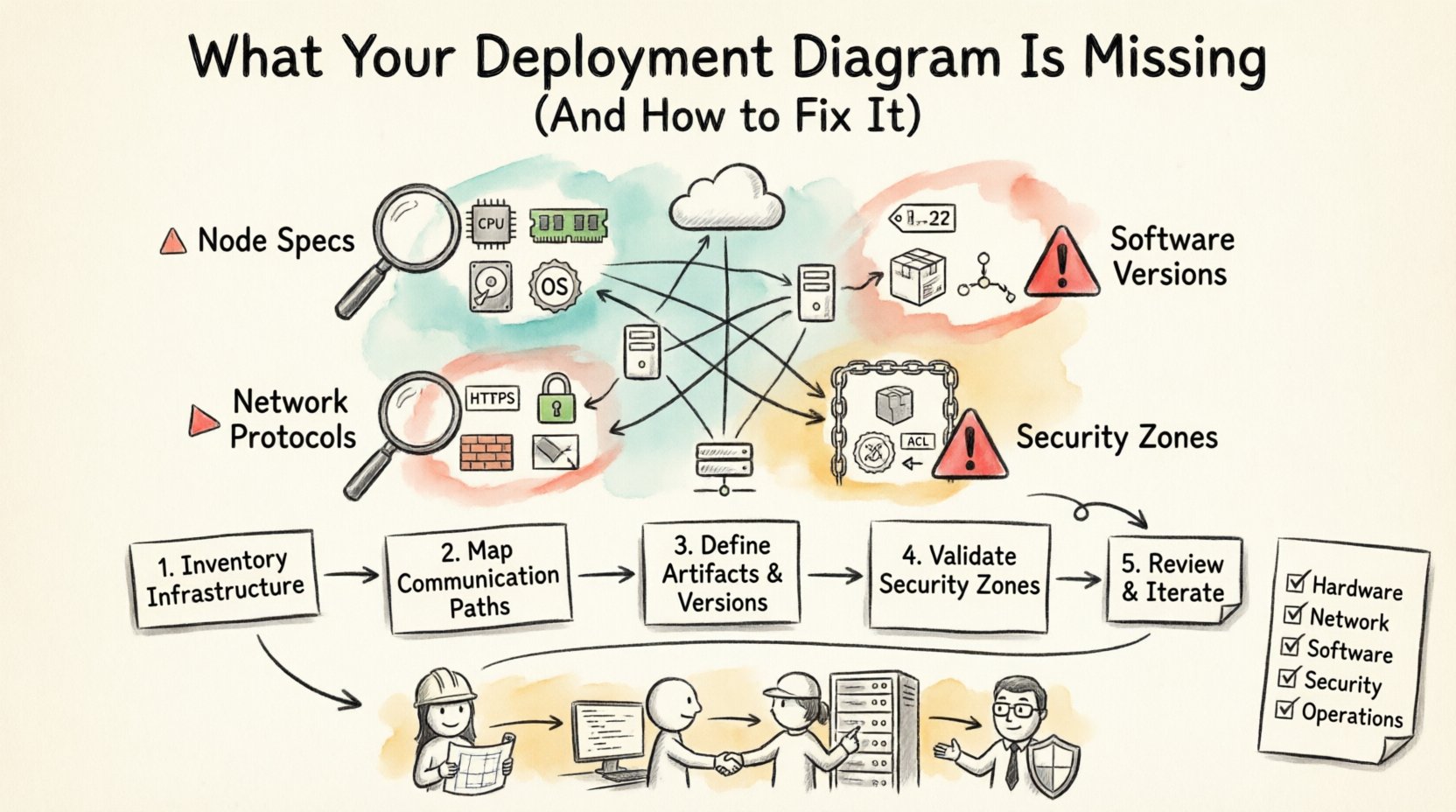

Wichtige Elemente, die oft fehlen 🔍

Um ein robustes Abwicklungsdiagramm zu erstellen, müssen Sie spezifische Datenpunkte einbeziehen. Ohne sie ist das Diagramm lediglich eine Skizze, keine technische Spezifikation. Nachfolgend finden Sie die Kernkomponenten, die häufig übersehen werden.

1. Knotenspezifikationen und Ressourcen ⚙️

Jeder Knoten steht für eine Verarbeitungseinheit, wie beispielsweise einen Server, Container oder Gerät. Ein häufiger Fehler ist die Bezeichnung eines Knotens als „Web-Server“, ohne dessen Fähigkeiten anzugeben.

Fehlende Details sind:

- CPU-Architektur:Handelt es sich um x86, ARM oder spezialisierte Hardware?

- Speicherzuweisung:Wie viel RAM steht für die Anwendungsprozesse zur Verfügung?

- Speichertyp:Handelt es sich um SSD, HDD oder netzwerkgebundene Speicher?

- Betriebssystem:Die spezifische Version und Distribution des Betriebssystems.

Ohne diese Informationen wird die Kapazitätsplanung unmöglich. Ein Team könnte ein aufwendiges Datenverarbeitungstool auf einen Knoten bereitstellen, der über die notwendige Speicherkapazität verfügt, was sofortige Abstürze verursacht.

2. Kommunikationsprotokolle und Ports 🌐

Verbindungsleitungen zwischen Knoten zeigen den Datenfluss an. Oft werden diese Linien ohne Kontext gezeichnet. Eine einfache Linie erklärt nicht, wie die Daten bewegt werden.

Stellen Sie sicher, dass Folgendes dokumentiert ist:

- Protokolltyp:Ist der Datenverkehr HTTP, HTTPS, gRPC oder TCP?

- Portnummern:Spezifische Ports (z. B. 443, 8080) müssen definiert werden, um Firewall-Konflikte zu vermeiden.

- Verschlüsselungsstatus:Ist die Kommunikation im Übertragungsweg verschlüsselt?

- Lastverteilung:Gibt es Lastverteilungseinheiten zwischen den Knoten, und welchen Algorithmus verwenden sie?

Netzwerksicherheitsteams benötigen diese Daten, um Firewalls korrekt zu konfigurieren. Wenn ein Port nicht angegeben ist, kann die Verbindung blockiert werden oder schlimmer noch für ungesicherten Datenverkehr geöffnet werden.

3. Software-Artifakte und Versionen 📦

Bereitstellungsdigramme zeigen, wo die Software läuft. Es reicht jedoch nicht aus, lediglich ein Symbol für „Anwendung“ darzustellen. Das Diagramm muss mit der spezifischen Build- oder Versionsnummer verknüpft sein.

Wichtige fehlende Artefakte sind:

- Versionsnummern:Spezifische Releases der Software.

- Abhängigkeiten:Externe Bibliotheken oder Middleware, die von der Anwendung benötigt werden.

- Konfigurationsdateien:Wo Umgebungsvariablen oder Konfigurationsdateien gespeichert sind.

- Datenbank-Schema:Wenn ein Datenbankknoten vorhanden ist, welche Schema-Version ist aktiv?

Die Versionsverwaltung ist entscheidend für Rollback-Verfahren. Wenn ein Diagramm die Version nicht angibt, wird das Troubleshooting, warum eine bestimmte Funktion nicht funktioniert, zu einem Ratespiel.

4. Sicherheitsgrenzen und Berechtigungen 🔒

Sicherheit wird oft erst nachträglich in Diagrammen berücksichtigt. Ein Bereitstellungsdiagramm sollte Sicherheitszonen und Zugriffssteuerungen widerspiegeln.

Fügen Sie diese Sicherheitsmarkierungen hinzu:

- Zonierung:Welche Knoten befinden sich in der öffentlichen Internetzone gegenüber dem privaten Intranet?

- Authentifizierungsmethoden:Wie authentifizieren sich Dienste gegenseitig (z. B. mTLS, API-Schlüssel)?

- Firewalls: Wo befinden sich die Sicherheitsgruppen oder Perimeter-Firewalls?

- Zugriffssteuerungslisten: Welche Knoten sind berechtigt, miteinander zu kommunizieren?

Das Ignorieren von Sicherheitsgrenzen in der Darstellung kann zu Compliance-Fehlern führen. Prüfer verlangen häufig Diagramme, um die Netzwerksegmentierung zu überprüfen. Ein vages Diagramm reicht nicht aus.

Auswirkungen unvollständiger Diagramme auf die Betriebsabläufe 🚨

Wenn Diagramme fehlende Details aufweisen, steigen die operativen Kosten. Hier wird erläutert, wie fehlende Informationen die Arbeitsabläufe direkt beeinflussen.

Verlängerte Fehlersuche

Wenn ein Dienst ausfällt, schauen Ingenieure auf das Diagramm, um die Topologie zu verstehen. Wenn das Diagramm eine Verbindung zeigt, aber nicht das Protokoll, muss das Team Protokolle und Netzwerkverläufe scannen, um das Problem zu identifizieren. Dies verlängert die Lösungszeit um mehrere Stunden.

Schwierigkeiten bei der Skalierung

Die Skalierung erfordert Kenntnis der aktuellen Kapazität. Wenn das Diagramm keine Ressourcenbegrenzungen auflistet, wird das Hinzufügen neuer Knoten zu einem Versuch-und-Irrtum-Prozess. Teams könnten Ressourcen überprovisionieren, um sicherzugehen, was die Kosten erhöht, oder unterprovisionieren, was das Risiko von Ausfällen erhöht.

Hemmungen beim Onboarding

Neue Mitarbeiter stützen sich auf Dokumentation, um das System zu verstehen. Ein Bereitstellungsdiagramm ist eine primäre Referenz. Wenn es unvollständig ist, verbringen neue Ingenieure Wochen damit, das System manuell zu kartieren, anstatt sich auf die Entwicklung zu konzentrieren.

Schritt-für-Schritt-Anleitung zur Behebung Ihres Diagramms 🛠️

Die Verbesserung eines Bereitstellungsdiagramms erfordert eine systematische Prüfung. Folgen Sie diesen Schritten, um Ihr Diagramm auf den neuesten Stand zu bringen.

Schritt 1: Bestand an aktueller Infrastruktur ermitteln

Beginnen Sie damit, Daten aus der tatsächlichen Umgebung zu sammeln. Verlassen Sie sich nicht auf Erinnerungen oder alte Dokumentation.

- Führen Sie Entdeckungsskripte aus, um aktive Knoten aufzulisten.

- Überprüfen Sie die Konsole des Cloud-Anbieters auf Ressourcenkonfigurationen.

- Führen Sie Gespräche mit Systemadministratoren über Hardware-Spezifikationen.

Schritt 2: Kommunikationspfade abbilden

Verfolgen Sie den Datenfluss zwischen Knoten. Verwenden Sie Netzwerküberwachungstools, um Verkehrsstrukturen zu überprüfen.

- Identifizieren Sie alle aktiven Ports.

- Bestätigen Sie die Verschlüsselungsmethoden, die auf jeder Verbindung verwendet werden.

- Dokumentieren Sie alle beteiligten Drittanbieterdienste oder APIs.

Schritt 3: Artefakte und Versionen definieren

Verknüpfen Sie die visuellen Knoten mit den tatsächlichen Software-Builds.

- Aktualisieren Sie die Versions-Tags auf allen Knoten.

- Listen Sie die erforderlichen Umgebungsvariablen auf.

- Dokumentieren Sie den Status von Datenbank-Migrationen.

Schritt 4: Überprüfen der Sicherheitszonen

Überprüfen Sie die Netzwerksegmentierung im Hinblick auf Sicherheitsrichtlinien.

- Markieren Sie öffentlich zugängliche Knoten deutlich.

- Markieren Sie Knoten, die ausschließlich intern sind.

- Beschreiben Sie die Firewall-Regeln zwischen den Zonen.

Schritt 5: Überprüfen und Iterieren

Ein Diagramm ist niemals wirklich abgeschlossen. Planen Sie regelmäßige Überprüfungen, um sicherzustellen, dass es der laufenden Umgebung entspricht.

- Aktualisieren Sie das Diagramm nach jeder größeren Freigabe.

- Weisen Sie die Verantwortung einem bestimmten Architekten oder Ingenieur zu.

- Integrieren Sie Diagramm-Updates in die Bereitstellungspipeline.

Prüfliste für die Vollständigkeit des Bereitstellungsdiagramms 📋

Verwenden Sie diese Tabelle, um sicherzustellen, dass Ihr Diagramm alle notwendigen Aspekte abdeckt, bevor Sie es mit den Stakeholdern teilen.

| Kategorie | Element | Status |

|---|---|---|

| Hardware | CPU-Typ und Anzahl | ☐ |

| Hardware | RAM- und Speichertyp | ☐ |

| Netzwerk | Protokoll und Portnummern | ☐ |

| Netzwerk | Verschlüsselung und Firewall-Regeln | ☐ |

| Software | Anwendungsversion | ☐ |

| Software | Middleware und Abhängigkeiten | ☐ |

| Sicherheit | Authentifizierungsmechanismus | ☐ |

| Sicherheit | Zugriffssteuerungslisten | ☐ |

| Betrieb | Sicherungs- und Wiederherstellungspunkte | ☐ |

| Betrieb | Überwachungs- und Protokollierungsagenten | ☐ |

Best Practices für Wartung und Genauigkeit ✅

Sobald das Diagramm korrekt ist, soll es so bleiben. Die Wartung wird oft vernachlässigt, was dazu führt, dass dieselben Probleme immer wieder auftreten.

Automatisieren, wo möglich

Manuelle Aktualisierungen sind anfällig für menschliche Fehler. Wo Tools existieren, sollten sie genutzt werden, um Diagrammdaten aus dem Zustand der Infrastruktur zu generieren. Dadurch wird sichergestellt, dass das Diagramm automatisch die Realität widerspiegelt.

Versionskontroll-Dokumentation

Speichern Sie die Diagrammdateien in einem Versionskontrollsystem. Dadurch können Sie Änderungen im Laufe der Zeit verfolgen. Wenn eine Bereitstellung fehlschlägt, können Sie das Diagramm aus diesem Datum mit dem aktuellen Zustand vergleichen.

Integration in CI/CD-Pipelines

Integrieren Sie die Diagrammvalidierung in den Bereitstellungsprozess. Wenn sich die Infrastruktur ändert, sollte die Aktualisierung des Diagramms eine Voraussetzung für den Merge-Request sein. Dadurch wird das Team gezwungen, Änderungen in Echtzeit zu dokumentieren.

Standardisierung der Notation

Verwenden Sie eine konsistente Reihe von Symbolen. Wenn eine Abteilung ein Sechseck für eine Datenbank verwendet und eine andere ein Zylinder, entsteht Verwirrung. Legen Sie eine standardisierte Legende fest und setzen Sie sie über die gesamte Organisation durch.

Regelmäßige Audits

Planen Sie vierteljährliche Überprüfungen. Gehen Sie das Diagramm gemeinsam mit dem Betriebsteam durch. Fragen Sie sie, ob das Diagramm ihnen hilft, Probleme zu lösen. Wenn nicht, ermitteln Sie den Grund und passen Sie den Inhalt an.

Behandlung komplexer Szenarien 🏗️

Einige Umgebungen sind zu komplex für ein einziges Diagramm. Mikrodienste, verteilte Systeme und hybride Clouds erfordern eine spezifische Behandlung.

Mikrodienste-Architektur

Bei Microservices können Hunderte von Knoten existieren. Ein einzelnes Diagramm wird unleserlich. Stattdessen sollten Dienste nach Funktion gruppiert werden.

- Erstellen Sie eine Übersichtsebene, die die wichtigsten Cluster zeigt.

- Erstellen Sie detaillierte Ansichten für spezifische Dienstbereiche.

- Verwenden Sie Hyperlinks oder getrennte Dateien, um zwischen Ansichten zu navigieren.

Hybrid- und Multi-Cloud

Wenn mehrere Cloud-Anbieter verwendet werden, muss das Diagramm die Grenzen klar darstellen.

- Beschriften Sie für jeden Knoten den Cloud-Anbieter.

- Zeigen Sie die Verbindungsmethoden an (z. B. Direct Connect, VPN).

- Heben Sie die Anforderungen zur Datenresidenz hervor.

Serverlose Umgebungen

Serverlose Funktionen verfügen oft nicht über persistente Knoten. Das Diagramm sollte die Ereignistrigger und die Ausführungs-Umgebung darstellen.

- Kartieren Sie die Ereignisquellen (Warteschlangen, APIs).

- Definieren Sie die Speicher- und Timeout-Konfigurationen.

- Veranschaulichen Sie die zustandslose Natur der Funktionen.

Die Rolle der Zusammenarbeit für die Diagrammgenauigkeit 🤝

Die Erstellung eines Bereitstellungsdiagramms ist eine gemeinsame Aufgabe. Sie erfordert Beiträge aus mehreren Disziplinen.

Architekten

Definieren Sie die logische Struktur und die oberflächlichen Beschränkungen.

Entwickler

Stellen Sie Details zu Anwendungsanforderungen, Abhängigkeiten und API-Verträgen bereit.

Betrieb

Stellen Sie Informationen zu Hardware, Netztopologie und Sicherheitsrichtlinien bereit.

Sicherheitsteams

Überprüfen Sie Zugriffssteuerungen, Verschlüsselungsstandards und Compliance-Anforderungen.

Wenn diese Gruppen in Isolation arbeiten, wird das Diagramm fragmentiert. Regelmäßige interdisziplinäre Besprechungen stellen sicher, dass das Diagramm eine einzig wahre Quelle bleibt.

Schlussfolgerung zur Diagrammintegrität 🔗

Ein Bereitstellungsdiagramm ist ein lebendiges Dokument. Es muss sich entwickeln, während sich das System entwickelt. Das Ignorieren fehlender Elemente erzeugt technische Schulden, die sich als Betriebsstörungen zeigen. Durch systematische Überprüfungen Ihrer Diagramme und die Durchsetzung von Standards stellen Sie sicher, dass die visuelle Darstellung der physischen Realität entspricht.

Konzentrieren Sie sich auf die fehlenden Details: Ressourcen-Spezifikationen, Protokolle, Versionen und Sicherheit. Implementieren Sie ein Wartungsverfahren. Diese Investition zahlt sich in geringerem Ausfallzeitraum, schnellerer Einarbeitung und klarerer Kommunikation aus. Behandeln Sie das Diagramm als kritischen Bestandteil Ihrer Infrastruktur, nicht nur als Zeichnung.

Beginnen Sie heute mit Ihrer Überprüfung. Identifizieren Sie die Lücken. Schließen Sie sie. Ihre zukünftigen Bereitstellungen werden es Ihnen danken.