技術的な図はソフトウェアインフラの設計図として機能します。アーキテクト、開発者、運用チームの間のコミュニケーションの橋渡しとなります。しかし、正確さに欠けるデプロイメント図は、実装段階で大きな摩擦を引き起こすことがあります。多くの組織がシステムの視覚的表現を作成する時間と労力を費やしていますが、これらの図は環境の全体像を十分に捉えられていないことがよくあります。

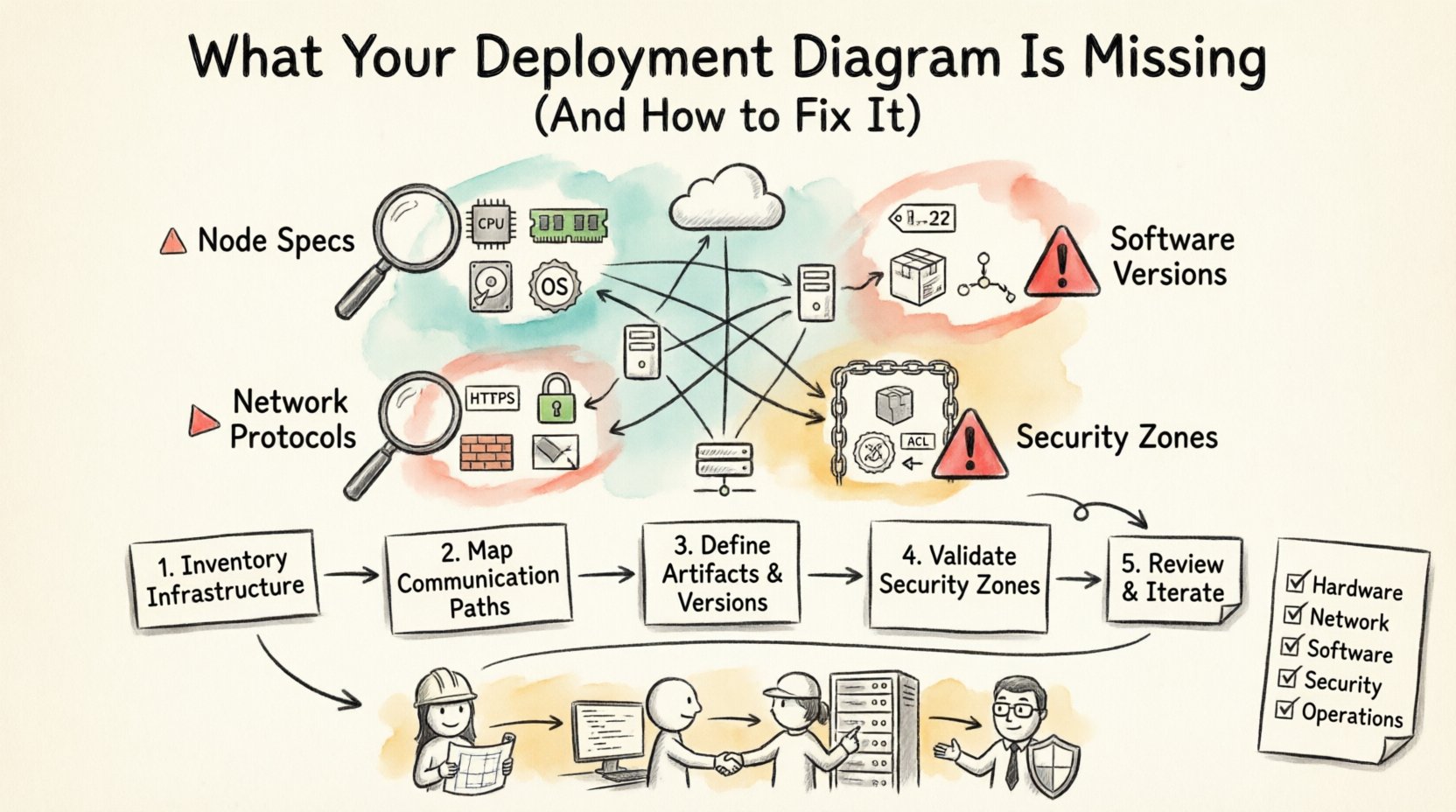

このガイドは、デプロイメント図に見られる一般的な欠陥に対処します。欠落している要素を特定し、修正を実施するための構造的なアプローチを提供します。正確性と完全性に注力することで、チームはデプロイメントエラーを減らし、システムの信頼性を向上させることができます。

なぜデプロイメント図はしばしば不十分になるのか 📉

デプロイメント図は、ソフトウェアアーティファクトが実行される物理的なハードウェアまたはクラウドリソースをマッピングします。ノード、通信経路、コンポーネントの配置を示します。重要であるにもかかわらず、これらの図はしばしば簡略化されすぎています。

この問題を引き起こす要因はいくつかあります:

- 抽象化の過剰:アーキテクトはしばしば物理的な詳細よりも高レベルな論理を優先し、重要なインフラ構成仕様を省略します。

- 動的な環境:クラウドインフラは急速に変化します。維持されなければ、静的な図はすぐに古くなりてしまいます。

- コミュニケーションのギャップ:開発者は運用チームの具体的な要件を理解していないことがあり、構成の詳細が欠落する原因になります。

- レガシーな仮定:チームは文書化された証拠ではなく、システムに関するメンタルモデルに依存しています。

これらのギャップが存在すると、曖昧さが生じます。運用エンジニアはサーバーの仕様やネットワークプロトコルを推測せざるを得ず、パフォーマンスのボトルネックやセキュリティ上の脆弱性を引き起こすことがあります。

しばしば欠けている重要な要素 🔍

信頼性の高いデプロイメント図を作成するには、特定のデータポイントを含める必要があります。それらがなければ、図は技術仕様ではなく単なるスケッチにすぎません。以下は、しばしば見過ごされがちな主要な構成要素です。

1. ノードの仕様とリソース ⚙️

すべてのノードは、サーバー、コンテナ、デバイスなどの処理ユニットを表します。ノードを「Webサーバー」とだけラベル付けし、その能力を明記しないという一般的な誤りがあります。

欠落している詳細には以下が含まれます:

- CPUアーキテクチャ:ノードはx86、ARM、または専用ハードウェアですか?

- メモリの割当:アプリケーションプロセスに利用可能なRAMはどれくらいですか?

- ストレージタイプ:SSD、HDD、またはネットワーク接続ストレージのいずれを扱っていますか?

- オペレーティングシステム:OSの具体的なバージョンとディストリビューション。

この情報がなければ、容量計画は不可能になります。チームが必要なメモリを備えていないノードに重いデータ処理ツールをデプロイする可能性があり、即座にクラッシュを引き起こすことがあります。

2. 通信プロトコルとポート 🌐

ノードをつなぐ線はデータの流れを示しています。しばしば、これらの線は文脈なしに描かれます。単純な線だけでは、データがどのように移動するかを説明できません。

以下の内容が文書化されていることを確認してください:

- プロトコルタイプ:トラフィックはHTTP、HTTPS、gRPC、またはTCPですか?

- ポート番号:特定のポート(例:443、8080)は、ファイアウォールの衝突を避けるために明確に定義する必要があります。

- 暗号化状態:通信は転送中に暗号化されていますか?

- 負荷分散:ノードの間に負荷分散装置がありますか?また、どのようなアルゴリズムを使用していますか?

ネットワークセキュリティチームは、ファイアウォールを正しく設定するためにこの情報を必要とします。ポートが指定されていない場合、接続がブロックされるか、さらに悪いことに、セキュリティのないトラフィックに対して開かれる可能性があります。

3. ソフトウェアアーティファクトとバージョン 📦

デプロイメント図はソフトウェアがどこで実行されるかを示します。しかし、「アプリケーション」のアイコンを単に表示するだけでは不十分です。図は特定のビルドまたはバージョンにリンクしなければなりません。

欠落している重要なアーティファクトには以下が含まれます:

- バージョン番号:ソフトウェアの特定のリリース。

- 依存関係:アプリケーションが必要とする外部ライブラリまたはミドルウェア。

- 構成ファイル:環境変数や構成ファイルが格納されている場所。

- データベーススキーマ:データベースノードが存在する場合、どのスキーマバージョンが有効になっていますか?

バージョン管理はロールバック手順にとって重要です。図にバージョンが示されていない場合、特定の機能が壊れている理由をトラブルシューティングするのは、当てずっぽうになるでしょう。

4. セキュリティ境界と権限 🔒

セキュリティは、図を作成する際にしばしば後回しにされます。デプロイメント図はセキュリティゾーンとアクセス制御を反映すべきです。

以下のセキュリティマーカーを含めてください:

- ゾーニング:どのノードがパブリックインターネットゾーンにあり、どのノードがプライベートイントラネットにありますか?

- 認証方法:サービスどうしがどのように相互に認証するか(例:mTLS、APIキー)?

- ファイアウォール:セキュリティグループや境界ファイアウォールはどこにありますか?

- アクセス制御リスト:どのノードが他のどのノードと通信することを許可されていますか?

図面におけるセキュリティ境界を無視すると、コンプライアンス違反につながる可能性があります。監査担当者はネットワークセグメンテーションの確認のために図面を要求することが多いです。曖昧な図面では十分ではありません。

不完全な図面が運用に与える影響 🚨

図面に詳細が欠けると、運用コストが増加します。情報が欠けていることがワークフローに直接的に与える影響を以下に示します。

デバッグ時間の増加

サービスが障害を起こすと、エンジニアは図面を見てトポロジーを理解しようとします。図面に接続は示されているがプロトコルが示されていない場合、チームはログやネットワークトレースをスキャンして問題を特定しなければなりません。これにより、対応時間に数時間が追加されます。

スケーリングの困難

スケーリングには現在の容量を把握することが必要です。図面にリソース制限が記載されていない場合、新しいノードを追加するのは試行錯誤のプロセスになります。チームは安全のためリソースを過剰に確保するか、逆に不足させることでダウンタイムのリスクを負う可能性があります。

オンボーディングの障害

新入社員はシステムを理解するためにドキュメントに頼ります。デプロイメント図は主な参照資料です。不完全な図面では、新規エンジニアが開発に集中する代わりに、数週間をかけてシステムを手動でマッピングしなければなりません。

図面を修正するためのステップバイステップガイド 🛠️

デプロイメント図を改善するには、体系的な監査が必要です。図面を最新の状態に保つために、以下のステップに従ってください。

ステップ1:現在のインフラストラクチャを把握する

まず、実際の環境からデータを収集し始めましょう。記憶や古いドキュメントに頼らないでください。

- アクティブなノードをリストアップするためのディスカバリースクリプトを実行します。

- リソースの構成を確認するために、クラウドプロバイダーのコンソールを確認します。

- ハードウェア仕様を把握するために、システム管理者にインタビューを行います。

ステップ2:通信経路をマッピングする

ノード間のデータフローを追跡します。ネットワークモニタリングツールを使ってトラフィックパターンを確認します。

- すべてのアクティブなポートを特定します。

- 各リンクで使用されている暗号化方式を確認します。

- 関与する第三者のサービスやAPIをドキュメント化します。

ステップ3:アーティファクトとバージョンを定義する

視覚的なノードを実際のソフトウェアビルドにリンクします。

- すべてのノードのバージョンタグを更新します。

- 必要な環境変数をリストアップします。

- データベースのマイグレーション状態をドキュメント化します。

ステップ4:セキュリティゾーンの検証

ネットワークのセグメンテーションをセキュリティポリシーと照らし合わせて確認する。

- パブリック向けのノードを明確にマークする。

- 内部専用のノードを示す。

- ゾーン間のファイアウォールルールに注釈を付ける。

ステップ5:レビューと反復

図は決して完全に完成することはない。ライブ環境と一致していることを確認するために、定期的なレビューをスケジュールする。

- 毎回の大規模リリースの後、図を更新する。

- 特定のアーキテクトまたはエンジニアに所有権を割り当てる。

- 図の更新をデプロイメントパイプラインに統合する。

デプロイメント図の完成度チェックリスト 📋

ステークホルダーと共有する前に、この表を使って図がすべての必要な側面をカバーしているか確認する。

| カテゴリ | 要素 | 状態 |

|---|---|---|

| ハードウェア | CPUの種類と数 | ☐ |

| ハードウェア | RAMおよびストレージの種類 | ☐ |

| ネットワーク | プロトコルおよびポート番号 | ☐ |

| ネットワーク | 暗号化およびファイアウォールルール | ☐ |

| ソフトウェア | アプリケーションバージョン | ☐ |

| ソフトウェア | ミドルウェアと依存関係 | ☐ |

| セキュリティ | 認証メカニズム | ☐ |

| セキュリティ | アクセス制御リスト | ☐ |

| 運用 | バックアップおよび復旧ポイント | ☐ |

| 運用 | モニタリングおよびログ記録エージェント | ☐ |

保守および正確性のためのベストプラクティス ✅

図が正しい状態になったら、それを維持することが目的です。保守はしばしば軽視され、同じ問題が繰り返し発生します。

可能な限り自動化する

手動での更新は人的ミスのリスクがあります。ツールが利用可能な場合は、インフラ構成の状態から図のデータを自動生成するためにそれらを使用します。これにより、図が自動的に現実を反映するようになります。

バージョン管理ドキュメント

図のファイルをバージョン管理システムに保存します。これにより、時間の経過とともに変更を追跡できます。デプロイが失敗した場合、その日付の図と現在の状態を比較できます。

CI/CDパイプラインと統合する

デプロイプロセスに図の検証を含めます。インフラ構成に変更がある場合、図の更新はマージリクエストの必須条件とするべきです。これにより、チームが変更を発生する際に記録するよう強制されます。

表記を標準化する

一貫した記号のセットを使用します。あるチームがデータベースに六角形を使い、別のチームが円筒を使うと混乱が生じます。標準的な凡例を設け、組織全体でそれを強制してください。

定期的な監査

四半期ごとのレビューをスケジュールします。運用チームと一緒に図を確認します。図が問題解決に役立つか尋ねます。役立たない場合は、その理由を特定し、コンテンツを調整します。

複雑なシナリオへの対応 🏗️

一部の環境は、1つの図では対応できないほど複雑です。マイクロサービス、分散システム、ハイブリッドクラウドには、それぞれ特定の対処が必要です。

マイクロサービスアーキテクチャ

マイクロサービスでは、数百のノードが存在する可能性があります。1つの図では読みにくくなります。代わりに、サービスを機能ごとにグループ化してください。

- 主要なクラスタを示す高レベルのビューを作成してください。

- 特定のサービスドメイン用の詳細なビューを作成してください。

- ビュー間をナビゲートするためにハイパーリンクまたは別ファイルを使用してください。

ハイブリッドクラウドおよびマルチクラウド

複数のクラウドプロバイダーを使用する場合、図は境界を明確に示す必要があります。

- 各ノードにクラウドプロバイダーをラベル付けしてください。

- 接続方法(例:Direct Connect、VPN)を示してください。

- データの所在要件を強調してください。

サーバーレス環境

サーバーレス関数はしばしば永続的なノードを持ちません。図はイベントのトリガーと実行環境を表現する必要があります。

- イベントの発信元(キュー、API)をマッピングしてください。

- メモリとタイムアウトの設定を定義してください。

- 関数のステートレスな性質を図示してください。

図の正確性における協働の役割 🤝

デプロイメント図を作成することは協働作業です。複数の専門分野からの入力が必要です。

アーキテクト

論理構造と高レベルの制約を定義してください。

開発者

アプリケーション要件、依存関係、API契約の詳細を提供してください。

運用チーム

ハードウェア、ネットワークトポロジー、セキュリティポリシーに関する情報を提供してください。

セキュリティチーム

アクセス制御、暗号化基準、コンプライアンス要件を検証してください。

これらのグループがスイソロで作業すると、図は断片化します。定期的なクロスファンクショナルなミーティングにより、図が唯一の真実の情報源のまま保たれます。

図の整合性に関する結論 🔗

デプロイメント図は、常に更新される文書です。システムが進化するにつれて、図も進化しなければなりません。欠落している要素を無視すると、運用上の障害として現れる技術的負債が生じます。図の体系的な監査と標準の徹底により、視覚的な表現が物理的な現実と一致することを保証できます。

欠落している詳細に注目してください:リソース仕様、プロトコル、バージョン、セキュリティ。保守のためのプロセスを導入してください。この投資はダウンタイムの削減、迅速なオンボーディング、明確なコミュニケーションに報いられます。図を単なる図面ではなく、インフラの重要な構成要素として扱ってください。

今日から監査を開始してください。ギャップを特定し、埋めてください。あなたの将来のデプロイが感謝するでしょう。