In der komplexen Landschaft der modernen Softwareentwicklung ist die Trennung zwischen Code und Infrastruktur verschwommen. Full-Stack-Entwickler schreiben keine Logik mehr isoliert; sie gestalten Ökosysteme. Innerhalb dieses Ökosystems dient ein Bereitstellungsdiagramm als Bauplan für die Realität. Es übersetzt abstrakten Code in greifbare Infrastruktur, definiert, wo die Software lebt, wie sie kommuniziert und wie sie überlebt. Obwohl Bereitstellungsdiagramme oft im Vergleich zu Ablauf- oder Komponentendiagrammen vernachlässigt werden, liefern sie den entscheidenden Kontext für Stabilität und Skalierbarkeit.

Das Verständnis der physischen und logischen Topologie einer Anwendung ist nicht bloß eine Dokumentationsübung. Es ist eine grundlegende Voraussetzung für effektives Troubleshooting, Sicherheitsaudits und Kapazitätsplanung. Dieser Leitfaden untersucht die strukturelle Notwendigkeit von Bereitstellungsdiagrammen, indem er über grundlegende Definitionen hinausgeht, um zu untersuchen, wie sie innerhalb eines Full-Stack-Umfelds als operative Assets fungieren.

🧩 Definition des Bereitstellungsdiagramms im Kontext

Ein Bereitstellungsdiagramm ist eine visuelle Darstellung der physischen Architektur eines Software-Systems. Es ordnet Software-Artefakte Hardware-Knoten zu. Im Gegensatz zu einem Klassendiagramm, das sich auf interne Objektstrukturen konzentriert, oder einem Ablaufdiagramm, das sich auf zeitliche Interaktionen konzentriert, fokussiert ein Bereitstellungsdiagramm auf Lage und Verbindung.

In einer Full-Stack-Umgebung ist dieser Unterschied entscheidend. Frontend, Backend-API, Datenbank und Caching-Schichten befinden sich oft auf unterschiedlichen Maschinen oder innerhalb unterschiedlicher logischer Grenzen. Das Bereitstellungsdiagramm verdeutlicht diese Grenzen.

Wesentliche Elemente des Diagramms

Um die Nutzenhaftigkeit dieser Diagramme zu verstehen, muss man zunächst die Standardkomponenten identifizieren, die zur Erstellung verwendet werden:

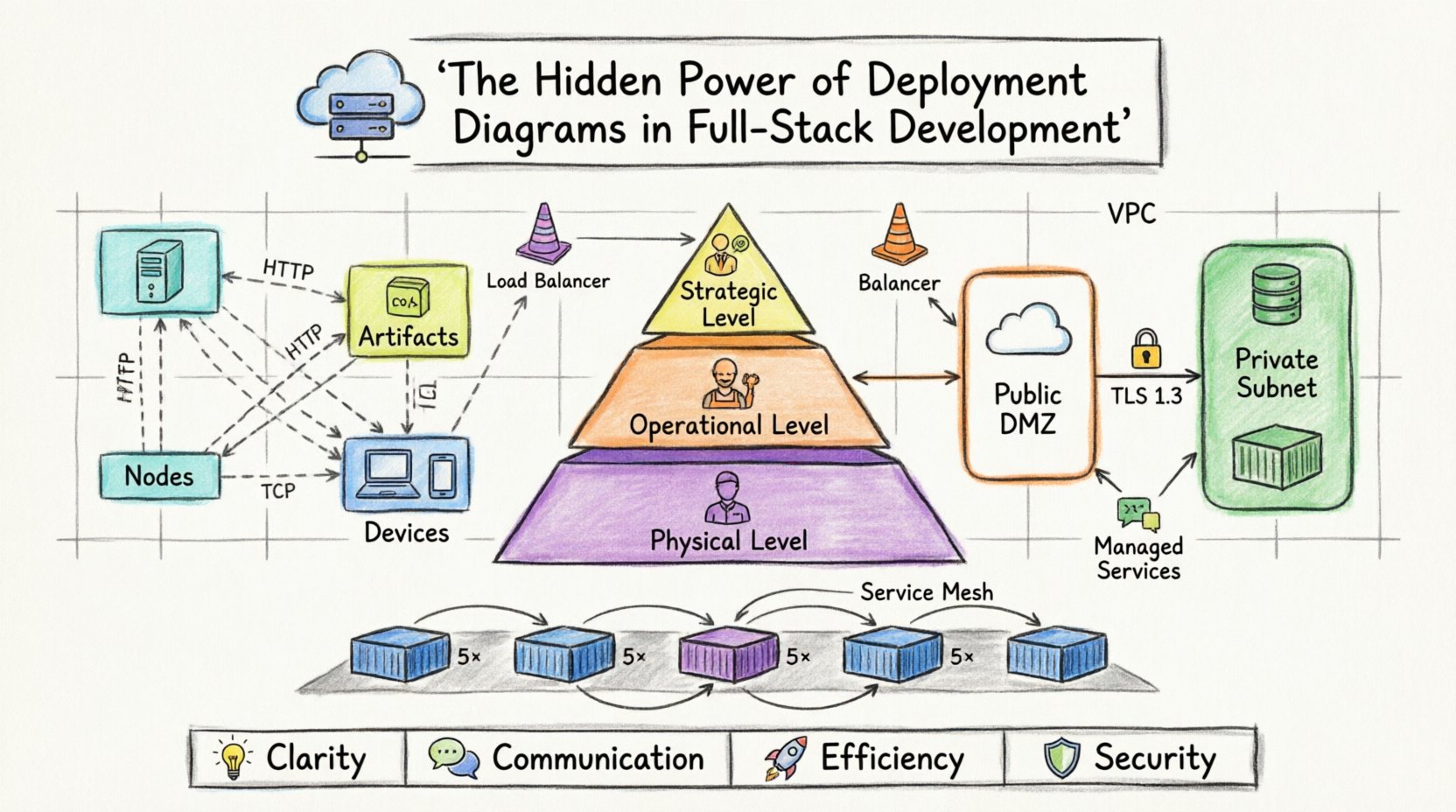

- Knoten:Stellen physische Rechenressourcen dar. Dazu gehören Server, Geräte oder Ausführungs-Umgebungen. Ein Knoten ist der Container für Artefakte.

- Artefakte:Die bereitzustellenden Softwarekomponenten. Dazu gehören ausführbare Dateien, Bibliotheken, Datenbankschemata oder Container-Images.

- Verbindungen:Die Kommunikationskanäle zwischen Knoten. Sie repräsentieren Netzwerkprotokolle wie HTTP, TCP/IP oder Datenbanktreiber.

- Geräte:Endbenutzer-Hardware wie Arbeitsstationen, Mobiltelefone oder Tablets, die oft eingeschlossen werden, um den Einstiegspunkt in das System zu zeigen.

Durch die Abbildung dieser Elemente erlangen Teams ein räumliches Verständnis der Anwendung. Dieses räumliche Verständnis macht den Unterschied zwischen Raten, wo ein Fehler auftreten könnte, und systematischem Diagnostizieren.

🌐 Warum Full-Stack-Teams diese Visualisierung benötigen

Full-Stack-Entwicklung bedeutet die Verantwortung für die gesamte Stacks, vom Client-Interface bis zur Datenspeicherung. Diese Verantwortung birgt ein hohes Risiko für architektonische Abweichungen. Ohne ein Bereitstellungsdiagramm können die mentale Vorstellung der Infrastruktur bei verschiedenen Teammitgliedern divergieren. Ein Ingenieur könnte annehmen, dass die Datenbank auf demselben Host wie der Anwendungsserver steht, während ein anderer annimmt, dass sie in einem separaten Cluster liegt.

Szenarien, in denen das Diagramm Wert schafft

- Onboarding neuer Ingenieure:Neue Teammitglieder können die Systemtopologie sofort verstehen, ohne durch Konfigurationsdateien oder Cloud-Konsolen-Einstellungen wühlen zu müssen.

- Kapazitätsplanung:Die Visualisierung der Ressourcenallokation hilft, Engpässe zu identifizieren. Wenn ein einzelner Knoten den gesamten Datenverkehr für einen bestimmten Dienst verarbeitet, zeigt das Diagramm diesen einzigen Ausfallpunkt auf.

- Sicherheitsaudits:Diagramme klären Netzwerkbereiche. Sie zeigen, wo vertrauliche Daten gespeichert sind und wie sie von externen Umgebungen zugänglich sind.

- Migrationsplanung:Beim Wechsel von On-Premise-Infrastruktur zu Cloud-Infrastruktur oder zwischen Cloud-Anbietern dient das Diagramm als Spezifikation des Zielzustands.

🗺️ Abbildung der Infrastruktur-Topologie

Der häufigste Fehler beim Erstellen von Bereitstellungsdiagrammen besteht darin, jeden einzelnen Server zu zeichnen, der existiert. Dies führt zu Überladung und reduziert die Lesbarkeit. Stattdessen sollten Diagramme sich auf logische Gruppierungen und funktionale Grenzen konzentrieren.

Abstraktionsstufen

Unterschiedliche Stakeholder erfordern unterschiedliche Detailgenauigkeit. Ein CTO muss eine Übersicht über Kosten und Standortverteilung auf hoher Ebene sehen. Ein DevOps-Ingenieur muss Netzwerkports und Dienstinstanzen sehen. Eine Bereitstellungsstrategie sollte diese Ebenen berücksichtigen.

| Diagrammebene | Zielgruppe | Detailgenauigkeit | Hauptfokus |

|---|---|---|---|

| Strategisch | Management, Architekten | Hoch | Kosten, Regionen, Hohe Verfügbarkeit |

| Operativ | DevOps, SREs | Mittel | Dienstinstanzen, Lastverteilung, Protokolle |

| Physisch | Infrastruktur-Ingenieure | Niedrig | IP-Adressen, Hardware-Spezifikationen, Rack-Positionen |

Durch die Verwendung dieser Ebenen wird Informationsüberlastung vermieden. Die operative Ebene ist typischerweise der ideale Mittelweg für Full-Stack-Entwicklung, da sie technische Details mit strategischer Übersicht ausbalanciert.

Darstellung von Cloud-Infrastruktur

Moderne Entwicklung beinhaltet selten physische Server. Die meisten Systeme laufen auf Cloud-Infrastruktur. Beim Zeichnen von Bereitstellungsdigrammen für Cloud-Umgebungen ist es entscheidend, logische Gruppierungen darzustellen, anstatt spezifische Instanz-IDs.

- Virtuelle private Clouds (VPCs): Werden als große Container dargestellt, die interne Ressourcen umschließen.

- Lastverteilung: Wichtig für die Verteilung des Datenverkehrs. Diese sollten eindeutig als Eingangspunkte gekennzeichnet werden.

- Verwaltete Dienste: Datenbanken, Warteschlangen und Speicherbucket existieren oft außerhalb der Anwendungs-Knoten. Sie sollten als externe Knoten dargestellt werden, die über spezifische Protokolle verbunden sind.

🔒 Visualisierung von Datenfluss und Sicherheit

Ein Bereitstellungsdiagramm geht nicht nur darum, wo die Software läuft; es geht darum, wie Daten zwischen diesen Standorten fließen. In einer Full-Stack-Anwendung fließt Daten vom Client über das Netzwerk zum Backend und schließlich zur Speicherung. Die Visualisierung dieses Flusses ist entscheidend für die Einhaltung von Sicherheitsvorgaben.

Definieren von Vertrauensgrenzen

Sicherheit beruht auf Vertrauensgrenzen. Ein Bereitstellungsdiagramm macht diese Grenzen sichtbar. Zum Beispiel ist die Verbindung zwischen einem Client-Gerät und dem Anwendungsserver öffentlich. Die Verbindung zwischen dem Anwendungsserver und der Datenbank ist privat.

- DMZ (entmilitarisierte Zone): Dienste, die dem Internet ausgesetzt sind, sollten von internen Diensten isoliert werden.

- Interne Subnetze:Datenbankserver und Cache-Knoten sollten in Subnetzen liegen, die nicht direkt vom öffentlichen Internet aus erreichbar sind.

- Verschlüsselung:Verbindungen, die Vertrauensgrenzen überschreiten, sollten als verschlüsselt gekennzeichnet werden.

Durch die Kennzeichnung dieser Grenzen im Diagramm können Sicherheitsteams schnell überprüfen, ob die Architektur den Compliance-Anforderungen entspricht. Wenn im Diagramm ein Datenbankknoten direkt mit dem öffentlichen Internet verbunden ist, wird sofort ein Sicherheitsrisiko sichtbar.

📦 Komplexitätsmanagement in Microservices

Der Wechsel hin zu einer Microservices-Architektur hat die Bereitstellungsdiagramme erheblich komplexer gemacht. In einem monolithischen System könnte ein Artefakt auf einem Knoten liegen. In einer Microservices-Architektur könnten Dutzende von Artefakten über Dutzende von Knoten verteilt sein.

Umgang mit Skalierung in Diagrammen

Wenn die Anzahl der Knoten eine handhabbare visuelle Grenze überschreitet, werden Abstraktionstechniken notwendig.

- Gruppierung:Verwenden Sie Ordner oder Container, um verwandte Dienste zu gruppieren. Zum Beispiel könnte ein „Zahlungsdienst“-Container die API, den Worker und die Datenbank enthalten.

- Replikationssymbole:Zeigen Sie an, dass ein Knoten repliziert ist, ohne jede einzelne Instanz zu zeichnen. Verwenden Sie eine Vielfachheitsnotation, um „5+ Instanzen“ anzuzeigen.

- Aggregation:Gruppieren Sie mehrere ähnliche Knoten unter einem einzigen logischen Namen, beispielsweise „Worker-Knoten“.

Dieser Ansatz hält das Diagramm lesbar, während die Wahrheit der Architektur erhalten bleibt. Er ermöglicht es dem Team, dass es fünf Worker-Knoten gibt, ohne die Zeichenfläche mit fünf separaten Feldern zu überladen.

Aspekte eines Service Mesh

In fortgeschrittenen Umgebungen verwaltet ein Service Mesh die Kommunikation zwischen Diensten. Obwohl das Mesh selbst Infrastruktur ist, beeinflusst es, wie Dienste miteinander kommunizieren. Das Bereitstellungsdiagramm sollte die Anwesenheit einer Mesh-Schicht anzeigen, auch wenn die interne Routing-Logik abstrahiert ist.

- Zeichnen Sie das Mesh als eigenständige Schicht zwischen den Diensten.

- Beachten Sie, dass der Datenverkehr durch das Mesh fließt, um Beobachtung und Durchsetzung von Richtlinien zu ermöglichen.

- Klären Sie, dass das Mesh Wiederholungen, Zeitüberschreitungen und Schaltkreisunterbrechungen verwaltet.

Diese Unterscheidung hilft Entwicklern zu verstehen, dass das Kommunikationsprotokoll möglicherweise mTLS (mutual TLS) statt des Standard-HTTP ist, was sich auf die Art und Weise auswirkt, wie sie Netzwerkprobleme debuggen.

🔄 Integration in betriebliche Arbeitsabläufe

Ein Bereitstellungsdiagramm, das in einem statischen Dokument liegt, ist eine verschwendete Ressource. Es muss in den Arbeitsablauf des Teams integriert werden, um relevant zu bleiben.

Versionskontrolle für Infrastruktur

Genau wie Quellcode wird versioniert, sollten Diagramme als Code behandelt werden. Änderungen an der Infrastrukturtopologie sollten Updates des Diagramms auslösen.

- Commit-Nachrichten: Wenn ein Entwickler einen neuen Datenbank-Cluster hinzufügt, sollte der Commit auf das aktualisierte Diagramm verweisen.

- Überprüfungsprozess: Diagramme sollten zusammen mit Pull-Requests überprüft werden, die die Infrastruktur betreffen.

- Dokumentation: Verknüpfe die Diagrammversion mit dem spezifischen Release-Tag im Repository.

Diese Praxis stellt sicher, dass das Diagramm niemals mehr als einen Commit hinter dem tatsächlichen Systemzustand zurückliegt. Es schafft eine eindeutige Quelle der Wahrheit, die sich mit dem Produkt entwickelt.

Ausrichtung der CI/CD-Pipeline

Die Continuous Integration- und Continuous Deployment-Pipeline ist die Maschine, die Artefakte zu den in der Abbildung gezeigten Knoten bewegt. Die Pipeline-Konfiguration muss mit dem Diagramm übereinstimmen.

- Umweltzuordnung: Wenn das Diagramm Dev-, Staging- und Produktionsumgebungen zeigt, muss die Pipeline für jede Umgebung einen eigenen Abschnitt haben.

- Verbreitung von Artefakten: Die gleiche Artefaktversion sollte die Knoten im Diagramm sequenziell durchlaufen.

- Rückgängigmachungspläne: Das Diagramm sollte anzeigen, welche Knoten im Falle eines Fehlers zurückgesetzt werden.

Die Ausrichtung der Pipeline mit dem Diagramm verringert das Risiko von Konfigurationsabweichungen. Es stellt sicher, dass das automatisierte System etwas anderes tut, als die Dokumentation angibt.

🛠️ Häufige Fehler und Korrekturen

Selbst erfahrene Architekten machen Fehler beim Zeichnen dieser Diagramme. Die Erkennung häufiger Fallstricke hilft, die Genauigkeit zu erhalten.

1. Überzüchtung des Layouts

Die zu viel Zeit für die perfekte Ausrichtung der Boxen zu verwenden, lenkt von den Inhalten ab. Ziel ist die Kommunikation, nicht die Kunst. Verwende Standardformen und belasse Platz für Klarheit.

2. Ignorieren der Latenz

Wenn zwei Dienste auf verschiedenen Knoten in unterschiedlichen Regionen laufen, wird die Verbindung eine Latenz aufweisen. Das Diagramm sollte idealerweise die Region oder die Netzwerkentfernung notieren, falls sie die Leistung beeinflusst.

3. Fehlende Ausfallpunkte

Ein Diagramm, das nur Erfolgspfade zeigt, ist irreführend. Es ist wertvoll, anzuzeigen, wo eine Verbindung brechen könnte. Zum Beispiel sollte ein Netzschalter, auf den eine Datenbankverbindung angewiesen ist, als Abhängigkeit sichtbar sein.

4. Veraltete Protokolle

Viele Systeme verwenden immer noch veraltete Protokolle, aber neue sind schneller. Stelle sicher, dass die Verbindungsbezeichnungen die aktuelle Implementierung widerspiegeln. Schreibe nicht „HTTP“, wenn die Verbindung tatsächlich „gRPC“ oder „WebSocket“ ist.

🔮 Architektur, die zukunftssicher ist

Die Technologie verändert sich. Neue Protokolle entstehen und Infrastrukturmodelle verschieben sich. Ein Bereitstellungsdiagramm muss flexibel genug sein, um diese Änderungen zu berücksichtigen, ohne dass es vollständig neu gezeichnet werden muss.

Fokus auf Logik, nicht auf Hardware

Zeichne statt eines spezifischen Servermodells einen „Rechenknoten“. Zeichne statt eines spezifischen Datenbank-Engines einen „Daten-Speicher“. Dadurch kann die zugrundeliegende Technologie sich ändern, ohne dass die Gültigkeit des Diagramms verloren geht.

- Logische Knoten: Konzentrieren Sie sich auf die Rolle (z. B. „API-Gateway“) anstatt auf den spezifischen Host.

- Generische Artefakte: Beschreiben Sie die Softwarefunktion anstatt den spezifischen Binärnamen.

- Protokollunabhängigkeit: Wo möglich, beschreiben Sie den Datenaustausch anstatt der spezifischen Portnummer.

Dieser Ansatz verlängert die Lebensdauer der Dokumentation. Ein Team kann von einer Container-Orchestrierungsplattform auf eine andere wechseln, ohne das Diagramm aktualisieren zu müssen, vorausgesetzt, die logische Topologie bleibt unverändert.

🤝 Kollaborative Gestaltungsphasen

Die Erstellung eines Bereitstellungsdiagramms ist oft eine gemeinsame Aufgabe. Dazu sind Inputs von Backend-Entwicklern, Frontend-Entwicklern und Infrastrukturspezialisten erforderlich. Die Verwendung eines kollaborativen Tools für diesen Prozess sichert Konsens.

Workshop-Struktur

- Erster Entwurf: Der Hauptarchitekt erstellt einen groben Entwurf basierend auf den Anforderungen.

- Überprüfungsphase: Backend-Entwickler überprüfen die Serverrollen und Datenbankverbindungen.

- Frontend-Validierung: Frontend-Entwickler bestätigen die Eingangspunkte und clientseitigen Anforderungen.

- Endgültige Freigabe: Das Infrastruktuteam validiert das Netzwerk und die Sicherheitszonen.

Dieser kollaborative Prozess reduziert Inseln. Er stellt sicher, dass alle die Einschränkungen und Möglichkeiten des Systems verstehen, bevor eine einzige Codezeile geschrieben wird.

📉 Die Kosten fehlender Diagramme

Was passiert, wenn ein Team ohne ein Bereitstellungsdiagramm arbeitet? Die Folgen sind oft subtil, aber kostspielig.

- Debug-Zeit: Ingenieure verbringen Stunden damit, Netzwerkpfade manuell nachzuverfolgen, anstatt ein Diagramm zu konsultieren.

- Konfigurationsabweichung: Teams treffen Änderungen in der Cloud-Konsole, die nicht dokumentiert sind, was zu Abweichungen zwischen dem System und der Dokumentation führt.

- Wissensverlust: Wenn ein erfahrener Ingenieur geht, wird die Infrastruktur-Topologie für das verbleibende Team zu einem Rätsel.

- Sicherheitslücken: Unbefugter öffentlicher Zugriff auf interne Dienste bleibt unbemerkt, weil die Architektur nicht visualisiert wurde.

Die Kosten für die Erstellung und Pflege des Diagramms sind deutlich geringer als die Kosten für die Behebung der Probleme, die durch dessen Fehlen entstehen.

📝 Zusammenfassung der Vorteile

Bereitstellungsdigramme sind keine optionalen Zusätze; sie sind zentrale Bestandteile einer reifen Ingenieurpraxis. Sie schaffen Klarheit in Komplexität, stellen eine Sicherheitsausrichtung sicher und fördern die Zusammenarbeit über disziplinäre Grenzen hinweg.

Indem sie sich auf logische Gruppierungen konzentrieren, Versionskontrolle aufrechterhalten und mit operativen Arbeitsabläufen integrieren, können Teams das Maximum aus diesen Diagrammen herausholen. Die Investition in Dokumentation zahlt sich in Form von Systemstabilität und höherer Entwicklergeschwindigkeit aus.

Für Full-Stack-Entwickler ist die Beherrschung der Kunst der Bereitstellungsvisualisierung eine entscheidende Fähigkeit. Sie schließt die Lücke zwischen Code und Realität und stellt sicher, dass die von Ihnen entwickelte Software in der realen Welt bestehen kann.

- Klarheit: Beseitigt Unklarheiten bezüglich der Systemtopologie.

- Kommunikation: Bietet eine gemeinsame Sprache für alle Teammitglieder.

- Effizienz: Verringert die Zeit, die für die Behebung von Infrastrukturaufgaben benötigt wird.

- Sicherheit: Zeigt Vertrauensgrenzen und Netzwerkrisiken auf.

Beginnen Sie damit, Ihren aktuellen Zustand zu dokumentieren. Identifizieren Sie die Knoten, die Artefakte und die Verbindungen. Sobald die Grundlage besteht, können Sie mit Vertrauen beginnen, Ihre Architektur zu optimieren, zu skalieren und zu sichern.