現代のソフトウェア工学の複雑な状況において、コードとインフラの間の境界は曖昧になりつつある。フルスタック開発者はもはや単独でロジックを記述するのではなく、エコシステムを設計している。このエコシステムの中で、デプロイメント図は現実のための設計図となる。抽象的なコードを具体的なインフラに変換し、ソフトウェアがどこに存在し、どのように通信し、どのように生存するかを定義する。シーケンス図やコンポーネント図に比べてしばしば無視されがちだが、デプロイメント図は安定性とスケーラビリティに必要な重要な文脈を提供する。

アプリケーションの物理的・論理的なトポロジーを理解することは、単なる文書化作業ではない。効果的なトラブルシューティング、セキュリティ監査、容量計画のための基本的な要件である。このガイドでは、デプロイメント図の構造的必要性を探り、基本的な定義を越えて、フルスタック環境内での運用資産としての役割を検討する。

🧩 コンテキストにおけるデプロイメント図の定義

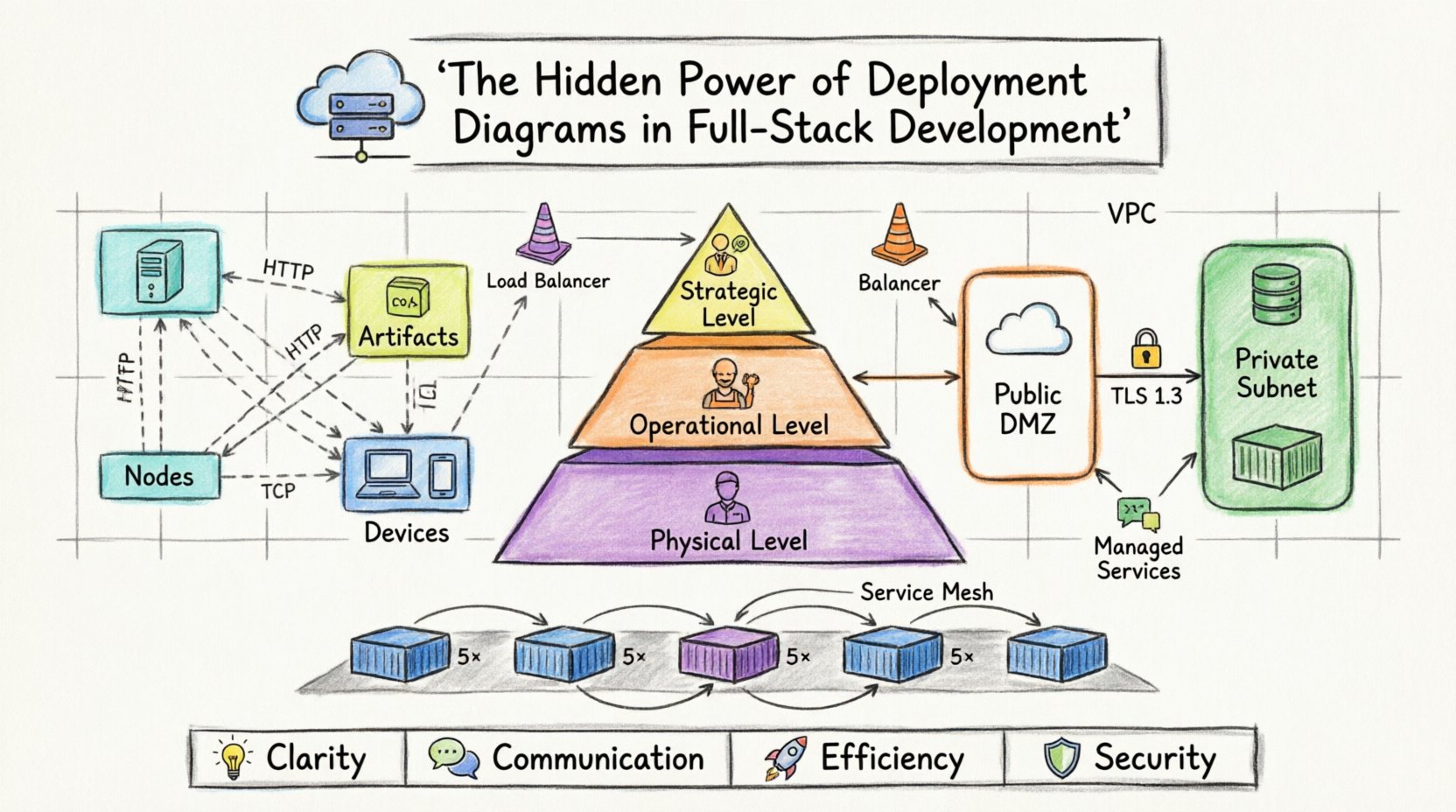

デプロイメント図は、ソフトウェアシステムの物理的アーキテクチャを視覚的に表現したものです。ソフトウェアアーティファクトをハードウェアノードにマッピングします。クラス図が内部オブジェクト構造に注目するのに対し、シーケンス図が時間的な相互作用に注目するのとは異なり、デプロイメント図は位置と接続性に注目します。

フルスタック環境では、この違いは極めて重要である。フロントエンド、バックエンドAPI、データベース、キャッシュレイヤーは、しばしば異なるマシン上、あるいは異なる論理的境界内に存在する。デプロイメント図はこれらの境界を明確に示す。

図の核心要素

これらの図の有用性を理解するためには、まずそれらを構成する標準的な要素を特定する必要がある。

- ノード:物理的な計算資源を表す。サーバー、デバイス、または実行環境が含まれる。ノードはアーティファクトのコンテナである。

- アーティファクト:デプロイされるソフトウェアコンポーネント。実行可能ファイル、ライブラリ、データベーススキーマ、コンテナイメージなどが含まれる。

- 接続:ノード間の通信チャネル。HTTP、TCP/IP、データベースドライバなど、ネットワークプロトコルを表す。

- デバイス:ワークステーション、モバイルフォン、タブレットなど、エンドユーザーのハードウェア。システムへのエントリポイントを示すためにしばしば含まれる。

これらの要素をマッピングすることで、チームはアプリケーションの空間的構造を把握できる。この空間的把握は、障害が発生する場所を推測するのと、体系的に診断するのとの違いを生む。

🌐 フルスタックチームがこの可視化を必要とする理由

フルスタック開発は、クライアントインターフェースからデータ永続化レイヤーまで、すべてのスタックを所有することを意味する。この所有感は、アーキテクチャのずれが生じる高いリスクをもたらす。デプロイメント図がなければ、チームメンバー間でインフラのメンタルモデルが異なってしまう可能性がある。あるエンジニアはデータベースがアプリケーションサーバーと同じホスト上にあると仮定する一方、別のエンジニアは別クラスタにあると仮定するかもしれない。

図が価値を生むシナリオ

- 新規エンジニアのオンボーディング:新規メンバーは、設定ファイルやクラウドコンソールの設定を掘り下げる必要なく、システムのトポロジーを即座に理解できる。

- 容量計画:リソースの割り当てを可視化することで、ボトルネックを特定できる。特定のサービスのすべてのトラフィックを1つのノードが処理している場合、図はこの単一障害点を強調する。

- セキュリティ監査:図はネットワークゾーンを明確にする。機密データがどこに存在し、外部環境からどのようにアクセスされるかを示す。

- 移行計画:オンプレミスからクラウドインフラに移行するとき、あるいはクラウドプロバイダ間を移行するとき、図はターゲット状態の仕様として機能する。

🗺️ インフラ構造のトポロジーをマッピングする

デプロイメント図を作成する際の最も一般的な誤りは、存在するすべてのサーバーを描こうとすることである。これにより、ごちゃごちゃになり、読みにくくなる。代わりに、図は論理的なグループ化と機能的境界に焦点を当てるべきである。

抽象化レベル

異なるステークホルダーは、異なる詳細度を必要とする。CTOは、高レベルのコストと場所の分布を把握する必要がある。DevOpsエンジニアは、ネットワークポートとサービスインスタンスを把握する必要がある。デプロイメント戦略は、これらのレイヤーを考慮すべきである。

| 図のレベル | 対象読者 | 詳細の粒度 | 主な焦点 |

|---|---|---|---|

| 戦略的 | 経営層、アーキテクト | 高 | コスト、リージョン、高可用性 |

| 運用的 | DevOps、SRE | 中 | サービスインスタンス、ロードバランサー、プロトコル |

| 物理的 | インフラエンジニア | 低 | IPアドレス、ハードウェア仕様、ラックの位置 |

これらのレベルを使用することで、情報過多を防ぐことができる。運用的レベルは、技術的詳細と戦略的概要のバランスを取るために、フルスタック開発の典型的な最適なポイントである。

クラウドインフラの表現

現代の開発では、ベアメタルサーバーを直接使用することはほとんどない。ほとんどのシステムはクラウドインフラ上で動作している。クラウド環境のデプロイメント図を描く際には、特定のインスタンスIDではなく、論理的なグループ化を表現することが重要である。

- 仮想プライベートクラウド(VPC):内部リソースを囲む大きなコンテナとして表現される。

- ロードバランサー:トラフィックの分散に不可欠である。これらは明確にエントリーポイントとしてマークされるべきである。

- マネージドサービス:データベース、キュー、ストレージバケットは、通常アプリケーションノードの外に存在する。これらは、特定のプロトコルを介して接続された外部ノードとして描かれるべきである。

🔒 データフローとセキュリティの可視化

デプロイメント図は、ソフトウェアがどこに存在するかということだけでなく、その場所間をデータがどのように移動するかということにも関係している。フルスタックアプリケーションでは、データはクライアントからネットワークを経由してバックエンドへ、最終的にストレージへと流れ込む。このフローを可視化することは、セキュリティコンプライアンスにとって不可欠である。

信頼境界の定義

セキュリティは信頼境界に依存しています。デプロイメント図はこれらの境界を可視化します。たとえば、クライアントデバイスとアプリケーションサーバーの間の接続は公開されています。アプリケーションサーバーとデータベースの間の接続はプライベートです。

- DMZ(非武装地帯):インターネットに公開されるサービスは、内部サービスから隔離されるべきです。

- 内部サブネット:データベースサーバーとキャッシュノードは、パブリックインターネットから直接アクセスできないサブネットに配置すべきです。

- 暗号化:信頼境界を越える接続は、暗号化されていると明記すべきです。

これらの境界を図にマークすることで、セキュリティチームはアーキテクチャがコンプライアンス要件と整合しているかを迅速に確認できます。図でデータベースノードがパブリックインターネットに直接接続されている場合、すぐにセキュリティリスクが発生していることを示します。

📦 マイクロサービスにおける複雑さの管理

マイクロサービスアーキテクチャへの移行により、デプロイメント図は著しく複雑化しました。モノリシックシステムでは、1つのアーティファクトが1つのノードに配置されることがあります。一方、マイクロサービスシステムでは、数十個のアーティファクトが数十個のノードに分散配置されることがあります。

図におけるスケーリングの対処

ノード数が可視化可能な限界を超えると、抽象化技術が不可欠になります。

- グループ化:関連するサービスをフォルダーやコンテナでグループ化します。たとえば、「決済サービス」コンテナにはAPI、ワーカー、データベースが含まれるかもしれません。

- レプリケーション記号:すべてのインスタンスを描かずに、ノードがレプリケートされていることを示します。Multiplicity表記を用いて「5つ以上のインスタンス」を示します。

- 集約:複数の類似したノードを、たとえば「ワーカーノード」といった単一の論理名の下にグループ化します。

このアプローチにより、図の可読性を保ちつつ、アーキテクチャの真実を維持できます。5つのワーカーノードがあることをチームが把握できる一方で、5つの別々のボックスでキャンバスを混雑させることなく済みます。

サービスメッシュの考慮事項

高度な設定では、サービスメッシュがサービス間の通信を管理します。メッシュ自体はインフラですが、サービス間のやり取りに影響を与えます。内部のルーティングロジックが抽象化されていても、デプロイメント図にはメッシュレイヤーの存在を示すべきです。

- メッシュをサービスの間に明確なレイヤーとして描画します。

- トラフィックが観察やポリシーの強制のためにメッシュを通過することに注意してください。

- メッシュがリトライ、タイムアウト、回路遮断を処理することを明確にします。

この違いは、開発者が通信プロトコルが標準HTTPではなくmTLS(相互TLS)である可能性があることを理解するのを助け、ネットワーク問題のデバッグ方法に影響を与えます。

🔄 操作ワークフローとの統合

静的文書に置かれたデプロイメント図は無駄な資産です。チームのワークフローに統合され、常に関連性を持ち続ける必要があります。

インフラストラクチャのバージョン管理

ソースコードがバージョン管理されるように、図もコードとして扱われるべきです。インフラストラクチャのトポロジーに変更が加わるたびに、図の更新がトリガーされるべきです。

- コミットメッセージ: デベロッパーが新しいデータベースクラスターを追加する際、コミットは更新された図を参照すべきである。

- レビュー手順: インフラ構成に影響を与えるプルリクエストと併せて、図もレビューすべきである。

- ドキュメント: 図のバージョンをリポジトリ内の特定のリリースタグに関連付ける。

この実践により、図が実際のシステム状態から1コミット以上遅れることがない。製品と共に進化する唯一の真実のソースを確立する。

CI/CDパイプラインの整合性

継続的インテグレーションおよび継続的デプロイメント(CI/CD)パイプラインは、図に示されたノードへアーティファクトを移動させるエンジンである。パイプラインの構成は図と一致している必要がある。

- 環境マッピング: 図にDev、ステージング、プロダクション環境が示されている場合、パイプラインにはそれぞれに固有のステージが必要である。

- アーティファクトの伝播: 同じアーティファクトバージョンが、図のノードを順次通過するべきである。

- ロールバック計画: 故障が発生した場合にどのノードがロールバックされるかを、図が示すべきである。

パイプラインを図と整合させることで、構成のずれのリスクが低下する。自動化システムがドキュメントに記載された内容とは異なる動作をすることを防ぐ。

🛠️ 一般的な誤りと修正

経験豊富なアーキテクトですら、これらの図を描く際に誤りを犯すことがある。一般的な落とし穴を認識することで、正確性を維持できる。

1. レイアウトの過剰設計

ボックスを完璧に整列させるために時間をかけすぎると、内容に注目が向けられなくなる。目的は芸術ではなく、伝達である。標準的な形状を使用し、明確さのために余白を確保する。

2. ラテントシーの無視

2つのサービスが異なるリージョンの異なるノード上にある場合、接続にはラテントシーが生じる。パフォーマンスに影響する場合は、図にリージョンやネットワーク距離を明記することが望ましい。

3. 故障ポイントの欠落

成功経路のみを示す図は誤解を招く。接続がどこで途切れうるかを示すことは価値がある。たとえば、データベース接続が特定のネットワークスイッチに依存している場合、そのスイッチを依存関係として可視化すべきである。

4. 古いプロトコルの使用

多くのシステムはまだレガシープロトコルを使用しているが、新しいプロトコルの方が高速である。接続ラベルが現在の実装を反映していることを確認する。実際にgRPCやWebSocketであるのに「HTTP」と書かないこと。

🔮 未来に備えたアーキテクチャ

技術は変化する。新しいプロトコルが登場し、インフラ構造も変化する。デプロイメント図は、完全に再描画しなくても変化に対応できるほど柔軟でなければならない。

論理に注目し、ハードウェアには注目しない

特定のサーバーモデルを描くのではなく、「コンピュートノード」と描く。特定のデータベースエンジンを描くのではなく、「データストア」と描く。これにより、基盤技術が変更されても図の妥当性が損なわれない。

- 論理ノード: ホストの特定(例:「APIゲートウェイ」)よりも、役割(例:「APIゲートウェイ」)に注目する。

- 汎用アーティファクト: 特定のバイナリ名ではなく、ソフトウェアの機能を記述する。

- プロトコル非依存性: 可能な限り、特定のポート番号ではなく、データ交換の内容を記述する。

このアプローチにより、ドキュメントの有効期間が延長される。論理的なトポロジーが同じであれば、チームはコンテナオーケストレーションプラットフォームから別のものに移行しても、図の更新を必要としない。

🤝 コラボラティブな設計セッション

デプロイメント図の作成はしばしばグループ作業である。バックエンドエンジニア、フロントエンドエンジニア、インフラストラクチャ専門家の協力が必要である。このプロセスにコラボレーションツールを使用することで、合意が得られる。

ワークショップの構成

- 初期ドラフト: リードアーキテクトが要件に基づいて概略図を作成する。

- レビュー回: バックエンドエンジニアがサーバーの役割とデータベース接続を確認する。

- フロントエンド検証: フロントエンドエンジニアがエントリポイントとクライアント側の要件を確認する。

- 最終承認: インフラストラクチャチームがネットワークとセキュリティゾーンを検証する。

このコラボラティブなプロセスにより、情報の断片化が減少する。誰もがコードを1行も書く前に、システムの制約と機能を理解していることを保証する。

📉 図がないことのコスト

デプロイメント図なしでチームが運用するとどうなるか?その結果はしばしば微妙だが、費用がかかる。

- デバッグ時間: エンジニアは図を参照する代わりに、ネットワーク経路を手動で追跡するために数時間費やす。

- 構成のずれ: チームがクラウドコンソールで変更を行っても文書化されておらず、システムとドキュメントの間に不一致が生じる。

- 知識の喪失: 上級エンジニアが退職すると、残されたチームにとってインフラ構造が謎になる。

- セキュリティの穴: 内部サービスへの意図しない公開アクセスが、アーキテクチャが可視化されていなかったため、気づかれないまま放置される。

図を作成・維持するコストは、その欠如によって生じる問題を解決するコストよりもはるかに低い。

📝 メリットの要約

デプロイメント図は選択的な追加機能ではなく、成熟したエンジニアリング実践の核となる構成要素です。複雑さの中での明確性を提供し、セキュリティの整合性を確保し、異なる分野間の連携を促進します。

論理的なグループ化に注力し、バージョン管理を維持し、運用ワークフローと統合することで、チームはこれらの図から最大の価値を引き出すことができます。ドキュメント化への投資は、システムの安定性と開発者の生産性向上という恩恵をもたらします。

フルスタック開発者にとって、デプロイメント可視化の技術を習得することは重要なスキルです。コードと現実の間のギャップを埋め、開発するソフトウェアが現実世界で生存可能であることを保証します。

- 明確さ:システムのトポロジーに関する曖昧さを排除する。

- コミュニケーション:すべてのチームメンバーにとって共通の言語を提供する。

- 効率性:インフラ構成の問題解決に費やす時間を削減する。

- セキュリティ:信頼境界とネットワークリスクを強調する。

まずは現在の状態を文書化することから始めましょう。ノード、アーティファクト、接続を特定します。ベースラインが確立されれば、自信をもってアーキテクチャの最適化、スケーリング、セキュリティ強化を始めることができます。