現代の企業環境において、技術リスクはもはや単なるITの問題ではない。それは日々の業務から長期的な持続可能性に至るまで、組織戦略のあらゆる層に浸透している。多くの組織は、上位のビジネス目標とそれらを保護するために必要な具体的な技術的対策を結びつけることに苦労している。このギャップは、財務的損失、評判の損傷、または規制違反につながる脆弱性を生み出す。このギャップを埋めるために、リーダーたちは、抽象的な動機を具体的なリスク管理戦略に変換する構造化されたフレームワークに注目している。その一つがビジネス動機モデル(BMM)である。BMMを活用することで、企業は技術的投資を自らの核心的な動機と直接結びつけることができ、リスク軽減を後回しの対策ではなく、戦略的実行の基盤とすることができる。

本書では、ビジネス動機モデル評価を活用して技術リスクを特定・分析・軽減する方法について解説する。一般的なセキュリティチェックリストの範囲を超えて、リスクの背後にある要因を検討する。ビジネスが実際に求めていること、必要としていることを理解することで、単にコンプライアンスのチェックを埋めるだけの対策ではなく、本質的な価値をもたらす対策を優先的に設定できる。

🧩 ビジネス動機モデルの基本を理解する

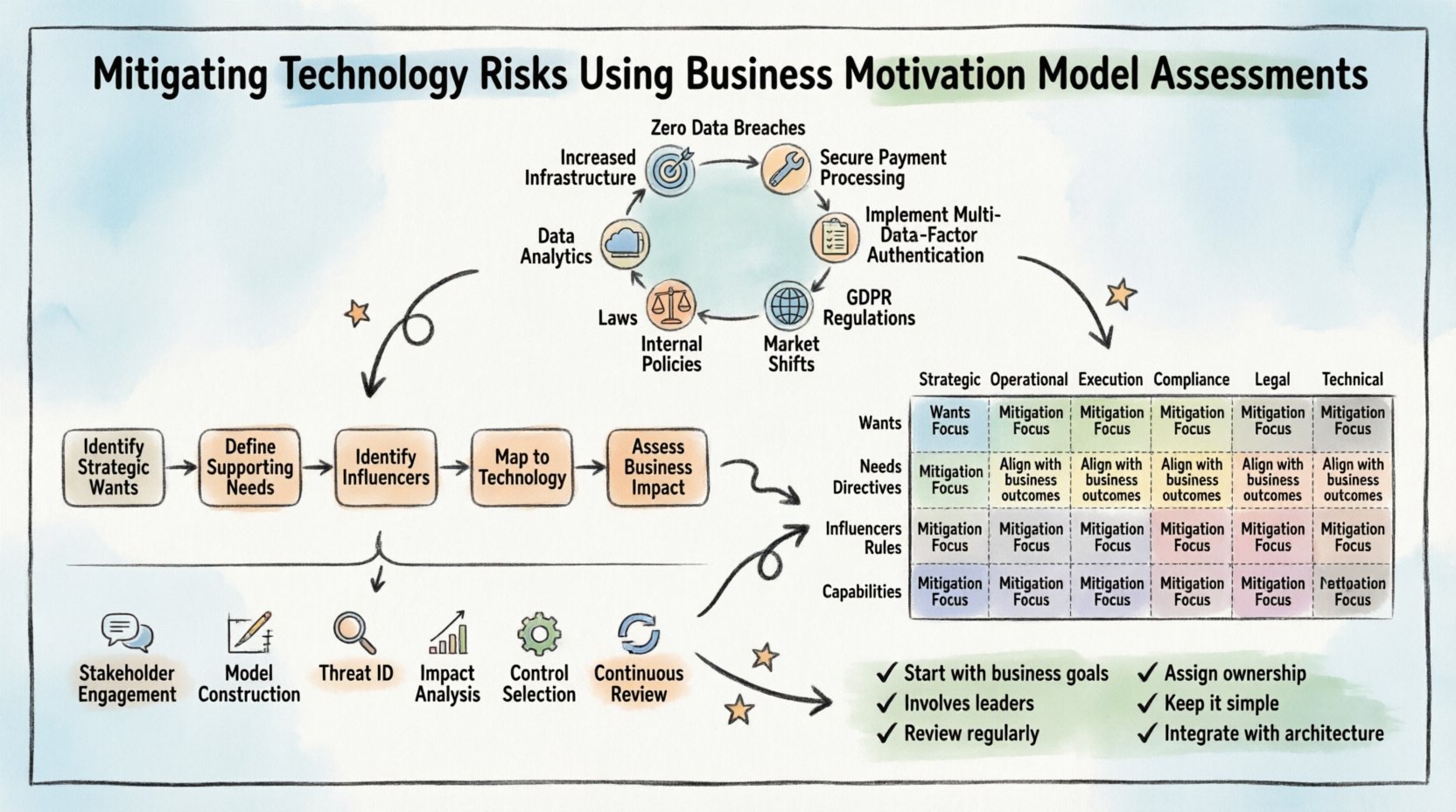

ビジネス動機モデル(BMM)は、オブジェクト管理グループ(OMG)によって開発されたもので、ビジネス環境を標準化された方法でモデル化する手段を提供する。ビジネス目標とそれらを達成するための手段との関係を明確化することを目的としている。戦略的計画に用いられることが多くあるが、リスク評価においても同様に強力な構造を持つ。このモデルは、要素を2つの主要なグループに分類する:動機要素と計画要素。

リスクを効果的に評価するためには、まずモデル内の特定の構成要素を理解する必要がある:

- 望み:これらは望まれる成果である。組織が達成しようとしている目標や目的を表している。リスクの文脈では、「市場シェアの拡大」や「データ漏洩ゼロ」などが該当する。技術リスクが特定の望みを脅かす場合、それは直ちに優先事項としてマークされる。

- 必要:これらは望みを満たすために必要なものである。必要はしばしば能力、リソース、またはプロセスを指す。たとえば、望みが「顧客信頼」であれば、必要は「安全な決済処理」である可能性がある。必要を達成する過程に関連するリスクは、運用リスクである。

- 指針:これらは必要を満たすために取られる計画や行動である。指針は戦略の実行を導く。たとえば「多要素認証の導入」が指針の一つである。指針が適切に実行されなかったり、失敗した場合、関連するリスクが現実化する。

- 影響要因:これらは、望みを達成する能力や必要を満たす能力に影響を与える外部的または内部的要因である。影響要因には規制、市場状況、競合の行動などが含まれる。規制の変更は、技術リスクの一般的な原因である。

- ルール:これらは遵守しなければならない制約である。ルールは義務的(法律)または任意(社内ポリシー)のいずれかである。ルール違反は、直接的なコンプライアンスリスクを意味する。

- 能力:これらは企業が行動を遂行する能力を指す。クラウドインフラやデータ分析といった技術的能力は、適切に管理されない場合、固有のリスクを伴う重要な資産である。

技術リスクを評価する際、BMMは「何が壊れるか」に注目するのではなく、「何が私たちの目標達成を妨げるか」に焦点を当てる。この視点により、リスク管理の取り組みが常にビジネス価値に結びついていることが保証される。

🎯 動機とリスク特定のつながり

BMMをリスク軽減に活用する際の核心的な強みは、脅威を動機にまで遡って追跡できる点にある。従来のリスク評価は資産リストから始まることが多い。有用ではあるが、戦略的文脈を見逃す可能性がある。BMMに基づく評価は、ビジネスの動機から始め、技術層へと下流に進んでいく。

リスクマッピングプロセス

リスクを動機にマッピングすることは、体系的な流れを伴う:

- 戦略的望みを特定する:上位の目標をリスト化する。例として、「国際市場への展開」や「運用コストを15%削減する」などがある。

- 支援要件を定義する:これらの目標を達成するために何が必要かを決定する。国際展開のためには、「コンプライアンス対応のデータ保管」や「ローカライズされた決済ゲートウェイ」が必要となる可能性がある。

- 潜在的な影響要因を特定する:これらの要件が満たされない原因となるものは何か?データ保管の場合は「新しいGDPR規則」が影響要因となる可能性がある。決済ゲートウェイの場合は「ベンダーの不安定さ」が原因となる可能性がある。

- 技術能力にマッピングする:ニーズを支える技術は何ですか?これが具体的なリスクが顕在化する場所です。能力が「クラウドストレージ」である場合、リスクは「データ漏洩」または「サービス障害」です。

- 動機への影響を評価する:リスクが発生した場合、元の欲求にどのように影響するか?拡大を妨げるか?コストを増加させるか?

このトップダウンアプローチは、重要なビジネス成果を支援しない資産を保護するという一般的な落とし穴を防ぎます。リソースが最も重要なものを保護するよう確保します。

📊 リスクカテゴリをBMM要素にマッピング

異なる種類のリスクは、ビジネス動機モデルの異なる要素と一致します。これらの一致を理解することで、脅威の分類や適切な緩和戦略の選定が容易になります。以下の表は、一般的なリスクタイプとそれに対応するBMM要素を示しています。

| BMM要素 | 関連するリスクタイプ | 緩和の焦点 |

|---|---|---|

| 欲求(目標) | 戦略的リスク | 技術がビジョンと整合していることを確認する。投資を多様化する。 |

| ニーズ(資源) | 運用リスク | 冗長性、容量計画、サプライチェーンの回復力。 |

| 指針(計画) | 実行リスク | プロジェクト管理のコントロール、変更管理、テスト。 |

| 影響要因(環境) | コンプライアンス/規制リスク | 法律、基準、市場の変化に対する継続的なモニタリング。 |

| ルール(制約) | 法的/政策リスク | 自動化されたポリシーの強制と監査トレース。 |

| 能力(資産) | 技術的/セキュリティリスク | 脆弱性管理、アクセス制御、暗号化。 |

このマトリクスを使用することで、リスクマネージャーは特定のカテゴリを見落とすことを防ぐことができます。たとえば、技術的リスクに過度に注力すると、長期的なビジョンを支援しない技術投資の問題を無視してしまう戦略的リスクが見過ごされる可能性があります。

🔄 評価のための実装フレームワーク

BMMに基づくリスク評価を実施するには、新しいソフトウェアや複雑な見直しが必要ありません。思考とプロセスの変化が必要です。以下のステップは、このモデルを既存のリスク管理ワークフローに統合する実用的なアプローチを示しています。

1. 利害関係者との連携

まず、ITスタッフだけでなくビジネスリーダーと連携することから始めましょう。BMMは正確なビジネス情報に依存しています。ステークホルダーにインタビューを行い、彼らの主な要望とニーズを理解しましょう。次のような質問をしましょう:

- 次財政年度におけるビジネス成果の上位3つは何ですか?

- これらの成果を達成するために、技術にどのような依存がありますか?

- 私たちの技術戦略に関して、最も心配している外部要因は何ですか?

この段階で、評価の基準が確立されます。正確なビジネス情報がなければ、リスクモデルは現実から切り離されてしまいます。

2. モデル構築

評価対象の特定ドメインにおけるビジネス動機を視覚的に表現しましょう。図や構造化された文書で構成できます。上部に主要なビジネス目標を配置し、その下にニーズと能力をリストアップします。依存関係を示すためにそれらを接続しましょう。この視覚的補助は、リスクの特定のための地図となります。

3. 脅威の特定

モデル内の各リンクを検討しましょう。各能力について、「何が間違える可能性があるか?」を問い、各指針について「何が失敗を引き起こすか?」を問い、各ルールについて「何が違反を引き起こすか?」を問い、それらを潜在的なリスクとして記録しましょう。この段階では対策について心配する必要はありません。特定に集中しましょう。

4. 影響分析

リスクが特定されたら、それらが動機要素に与える影響を評価しましょう。セキュリティ侵害が特定の要望に影響するか?システム障害がニーズに影響するか?スコアリングシステムを使って優先順位を付けてください。高優先度の要望を脅かすリスクには、最も注意を払い、リソースを割り当てましょう。

5. コントロール選定

特定されたリスクに対処する直接的なコントロールを選定しましょう。モデルがリスクとビジネス動機を結びつけるため、選定されたコントロールは必然的にビジネス目標を支援します。たとえば、要望が「高い可用性」の場合、「マルチリージョン展開」のようなコントロールは直接関連します。要望が「データプライバシー」の場合、「静止時暗号化」のようなコントロールが関連します。

6. 持続的なレビュー

ビジネス動機は静的ではありません。目標は変化し、規制は更新され、技術は進化します。BMM評価は動的なプロセスでなければなりません。モデルを更新するための定期的なレビューをスケジュールしましょう。ビジネス目標が廃止された場合、関連するリスクは再評価するか、アクティブな登録から削除する必要があります。

⚖️ 治理と継続的モニタリング

評価が完了したら、治理が対策が時間とともに効果を保つことを保証します。技術リスクは動的であり、静的な評価はすぐに陳腐化します。ビジネス動機とリスク姿勢の整合性を維持するためには、強固な治理構造が必要です。

主要な治理活動

- 定期的な再評価:四半期または年2回の正式なBMMレビューを実施します。これにより、ビジネス戦略の変化がリスクプロファイルに反映されることを保証します。

- 変更管理の統合:新しい技術機能が提案された際には、BMMに基づいて評価しなければなりません。それは要望を支援するか?新しいインフルエンサーを導入するか?これにより、シャドウITが管理されないリスクを生じることを防ぎます。

- リスク所有:リスクの所有権をIT部門だけでなく、ビジネスリーダーに割り当てましょう。リスクが特定のビジネス要望に影響する場合、そのリスクを受け入れるか回避するかの意思決定は、ビジネスリーダーが行うべきです。

- レポート指標:ビジネス目標に対するリスク状況を報告する指標を開発しましょう。「脆弱性の数」ではなく、「戦略的目標に対するリスク暴露」を報告しましょう。

🧩 避けるべき一般的な落とし穴

ビジネス動機モデルには大きな利点がありますが、組織は実装段階でしばしばつまずきます。これらの一般的な落とし穴を認識しておくことで、チームはプロセスをより効果的に進めることができます。

- 複雑化の回避:すべてのビジネス目標をモデル化しようとしないでください。リスクの主要な要因に注目してください。あまりにも複雑なモデルはステークホルダーによって無視されてしまいます。

- 影響要因を無視する:多くの評価は内部能力に重点を置き、外部の影響要因を軽視しています。市場の変化や規制の変更は、しばしばテクノロジーリスクの最大の要因です。

- ビジネスの賛同が得られない:ビジネスがモデルを所有しない限り、維持されません。ビジネスリーダーが「望み」や「必要」を定義するプロセスに積極的に参加していることを確認してください。

- 静的思考:評価を一度限りのプロジェクトとして扱い、継続的なプロセスとして捉えないこと。テクノロジーリスクは評価サイクルよりも速く変化します。

- アーキテクチャとの断絶:BMMはエンタープライズアーキテクチャにフィードされるべきです。リスクモデルがスイートに閉じ込められている場合、技術設計の意思決定に影響を与えません。

🚀 戦略の将来対応力強化

テクノロジーリスクの状況は急速に変化しています。人工知能、量子コンピューティング、分散型ネットワークといった新技術は、新たなリスクの発生経路をもたらします。BMMに基づくアプローチは、こうした変化に適応するための柔軟性を提供します。

新しい技術が登場する際には、既存のBMM構造に基づいて評価されるべきです。この新しい能力は現在の「望み」を支援するか?新たな「必要」を生み出すか?たとえば「AI駆動の意思決定」のような新しい「望み」が現れた場合、アルゴリズムバイアスやデータの完全性に関連するリスクを含むようにリスクモデルを拡張しなければなりません。

さらに、BMMは包括的な視点を促進します。セキュリティを運用や戦略から分離しません。この統合は現代のリスク管理にとって不可欠です。ビジネスの動機を中心に据えることで、組織は現在および将来の脅威に対して技術投資が耐えうる状態を保つことができます。

📈 成功と価値の測定

BMMリスク評価が機能しているかどうかはどうやって知るのでしょうか?成功はリスク姿勢とビジネス成果の整合性によって測定されます。以下の指標を確認してください:

- インシデント対応時間の短縮:リスクが特定の目標にマッピングされていると、対応チームはビジネス上の優先順位をより早く理解できます。

- リソース配分の改善:予算は一般的なITインフラの保護ではなく、高価値のビジネス資産の保護に向けられます。

- ステークホルダーとのコミュニケーションの向上:ビジネスリーダーは、リスクレポートが自らの目標の観点で提示されているため、理解しやすくなります。

- リスク管理の柔軟性:組織は、ビジネスの優先順位が変化する際、リスク戦略を素早く適応できます。

最終的な目標は、反応的姿勢から予防的姿勢へと移行することです。ビジネスを動かす動機を理解することで、リスク専門家は問題が発生する前に予測できます。この予防的姿勢は、混乱の可能性を低下させ、持続可能な成長を支援します。

🛠️ 最良の実践の要約

本ガイドのまとめとして、リスク軽減におけるBMMの実装に向けた最良の実践を簡潔にリストアップします:

- 技術的資産ではなく、ビジネス目標から始めましょう。

- ビジネスリーダーをモデル化プロセスに参加させましょう。

- 表形式のフレームワークを使用してリスクを分類しましょう。

- ビジネス状況が変化するたびに、モデルを定期的に見直しましょう。

- リスクの所有権をビジネス側に割り当てる。

- モデルをシンプルに保ち、重要なドライバーに焦点を当てる。

- モデルをエンタープライズアーキテクチャと統合する。

- リスクの影響をビジネス成果に報告する。

これらの実践を遵守することで、組織は技術リスクに対する堅固な防御体制を構築できる。ビジネス動機モデルは、リスク管理がビジネスを支援するものとなるよう、構造的で論理的なアプローチを提供する。技術が企業運営の基盤となっている時代において、この整合性は選択肢ではなく、存続と成功のためには不可欠である。

このフレームワークを採用するには、規律とコミットメントが求められるが、その報酬は、複雑さを自信を持って乗り越えることができるレジリエントな組織を築くことである。前進の道は、継続的な学習と適応を伴い、変化し続けるデジタル世界においても、ビジネスが動機づけられ、安全であることを保証する。