Les organisations d’aujourd’hui font face à un paysage instable où les évolutions technologiques, les changements réglementaires et les dynamiques du marché convergent rapidement. La planification traditionnelle de la stratégie informatique se concentre souvent sur l’intérieur, en examinant les capacités internes et les données historiques. Toutefois, un alignement stratégique durable exige une analyse rigoureuse des forces externes. Le Modèle de motivation des affaires (BMM) fournit un cadre structuré pour intégrer directement ces facteurs externes dans les processus de prise de décision stratégique.

Ce guide détaille comment tirer parti des principes du BMM pour évaluer les influences externes. En rapprochant les réalités du marché des objectifs des affaires, les organisations peuvent s’assurer que leurs investissements informatiques soutiennent des besoins stratégiques réels plutôt que des scénarios hypothétiques. Nous explorerons le fonctionnement du modèle, identifierons des catégories spécifiques d’influenceurs, et exposerons une approche concrète d’intégration.

Comprendre le cœur du Modèle de motivation des affaires 🧩

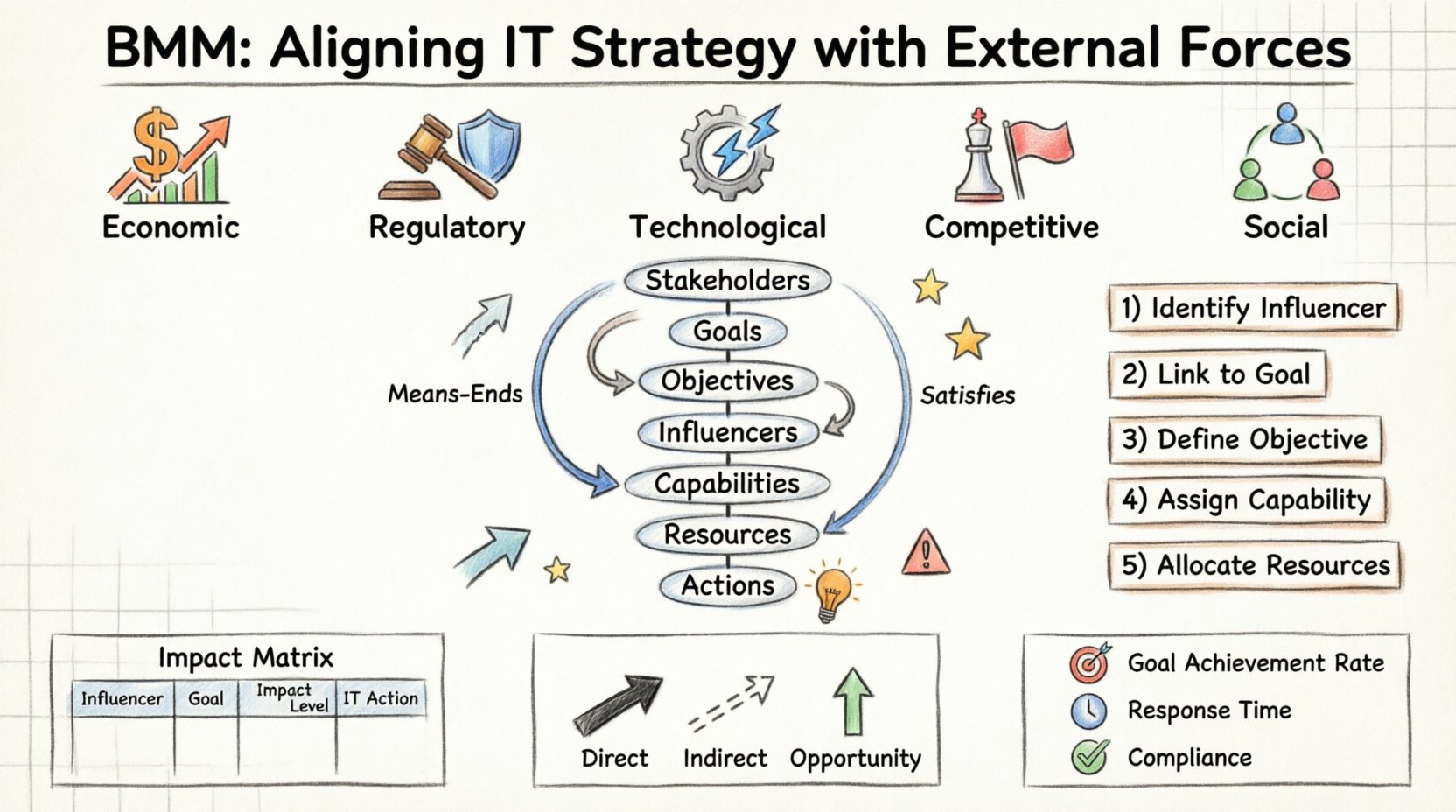

Le Modèle de motivation des affaires est une norme industrielle pour modéliser le comportement organisationnel. Il décompose la motivation derrière les actions commerciales en éléments distincts et interconnectés. Plutôt que de considérer la stratégie comme un document statique, le BMM la traite comme un système dynamique où les causes entraînent des effets.

Au cœur de ce modèle se trouvent deux relations principales : Moyens-Fin et Satisfait. Ces relations définissent la manière dont les ressources et les actions contribuent aux résultats. Lorsqu’on applique cela à la stratégie informatique, le focus passe de « quelle technologie avons-nous besoin » à « quelle valeur métier cette technologie doit-elle permettre ? »

Éléments clés du BMM

- Parties prenantes : Des individus ou des groupes ayant un intérêt dans le résultat.

- Objectifs : Des états ou conditions souhaités que l’organisation cherche à atteindre.

- Objectifs : Des critères mesurables utilisés pour déterminer si un objectif a été atteint.

- Influenceurs : Des facteurs qui affectent la capacité à atteindre les objectifs.

- Capacités : Des compétences ou capacités nécessaires pour effectuer des actions.

- Ressources : Des actifs consommés ou utilisés lors de l’exécution des capacités.

- Actions : Des étapes entreprises pour utiliser les capacités et les ressources.

Les influenceurs externes se trouvent en haut de la chaîne de dépendance. Ils ne modifient pas directement l’organisation, mais influencent la motivation à atteindre des objectifs spécifiques. Dans le contexte informatique, ces influenceurs dictent souvent l’urgence et la direction des mises à niveau technologiques.

Identifier les influenceurs externes 🌍

Les influenceurs externes sont des forces en dehors du contrôle immédiat de l’organisation qui affectent sa capacité à atteindre ses objectifs. Dans la stratégie informatique, ce sont souvent les moteurs derrière les demandes de changement, les réaffectations budgétaires ou les rénovations d’architecture.

Pour les évaluer efficacement, les catégoriser dans des domaines spécifiques. Cela garantit une couverture complète et évite les points aveugles dans la planification stratégique.

Catégories des influenceurs externes

| Catégorie | Description | Impact sur la stratégie informatique |

|---|---|---|

| Économique | Taux d’inflation, fluctuations des devises, changements de la demande du marché. | Contraintes budgétaires, calculs de rentabilité, analyse des coûts du cloud versus sur site. |

| Réglementaire | Lois sur la conformité, lois sur la protection des données, normes sectorielles. | Protocoles de sécurité, exigences de localisation des données, traçabilité des audits. |

| Technologique | Tendances technologiques émergentes, obsolescence des systèmes hérités. | Calendriers de migration, sélection des fournisseurs, formation des compétences. |

| Concurrentiel | Changements de parts de marché, lancements de produits par les concurrents. | Parité des fonctionnalités, accélération du time-to-market, vitesse de l’innovation. |

| Social | Tendances du personnel, changements dans le comportement des clients, adoption du travail à distance. | Outils de collaboration, sécurité des points de terminaison, conception de l’expérience utilisateur. |

Chaque catégorie nécessite une approche de surveillance différente. Les changements réglementaires sont souvent binaires (conformes ou non), tandis que les tendances technologiques sont continues. Comprendre cette distinction aide à attribuer un poids approprié à chaque facteur influent lors de la phase d’évaluation.

Le flux du facteur influent vers la capacité informatique 🔄

Une fois identifiés, les facteurs influents externes doivent être cartographiés via la structure BMM pour atteindre le niveau informatique. Ce processus garantit que les décisions technologiques peuvent être retracées jusqu’à une pression ou une opportunité externe spécifique.

La chaîne logique

- Identifier le facteur influent : Par exemple, une nouvelle réglementation sur la confidentialité des données.

- Lier à un objectif : Cela crée un objectif de « garantir la conformité ».

- Définir un objectif : Établir une cible mesurable, par exemple « zéro incident de non-conformité en 2024 ».

- Attribuer une capacité : Déterminer la capacité informatique nécessaire, par exemple « chiffrement des données au repos ».

- Allouer des ressources : Affecter un budget et du personnel pour développer cette capacité.

Cette chaîne évite le piège courant de mettre en œuvre une technologie sans justification commerciale claire. Si un facteur influent externe ne peut pas être relié à un objectif, il peut ne pas justifier une attention stratégique immédiate. Ce mécanisme de filtrage est crucial pour l’optimisation des ressources.

Relations moyens-fins

Dans le BMM, la relation entre une Action (ou une Capacité) et un Objectif est une relation Moyen-Fin. L’action informatique est le Moyen ; l’Objectif métier est la Fin. Lors de l’évaluation des Influences externes, vous devez évaluer la force de leur impact sur la Fin. Certaines influences sont des éléments clés du chemin critique, tandis que d’autres sont des considérations secondaires.

Considérez la répartition suivante de la force de la relation :

- Influence directe : L’influenceur bloque immédiatement l’avancement vers l’objectif.

- Influence indirecte : L’influenceur affecte un prérequis de l’objectif.

- Influence d’opportunité : L’influenceur permet une réalisation plus rapide ou meilleure de l’objectif.

En quantifiant cette influence, les dirigeants informatiques peuvent prioriser les projets qui traitent les blocages critiques plutôt que ceux qui offrent des améliorations marginales.

Cadre d’évaluation pratique 🛠️

Mettre en œuvre cette évaluation nécessite une approche systématique. Les étapes suivantes expliquent comment intégrer l’analyse externe dans le cycle de planification stratégique sans dépendre d’outils propriétaires.

Étape 1 : Analyse de l’environnement

Commencez par collecter des données provenant de l’environnement externe. Cela implique de surveiller les rapports sectoriels, les mises à jour réglementaires et les annonces des concurrents. L’objectif est de créer une liste brute de potentielles influences. À ce stade, la quantité est moins importante que la diversité.

- Examinez les rapports annuels des principaux concurrents.

- Abonnez-vous aux flux d’actualités réglementaires.

- Interagissez avec les groupes d’analystes du secteur.

- Menez des sondages de satisfaction client pour identifier les besoins émergents.

Étape 2 : Catégorisation et étiquetage

Prenez la liste brute et étiquetez chaque élément avec les catégories définies précédemment (Économique, Réglementaire, etc.). Cela permet de regrouper des pressions similaires. Par exemple, plusieurs lois sur la confidentialité des données pourraient être regroupées sous une seule étiquette « Pression de conformité ».

Étape 3 : Alignement des objectifs

Revoyez les objectifs métiers existants. Déterminez quels Influences externes correspondent à quels objectifs. Si une influence ne correspond pas à un objectif actuel, cela peut indiquer un manque dans la vision stratégique ou un domaine pour la formulation de nouveaux objectifs.

Utilisez une matrice pour visualiser cet alignement :

| Influence externe | Objectif associé | Niveau d’impact (1-5) | Action informatique requise |

|---|---|---|---|

| Nouvelle loi sur le chiffrement | Stockage sécurisé des données | 5 | Mise à niveau des systèmes de stockage |

| Tendance du travail à distance | Productivité des employés | 3 | Améliorer les outils de collaboration |

| Volatilité des coûts du cloud | Optimisation des coûts | 4 | Réviser les contrats avec les fournisseurs |

Étape 4 : Évaluation des capacités

Une fois les actions nécessaires identifiées, évaluez les capacités informatiques actuelles. Disposez-vous des compétences et de l’infrastructure nécessaires pour répondre à l’Influenceur ? Si un écart existe, cela définit le périmètre de la stratégie informatique. Cette étape révèle souvent la nécessité de formations, de recrutements ou de partenariats.

Étape 5 : Revue continue

Les Influenceurs externes ne sont pas statiques. Un changement réglementaire aujourd’hui pourrait être résolu demain, ou un nouveau concurrent pourrait émerger au prochain trimestre. L’évaluation BMM doit être une activité récurrente, et non ponctuelle. Mettez en place un cycle de revue trimestriel pour la liste des Influenceurs.

Péchés courants dans l’alignement stratégique ⚠️

Même avec un cadre solide, les organisations ont souvent des difficultés à intégrer les facteurs externes dans la planification informatique. Reconnaître ces pièges tôt aide à préserver l’intégrité de la stratégie.

Piège 1 : Confondre les symptômes avec les causes

Une augmentation des tickets du service d’assistance pourrait être un symptôme d’un problème système, mais la cause profonde pourrait être un Influenceur externe, comme une nouvelle mise à jour logicielle publiée par un fournisseur. Le modèle BMM aide à identifier la cause profonde en reliant les symptômes aux objectifs et aux Influenceurs.

Piège 2 : Surpondérer le bruit à court terme

Les tendances du marché peuvent être éphémères. Investir lourdement dans une technologie basée sur un cycle de hype temporaire peut épuiser les ressources. Le cadre d’évaluation doit tenir compte de la durée de vie de l’Influenceur. S’agit-il d’un changement permanent ou d’un pic temporaire ?

Piège 3 : Ignorer les contraintes internes

Bien que les Influenceurs externes soient cruciaux, ils doivent être équilibrés avec les contraintes internes. Une exigence réglementaire pourrait imposer une action immédiate, mais si la capacité interne n’existe pas, le risque d’échec augmente. Le modèle BMM prend en compte cela en modélisant explicitement les Ressources et les Capacités.

Risques et stratégies d’atténuation 🛡️

Chaque décision stratégique comporte un risque. Lorsque la stratégie informatique est pilotée par des Influenceurs externes, les risques sont souvent liés aux délais de mise en œuvre et à la pertinence technologique.

- Retard de mise en œuvre :Les pressions externes exigent souvent une action immédiate. L’atténuation passe par une architecture souple permettant des déploiements progressifs.

- Obsolescence technologique :Se précipiter pour respecter une date limite réglementaire pourrait conduire à choisir une solution de court terme. L’atténuation exige d’évaluer le cycle de vie de la solution choisie.

- Surcharge des ressources :Plusieurs Influenceurs externes qui frappent simultanément peuvent surcharger les équipes informatiques. L’atténuation consiste à prioriser les objectifs selon leurs niveaux d’impact.

Une gestion proactive des risques garantit que l’organisation reste agile. En modélisant ces risques dans le cadre BMM, vous pouvez attribuer des objectifs spécifiques aux activités d’atténuation des risques, en veillant à ce qu’elles soient traitées avec la même importance que les objectifs stratégiques de l’entreprise.

Mesurer l’efficacité de l’alignement 📈

Comment savez-vous si le processus d’évaluation fonctionne ? Vous avez besoin de métriques qui reflètent la relation entre les Influences externes et les résultats commerciaux.

Métriques stratégiques

- Taux de réalisation des objectifs : Pourcentage des objectifs commerciaux atteints dans la période cible.

- Temps de réponse aux influences : Temps moyen entre l’identification d’une influence et le lancement d’une réponse stratégique.

- Conformité respectée : Nombre d’incidents réglementaires évités grâce à des changements IT proactifs.

Métriques opérationnelles

- Efficacité des dépenses IT : Ratio des dépenses du budget IT consacrées aux initiatives stratégiques par rapport à la maintenance.

- Utilisation des capacités : Avec quelle efficacité les capacités informatiques actuelles sont-elles utilisées pour faire face aux nouvelles influences.

Suivre ces métriques fournit des boucles de rétroaction. Si le temps de réponse est élevé, le processus d’évaluation doit être simplifié. Si le taux de réalisation des objectifs est faible, l’alignement entre les influences et les capacités pourrait être faible.

Résumé des meilleures pratiques ✅

Intégrer le Modèle de motivation commerciale à l’évaluation de la stratégie informatique transforme la planification d’un exercice réactif en une discipline proactive. En cartographiant systématiquement les influences externes aux objectifs internes et aux capacités, les organisations gagnent en clarté sur les investissements à réaliser.

Les points clés pour une mise en œuvre réussie incluent :

- Définir clairement les influences : Assurez-vous que chaque facteur externe est catégorisé et compris.

- Suivre la filiation : Ne permettez jamais qu’une initiative informatique existe sans lien avec un objectif commercial.

- Surveiller continuellement : Les environnements externes évoluent ; votre modèle doit évoluer avec eux.

- Se concentrer sur les capacités : Assurez-vous que l’organisation dispose des compétences nécessaires pour agir sur la stratégie.

- Mesurer les résultats : Utilisez des métriques pour valider l’efficacité de l’alignement.

Adopter cette approche ne garantit pas l’immunité contre la volatilité du marché. Toutefois, elle fournit la structure nécessaire pour naviguer dans l’incertitude avec confiance. Le Modèle de motivation commerciale agit comme le tissu conjonctif entre le monde externe chaotique et les opérations internes structurées du SI.